Blog Proton

- Actualités Proton

- Proton Mail

en

- Guides sur le respect de la vie privée

- Nouveautés produits

- Proton Drive

en

- Pour les entreprises

Articles récents

Voir tous les articles

en

- Pour les entreprises

Learn how to plan an MFA rollout, choose the right authentication methods,

reduce employee resistance, and enforce MFA across your business.

en

- Guides sur le respect de la vie privée

Covering the 2026 FIFA World Cup? Here's how journalists can stay safe from

physical threats, border scrutiny, and digital surveillance.

en

- Pour les entreprises

Learn how your small businesses can build a compliance foundation that wins

deals, protects data, and proves your security posture.

Nouveautés produits

Voir tous les articles Nouveautés produits

- Nouveautés produits

- Proton Drive

Proton Drive CLI est désormais disponible pour Windows, macOS et Linux.

Téléversez, téléchargez, partagez et automatisez vos enchaînements de commandes

Drive directement depuis le terminal.

- Nouveautés produits

- Proton Drive

La mise à jour cryptographique de Proton Drive permet un chiffrement et un

déchiffrement des fichiers jusqu’à quatre fois plus rapides tout en maintenant

le chiffrement de bout en bout comme principe central.

- Nouveautés produits

- Proton Drive

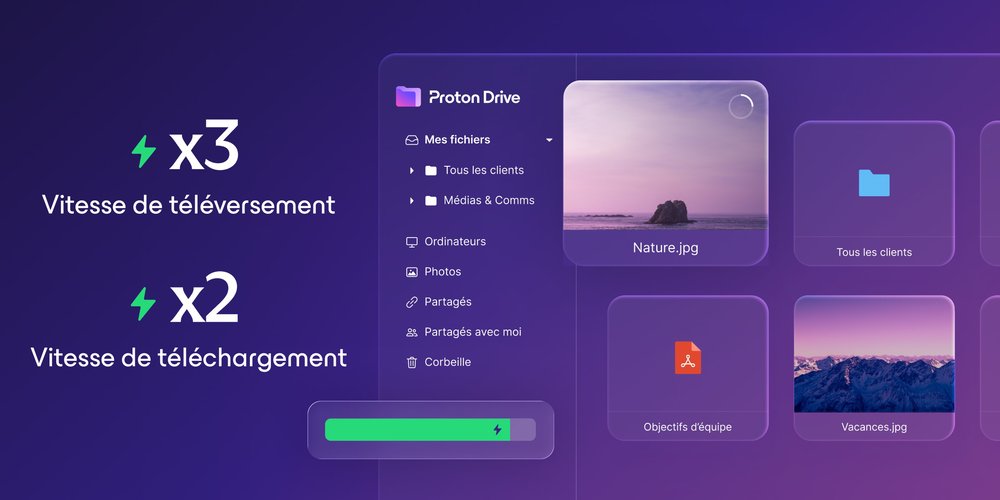

Proton Drive est plus rapide que jamais avec une synchronisation plus fluide,

des chargements et des téléchargements accélérés, et toujours le même

chiffrement de bout en bout.

Actualités Proton

Voir tous les articles Actualités Proton

- Actualités Proton

- Proton Mail

Passez de Gmail à Proton Mail pour envoyer et recevoir vos messages au même

endroit. Plus besoin de basculer d'une boîte de réception à l'autre.

- Actualités Proton

- Pour les entreprises

- Proton Pass

Des auditeurs indépendants ont confirmé que Proton Pass est exceptionnellement

sécurisé. Découvrez pourquoi la transparence est notre meilleure fonctionnalité

de sécurité.

- Actualités Proton

- Opinion

Des forces puissantes exploitent les craintes des parents pour renforcer leurs

modèles économiques toxiques. Voici comment les arrêter.

Actualités sur le respect de la vie privée

Voir tous les articles Actualités sur le respect de la vie privée

- Actualités sur le respect de la vie privée

Les principaux médias américains ont enregistré plus de 116 000 fuites de

données sensibles au cours des cinq dernières années, selon une étude de Proton.

Qu'est-ce que cela signifie pour la liberté de la presse ?

- Actualités sur le respect de la vie privée

- Pour les entreprises

Microsoft Edge conserve tous les mots de passe enregistrés en mémoire en texte

brut au lieu de les chiffrer. Voici ce que vous risquez et ce que vous devriez

faire à la place.

- Actualités sur le respect de la vie privée

- Pour les entreprises

Meta suit ses employés et utilise leurs données comportementales pour entraîner

l'IA tout en planifiant des licenciements. Les travailleurs aident-ils à

construire leurs propres remplaçants ?

Guides sur le respect de la vie privée

Voir tous les articles Guides sur le respect de la vie privée

en

- Guides sur le respect de la vie privée

Covering the 2026 FIFA World Cup? Here's how journalists can stay safe from

physical threats, border scrutiny, and digital surveillance.

en

- Guides sur le respect de la vie privée

Learn how to use Google Photos' Locked Folder, how it exposes your photos to

Google, and a safer way to store sensitive images privately.

en

- Guides sur le respect de la vie privée

Posting pictures of your children online can be dangerous. Find out what

sharenting is and why you should think twice before doing it.

- Opinion

- Pour les entreprises

Fritz Fahringer, stratège autrichien des données, explique comment les

entreprises européennes peuvent reconquérir leur souveraineté des données grâce

à des outils quotidiens.

Proton a analysé 54 000 profils à l'aide de données d'enchères publicitaires

réelles pour déterminer ce que vous valez pour Google. Quelle est la valeur de

vos données ?

- Actualités Proton

- Opinion

Des forces puissantes exploitent les craintes des parents pour renforcer leurs

modèles économiques toxiques. Voici comment les arrêter.

Pour les entreprises

Voir tous les articles Pour les entreprises

en

- Pour les entreprises

Learn how to plan an MFA rollout, choose the right authentication methods,

reduce employee resistance, and enforce MFA across your business.

en

- Pour les entreprises

Learn how your small businesses can build a compliance foundation that wins

deals, protects data, and proves your security posture.

en

- Pour les entreprises

Compare internal communication software to find tools that keep every message,

file, and meeting your team exchanges private.