Tietojenkalastelu oli yleisin kyberrikos, josta raportoitiin Internet Crime Complaint Centerille(uusi ikkuna) vuonna 2024. Olemme kirjoittaneet blogissamme siitä, mitä tietojenkalastelu on, ja antaneet esimerkkejä vakuuttavista tietojenkalasteluviesteistä, mutta kyberrikolliset muokkaavat jatkuvasti hyökkäyksiään maksimoidakseen tuottonsa.

Tehokkaampi versio tietojenkalastelusta on se, kun hyökkääjät kohdistavat iskun tiettyihin ihmisiin, mitä kutsutaan whalingiksi tai spear phishingiksi. Kun taas tietojenkalastelu voi kohdistua yksityishenkilöihin tai yrityksiin, whaling ja spear phishing kohdistuvat nimenomaan yrityksen sisällä oleviin henkilöihin. On tärkeää ymmärtää ero näiden termien välillä sekä se, miten tunnistaa ne ja miten suojautua niiltä.

Mikä on ero whalingin, tietojenkalastelun ja spear phishingin välillä?

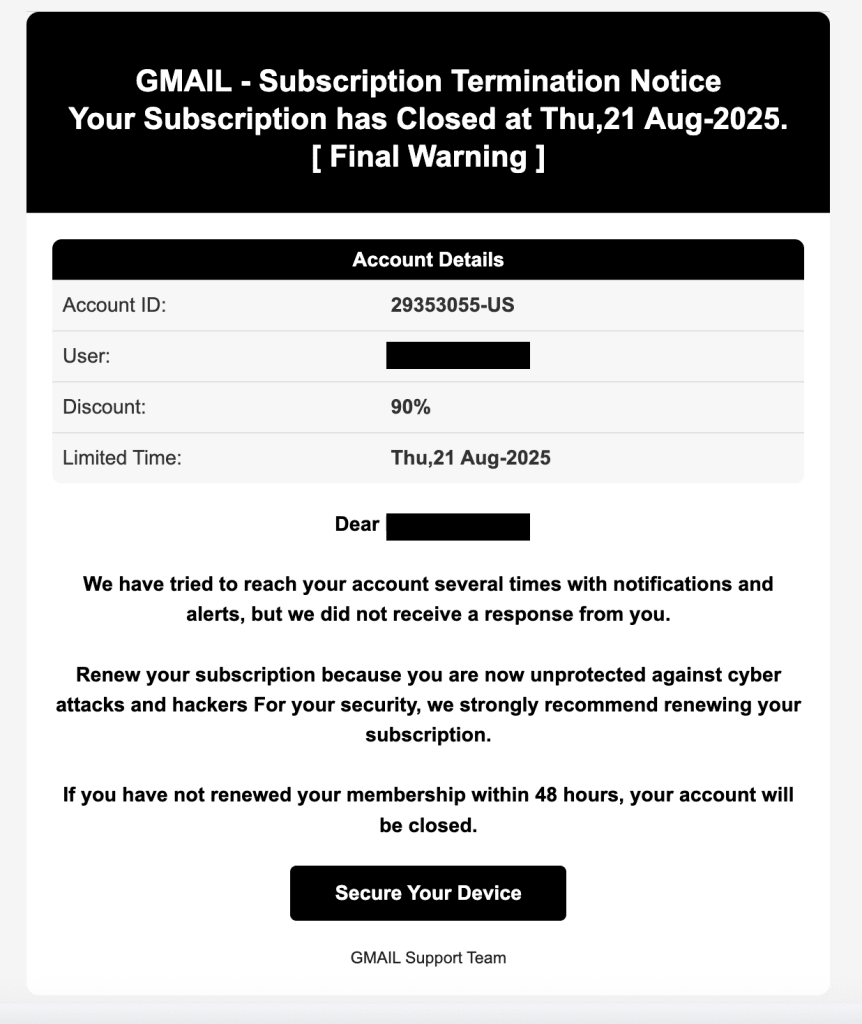

Tietojenkalastelu on menetelmä, jota hakkerit käyttävät huijatakseen teitä jakamaan arkaluonteisia tietoja heidän kanssaan. Jos olette koskaan saaneet epäilyttävän näköisen sähköpostin palvelulta, kuten Amazon, Google tai PayPal, jossa kerrotaan tilinne jäädytetyn, olette joutuneet tietojenkalasteluyrityksen kohteeksi. Nämä hyökkäykset ovat laajoja ja tähtäävät mahdollisimman monen vastauksen saamiseen. Saatte niitä henkilökohtaiseen sähköpostiosoitteeseenne sekä työsähköpostiosoitteeseenne.

Spear phishing ja whaling-hyökkäykset käyttävät samoja taktiikoita kuin tietojenkalastelu, mutta kohdistavat ne paljon pienemmälle ja tietylle joukolle kohteita yrityksen sisällä. Molemmat hyökkäystyypit kuuluvat laajasti tietojenkalastelun kategoriaan, mutta on syytä ymmärtää, miten hakkerin kohde vaikuttaa heidän käyttämiinsä taktiikoihin.

Mitä on spear phishing?

Spear phishing ottaa samat laajat tekniikat, joita käytetään tietojenkalasteluhyökkäyksissä, ja räätälöi ne tietyille yksilöille. Spear phishingin kohteena olevat henkilöt työskentelevät usein laki- tai talousosastoilla, mikä antaa heille pääsyn erityisen arkaluonteiseen ja arvokkaaseen dataan.

Barracuda Networksin(uusi ikkuna) julkaiseman tutkimuksen mukaan yli 80 % spear phishing -hyökkäyksistä sisältää brändinä esiintymistä. Analysoituaan 360 000 tietojenkalasteluviestiä kolmen kuukauden aikana, yritys havaitsi, että Microsoft ja Apple ovat eniten imitoituja brändejä, ja hyökkäykset tapahtuvat todennäköisimmin tiistain ja torstain välillä ja piikittävät tapahtumien, kuten verokauden, ympärillä. Tämä huijareiden suunnittelun taso kertoo siitä, kuinka tarkasti he tutkivat työntekijöitä ja suunnittelevat hyökkäyksensä.

Raportti viittaa siihen, että kolme yleisintä aihetta spear phishing -hyökkäyksissä ovat jonkinlainen muunnelma seuraavista:

- Pyyntö

- Palaaminen asiaan

- Kiireellinen/Tärkeä

Ei ole yllättävää, että aiheet luovat joko kiireen tunnun tai vaikutelman siitä, että olette jo olleet yhteydessä lähettäjään. Spear phishing -hyökkäyksillä voi olla myös poliittisia motiiveja. Vuonna 2024 Microsoft julkaisi tiedustelutietoa(uusi ikkuna) Iranin sekaantumisesta Yhdysvaltain vaaleihin. Entisen vanhemman neuvonantajan Microsoft Hotmail -tili kompromisoitiin, jotta voitiin käynnistää hyökkäys, joka kohdistui korkea-arvoiseen virkamieheen presidentinvaalikampanjassa.

Mitä on whaling?

Kun spear phishing kohdistuu useisiin korkean tason henkilöihin, whaling kohdistuu… no, valaisiin. Whaling on käytännössä spear phishingiä, joka on suunnattu erittäin arvokkaalle kohteelle, kuten toimitusjohtajalle tai talousjohtajalle. Nämä hyökkäykset ovat erittäin personoituja ja huolellisesti tutkittuja. Kyberrikolliset voivat tienata rahaa sekä mahdollisesti saada pääsyn arkaluonteisiin tietoihin, kuten immateriaalioikeuksiin tai sijoittajatietoihin, kiristää kohteitaan ja aiheuttaa valtavaa mainehaittaa.

Whaling-hyökkäysten tehokas suunnittelu kestää kuukausia, ellei vuosia, ja rikolliset kohdistavat iskunsa yrityksiin, jotka käyvät läpi myrskyisiä tapahtumia, hyödyntääkseen kaaosta. Vuonna 2015 hyökkääjät kohdistivat iskunsa C-tason johtajiin Mattelilla monimutkaisella whaling-hyökkäyksellä(uusi ikkuna) samalla, kun yritys oli uudelleenjärjestelyssä ja muuttamassa maksukäytäntöään. Talousjohtaja sai viestin yrityksen uudelta toimitusjohtajalta, joka pyysi uutta toimittajamaksua Kiinaan, maahan johon Mattel yritti laajentua. Maksukäytäntömuutosten myötä siirrot vaativat hyväksynnän kahdelta korkea-arvoiselta johtajalta Mattelin sisällä, joten vastaanottaja antoi hyväksyntänsä ja siirto tehtiin. Vasta kun rahat olivat menneet, johtaja mainitsi maksusta uudelle toimitusjohtajalle, joka ei ollut tehnyt pyyntöä.

Koska 1. toukokuuta oli pankkivapaapäivä Kiinassa, Mattel pystyi jäädyttämään tilin, jolla varastetut varat olivat, ja rahat saatiin palautettua kahdessa päivässä. Mutta tämä erittäin kohdennettu hyökkäys olisi voinut maksaa Mattelille 3 miljoonaa dollaria yhdellä sähköpostilla.

Whaling vs. spear phishing

Yhteenvetona erot näiden kolmen hyökkäystyypin välillä:

| Tietojenkalastelu | Kohdistuu kaikkiin yleisluontoisilla hyökkäyksillä |

| Spear phishing | Kohdistuu tiettyihin ihmisiin tietyillä hyökkäyksillä |

| Whaling | Kohdistuu VIP-henkilöihin ja yritysjohtajiin personoiduilla hyökkäyksillä |

Kohteen tarkkuus määrää tutkimuksen ja kohdentamisen määrän, joka kuhunkin hyökkäykseen menee. Mutta riippumatta hyökkäystyypistä, hakkerit noudattavat samanlaista prosessia suunnittelussa ja toteutuksessa.

Mikä on prosessi whaling- tai spear phishing -hyökkäyksessä?

- Tiedustelu: Hakkeri tutkii kohdettaan tarkastelemalla heidän verkkopreesensiään luodakseen profiilin kohteensa todennäköisistä ärsykkeistä vastaamiselle. Tähän sisältyvät sosiaalisen median profiilit, yritysten verkkosivustot ja mikä tahansa muu paikka, jossa heidän kohteensa saattaa esiintyä verkossa. He käyttävät myös tietovälittäjiä ja mahdollisesti pimeää verkkoa saadakseen henkilökohtaisia tietoja.

- Syötin laatiminen: Hakkeri kokoaa sitten hyökkäystilauksen. He luovat sähköpostin, joka on suunniteltu vakuuttamaan kohde siitä, että he ovat kollega, ulkopuolinen palvelu tai valtion virasto. He keräävät mahdollisimman paljon tietoa huijatakseen kohdettaan, mahdollisesti kalastelemalla tietoja laajemmin yrityksen sisällä.

- Toimitus: Hyökkääjät lähettävät räätälöidyn sähköpostin kohteelleen. Se voisi näyttää laskulta ja sisältää linkin haitalliselle verkkosivustolle, joka kutsuu lukijaa syöttämään maksutiedot, tai pyynnön yrityksen IT-osastolta kirjautumistiedoista ja salasanoista.

- Hyväksikäyttö: Sähköposti saattaa olla ladattu haittaohjelmalla tai kiristysohjelmalla, linkittää väärennetylle sivustolle tai pyytää kirjautumistietoja, arkaluonteisia tietoja tai maksuja. Hakkereilla on useita tapoja hyödyntää verkkoanne, kun he ovat päässeet sisään, kuten takaporttiyhteyden luominen ja ylläpitäjän oikeuksien antaminen itselleen.

- Vaikutus: Jos hyökkäys onnistuu, hakkeri jatkaa tietojenkalastelua saadakseen lisää käyttöoikeuksia tai alkaa tehdä tapahtumia, ladata tietoja tai kaapata tilejä. Yritys kohtaa taloudellisia menetyksiä, tietomurron, mainehaittaa tai kaikkia edellä mainittuja.

Hyökkäykset tulevat monissa muodoissa, mikä tekee vaikeaksi olla aina varuillaan. Yleisesti ottaen, mitä korkeampi asemanne on tai mitä arkaluonteisempia tietoja teillä on käytössänne, sitä tärkeämmäksi vahvistaminen tulee.

Miten voitte suojautua hyökkäyksiltä?

Suojautumisessa kyberhyökkäyksiltä on kaksi osaa: Yrityksenne infrastruktuuri ja oma tietoisuutenne.

Katsotaan ensin, mitä voitte henkilökohtaisesti tehdä.

- Luottakaa mutta varmistakaa. Jos saatte pyynnön liittyen maksuun tai pääsyn myöntämiseen arkaluonteisiin tietoihin, puhuminen sen henkilön kanssa, joka väitetysti lähetti teille pyynnön, on paras vaihtoehtonne. Jos olette tavanneet henkilön aiemmin, soittakaa hänelle tai puhukaa hänelle kasvotusten ja vahvistakaa pyynnön aitous. Jos ette ole, vahvistakaa hänen henkilöllisyytensä luotettujen kanavien kautta, kuten kollegalla, jolla on yhteyksiä, tai korkea-arvoisemmalla henkilöllä heidän yrityksessään.

- Älkää antako kiireen painostaa teitä tekemään virhettä. Huijarit käyttävät valheellista kiirettä rohkaistakseen teitä tekemään nopean päätöksen. Ette tule katumaan odottamista pyynnön vahvistamiseksi, mutta saatatte katua sitä, ettette vahvistaneet sitä.

- Tarkistakaa lähettäjän sähköpostiosoite tarkasti. Kun hakkeri saa näyttämään siltä, että hänen sähköpostinsa tulee lailliselta lähettäjältä, tätä kutsutaan sähköpostin väärentämiseksi. Varmistakaa, että verkkotunnus on oikein ja että itse sähköpostiosoitteessa ei ole kirjoitusvirheitä. Selvittäkää lisää siitä, kuinka suojautua sähköpostin väärentämiseltä.

- Kouluttakaa tiimiänne tietojenkalasteluhyökkäysten riskeistä. Yhdellä onnistuneella tietojenkalasteluviestillä voi olla tuhoisat seuraukset yritykselle.

Tietoisuus mahdollisista uhkista ei tarkoita epäluuloisuutta jokaista saamaanne sähköpostia kohtaan, mutta se tarkoittaa sen varmistamista, että ryhdytte toimiin suojellaksenne sekä itseänne että työpaikkaanne.

Miten Proton auttaa teitä vähentämään riskiänne

Toinen tehokas tapa suojella työpaikkaanne on ottaa käyttöön turvallisia, päästä päähän -salattuja työkaluja, jotka auttavat teitä säilyttämään tietojenne hallinnan:

- Proton Pass on turvallinen salasananhallinta, joka auttaa teitä luomaan, tallentamaan ja hallitsemaan yrityssalasanoja. Antamalla tiimillenne mahdollisuuden jakaa kirjautumistietonsa turvallisesti autatte kaikkia tunnistamaan luvattomat pyynnöt kirjautumisista tai tiedoista – jos jotakuta pyydetään lähettämään salasana sähköpostitse sen sijaan, että se jaettaisiin turvallisesti Proton Passissa, he voivat merkitä pyynnön epäilyttäväksi. Voitte myös varmistaa, että jos tietonne ilmestyvät pimeään verkkoon, saatte välittömästi hälytyksen, jotta voitte ryhtyä toimiin estääksenne tietojenkalasteluyritykset.

- Proton Mail on turvallinen sähköposti ja kalenteri, joka pitää yrityssähköpostinne suojattuina. Edistynyt tietojenkalastelusuojauksemme PhishGuard puolustaa teitä tietojenkalasteluyrityksiltä merkitsemällä mahdollisesti väärennetyt sähköpostiosoitteet puolestanne. Kaikki epäilyttävät kirjautumiset tai tilimuutokset tunnistetaan ja liputetaan teille automaattisesti, ja linkkisuojaus auttaa teitä näkemään täydet URL-osoitteet ennen kuin avaatte ne estääksenne tietojenkalastelulinkin avaamisen vahingossa.

Jos olette valmiita suojelemaan itseänne ja yritystänne whaling-, spear phishing- ja tietojenkalasteluhyökkäyksiltä, aloittakaa tänään katsomalla, mikä Proton-tilaus on paras teille.