Фишинг был самым распространенным киберпреступлением, о котором сообщалось в Центр жалоб на интернет-преступления(новое окно) в 2024 году. Мы писали о том, что такое фишинг, и приводили несколько примеров убедительных фишинговых писем в нашем блоге, но киберпреступники постоянно корректируют свои атаки, чтобы максимизировать свою отдачу.

Более эффективная версия фишинга — когда злоумышленники нацеливаются на конкретных людей, что называется уэйлингом или целевым фишингом. В то время как фишинг может быть направлен на отдельных лиц или компании, уэйлинг и целевой фишинг специально нацелены на тех, кто находится внутри компании. Важно понимать разницу между этими терминами, а также то, как их распознать и как защитить себя от них.

В чем разница между уэйлингом, фишингом и целевым фишингом?

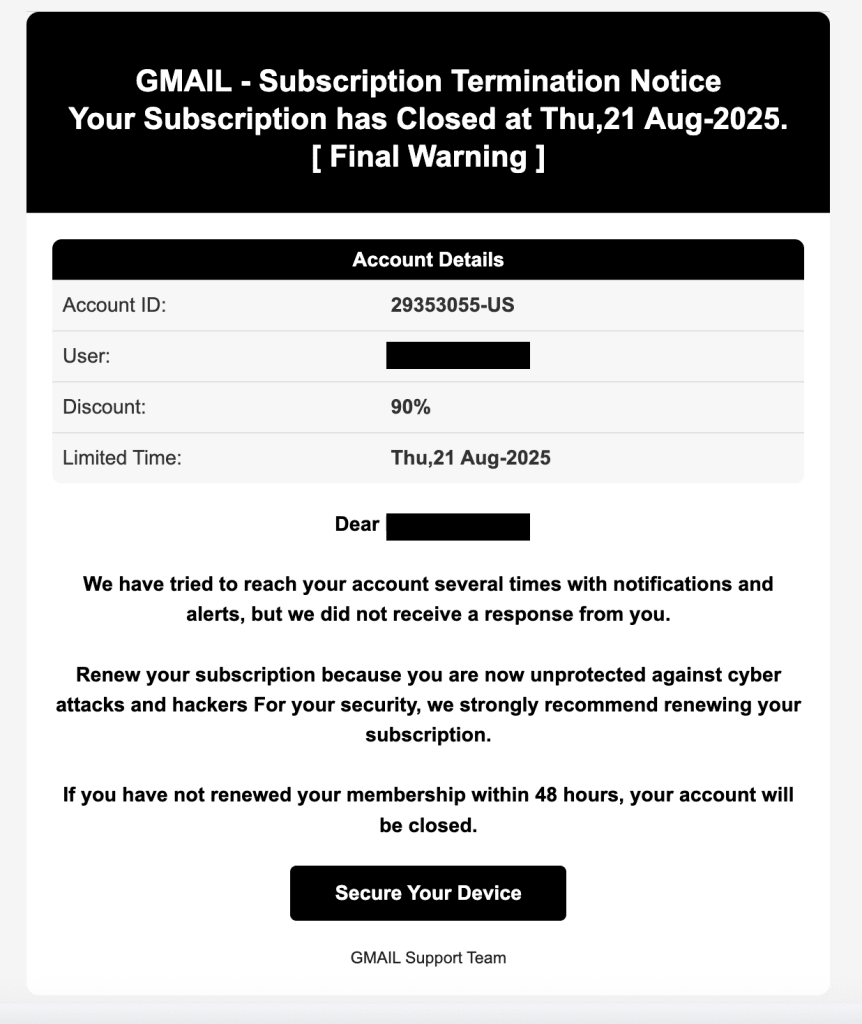

Фишинг — это метод, который хакеры используют, чтобы обманом заставить вас поделиться с ними чувствительной информацией. Если вы когда-либо получали подозрительное электронное письмо от сервиса, такого как Amazon, Google или PayPal, сообщающее, что ваш аккаунт заморожен, вы стали целью попытки фишинга. Эти атаки широки и нацелены на получение как можно большего количества ответов. Вы будете получать их как на личный адрес электронной почты, так и на рабочий адрес электронной почты.

Атаки целевого фишинга и уэйлинга используют те же тактики, что и фишинг, но применяют их к гораздо меньшему и конкретному набору целей внутри бизнеса. Оба типа атак широко подпадают под категорию фишинга, но стоит понимать, как цель хакера влияет на тактику, которую он использует.

Что такое целевой фишинг?

Целевой фишинг берет те же широкие методы, используемые для фишинговых атак, и адаптирует их к конкретным людям. Лица, на которых нацелен целевой фишинг, часто работают в юридических или финансовых отделах, что дает им доступ к особо чувствительным и ценным данным.

Согласно исследованию, опубликованному Barracuda Networks(новое окно), более 80% атак целевого фишинга связаны с выдачей себя за бренд. Проанализировав 360 000 фишинговых писем за три месяца, фирма обнаружила, что Microsoft и Apple являются наиболее часто имитируемыми брендами, причем атаки чаще всего происходят со вторника по четверг и резко возрастают во время таких событий, как налоговый сезон. Такой уровень планирования со стороны мошенников говорит о том, насколько тщательно они изучают сотрудников и планируют свои атаки.

В отчете предполагается, что три самые популярные темы писем, используемые атаками целевого фишинга, представляют собой ту или иную вариацию следующего:

- Запрос

- Продолжение обсуждения

- Срочно/Важно

Неудивительно, что темы писем создают либо ощущение срочности, либо впечатление, что вы уже контактировали с отправителем. Также могут быть политические мотивы для атак целевого фишинга. В 2024 году Microsoft опубликовала разведданные(новое окно) о вмешательстве Ирана в выборы в США. Аккаунт Microsoft Hotmail бывшего старшего советника был скомпрометирован для запуска атаки на высокопоставленного чиновника президентской кампании.

Что такое уэйлинг?

В то время как целевой фишинг нацелен на нескольких высокопоставленных лиц, уэйлинг нацелен на… ну, на китов. Уэйлинг — это, по сути, целевой фишинг, направленный на очень ценную цель, такую как генеральный или финансовый директор. Эти атаки очень персонализированы и тщательно проработаны. Киберпреступники могут заработать деньги, а также потенциально получить доступ к чувствительным данным, таким как интеллектуальная собственность или информация инвесторов, шантажировать свои цели и наносить огромный репутационный ущерб.

Атаки уэйлинга занимают месяцы, если не годы, чтобы эффективно спланировать, и преступники нацеливаются на компании, переживающие бурные события, чтобы воспользоваться хаосом. В 2015 году злоумышленники нацелились на топ-менеджеров Mattel с помощью изощренной атаки уэйлинга(новое окно), пока компания проводила реструктуризацию и меняла свою политику платежей. Финансовый руководитель получил записку от нового генерального директора компании с просьбой о новом платеже поставщику в Китай, страну, в которую Mattel пыталась расшириться. В соответствии с изменениями политики платежей переводы требовали одобрения двух высокопоставленных менеджеров Mattel, поэтому получатель дала свое одобрение, и перевод был осуществлен. Только после того, как деньги ушли, руководитель упомянула о платеже новому генеральному директору, который не делал запроса.

Благодаря тому, что 1 мая в Китае был банковский выходной, Mattel смогла заморозить аккаунт, на котором находились украденные средства, и деньги были возвращены в течение двух дней. Но эта высокоцелевая атака могла стоить Mattel 3 миллиона долларов из-за одного электронного письма.

Уэйлинг против целевого фишинга

Подводя итог различиям между тремя типами атак:

| Фишинг | Нацелен на всех с помощью общих атак |

| Целевой фишинг | Нацелен на конкретных людей с помощью конкретных атак |

| Уэйлинг | Нацелен на VIP-персон и бизнес-лидеров с помощью персонализированных атак |

Специфика цели диктует объем исследований и таргетинга, которые вкладываются в каждую атаку. Но независимо от типа атаки, существует похожий процесс, которому хакеры следуют при планировании и выполнении.

Каков процесс атаки уэйлинга или целевого фишинга?

- Разведка: Хакер изучает свою цель, исследуя ее онлайн-присутствие, чтобы создать профиль вероятных триггеров для ответа. Сюда входят профили в социальных сетях, бизнес-сайты и любые другие места, где их цель может появиться онлайн. Они также будут использовать брокеров данных и, возможно, темную Сеть для получения личной информации.

- Создание приманки: Затем хакер составляет план атаки. Он создаст электронное письмо, предназначенное для того, чтобы убедить свою цель в том, что он коллега, сторонний сервис или правительственное учреждение. Он соберет как можно больше информации, чтобы обмануть свою цель, возможно, путем более широкого фишинга внутри компании.

- Доставка: Злоумышленники отправят адаптированное электронное письмо своей цели. Оно может выглядеть как счет и содержать ссылку на вредоносный веб-сайт, приглашающий читателя ввести платежные данные, или запрос от IT-отдела компании на логины и пароли.

- Эксплуатация: Электронное письмо может быть загружено вредоносным ПО или программой-вымогателем, ссылаться на поддельный сайт или запрашивать учетные данные, чувствительную информацию или платежи. У хакеров есть несколько способов эксплуатировать вашу сеть, как только они получат доступ, например, установить бэкдор и предоставить себе права администратора.

- Воздействие: Если атака успешна, хакер продолжит фишинг для получения большего доступа или начнет совершать транзакции, скачивать данные или захватывать аккаунты. Компания сталкивается с финансовыми потерями, утечкой данных, репутационным ущербом или всем вышеперечисленным.

Атаки бывают разных форм, поэтому трудно всегда быть начеку. В целом, чем выше ваша должность или чем к более чувствительным данным вы имеете доступ, тем важнее становится проверка.

Как защитить себя от атак?

Существует две части защиты от кибератак: инфраструктура вашего бизнеса и ваша собственная осведомленность.

Во-первых, давайте посмотрим, что вы можете сделать лично.

- Доверяй, но проверяй. Если вы получаете запрос о платеже или предоставлении доступа к чувствительным данным, лучше всего поговорить с человеком, который якобы отправил вам запрос. Если вы встречались с этим человеком раньше, позвоните ему или поговорите с ним лично и подтвердите, что запрос является законным. Если нет, подтвердите его личность через доверенные каналы, например, через коллегу со связями или более высокопоставленного сотрудника в его компании.

- Не позволяйте срочности подтолкнуть вас к ошибке. Мошенники используют ложную срочность, чтобы побудить вас принять быстрое решение. Вы не пожалеете, если подождете с проверкой запроса, но можете пожалеть, если не проверите его.

- Внимательно проверьте адрес электронной почты отправителя. Когда хакер создает видимость того, что его электронное письмо приходит от законного отправителя, это называется спуфингом электронной почты. Убедитесь, что доменное имя правильное и что в самом адресе электронной почты нет орфографических ошибок. Узнайте больше о том, как защитить себя от спуфинга электронной почты.

- Обучите свою команду рискам фишинговых атак. Одно успешное фишинговое письмо может иметь разрушительные последствия для бизнеса.

Осведомленность о потенциальных угрозах не означает подозрительность к каждому полученному электронному письму, но это означает, что вы предпринимаете шаги для защиты как себя, так и своего рабочего места.

Как Proton помогает вам снизить риск

Еще один эффективный способ защиты вашего рабочего места — внедрение безопасных инструментов со сквозным шифрованием, которые помогают вам сохранять контроль над вашими данными:

- Proton Pass — это безопасный менеджер паролей, который помогает вам создавать, хранить и управлять бизнес-паролями. Предоставление вашей команде возможности безопасно делиться своими учетными данными помогает всем выявлять нелегитимные запросы на логины или данные — если кого-то просят отправить пароль по электронной почте, а не поделиться им безопасно в Proton Pass, они могут пометить запрос как подозрительный. Вы также можете гарантировать, что если ваши данные появятся в темной Сети, вы будете немедленно оповещены, чтобы вы могли принять меры для предотвращения попыток фишинга.

- Proton Mail — это защищенная электронная почта и календарь, которые защищают ваши деловые письма. Наша передовая защита от фишинга PhishGuard защищает вас от попыток фишинга, помечая для вас потенциально поддельные адреса электронной почты. Любые подозрительные логины или изменения аккаунта идентифицируются и помечаются для вас автоматически, а защита ссылок помогает вам видеть полные URL перед их открытием, чтобы предотвратить случайное открытие фишинговой ссылки.

Если вы готовы защитить себя и свой бизнес от уэйлинга, целевого фишинга и фишинговых атак, начните сегодня, узнав, какой тариф Proton лучше всего подходит для вас.