Une signature numérique sur un document est comme une empreinte digitale virtuelle qui vérifie l’identité de la personne ou de l’entité qui l’a signé.

Contrairement aux signatures manuscrites, qui peuvent être facilement imitées, les signatures numériques sont très sécurisées car elles sont protégées par la cryptographie. Découvrez comment les signatures numériques fonctionnent et assurent l’authenticité et l’intégrité des messages numériques, documents et autres transferts de données.

Qu’est-ce qu’une signature numérique ?

Quelles sont les différences entre les signatures numériques et les signatures électroniques ?

Comment fonctionnent les signatures numériques ?

Les signatures numériques sont-elles sécurisées ?

À quoi servent les signatures numériques ?

Authentification

Intégrité des données

Non-répudiation

Restez en sécurité grâce aux signatures numériques

Questions fréquentes sur les signatures numériques

Qu’est-ce qu’une signature numérique ?

Une signature numérique est une méthode cryptographique qui vérifie l’authenticité et l’intégrité de documents numériques, messages ou logiciels.

Les signatures numériques sont créées avec des algorithmes cryptographiques et apparaissent souvent sous forme de courtes balises ajoutées à un document. Elles ont de nombreuses applications dans divers secteurs : signature de contrats juridiques, sécurisation de la banque en ligne, dossiers de santé, distribution de logiciels, boites mail chiffrées de bout en bout…

Comme une signature manuscrite sur papier, les signatures numériques authentifient les données, mais se différencient des signatures physiques de la manière suivante.

Authentification

Alors que les signatures manuscrites sont souvent vérifiées visuellement en les comparant à une signature de référence, les signatures numériques sont vérifiées avec des algorithmes de vérification de signature, elles sont donc plus difficiles à imiter. La vérification ne réussit que si la signature a été créée par le signataire nommé sur le document vérifié.

Les signatures manuscrites ne dépendent pas des données signées et sont toujours les mêmes. Ainsi, vous pouvez simplement copier une signature physique sur un autre document. En revanche, les signatures numériques sont toujours une fonction des données signées, donc vous ne pouvez pas simplement les ajouter à un autre document.

Intégrité des données

De même, les signatures manuscrites ne vérifient que l’identité du signataire, tandis que les signatures numériques vérifient à la fois l’identité du signataire et l’intégrité du document.

En bref, une signature numérique valide vérifie qu’un document provient d’un expéditeur connu et n’a pas été falsifié depuis qu’il a été signé.

Quelles sont les différences entre les signatures numériques et les signatures électroniques ?

Bien que les termes « signature numérique » et « signature électronique(nouvelle fenêtre) » (ou e-signature) soient souvent utilisés de manière interchangeable, ils ne sont pas identiques.

Une signature électronique est une catégorie juridique générale et peut être aussi simple qu’un nom sur un document numérique, selon la juridiction. En revanche, une signature numérique est un type de signature électronique sécurisée par la cryptographie.

Comment fonctionnent les signatures numériques ?

Les signatures numériques utilisent la cryptographie asymétrique(nouvelle fenêtre) (également appelée cryptographie à clé publique) pour authentifier les documents. Cela fonctionne en générant une paire de clés mathématiquement liées :

- Une clé privée, qui est gardée secrète et utilisée pour créer la signature

- Une clé publique, que tout le monde peut utiliser pour vérifier la signature

Pour simplifier, voici comment fonctionnent la signature et la vérification :

1. Lorsqu’un expéditeur signe numériquement un document, une fonction de hachage est utilisée pour créer un « hachage » des données. Un hachage est une chaîne de caractères de longueur fixe, composée de chiffres et de lettres, semblable à une empreinte numérique.

2. Le hachage est ensuite signé avec la clé privée du signataire, formant une signature numérique qui est envoyée avec le document.

3. Le destinataire reçoit le document, calcule un hachage à partir du document reçu et utilise la clé publique du signataire pour vérifier la signature avec le hachage calculé. Si l’algorithme de vérification de signature accepte la signature, le hachage calculé et la clé publique, la signature est valide.

Une signature numérique valide confirme que les données signées proviennent du signataire et n’ont pas été altérées.

Les signatures numériques sont-elles sécurisées ?

Comme les signatures numériques sont liées de manière cryptographique au document signé, elles sont beaucoup plus sûres qu’une signature manuscrite ou qu’une simple signature électronique. La vérification d’une signature numérique ne peut réussir que si le même document est utilisé pour la signature et la vérification.

Cependant, la sécurité d’une signature numérique dépend de la protection des clés de signature. Si la clé privée est volée, un attaquant peut créer des signatures numériques au nom du signataire.

De plus, le vérificateur doit connaître l’identité du signataire à laquelle appartient la clé publique. Autrement dit, lorsque vous recevez un document signé numériquement, comment pouvez-vous être sûr que la clé publique que vous utilisez pour vérifier sa signature numérique appartient au signataire et non à un attaquant qui tente de l’usurper ?

Lorsque vous recevez un document signé numériquement, comment pouvez-vous être sûr que la clé publique que vous utilisez pour vérifier sa signature numérique appartient au signataire ?

Infrastructure à clé publique

Une solution consiste à utiliser des certificats numériques délivrés par des organisations tierces de confiance appelées autorités de certification (AC). Les certificats numériques contiennent les clés publiques des individus et des organisations et vérifient qu’elles appartiennent au titulaire du certificat.

Ce système d’AC, connu sous le nom d’infrastructure à clé publique (ou PKI pour « Public Key Infrastructure »), aide à garantir que la vérification de la signature numérique est fiable.

Clés de confiance de Proton Mail

Une autre solution consiste à utiliser PGP pour les signatures numériques ou son standard ouvert, OpenPGP. Contrairement à PKI, OpenPGP adopte un modèle de confiance décentralisé où les utilisateurs peuvent vérifier l’identité d’autres utilisateurs.

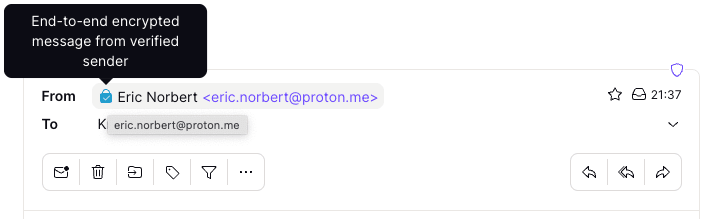

Par exemple, avec Proton Mail, vous pouvez marquer une clé publique comme approuvée pour chacun de vos contacts. Si cette clé publique change, vous recevez un avertissement indiquant que la vérification de l’expéditeur a échoué afin que vous puissiez demander à votre contact s’il a effectivement changé sa clé publique.

Si l’identité de l’expéditeur est vérifiée, vous verrez ce symbole de cadenas dans l’adresse De (ci-dessous « From ») :

ProtonCA

En plus de la vérification des clés individuelles, OpenPGP comprend également OpenPGP CA(nouvelle fenêtre), un système pour vérifier les clés des adresses e-mail sous un domaine donné. Proton a créé une autorité de certification appelée ProtonCA afin que d’autres fournisseurs et utilisateurs (autres que Proton) puissent plus facilement vérifier les clés des utilisateurs Proton.

À quoi servent les signatures numériques ?

Les signatures numériques remplissent trois fonctions principales dans la sécurité de l’information : l’authentification, la garantie de l’intégrité des données et la non-répudiation.

Authentification

Une signature numérique valide confirme que le message provient bien de l’expéditeur revendiqué, et non d’un imposteur. Par exemple, nous utilisons les signatures numériques pour vérifier les adresses avec des clés de confiance dans Proton Mail, comme mentionné ci-dessus.

Intégrité des données

Contrairement à une signature physique sur papier, une signature numérique peut vérifier l’intégrité d’un document. Par exemple, nous utilisons des signatures numériques pour confirmer que les entrées n’ont pas été falsifiées dans Proton Contacts.

Non-répudiation

Comme la signature numérique est unique pour le document et le signataire, elle constitue une trace écrite contraignante pour la personne qui l’a signée. Ainsi, si quelqu’un signe un contrat avec une signature numérique valide et prétend par la suite qu’il ne l’a pas fait, la signature numérique lui permet difficilement de contester sa signature et de répudier le contrat.

Compte tenu de ces trois capacités, les signatures numériques sont utilisées à diverses fins, y compris les boites mail sécurisées, les transactions financières, les documents légaux et gouvernementaux, la santé, les cryptomonnaies et la distribution de logiciels… toute application pour laquelle vous devez garantir l’authenticité et l’intégrité des données.

Restez en sécurité grâce aux signatures numériques

Vous pouvez utiliser manuellement les signatures numériques pour signer un document en ligne, comme une signature manuscrite traditionnelle. Par exemple, si vous signez un contrat de travail en ligne, vous utiliserez probablement une signature numérique, qui apparaît généralement dans une police stylisée sur le document.

Mais le plus souvent, les signatures numériques fonctionnent automatiquement en arrière-plan, authentifiant les transferts de données, par exemple, lorsque vous vous connectez à votre banque, mettez à jour le logiciel de votre téléphone ou envoyez un message chiffré.

Chez Proton, les signatures numériques sont l’un des moyens que nous utilisons pour assurer la confidentialité et la sécurité dans Proton Mail. Notre but est d’assurer à tous la protection de la vie privée et la sécurité en ligne, alors rejoignez-nous et restez en sécurité !

Questions fréquentes sur les signatures numériques

Est-ce que la signature numérique est la même chose que le chiffrement ?

Les signatures numériques utilisent la cryptographie à clé publique(nouvelle fenêtre), mais la signature est différente du chiffrement.

- Lorsque vous signez numériquement des données, vous utilisez votre clé privée pour créer la signature et le destinataire vérifie la signature en utilisant votre clé publique. Le principal objectif des signatures numériques est de vérifier l’origine des données et de s’assurer qu’elles n’ont pas été altérées (authenticité et intégrité).

- Lorsque vous chiffrez des données, vous utilisez la clé publique d’une personne pour les transformer en un texte chiffré illisible. Le destinataire utilise sa clé privée pour décoder les données en texte clair lisible. Le principal objectif du chiffrement des données est de s’assurer que seuls les destinataires autorisés peuvent y accéder (confidentialité).

Qu’est-ce qu’une fonction de hachage ?

Une fonction de hachage est un algorithme qui transforme un message de taille variable et arbitraire, comme un e-mail, un document ou d’autres données, en une chaîne unique et de longueur fixe de chiffres et de lettres appelée valeurs de hachage, codes de hachage, résumés, signatures ou simplement hachages. Les fonctions de hachage sont utilisées dans les signatures numériques pour deux raisons :

- La plupart des systèmes de signature numérique courants ne peuvent signer et vérifier que de petits messages. Les fonctions de hachage transforment donc des documents de taille variable en un petit message de taille fixe qui peut être signé à l’aide de ces systèmes sans compromettre la sécurité.

- Une fonction de hachage cryptographique est résistante aux collisions(nouvelle fenêtre), ce qui signifie qu’il est difficile de trouver deux messages qui produisent le même hachage. Un changement dans le message original entraînera un hachage différent. Ainsi, un hachage peut être utilisé pour vérifier que les données n’ont pas été falsifiées.

Qu’est-ce qu’un certificat numérique ?

Un certificat numérique contient la clé publique d’un individu ou d’une organisation et vérifie que la clé leur appartient. La plupart des certificats numériques sont émis et signés numériquement par une autorité de certification.

Qu’est-ce qu’une autorité de certification (AC) ?

Une autorité de certification (AC) est un tiers de confiance qui vérifie la clé publique et l’identité d’une personne ou d’une organisation. Une AC crée soit une paire de clés publique/privée pour eux, soit stocke une paire de clés existante en leur nom.

Lorsqu’une autorité de certification confirme une identité, elle émet un certificat numérique. Vous pouvez ensuite utiliser le certificat pour vérifier l’appartenance de la clé publique.

Qu’est-ce que l’infrastructure à clé publique ?

L’infrastructure à clé publique (ou PKI pour « Public Key Infrastructure ») comprend tout le matériel, les logiciels, les politiques et les systèmes de sécurité utilisés pour émettre, gérer, stocker et révoquer les certificats, dans le but de garantir que le processus de vérification des certificats numériques est fiable. Par exemple, les autorités de certification conservent les clés privées dans une boîte noire transactionnelle (BNT)(nouvelle fenêtre) de manière à ce qu’elles ne puissent pas être extraites (bien que cela n’empêche pas les certificats d’être signés par erreur).