Les clés d’accès (passkeys), aussi appelées clés d’identification, sont une nouvelle méthode pour sécuriser vos comptes en ligne en utilisant des clés cryptographiques au lieu de mots de passe. Elles sont très pratiques et offrent un haut niveau de sécurité, ce qui change véritablement la donne dans la manière dont nous accédons aux sites de façon sécurisée. Qu’est-ce qu’une clé d’accès et comment ça marche ?

Qu’est-ce qu’une clé d’accès ?

Une clé d’accès (passkey), aussi appelée clé d’identification, est une forme d’identification que vous pouvez utiliser pour accéder à un compte. Les clés d’accès remplacent le besoin de mots de passe et d’authentification à deux facteurs (A2F) en utilisant votre appareil pour vous identifier. Puisque vous n’avez plus de mot de passe à voler, les clés d’accès protègent contre le phishing (hameçonnage). Les clés d’accès sont également moins sensibles aux attaques par force brute puisqu’elles fonctionnent en créant des clés cryptographiques.

Différence entre clés d’accès et mots de passe

La définition ci-dessus peut sembler vague, donc la meilleure façon d’expliquer est de comparer les clés d’accès à quelque chose que vous connaissez mieux, à savoir les mots de passe. Normalement, vous accédez à un compte en entrant les identifiants que vous avez fournis lors de sa création : votre nom d’utilisateur (souvent votre adresse e-mail) et votre mot de passe.

Ce n’est pas le cas avec les clés d’accès. Lorsque vous créez un compte avec un service qui prend en charge les clés d’accès, votre gestionnaire de mots de passe(nouvelle fenêtre) génère un ensemble de clés de chiffrement. La prochaine fois que vous tenterez d’accéder au site, il reconnaîtra les clés que vous détenez et vous connectera sans que vous ayez besoin de saisir votre mot de passe.

Comment fonctionnent les clés d’accès ?

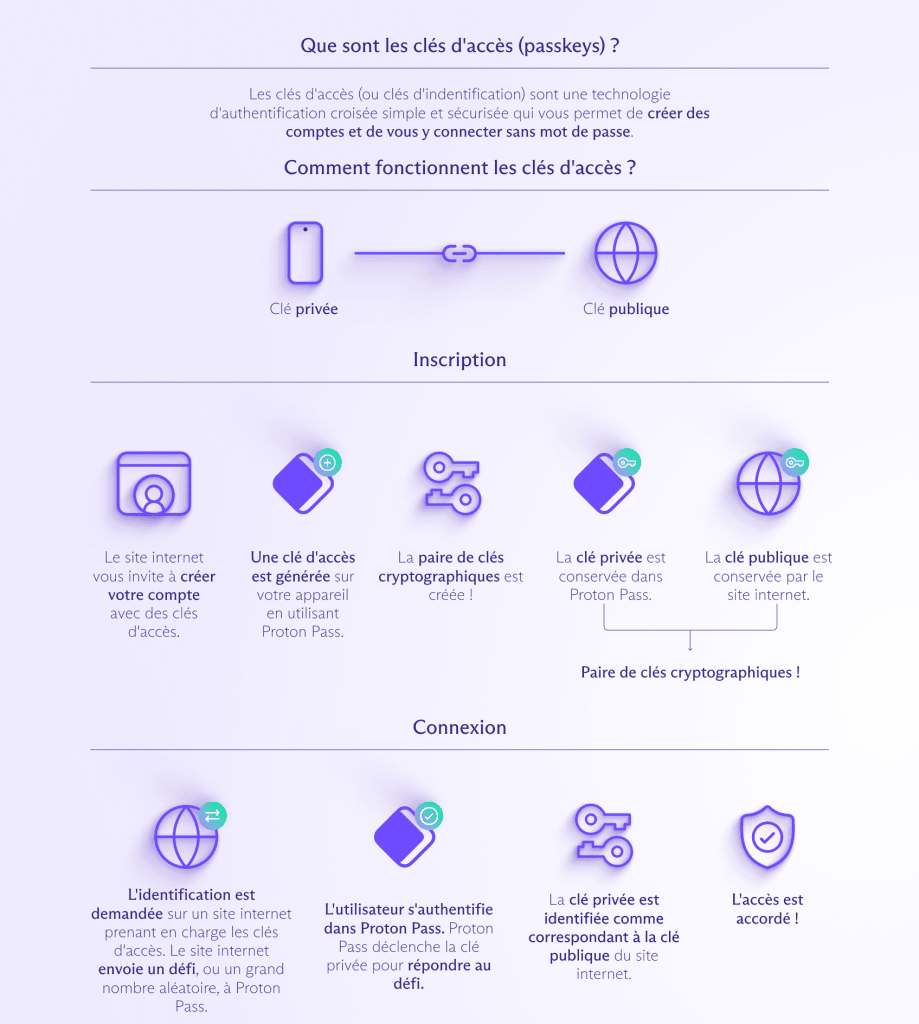

Les clés d’accès utilisent le principe de la cryptographie asymétrique ou à clé publique. Nous entrons dans plus de détails à ce sujet dans notre article sur le fonctionnement du chiffrement, mais en bref, lorsque vous créez une clé d’accès, votre gestionnaire de mots de passe génère deux clés numériques mathématiquement liées : une publique, une privée.

Le service auquel vous vous inscrivez détient la clé publique, tandis que vous, en tant qu’utilisateur, détenez la clé privée, qui est stockée sur votre gestionnaire de mots de passe. Lors de la connexion au service, la clé publique envoie un défi à votre appareil qui ne peut être correctement résolu que par votre clé privée, vous identifiant ainsi en tant que propriétaire du compte.

Le système est très sécurisé et pratiquement impénétrable aux attaques par force brute. Déchiffrer les types de nombres utilisés en cryptographie à clé publique prendrait une combinaison des superordinateurs mondiaux des milliards d’années.

Avantages des clés d’accès par rapport aux mots de passe

Pour vous, l’utilisateur, toute la procédure de connexion est entièrement fluide : tout ce qui précède se fait automatiquement et presque instantanément. Le seul véritable inconvénient de l’utilisation des clés d’accès est que peu de sites les utilisent actuellement. L’adoption est lente, car la mise en œuvre peut poser des problèmes. Prendre en charge les clés d’accès peut devenir très technique et puisque les mots de passe et les phrases secrètes sont très sécurisés, il n’y a pas toujours un besoin direct de s’en préoccuper. De plus, il y a des moments où l’utilisation d’une phrase secrète peut être plus utile, car elles peuvent être plus facilement mémorisées.

Même si plus de sites les utilisaient, un autre problème est que de nombreux appareils ne prennent pas en charge les clés d’accès. Par exemple, les utilisateurs d’Android ne peuvent les utiliser que s’ils utilisent Android 14 et même dans ce cas uniquement s’ils ont activé certaines options spécifiques, pour en savoir plus à ce sujet, consultez notre article sur l’activation des clés d’accès.

Clés d’accès et Proton Pass

Pour utiliser des clés d’accès, vous devez utiliser un programme capable d’envoyer et de recevoir les clés qui composent la clé d’accès. Pour la plupart des gens, ce sera un gestionnaire de mots de passe, un programme qui stocke et gère les mots de passe et, plus récemment, les clés d’accès. Actuellement, tous les gestionnaires de mots de passe ne prennent pas en charge les clés d’accès, sur tous les appareils, mais Proton Pass(nouvelle fenêtre) le fait.

Aussi sécurisées que soient les clés d’accès, elles créent un point de défaillance unique : si quelqu’un parvient à accéder à vos clés d’accès, vous êtes en difficulté. Pour éviter cela, Proton Pass utilise un chiffrement de bout en bout pour s’assurer que vos clés d’accès sont toujours stockées en toute sécurité sur nos serveurs ; personne ne peut y accéder, pas même nous.

De plus, nous sommes également indépendants de la plateforme : vous pouvez utiliser les clés d’accès sur n’importe quel site qui les prend en charge, en utilisant n’importe lequel de vos appareils tant qu’ils sont compatibles.

Ajoutez à cela notre interface réputée et vous disposez d’un moyen pratique de mettre en œuvre cet outil de sécurité moderne. Si vous souhaitez en savoir plus sur le fonctionnement de Proton, créez un compte Proton gratuit(nouvelle fenêtre) dès aujourd’hui ou consultez notre guide sur la manière de commencer à utiliser une clé d’accès.

Questions fréquentes

Puis-je me connecter à Proton Pass avec des clés d’accès ?

Non, vous ne pouvez pas vous connecter aux applications Proton Pass en utilisant des clés d’accès, mais avec des mots de passe ou des phrases secrètes ou encore via la biométrie.

Les clés d’accès masquent-elles un mot de passe ?

Non, elles remplacent complètement les mots de passe, car elles fonctionnent entièrement sur la base de paires de clés.

Où sont stockées les clés d’accès ?

Une version chiffrée de votre clé privée est stockée sur les serveurs de Proton, tandis que la clé publique est détenue par le service avec lequel vous avez un compte.

Que se passe-t-il avec mes clés d’accès si mon appareil est volé ?

Rien, elles seront toujours sur votre appareil, ce qui rend impératif de sécuriser votre application Proton Pass avec un code PIN ou un contrôle biométrique.