Il fingerprinting è un modo per identificarti su internet e può essere molto difficile da prevenire. In questo articolo, discutiamo cosa sia il fingerprinting e come ridurre la tua impronta digitale.

- Cos’è il fingerprinting del browser?

- Cos’è il fingerprinting del dispositivo?

- Tecniche combinate di fingerprinting

- Prevenzione delle frodi

- Quanto è unica la tua impronta digitale?

- Come ridurre la tua impronta digitale

- Considerazioni finali

I siti web amano sapere più cose possibili su di te. Questo perché più sanno di te, meglio possono indirizzare la pubblicità verso di te. Pertanto sono molto interessati a tracciare le tue attività su internet per costruire un modello dettagliato dei tuoi gusti, antipatie, hobby e altro, basato sulla tua cronologia di navigazione web.

Quindi utilizzano la grande quantità di informazioni personali raccolte per indirizzarti pubblicità altamente personalizzate.

Ci sono, tuttavia, motivi legittimi per cui i siti web vogliono identificare univocamente i loro visitatori, come la prevenzione di frodi con carte di credito, frodi bancarie e frodi nel commercio elettronico.

In passato, i siti web potevano identificarti facilmente tramite il tuo indirizzo IP(nuova finestra) e potrebbero tracciarti su diversi siti web utilizzando cookie di terze parti(nuova finestra). Tuttavia, la crescente consapevolezza delle questioni relative alla privacy negli ultimi anni ha reso questo compito più difficile. Sempre più persone utilizzano una VPN per nascondere i loro indirizzi IP e adottano misure per bloccare i cookie di terze parti.

Infatti, i browser Safari, Firefox e Brave hanno recentemente adottato la coraggiosa decisione di bloccare tutti i cookie di terze parti per impostazione predefinita,

I siti web hanno risposto adottando meccanismi di tracciamento più sofisticati, come HTTP E-Tags(nuova finestra), memoria web (o DOM)(nuova finestra) e sniffing della cronologia del browser(nuova finestra).

I metodi alternativi più comuni ed efficaci utilizzati oggi per identificare univocamente gli utenti del web, tuttavia, sono il fingerprinting di browser e dispositivi.

Cos’è il fingerprinting del browser?

Il tuo browser rivela sempre alcune informazioni ai siti web che visiti, come il nome del browser, il sistema operativo e il numero esatto della versione del browser. Questo è spesso chiamato fingerprinting passivo del browser perché avviene automaticamente.

Oltre a questo, i siti web possono chiedere al tuo browser ulteriori informazioni, come un elenco di tipi di dati supportati (i cosiddetti tipi MIME), sistema operativo e versione, font installati, plugin installati, colori del sistema, risoluzione dello schermo, fuso orario del browser e altro ancora. Questo è spesso chiamato fingerprinting attivo perché le informazioni devono essere richieste.

Cos’è il fingerprinting del dispositivo?

Il fingerprinting dei dispositivi funziona tradizionalmente attraverso il browser e include anche il fingerprinting del browser. Oltre alle caratteristiche del browser, cerca di identificare ulteriormente un visitatore del sito web utilizzando le caratteristiche uniche dei loro dispositivi, come la dimensione dello schermo, la profondità di colore, l’indirizzo IP del dispositivo e persino i segnali audio(nuova finestra), la durata della batteria(nuova finestra) e la calibrazione dell’accelerometro(nuova finestra) possono aiutare a identificare il tuo dispositivo.

Un influente studio del 2014(nuova finestra), “l’esperimento di fingerprinting dei sensori più esteso fino ad oggi”, condotto dai ricercatori della Stanford University, ha dimostrato che, “l’entropia derivante dal fingerprinting dei sensori è sufficiente per identificare univocamente un dispositivo tra migliaia di dispositivi, con bassa probabilità di collisione.”

Fino a poco tempo fa, il fingerprinting non era necessario per identificare gli utenti delle app, poiché le app avevano accesso diretto a una vasta gamma di informazioni personali che potevano comunque identificare il tuo dispositivo, incluso il tuo indirizzo IP, indirizzo MAC(nuova finestra), numero IMEI(nuova finestra) e altro ancora. Tuttavia, le versioni recenti di Android e iOS impediscono ora agli sviluppatori di app di accedere a questi identificatori forniti dal sistema.

È ancora possibile utilizzare trucchi, come generare un Identificatore Universale Unico(nuova finestra) (UUID) un file che (molto simile a un cookie del browser) può essere memorizzato su un dispositivo, ma l’affidabilità di tali metodi (ad esempio saranno cancellati se l’app viene disinstallata) significa che gli sviluppatori di app si stanno sempre più rivolgendo ai metodi di fingerprinting dei dispositivi di cui sopra.

Tecniche di fingerprinting combinate

Nel 2016, uno studio su larga scala(nuova finestra) sui tracker online condotto dai ricercatori della Princeton University ha scoperto che i siti web utilizzano tipicamente una gamma di tecniche di fingerprinting che, combinate, possono risultare efficaci contro un ampio spettro di misure anti-tracciamento.

Ha scoperto che, sebbene le misure anti-tracciamento popolari fossero abbastanza efficaci contro le tecniche di fingerprinting più comuni, come il fingerprinting della tela e il fingerprinting dei font della tela (entrambe forme comuni di fingerprinting del browser), “Solo una frazione del numero totale di script che utilizzano le tecniche vengono bloccati (tra l’8% e il 25%) mostrando che i terzi meno popolari non vengono rilevati. Tecniche meno conosciute, come la scoperta dell’IP WebRTC e il fingerprinting audio, hanno tassi di rilevamento ancora più bassi”.

Prevenzione delle frodi

L’abuso dei metodi di fingerprinting per scopi pubblicitari e analitici attira comprensibilmente molte critiche, ma questi metodi sono anche uno strumento inestimabile per prevenire vari tipi di frode e abusi online.

Il fingerprinting può aiutare a determinare se una sessione di internet banking è stata dirottata e può identificare le frodi con carta di credito. Ad esempio, il fingerprinting può aiutare a determinare se più richieste che sembrano provenire da più carte, ciascuna con indirizzi IP diversi, provengono in realtà dallo stesso dispositivo.

Allo stesso modo, quando combinato con altri metodi di rilevamento, il fingerprinting può aiutare a prevenire le frodi nel commercio elettronico identificando i truffatori che tentano di accedere a un account cliente legittimo da dispositivi o browser insoliti.

Quanto è unico il tuo fingerprint?

Uno studio del 2010(nuova finestra) della Electronic Frontier Foundation ha scoperto che l’84% dei browser aveva una configurazione unica, pur accettando che ci fossero molti fattori utilizzati dal software di fingerprinting che non era in grado di testare e che quindi avrebbero comportato tassi di rilevamento più elevati nella realtà.

I fornitori di prodotti per il fingerprinting, come FingerprintJS, affermano una precisione del 99,5%(nuova finestra) per il fingerprinting del browser e oltre il 90% di precisione(nuova finestra) nell’identificare correttamente un utente unico nel browser quando si utilizza Android, “e quando combinato con la cronologia di utilizzo, il matching approssimativo e i motori di probabilità, questa precisione può essere ulteriormente migliorata”.

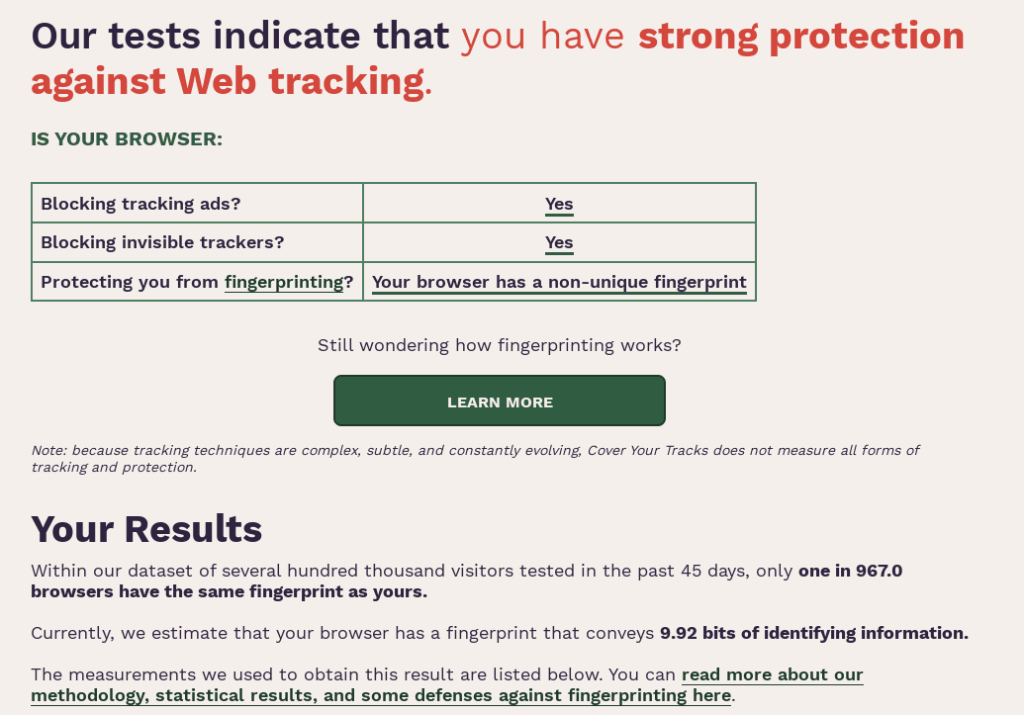

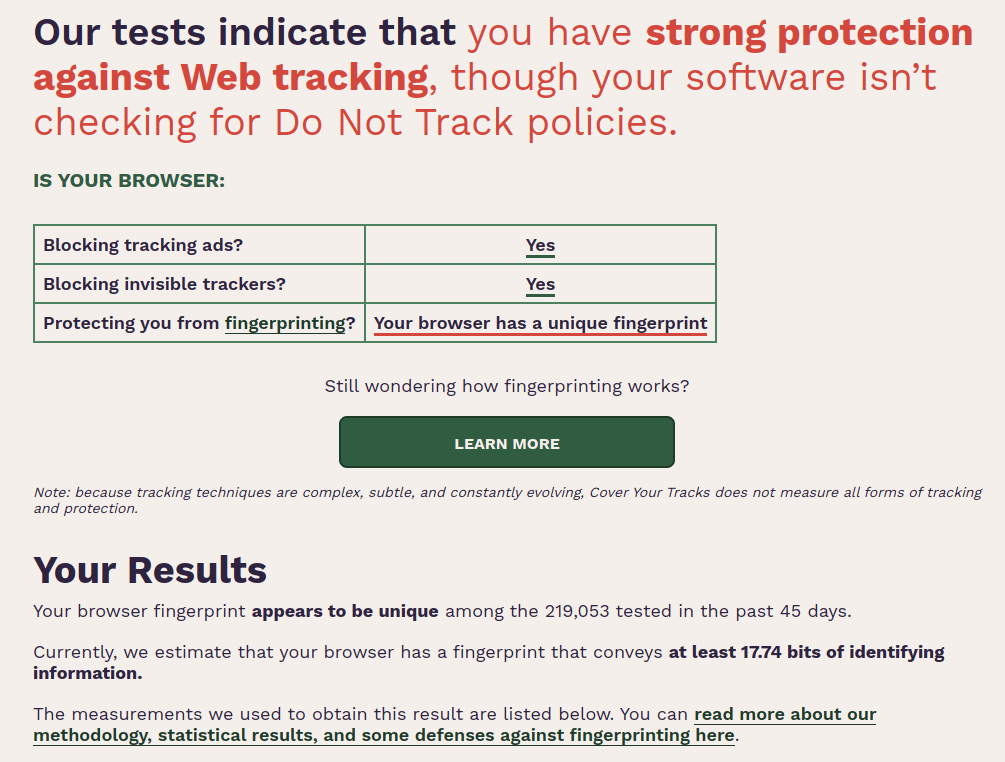

La Electronic Frontier Foundation offre Cover your tracks(nuova finestra), uno strumento gratuito che valuta quanto sia unico il tuo browser.

(nuova finestra)

(nuova finestra)Come ridurre il tuo fingerprint

Uno degli aspetti più frustranti del fingerprinting del browser è che ogni volta che modifichi il tuo browser, come installare componenti aggiuntivi, lo rendi più unico.

Questo significa che installare componenti aggiuntivi progettati per proteggere la tua privacy e prevenire il tracciamento in realtà lo rende più vulnerabile al fingerprinting del browser (puoi vedere questa dinamica in azione nello screenshot di Firefox sopra con vari plugin relativi alla privacy installati).

Sono disponibili componenti aggiuntivi anti-fingerprinting per Firefox e Chrome, ma nei nostri test si sono dimostrati in gran parte inefficaci. Firefox offre una funzionalità sperimentale di protezione dal fingerprinting(nuova finestra), ma ancora una volta, questo non ha impedito a Cover your tracks di identificare in modo univoco il nostro browser.

La EFF osserva che componenti aggiuntivi, come NoScript(nuova finestra) per Firefox possono essere abbastanza efficaci nel difendersi dal fingerprinting, ma questo è uno strumento che non è facile da usare e richiede una configurazione attenta per evitare di “rompere” molti siti web.

Nei nostri test, Safari su macOS e iOS/iPadOS, e Chromium Edge su Windows avevano fingerprint unici.

Tuttavia, il browser Brave utilizza un metodo di randomizzazione che si è dimostrato efficace nel prevenire il fingerprinting del browser sul desktop e su Android, sebbene non su iOS/iPadOS (questo è quasi certamente perché Apple limita i browser di terze parti all’uso del framework iOS WebKit, che limita fortemente ciò che possono fare sulla piattaforma).

Il browser Tor si è dimostrato ancora più efficace nel bloccare il fingerprinting sul desktop anche al livello Standard di sicurezza(nuova finestra), sebbene offrisse solamente protezione parziale su Android con il livello di sicurezza impostato su Molto sicuro.

NetShield (Ad-blocker)

Tutte le app di Proton VPN(nuova finestra) offrono la funzione NetShield (Ad-blocker) che blocca le richieste DNS verso domini dannosi, pubblicitari e di tracciamento. Con NetShield (Ad-blocker) attivato, molti script di fingerprinting invasivi vengono bloccati, il che può ridurre notevolmente la tua impronta digitale(nuova finestra).

Scopri di più su NetShield (Ad-blocker)(nuova finestra)

Considerazioni finali

Come tutte le innovazioni tecnologiche, il fingerprinting di browser e dispositivi può essere utilizzato per il bene o per il male, ed è indubbiamente uno strumento utile nella lotta contro le frodi bancarie, di carte di credito e nel commercio elettronico.

Tuttavia, il loro uso diffuso da parte dei siti web per tracciare e spiare gli utenti a fini pubblicitari è una chiara violazione della privacy, resa ancora più insidiosa dal fatto che è così difficile da prevenire.

Il fatto che, utilizzando i browser più popolari, ogni sforzo fatto per migliorare la propria privacy aumenti in realtà la vulnerabilità al fingerprinting del browser, è ancora più irritante.

I siti web tentano di addossare la colpa a noi utenti, sostenendo che l’uso crescente di ad-blocker, gestori di cookie e altre misure anti-tracciamento significa che non sono in grado di guadagnare dalla pubblicità, costringendoli così a ricorrere a metodi di tracciamento sempre più sleali.

Questo, tuttavia, non è altro che manipolare i propri utenti. Nessuno ha chiesto o accettato di essere spiato quando utilizza internet. E ora che sempre più persone prendono in mano la situazione per proteggere la propria privacy, non ci sono scuse per ricorrere a metodi sempre più arcani e ingannevoli per sovvertire i desideri dei visitatori.

È quindi incoraggiante vedere che Brave e Tor Browser hanno sviluppato difese efficaci contro quello che, quando utilizzato per scopi pubblicitari e analitici, è un metodo pernicioso e altamente cinico di invadere la privacy degli utenti di internet.