Le passkey sono un nuovo modo di proteggere i tuoi account online utilizzando chiavi crittografiche invece delle password. Offrono un alto livello di comodità e sicurezza e rappresentano una vera rivoluzione nel modo di accedere e proteggere i siti. Ma cos’è una passkey e come funziona?

Cosa sono le passkey?

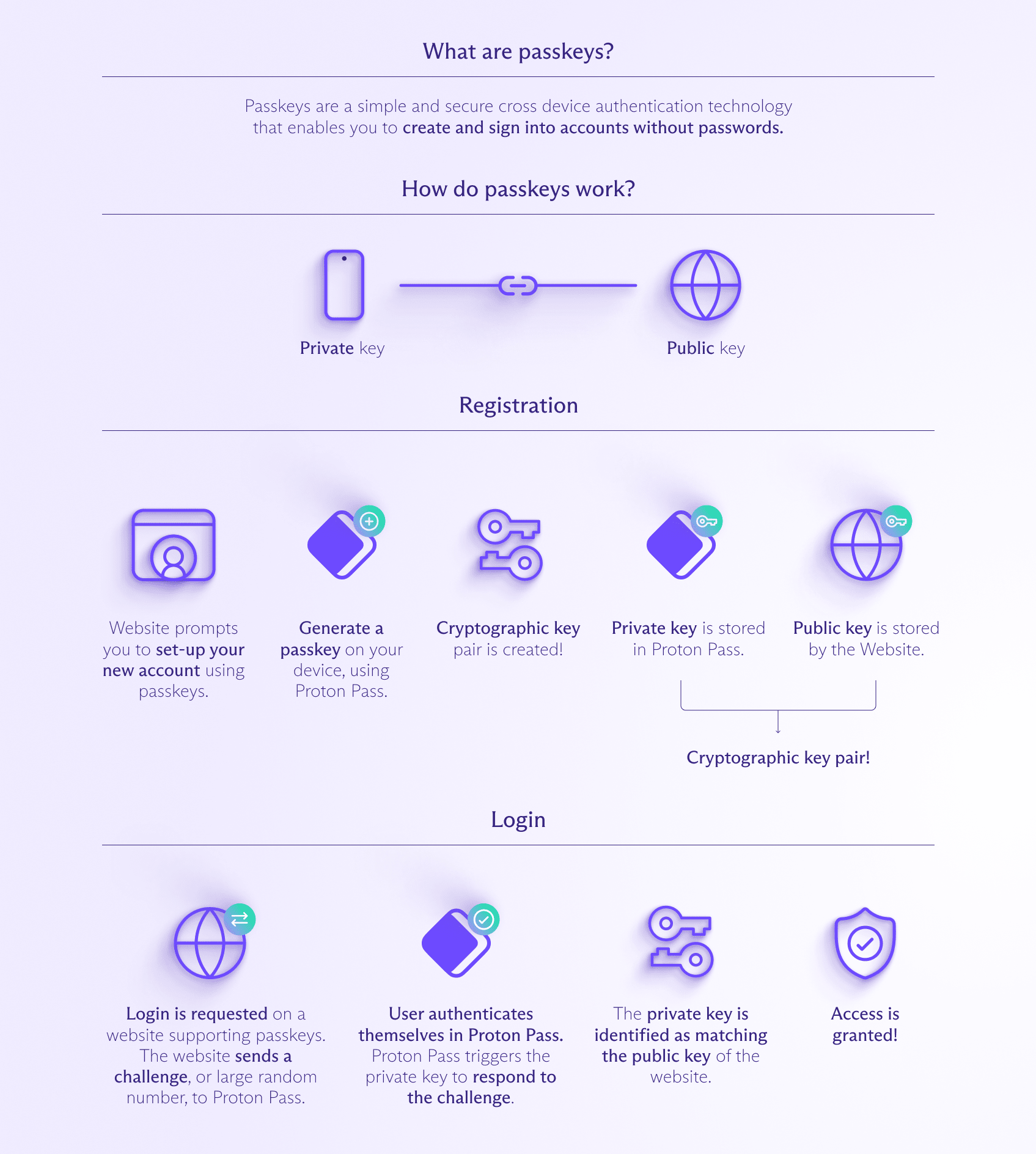

Una passkey è una forma di identificazione che puoi utilizzare per accedere a un account. Le passkey sostituiscono la necessità di password e autenticazione a due fattori (2FA) utilizzando il tuo dispositivo per identificarti. Poiché non hai più una password da rubare, le passkey proteggono dal phishing. Le passkey sono anche meno vulnerabili agli attacchi brute-force in quanto funzionano creando chiavi crittografiche.

Passkey vs password

La definizione sopra potrebbe sembrare vaga, quindi il modo migliore per spiegarla è confrontare le passkey con qualcosa che conosci meglio, ovvero le password. Normalmente, accedi a un account inserendo le credenziali fornite al momento della creazione: il tuo nome utente (spesso il tuo indirizzo email) e la password.

Non è così con le passkey. Quando crei un account con un servizio che supporta le passkey, il tuo gestore password genera un set di chiavi di crittografia. La prossima volta che proverai ad accedere al sito, questo riconoscerà le chiavi che possiedi e ti farà entrare senza la necessità di inserire la tua password.

Come funzionano le passkey

Le passkey utilizzano il principio della crittografia asimmetrica o a chiave pubblica. Entriamo più nel dettaglio in un nostro articolo su come funziona la crittografia, ma la versione breve è che quando crei una passkey, il tuo gestore password genera due chiavi numeriche matematicamente collegate: una pubblica e una privata.

Il servizio a cui ti stai iscrivendo detiene la chiave pubblica, mentre tu come utente detieni quella privata, che viene memorizzata sul tuo gestore password. Quando effettui l’accesso al servizio, la chiave pubblica invia una sfida al tuo dispositivo che può essere risolta correttamente solo dalla tua chiave privata, identificandoti come il proprietario dell’account.

Il sistema è molto sicuro e praticamente invulnerabile agli attacchi di forza bruta. Violare il tipo di numeri utilizzati nella crittografia a chiave pubblica richiederebbe una combinazione dei supercomputer mondiali per miliardi di anni.

Vantaggi nell’uso delle passkey rispetto alle password

Per te, l’utente, l’intero procedimento di accesso è completamente fluido: tutto ciò avviene automaticamente e praticamente in tempo reale. L’unico vero svantaggio nell’utilizzo delle passkey è che pochi siti le adottano al momento della scrittura, e l’adozione è lenta in quanto l’implementazione può presentare problemi. Supportare le passkey può diventare molto tecnico e, dato che password e passphrase sono altamente sicure, non c’è sempre un’esigenza diretta di affrontarne l’implementazione. Inoltre, ci sono momenti in cui l’uso di una passphrase può essere più utile poiché può essere memorizzata più facilmente.

Anche se più siti le utilizzassero, un altro problema è che molti dispositivi non supportano le passkey. Ad esempio, gli utenti Android possono utilizzarle solo se hanno Android 14, e anche in questo caso solo se hanno attivato alcune opzioni specifiche — leggi di più a riguardo nel nostro articolo sull’attivazione delle passkey.

Passkey e Proton Pass

Per utilizzare le passkey, devi usare un programma che possa inviare e ricevere le chiavi che compongono la passkey. Per la maggior parte delle persone questo sarà un gestore di password, un programma che memorizza e gestisce password e, più recentemente, passkey. Attualmente, non tutti i gestori di password supportano le passkey su tutti i dispositivi, ma Proton Pass lo fa.

Per quanto sicure possano essere le passkey, creano un unico punto di fallimento: se qualcuno ottiene accesso alle tue passkey, sei in difficoltà. Per prevenire ciò, Proton Pass utilizza la crittografia end-to-end per assicurare che le tue passkey siano sempre conservate in modo sicuro sui nostri server; nessuno può accedervi, nemmeno noi.

In aggiunta, siamo anche agnostici rispetto alla piattaforma: puoi utilizzare le passkey su qualsiasi sito che le supporti, usando qualsiasi tuo dispositivo compatibile.

A tutto ciò, aggiungi la nostra interfaccia acclamata e avrai un modo comodo per implementare questo moderno strumento di sicurezza. Se sei interessato a saperne di più su come funziona Proton, crea oggi stesso un account Proton gratuito o consulta la nostra guida su come puoi iniziare ad utilizzare le passkey.

Domande frequenti

Posso accedere a Proton Pass con le passkey?

No, non puoi accedere alle app Proton Pass usando le passkey, ma con password o passphrase, o tramite biometria.

Le passkey mascherano una password?

No, sostituiscono completamente le password in quanto funzionano interamente su coppie di chiavi.

Dove sono memorizzate le passkey?

Una versione crittografata della tua chiave privata è memorizzata sui server di Proton, mentre la chiave pubblica è detenuta dal servizio con cui hai un account.

Cosa succede alle mie passkey se il mio dispositivo viene rubato?

Nulla, saranno ancora sul tuo dispositivo, il che rende imperativo che tu protegga la tua app Proton Pass con un PIN o una scansione biometrica.