Kimlik avı girişimi, 2024 yılında İnternet Suçları Şikayet Merkezi(yeni pencere)‘ne bildirilen en yaygın siber suçtu. Blogumuzda kimlik avı girişiminin ne olduğu hakkında yazdık ve ikna edici kimlik avı e-postalarına bazı örnekler verdik, ancak siber suçlular getirilerini büyütmek için saldırılarını her zaman ayarlıyor.

Kimlik avı girişiminin daha etkili bir sürümü, saldırganların belirli kişileri hedeflemesidir; buna balina avı veya zıpkınla kimlik avı denir. Kimlik avı girişimi bireyleri veya işletmeleri hedef alabilirken, balina avı ve zıpkınla kimlik avı özellikle bir işletme içindekileri hedef alır. Bu terimler arasındaki farkı, bunları nasıl fark edeceğinizi ve kendinizi bunlara karşı nasıl koruyacağınızı anlamak önemlidir.

Balina avı, kimlik avı girişimi ve zıpkınla kimlik avı arasındaki fark nedir?

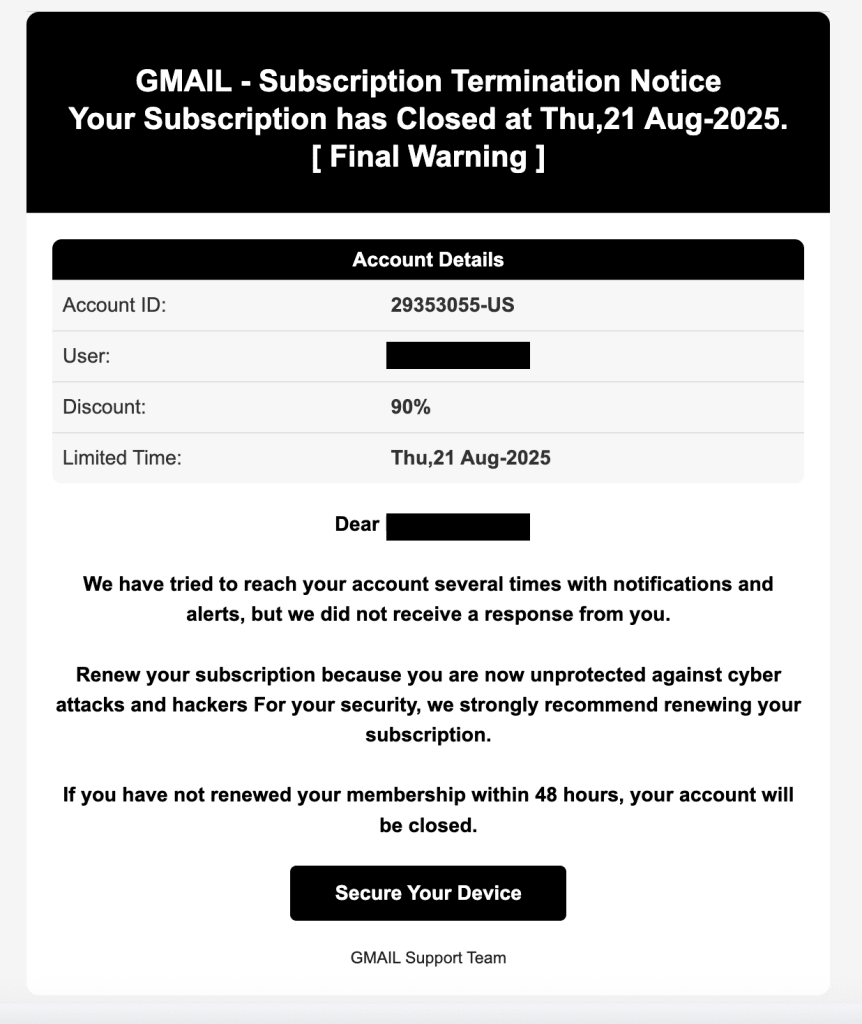

Kimlik avı girişimi, bilgisayar korsanlarının hassas bilgileri onlarla paylaşmanız için sizi kandırmak üzere kullandığı bir yöntemdir. Amazon, Google veya PayPal gibi bir hizmetten hesabınızın dondurulduğunu söyleyen şüpheli görünümlü bir e-posta aldıysanız, bir kimlik avı girişimi tarafından hedef alınmışsınızdır. Bu saldırılar geniştir ve mümkün olduğunca çok yanıt almayı amaçlar. Bunları hem kişisel e-posta adresinize hem de iş e-posta adresinize alırsınız.

Zıpkınla kimlik avı ve balina avı saldırıları, kimlik avı girişimi ile aynı taktikleri kullanır, ancak bunları bir işletme içindeki çok daha küçük ve belirli bir hedef kümesi üzerinde dağıtır. Her iki saldırı türü de genel olarak kimlik avı girişimi kategorisine girer, ancak bir bilgisayar korsanının hedefinin kullandıkları taktikleri nasıl etkilediğini anlamakta fayda vardır.

Zıpkınla kimlik avı nedir?

Zıpkınla kimlik avı, kimlik avı girişimi saldırıları için kullanılan aynı geniş teknikleri alır ve bunları belirli bireylere göre uyarlar. Zıpkınla kimlik avının hedeflediği bireyler genellikle hukuk veya finans departmanlarında çalışır ve bu da onlara özellikle hassas ve değerli verilere erişim sağlar.

Barracuda Networks(yeni pencere) tarafından yayınlanan araştırmaya göre, zıpkınla kimlik avı saldırılarının yüzde 80’den fazlası marka taklidini içeriyor. Firma, üç ay boyunca 360.000 kimlik avı e-postasını analiz ettikten sonra, en çok taklit edilen markaların Microsoft ve Apple olduğunu, saldırıların Salı ve Perşembe günleri arasında gerçekleşme olasılığının en yüksek olduğunu ve vergi sezonu gibi etkinliklerin etrafında zirve yaptığını buldu. Dolandırıcılar tarafındaki bu planlama düzeyi, çalışanları ne kadar yakından incelediklerini ve saldırılarını ne kadar yakından planladıklarını gösteriyor.

Rapor, zıpkınla kimlik avı saldırılarında kullanılan en yaygın üç konu satırının aşağıdakilerin bir varyasyonu olduğunu öne sürüyor:

- İstek

- Takip

- Acil/Önemli

Konu satırlarının bir aciliyet duygusu veya göndericiyle daha önce iletişim kurduğunuz izlenimi yaratması şaşırtıcı değildir. Zıpkınla kimlik avı saldırılarının siyasi motivasyonları da olabilir. 2024’te Microsoft, İran’ın ABD seçimlerine müdahalesine ilişkin istihbarat(yeni pencere) yayınladı. Bir başkanlık kampanyasındaki üst düzey bir yetkiliyi hedef alan bir saldırı başlatmak için eski bir kıdemli danışmanın Microsoft Hotmail hesabı ele geçirildi.

Balina avı nedir?

Zıpkınla kimlik avının birkaç üst düzey kişiyi hedef aldığı yerde, balina avı… balinaları hedef alır. Balina avı, CEO veya CFO gibi çok değerli bir hedefe yöneltilen etkili bir zıpkınla kimlik avıdır. Bu saldırılar oldukça kişiselleştirilmiş ve titizlikle araştırılmıştır. Siber suçlular para kazanmanın yanı sıra, fikri mülkiyet veya yatırımcı bilgileri gibi hassas verilere erişim sağlama, hedeflerine şantaj yapma ve büyük itibar kaybına neden olma potansiyeline sahiptir.

Balina avı saldırılarını etkili bir şekilde planlamak yıllar olmasa da aylar sürer ve suçlular kaostan yararlanmak için çalkantılı olaylardan geçen işletmeleri hedefler. 2015’te saldırıganlar, şirket ödeme ilkesini yeniden yapılandırırken ve değiştirirken Mattel’deki C düzeyindeki yöneticileri ayrıntılı bir balina avı saldırısıyla(yeni pencere) hedef aldı. Bir finans yöneticisi, işletmenin yeni CEO’sundan Mattel’in genişlemeye çalıştığı bir ülke olan Çin’e yeni bir satıcı ödemesi talep eden bir not aldı. Ödeme ilkesi değişikliklerinin ardından transferler Mattel içindeki iki üst düzey yöneticinin onayını gerektiriyordu, bu nedenle alıcı onayını verdi ve transfer yapıldı. Ancak para gittikten sonra yönetici ödemeyi, talebi yapmamış olan yeni CEO’ya bahsetti.

1 Mayıs’ın Çin’de resmi tatil olması sayesinde Mattel, çalınan fonların bulunduğu hesabı dondurabildi ve para iki gün içinde geri alındı. Ancak bu yüksek hedefli saldırı, Mattel’e tek bir e-postayla 3 milyon dolara mal olabilirdi.

Balina avı ve zıpkınla kimlik avı karşılaştırması

Üç saldırı türü arasındaki farkları özetlemek gerekirse:

| Kimlik avı girişimi | Genel saldırılarla herkesi hedefler |

| Zıpkınla kimlik avı | Belirli saldırılarla belirli kişileri hedefler |

| Balina avı | Kişiselleştirilmiş saldırılarla VIP’leri ve iş liderlerini hedefler |

Hedefin özgüllüğü, her saldırıya giren araştırma ve hedefleme miktarını belirler. Ancak saldırının türü ne olursa olsun, bilgisayar korsanlarının planlama ve yürütme için izleyeceği benzer bir süreç vardır.

Balina avı veya zıpkınla kimlik avı saldırısının süreci nedir?

- Keşif: Bilgisayar korsanı, hedeflerinin yanıt verme konusundaki olası tetikleyicilerinin bir profilini oluşturmak için çevrim içi varlıklarını inceleyerek hedeflerini araştırır. Buna sosyal medya profilleri, iş web siteleri ve hedeflerinin çevrim içi görünebileceği diğer herhangi bir yer dahildir. Ayrıca kişisel bilgileri elde etmek için veri simsarlarını ve potansiyel olarak karanlık web‘i kullanacaklardır.

- Yemi hazırlama: Bilgisayar korsanı daha sonra bir saldırı planı hazırlar. Hedeflerini bir meslektaş, üçüncü taraf bir hizmet veya bir devlet kurumu olduklarına ikna etmek için tasarlanmış bir e-posta oluştururlar. Muhtemelen işletme içinde daha geniş bir alanda kimlik avı yaparak hedeflerini kandırmak için mümkün olduğunca fazla bilgi toplayacaklardır.

- Teslimat: Saldırganlar kişiye özel e-postayı hedeflerine gönderir. Bir faturaya benzeyebilir ve kötü amaçlı bir web sitesine bağlantı içerebilir, okuyucuyu ödeme ayrıntılarını girmeye davet edebilir veya işletme BT departmanından oturum açma bilgileri ve parolalar için bir istek gibi görünebilir.

- Sömürü: E-posta kötü amaçlı yazılım veya fidye yazılımı ile yüklü olabilir, sahte bir siteye bağlantı verebilir veya kimlik doğrulama bilgileri, hassas bilgiler veya ödemeler isteyebilir. Bilgisayar korsanlarının ağınıza erişim sağladıktan sonra, örneğin arka kapı erişimi kurmak ve kendilerine yönetici ayrıcalıkları vermek gibi ağınızı sömürmelerinin birden fazla yolu vardır.

- Etki: Saldırı başarılı olursa, bilgisayar korsanı daha fazla erişim için kimlik avına devam edecek veya işlem yapmaya, veri indirmeye veya hesapları ele geçirmeye başlayacaktır. Şirket mali kayıp, veri ihlali, itibar zedelenmesi veya yukarıdakilerin hepsiyle karşı karşıya kalır.

Saldırılar birçok biçimde gelir, bu da her zaman tetikte olmayı zorlaştırır. Genel olarak, rolünüz ne kadar kıdemli veya erişiminiz olan veriler ne kadar hassassa, doğrulama o kadar önemli hale gelir.

Saldırılara karşı kendinizi nasıl koruyabilirsiniz?

Kendinizi siber saldırılara karşı korumanın iki parçası vardır: İş altyapınız ve kendi farkındalığınız.

Önce kişisel olarak neler yapabileceğinize bakalım.

- Güven ama doğrula. Bir ödeme veya hassas verilere erişim izni verme konusunda bir istek alırsanız, size isteği gönderdiği iddia edilen kişiyle konuşmak en iyi seçeneğinizdir. Kişiyle daha önce tanıştıysanız, onu arayın veya yüz yüze konuşun ve isteğin meşru olduğunu onaylayın. Tanışmadıysanız, bağlantıları olan bir meslektaş veya iş yerindeki daha üst düzey bir kişi gibi güvenilir kanallar aracılığıyla kimliğini doğrulayın.

- Aciliyetin sizi hata yapmaya itmesine izin vermeyin. Dolandırıcılar, sizi hızlı bir karar vermeye teşvik etmek için sahte aciliyet kullanır. Bir isteği doğrulamak için beklediğinize pişman olmazsınız, ancak doğrulamadığınıza pişman olabilirsiniz.

- Göndericinin e-posta adresini yakından kontrol edin. Bir bilgisayar korsanı e-postasının meşru bir göndericiden geliyormuş gibi görünmesini sağladığında buna e-posta kimlik sahtekarlığı denir. Etki alanı adının doğru olduğundan ve e-posta adresinin kendisinde herhangi bir yazım hatası olmadığından emin olun. E-posta kimlik sahtekarlığından kendinizi nasıl koruyacağınız hakkında daha fazla bilgi edinin.

- Ekibinizi kimlik avı girişimlerinin riskleri konusunda eğitin. Tek bir başarılı kimlik avı e-postası, bir işletme için yıkıcı sonuçlara yol açabilir.

Potansiyel tehditlerin farkında olmak, aldığınız her bir e-postadan şüphelenmek anlamına gelmez, ancak hem kendinizi hem de iş yerinizi korumak için adımlar attığınızdan emin olmak anlamına gelir.

Proton riskinizi azaltmanıza nasıl yardımcı olur

İş yerinizi korumanın bir başka etkili yolu da verilerinizin kontrolünü elinizde tutmanıza yardımcı olan güvenli, uçtan uca şifrelenmiş araçları benimsemektir:

- Proton Pass, iş parolalarını oluşturmanıza, saklamanıza ve yönetmenize yardımcı olan güvenli bir parola yöneticisidir. Ekibinize kimlik doğrulama bilgilerini güvenli bir şekilde paylaşma imkanı vermek, herkesin oturum açma bilgileri veya veriler için gayri meşru istekleri belirlemesine yardımcı olur – birisinden bir parolayı Proton Pass’te güvenli bir şekilde paylaşmak yerine e-postayla göndermesi istenirse, isteği şüpheli olarak işaretleyebilir. Ayrıca verileriniz karanlık web’de görünürse anında uyarılmanızı sağlayarak kimlik avı girişimlerini önlemek için harekete geçebilirsiniz.

- Proton Mail, iş e-postalarınızı koruyan güvenli bir e-posta ve takvimdir. Gelişmiş kimlik avı korumamız PhishGuard, potansiyel olarak sahte e-posta adreslerini sizin için işaretleyerek sizi kimlik avı girişimlerine karşı savunur. Herhangi bir şüpheli oturum açma veya hesap değişikliği belirlenir ve otomatik olarak size bildirilir ve bağlantı koruması, yanlışlıkla bir kimlik avı bağlantısını açmayı önlemek için tam adresleri (internet) açmadan önce görmenize yardımcı olur.

Kendinizi ve işletmenizi balina avı, zıpkınla kimlik avı ve kimlik avı girişimi saldırılarına karşı korumaya hazırsanız, hangi Proton tarifesinin sizin için en iyisi olduğunu görerek bugün başlayın.