Au cours de l’année écoulée, les hackers ont utilisé de nouvelles techniques astucieuses pour voler les données en ligne des gens. Chez Proton, nous surveillons ces stratégies évolutives et mettons à jour nos défenses.

Souvent, les attaques impliquent de nouvelles formes de phishing ou d’ingénierie sociale. Dans les deux cas, les attaquants essaient de vous surprendre.

- Avec des attaques de phishing, les hackers envoient des e-mails pour vous tromper.

- Les attaques d’ingénierie sociale utilisent d’autres formes de manipulation.

Notre objectif chez Proton est de vous aider à rester vigilant. Votre compte Proton dispose d’un ensemble unique de fonctionnalités de sécurité, telles que notre badge officiel et le programme Proton Sentinel, qui offrent un niveau de défense élevé contre de nombreuses attaques nouvelles et astucieuses.

Cet article énumère quelques-unes des tendances alarmantes des hackers.

Phishing en tant que service

Vous avez probablement entendu parler des logiciels en tant que service — des logiciels basés sur le cloud comme Slack, Canva ou Proton que vous payez par abonnement. Eh bien, les organisations criminelles veulent aussi participer à ce modèle. Une entreprise a lancé Caffeine, une plateforme de « phishing en tant que service ».

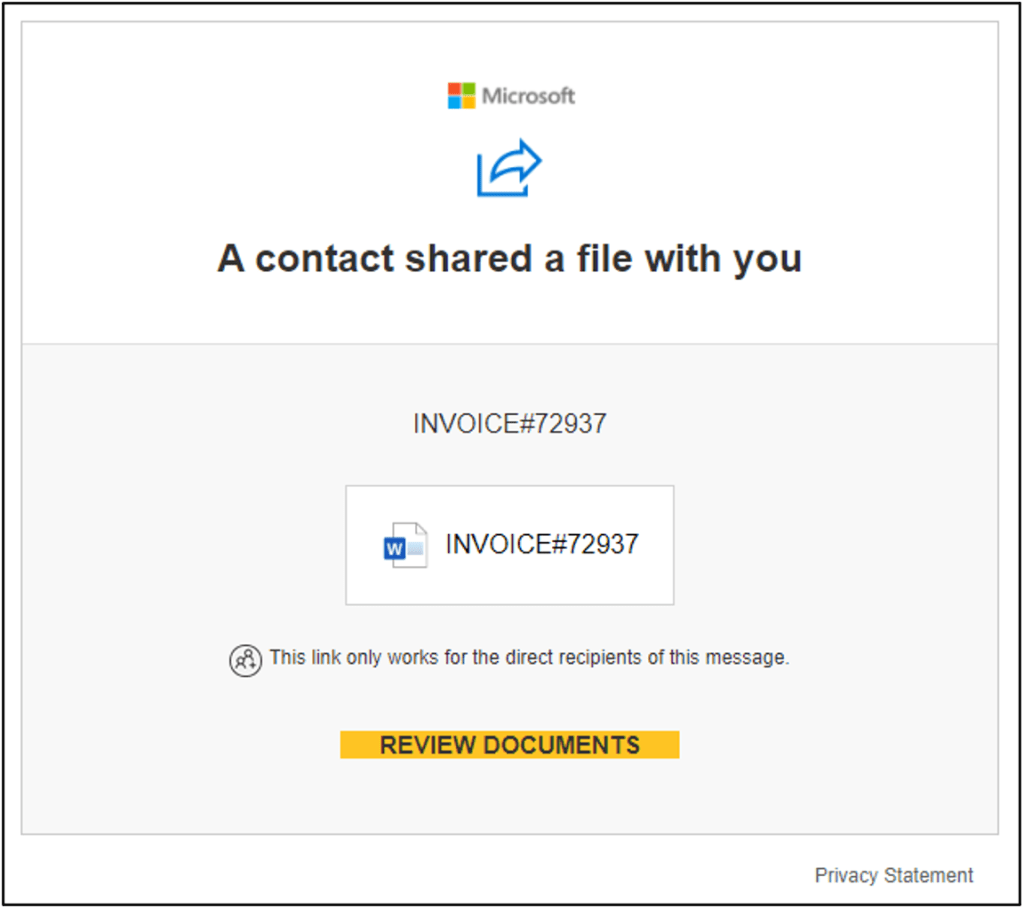

La plateforme cible actuellement les utilisateurs de Microsoft 365(nouvelle fenêtre). L’e-mail de phishing et la fausse page de connexion ressemblent à ceci :

(Images via Mandiant(nouvelle fenêtre))

Comment Proton vous protège du phishing en tant que service

Les utilisateurs de Proton Mail sont actuellement en sécurité contre cette attaque. Cependant, ce type de logiciel pourrait devenir plus courant. Si cela se produit, vous aurez plusieurs couches de défense :

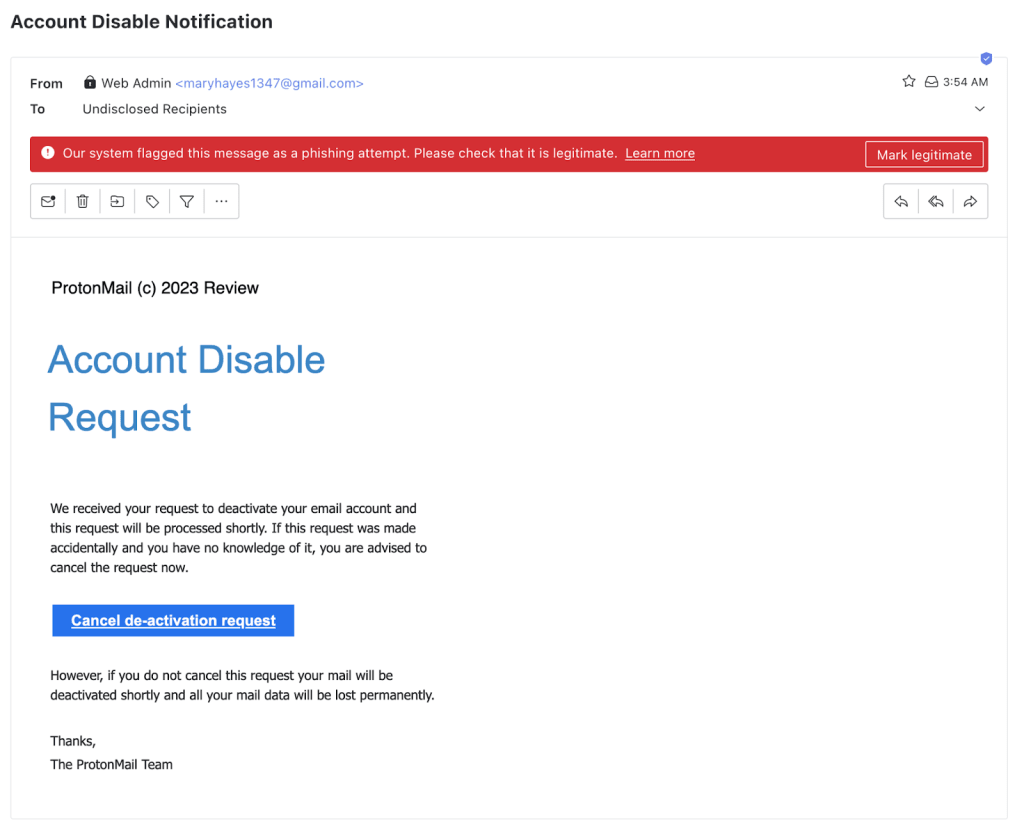

Tout d’abord, l’attaque déclencherait probablement notre filtre PhishGuard. Voici un exemple récent envoyé à un compte Proton qui prétend être une communication officielle. (Il y a plusieurs autres signaux d’alerte ici, y compris l’adresse e-mail inconnue, le champ du destinataire non spécifié, le contenu de l’e-mail de faible qualité, et l’absence d’un badge officiel.)

Si l’attaque de phishing échappe à la détection. D’abord, vous pouvez activer la confirmation des liens.

Et enfin, si vous tombez toujours dans le piège de saisir votre nom d’utilisateur et votre mot de passe sur une fausse page de connexion, les hackers ne pourront pas accéder à vos données si vous avez l’authentification à deux facteurs activée. L’A2F est indispensable pour tous vos comptes.

Attaques par QR code

Les QR codes présentent un défi unique. Pire encore, les hackers envoient des e-mails avec seulement des images intégrées. Étant donné que les filtres anti-spam dépendent souvent du texte. Une des images est un QR code pointant vers une fausse page de connexion.

(Image via Inky(nouvelle fenêtre))

Comment Proton vous protège des attaques par QR code

Le système PhishGuard conçu sur mesure par Proton est conçu pour détecter et signaler les menaces potentielles sans dépendre de l’analyse du contenu des e-mails (puisque nous ne pouvons pas voir vos messages à cause du chiffrement de bout en bout). Cela signifie que les attaques basées sur des images ne sont pas plus efficaces. PhishGuard est 70 % plus efficace que les filtres anti-spam. Utilisant l’apprentissage automatique, il se met à jour automatiquement en fonction de vos retours (par exemple, si vous marquez un e-mail comme spam ou signalez un phishing). De plus, nous avons une équipe de spécialistes.

De plus, Proton Mail propose également un paramètre de sécurité qui vous permet de désactiver le chargement des images par défaut. Si un e-mail est principalement ou entièrement composé d’images intégrées, cela doit vous alerter que l’e-mail est probablement du phishing.

En général, vous ne devriez jamais scanner les codes QR si vous n’êtes pas sûr de leur origine, et vous devez toujours vérifier l’URL de la page sur laquelle vous atterrissez ensuite. Télécharger des applications à partir des QR codes est également risqué. Il est préférable d’obtenir des applications depuis votre app store.

Fatigue d’authentification multifacteur (MFA)

La popularité croissante de l’A2F est difficile pour les hackers. Avec l’A2F activée, voler vos identifiants ne suffit pas. Ils doivent aussi passer votre application d’authentification.

Une façon émergente pour les hackers de le faire est à travers une attaque appelée fatigue d’authentification multifacteur (MFA). Cette technique cible les applications d’authentification. Après avoir obtenu les identifiants, ils essaient de se connecter plusieurs fois. Après un moment, certains peuvent cliquer sur accept. Cette attaque a conduit à des violations de données très médiatisées, comme la violation de données LastPass plus tôt cette année.

Comment Proton protège contre les attaques de fatigue MFA

Proton Mail ne prend pas en charge l’A2F par notification. Notre gestionnaire de mots de passe, le Proton Pass(nouvelle fenêtre), ne l’utilise pas. Ainsi, les attaques de fatigue MFA sont impossibles chez Proton.

Si vous voyez une demande A2F que vous n’avez pas autorisée, changez votre mot de passe.

Pour conclure

La cybersécurité est toujours une course aux armements. Être une entreprise soutenue par la communauté nous donne un avantage. Rien ne nous distrait de la protection de vos données.

Cet avantage a conduit à des innovations révolutionnaires, comme Proton Sentinel et la première fonctionnalité de transfert d’e-mails chiffrés de bout en bout au monde. Elles seront bientôt disponibles si vous avez un plan Proton.

Mais vous n’avez pas besoin d’un compte payant pour bénéficier de nos outils de sécurité essentiels, comme ceux énumérés ci-dessus. Inscrivez-vous pour un compte Proton gratuit pour commencer à bénéficier d’une meilleure sécurité pour vos données.