Negli ultimi anno, gli hacker hanno usato tecniche nuove e ingegnose per rubare i dati online delle persone. In Proton, monitoriamo queste strategie in evoluzione e aggiorniamo le nostre difese per stare un passo avanti.

Spesso, gli attacchi coinvolgono nuove forme di phishing o ingegneria sociale, cercando di sfruttare il punto più debole di qualsiasi sistema: le persone. In entrambi i casi, gli aggressori cercano di colpirti quando sei meno attento.

- Con attacchi di phishing, gli hacker inviano email sperando di ingannarti a cliccare un link dannoso, scaricare un allegato contenente malware o inserire le tue credenziali in una pagina di accesso falsa.

- Gli attacchi di ingegneria sociale usano altre forme di manipolazione, come farti chiamare il supporto clienti falso per rivelare informazioni sensibili.

Il nostro obiettivo in Proton è aiutarti a mantenere alta la guardia rendendo la sicurezza più intuitiva e automatica. Il tuo account Proton viene fornito con un insieme unico di funzionalità di sicurezza, come il nostro badge ufficiale e il programma Proton Sentinel, che forniscono un alto livello di difesa contro molti dei più astuti nuovi attacchi.

Questo articolo elenca alcune delle tendenze hacker più allarmanti che abbiamo visto e come Proton Mail può aiutarti a stare un passo avanti.

Phishing-as-a-service

Probabilmente hai sentito parlare di software-as-a-service — programmi basati su cloud come Slack, Canva o Proton che paghi con un abbonamento. Bene, le organizzazioni criminali non vogliono rimanere escluse da un modello di business redditizio. Una di queste imprese ha lanciato Caffeine, una piattaforma di “phishing-as-a-service” che aiuta hacker poco esperti a lanciare attacchi di phishing per rubare credenziali di accesso.

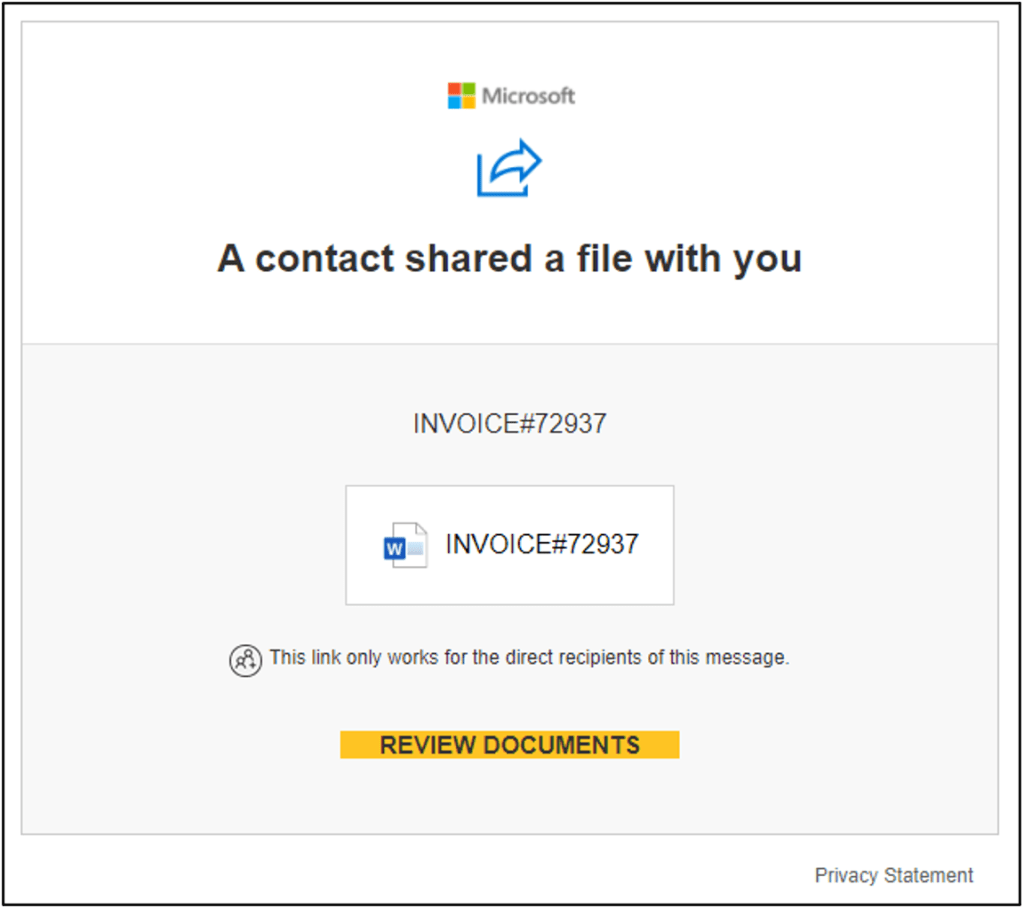

La piattaforma attualmente prende di mira gli utenti Microsoft 365(nuova finestra) attirandoli a cliccare su un link di phishing e inserire nome utente e password in una pagina di accesso altamente convincente. L’email di phishing e la pagina di accesso falsa appaiono così:

(Immagini via Mandiant(nuova finestra))

Come Proton ti protegge dai phishing-as-a-service

Gli utenti di Proton Mail sono attualmente al sicuro da questo attacco perché la piattaforma prende di mira solo gli account Microsoft 365. Tuttavia, questo tipo di software è probabile che diventi più comune e potrebbe eventualmente puntare agli account Proton. Se ciò accade, avrai più strati di difesa:

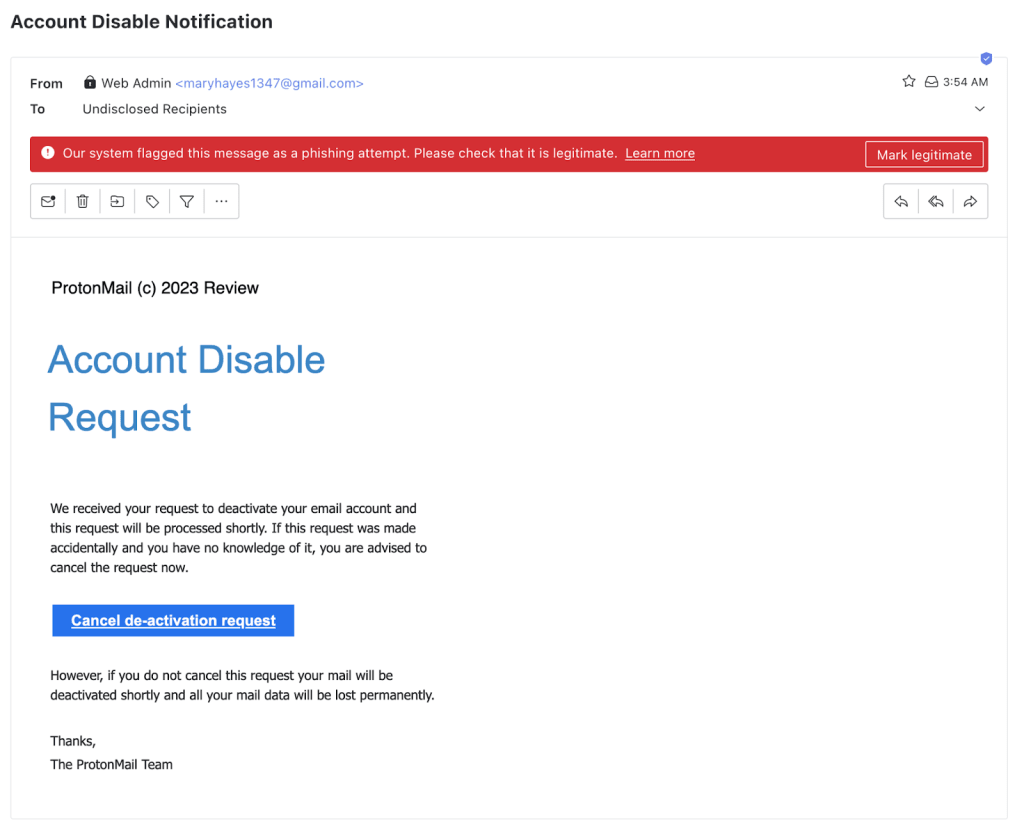

Per prima cosa, l’attacco probabilmente attiverebbe il nostro filtro PhishGuard, che segnala potenziali attacchi di phishing con un banner rosso. Ecco un esempio recente inviato a un’email Proton che afferma di essere una comunicazione ufficiale da parte nostra. (Ci sono diversi altri segnali di allerta in questo, compresa l’email sconosciuta, il campo del destinatario non specificato, i contenuti email di bassa qualità e la mancanza di un badge ufficiale.)

Se l’attacco di phishing sfugge comunque alla rilevazione, ci sono due altre linee di difesa. Per prima cosa, puoi abilitare la conferma del link, che mostra il link che stai per visitare e ti chiede se procedere.

E infine, se in qualche modo vieni ingannato a inserire il tuo nome utente e password in una pagina di accesso falsa, gli hacker non potranno accedere ai tuoi dati se hai abilitato l’autenticazione a due fattori. 2FA è un must per tutti i tuoi account per prevenire accessi non autorizzati.

Attacchi con codici QR

I codici QR presentano una sfida unica per la cybersecurity perché sono onnipresenti e spesso innocui — ma sono quasi impossibili da verificare come legittimi prima di scansionarli. Peggio ancora, gli hacker ora inviano email contenenti solo immagini incorporate e nessun testo. Poiché i filtri antispam spesso dipendono dalla scansione del testo, questi possono sfuggire alla rilevazione. Una delle immagini è un codice QR che punta a una pagina di accesso falsa o a un numero di telefono da chiamare, portando a una truffa di ingegneria sociale.

(Immagine via Inky(nuova finestra))

Come Proton ti protegge dagli attacchi con codici QR

Il sistema PhishGuard personalizzato di Proton è progettato per rilevare e segnalare potenziali minacce senza fare affidamento sulla scansione dei contenuti delle email (poiché non possiamo vedere i tuoi messaggi a causa della crittografia end-to-end). Questo significa che gli attacchi basati su immagini non sono più efficaci in Proton rispetto a qualsiasi altra email di phishing. PhishGuard è il 70% più efficace rispetto ai filtri antispam ampiamente utilizzati. Utilizzando l’apprendimento automatico, si aggiorna automaticamente in base ai tuoi feedback (ad esempio, se contrassegni un’email come spam o segnali phishing). Inoltre, abbiamo un team di specialisti nella consegna della posta che lavora 24 ore su 24, 7 giorni su 7, per analizzare e adattare i nostri sistemi per catturare nuove campagne di phishing e spam che potrebbero sfuggire alla nostra rilevazione automatica.

Inoltre, Proton Mail offre anche un’impostazione di sicurezza che ti consente di disattivare il caricamento delle immagini per impostazione predefinita. Se un’email è per lo più o totalmente composta da immagini incorporate, questo dovrebbe avvisarti che l’email è probabile che sia phishing.

In generale, non dovresti mai scansionare i codici QR se non sei sicuro di dove provengano, e dovresti sempre controllare l’URL della pagina su cui atterri successivamente. Scaricare app da codici QR è anche rischioso. È meglio procurarsi app dal tuo app store.

Affaticamento da autenticazione multifattoriale (MFA)

La crescente popolarità dell’autenticazione a due fattori è stata dura per gli hacker. Con 2FA abilitata, rubare nomi utente e password non è sufficiente. Devono anche superare la tua app di autenticazione o il codice temporaneo.

Un modo emergente in cui gli hacker lo fanno è attraverso un attacco chiamato affaticamento dell’autenticazione multifattoriale (MFA). Questa tecnica prende di mira le app di autenticazione con notifiche push. Dopo aver ottenuto i dettagli di accesso di una vittima, provano a effettuare il login più volte di seguito, attivando una raffica di richieste di approvazione. Dopo un po’, alcune persone possono cliccare su accetta per far sparire le notifiche. Questo attacco ha portato a violazioni di alto profilo, come la violazione dei dati di LastPass all’inizio di quest’anno.

Come Proton protegge dagli attacchi di affaticamento MFA

Proton Mail non supporta la 2FA con notifiche push. In effetti, il nostro gestore di password Proton Pass(nuova finestra) non utilizza notifiche push, basandosi invece sull’inserimento automatico di una password temporanea. Quindi gli attacchi di affaticamento MFA sono impossibili in Proton.

Se mai vedi una richiesta di 2FA che non hai autorizzato, cambia la tua password per quell’account.

Pensieri finali

La cybersecurity è sempre una corsa agli armamenti, e questo articolo copre solo una frazione degli attacchi che Proton Mail difende la nostra comunità. Ma essere un’azienda sostenuta dalla comunità ci dà un vantaggio perché non dobbiamo preoccuparci di sviluppare prodotti per gli inserzionisti. Nulla ci distrarre dalla nostra massima priorità di proteggere i tuoi dati.

Questo vantaggio ha portato a innovazioni straordinarie, come Proton Sentinel e la prima funzionalità di inoltro di email crittografato end-to-end nel mondo. Questi sono o saranno presto disponibili se hai un piano Proton Visionary, Lifetime, Family, Unlimited, Business o Pass Plus.

Ma non devi avere un account a pagamento per beneficiare dei nostri strumenti di sicurezza essenziali, come quelli elencati sopra. Iscriviti per un account Proton gratuito per iniziare a sfruttare una sicurezza migliore per i tuoi dati.