Abbiamo recentemente annunciato che Proton Pass ora supporta le chiavi d’accesso per tutti e su tutti i dispositivi.

Purtroppo, la compatibilità universale rappresenta un approccio unico nell’implementazione delle chiavi d’accesso. Anche se le chiavi d’accesso sono state sviluppate dalla FIDO Alliance(nuova finestra) e dal World Wide Web Consortium(nuova finestra) per sostituire le password e dovrebbero fornire “accessi più rapidi, semplici e sicuri a siti web e app su tutti i dispositivi dell’utente”, il loro lancio non è stato all’altezza di questi ideali ambiziosi.

Invece, le prime organizzazioni che hanno offerto le chiavi d’accesso, Apple e Google, hanno dato priorità all’uso della tecnologia per rinchiudere le persone nei loro giardini murati piuttosto che fornire una soluzione sicura a tutti. Questo approccio chiuso riduce il valore delle chiavi d’accesso per tutti e rende meno probabile che vengano adottate universalmente, il che è fondamentale affinché possano sostituire le password.

In Proton, crediamo che la privacy e la sicurezza online debbano essere accessibili a tutti. Se vogliamo raggiungere un internet migliore per tutti, ognuno deve poter sfruttare i più recenti progressi nella sicurezza.

Questo articolo esamina la promessa iniziale delle chiavi d’accesso, come le grandi aziende tecnologiche hanno cercato di dirottare queste ultime per i loro scopi e come possiamo garantire che le chiavi d’accesso realizzino il loro potenziale per tutti.

Internet necessita di una migliore sicurezza degli account

Le chiavi d’accesso sono state sviluppate perché, già dal 2013, le aziende si sono rese conto che devono fornire agli utenti una soluzione migliore per la sicurezza degli account rispetto alle password. Per essere efficaci, devi avere una password unica e robusta per ogni account online. Poiché la maggior parte delle persone ha più di 100 account, ciò significa essenzialmente che devi utilizzare un gestore di password per mantenere una sicurezza di base dell’account.

Inoltre, le password non offrono la sicurezza che promettono. Come sottolinea la FIDO Alliance(nuova finestra), le password sono alla base dell’80% delle violazioni dei dati. Gli aggressori possono convincere le persone a condividere le password con attacchi di social engineering, raccoglierle facilmente dai registri delle violazioni dei dati o riutilizzarle a tempo indeterminato (o almeno fino a quando il proprietario dell’account non ne crea una nuova).

La promessa iniziale delle chiavi d’accesso

Le chiavi d’accesso sono state create nel 2016 e rappresentano un importante passo avanti per ridurre la nostra dipendenza dalle password. Le chiavi d’accesso si basano su WebAuthn, uno standard aperto utilizzato da chiavi di sicurezza come Yubikey.

L’idea dietro le chiavi d’accesso era quella di creare una soluzione che alleggerisca il carico dagli utenti e mitigare alcuni degli aspetti peggiori delle password. Le chiavi d’accesso stesse sono una coppia di chiavi crittografiche, una delle quali risiede sul tuo dispositivo. Questa chiave può essere scoperta da app o browser, consentendo accessi semplici e sicuri, e viene sincronizzata tra i dispositivi utilizzando il cloud e la crittografia end-to-end. Il risultato è un accesso sicuro, quasi senza sforzo e resistente al phishing.

Tuttavia, affinché le chiavi d’accesso siano una vera soluzione per la sicurezza degli account, devono diventare universali. Come molte funzionalità online, le chiavi d’accesso beneficiano di un effetto rete. Più siti e servizi utilizzano le chiavi d’accesso, migliore e più semplice è la soluzione per gli utenti (con il vantaggio aggiunto di rendere i dati di tutti più sicuri). Purtroppo, i colossi della tecnologia hanno trattato i passkey come un’opportunità per promuovere i loro interessi commerciali piuttosto che come uno strumento per fornire sicurezza universale.

I colossi della tecnologia adottano i passkey per mantenere i loro giardini chiusi

Apple è stata la prima grande azienda a introdurre i passkey nel 2022. Infatti, è stata Apple la prima a popolarizzare il nome “passkey”.

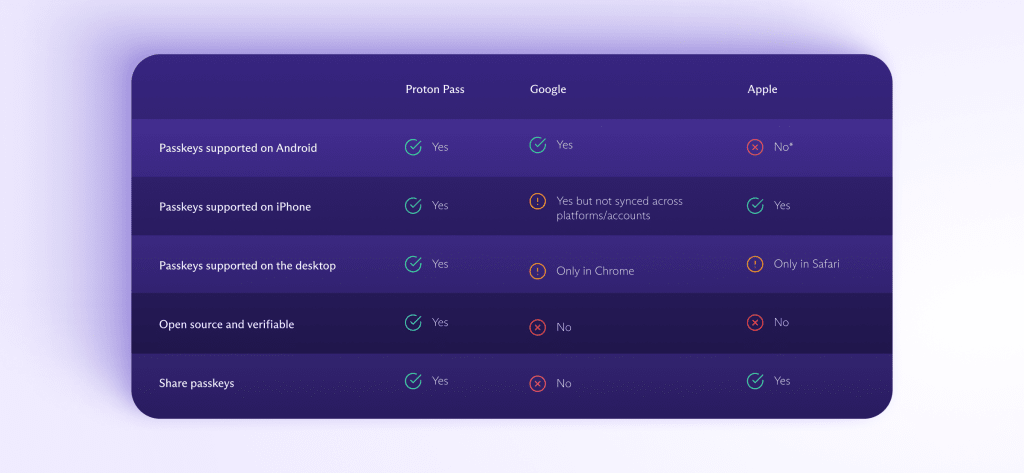

Tuttavia, Apple si è concentrata principalmente sull’ottimizzazione dei passkey per funzionare solo con i suoi prodotti piuttosto che renderli una funzionalità interoperabile e facile da usare (come ci si aspetterebbe da uno strumento sviluppato in collaborazione con decine di altre organizzazioni e aziende). Ad esempio, se crei un passkey sul tuo iPhone, si sincronizza facilmente con i dispositivi Mac ma è incredibilmente difficile da usare su un dispositivo Windows. Infatti, se provi ad usare un passkey da un dispositivo Apple su un Android (ad esempio, se hai un Mac e un Android), devi usare un codice QR — non c’è una sincronizzazione automatica. Questo purtroppo ha stabilito un precedente che ogni altro grande lancio di passkey ha seguito.

Nel tentativo di stare al passo con Apple, Google ha annunciato il supporto ai passkey nel 2023, ma la sua implementazione è scomoda. Ad esempio, se usi Google Chrome come browser su un Mac, utilizza la funzione Portachiavi di Apple per memorizzare i tuoi passkey. Ciò significa che non puoi sincronizzare i tuoi passkey con il tuo profilo Chrome su altri dispositivi. Analogamente, Android ha aggiunto solo di recente il supporto per i fornitori di passkey di terze parti (nella versione 14 del sistema operativo Android). Oltre a una cattiva esperienza utente, i passkey di Google sono anche limitati dal tentativo di Google di legarti alla sua piattaforma. Ad esempio, se crei un passkey con Chrome sul tuo laptop, non puoi usarlo nel browser Firefox sul tuo smartphone. E se ti piace Chrome ma vuoi usare un gestore di password di terze parti per memorizzare i tuoi passkey, Google ti obbliga a passare attraverso un lungo processo per rinunciare al Gestore Password di Google.

E sia Apple che Google ti impediscono di esportare i tuoi passkey, il che significa che dovrai crearli tutti da capo se vuoi passare a un altro gestore di password. Entrambi utilizzano anche implementazioni di passkey closed-source, rendendo più difficile per gli esperti indipendenti verificare la loro sicurezza.

Dopo aver visto il lancio dei colossi della tecnologia, anche diversi gestori di password hanno affrettato il rilascio dei passkey, risultando in un’esperienza utente altrettanto ingombrante. Alcuni gestori di password supportano i passkey solo tramite la loro estensione web, rendendo difficile per chiunque provare ad accedere alla stessa app con un passkey sul proprio telefono cellulare. La maggior parte dei gestori di password che supportano i passkey li offrono solo con un piano a pagamento, il che significa che il Gestore Password di Google e il Portachiavi di Apple erano gli unici fornitori di passkey gratuiti praticabili fino a che Proton Pass li ha aggiunti.

I passkey dovrebbero essere come l’HTTPS

La sicurezza degli account si trova di fronte a un punto di svolta simile a quello delle connessioni sicure all’inizio degli anni 2010 — il problema è stato identificato, esiste una soluzione semplice ed è solo una questione di imporre quella soluzione ovunque. Con l’HTTPS, organizzazioni come EFF (con HTTPS Everywhere(nuova finestra)) e Let’s Encrypt(nuova finestra) (che hanno semplificato l’ottenimento di un certificato TLS) hanno guidato l’azione permettendo a persone e siti web di creare connessioni sicure e criptate. Ora, tutti i principali browser impongono connessioni HTTPS per impostazione predefinita, e la stragrande maggioranza dei siti web supporta TLS. Ciò ha reso internet infinitamente più sicuro.

Sebbene i passkey siano certamente più difficili da implementare correttamente rispetto all’HTTPS, promettono un effetto ancora più radicale sulla sicurezza di internet — se costringiamo i colossi della tecnologia ad aderire al loro intento originale e universale.

I passkey potrebbero rendere quasi ogni account sicuro contro gli attacchi che causano così tanto caos oggi. Non esiste cosa come un passkey “debole”, quindi gli attaccanti non saranno più in grado di forzare l’ingresso negli account. E i passkey non possono essere esposti in massa come le password perché le app e i siti web memorizzano solo la chiave pubblica — la chiave privata rimane al sicuro sul tuo dispositivo. Se tutti usassero i passkey, gran parte degli effetti dannosi delle violazioni dei dati scomparirebbero.

Sia Apple che Google hanno fatto in modo che, se crei una chiave d’accesso, devi rimanere all’interno delle loro app e dispositivi per utilizzarla. Questo limita notevolmente il loro potenziale e sacrifica la loro utilità solo per permettere alle grandi aziende tecnologiche di aggiungere un fossato al loro giardino murato.

Proton dà priorità alla sicurezza universale

Abbiamo cercato di rimanere fedeli all’intenzione dietro le chiavi d’accesso. Con Proton Pass, le chiavi d’accesso:

- Sono facili da usare, indipendentemente dal dispositivo o dalla piattaforma

- Possono essere condivise o esportate rapidamente

- Utilizzano un’implementazione open-source

- Sono disponibili per tutti con il nostro piano Gratuito

Anche se è improbabile che Internet diventi privo di password a breve (o addirittura mai), crediamo ancora che le chiavi d’accesso dovrebbero essere il più possibile facili da usare in molti luoghi e per quante più persone possibile. Se vuoi utilizzare le chiavi d’accesso per migliorare la sicurezza del tuo account e velocizzare i tuoi accessi, puoi registrarti gratuitamente a Proton Pass oggi stesso.

E se credi nella nostra missione e vuoi aiutarci a costruire un Internet migliore dove la privacy è la norma, puoi registrarti a un piano a pagamento per accedere a ancora più funzionalità premium.