Wir haben kürzlich angekündigt, dass Proton Pass jetzt Passkeys für jeden auf allen Geräten unterstützt.

Leider ist universelle Kompatibilität ein einzigartiger Ansatz bei der Implementierung von Passkeys. Obwohl Passkeys von der FIDO Alliance(neues Fenster) und dem World Wide Web Consortium(neues Fenster) entwickelt wurden, um Passwörter zu ersetzen und „schnellere, einfachere und sicherere Anmeldungen auf Websites und Apps über die Geräte eines Benutzers“ zu ermöglichen, hat ihre Einführung diese hohen Ideale nicht erfüllt.

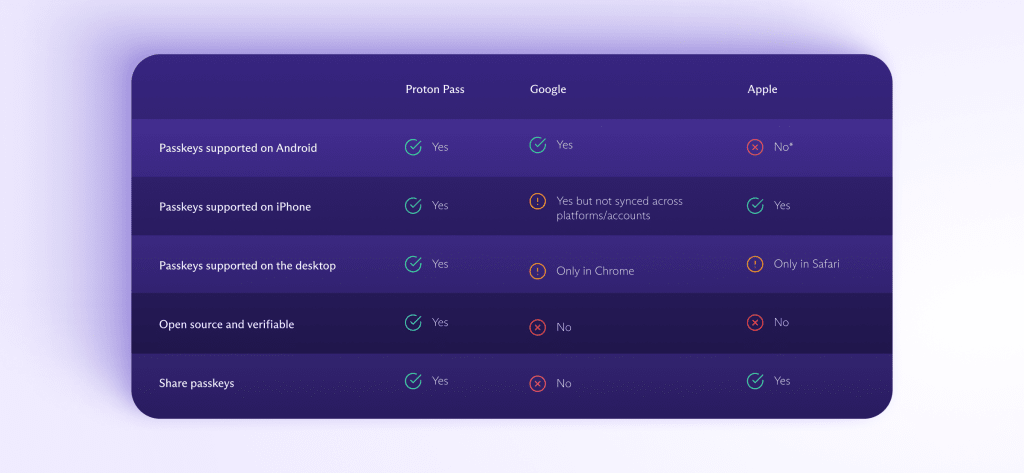

Stattdessen haben die ersten Organisationen, die Passkeys angeboten haben, Apple und Google, die Technologie genutzt, um Menschen in ihre geschlossenen Systeme einzuschließen, anstatt eine sichere Lösung für alle zu bieten. Dieser geschlossene Ansatz mindert den Wert von Passkeys für alle und macht es weniger wahrscheinlich, dass sie universell angenommen werden, was entscheidend ist, wenn sie jemals Passwörter ersetzen sollen.

Bei Proton glauben wir, dass Online-Privatsphäre und Sicherheit für jeden zugänglich sein sollten. Wenn wir ein besseres Internet für alle erreichen wollen, muss jeder in der Lage sein, die neuesten Sicherheitsfortschritte zu nutzen.

Dieser Artikel betrachtet das ursprüngliche Versprechen von Passkeys, wie große Technologieunternehmen versucht haben, sie für ihre eigenen Zwecke zu kapern, und wie wir sicherstellen können, dass Passkeys ihr Potenzial für alle erfüllen.

Das Internet benötigt bessere Kontosicherheit

Passkeys wurden entwickelt, weil Unternehmen bereits 2013 erkannt haben, dass sie den Benutzern eine bessere Lösung für die Kontosicherheit als Passwörter bieten müssen. Damit sie wirksam sind, musst du für jedes Online-Konto ein einzigartiges, starkes Passwort haben. Da die meisten Menschen mehr als 100 Konten haben, bedeutet das im Grunde, dass du einen Passwortmanager verwenden musst, um grundlegende Kontosicherheit zu gewährleisten.

Außerdem erfüllen Passwörter nicht das Sicherheitsversprechen, das sie geben. Wie die FIDO Alliance(neues Fenster) hervorhebt, sind Passwörter die Ursache für 80% der Datenpannen. Angreifer können Menschen dazu bringen, Passwörter mit Social-Engineering-Angriffen zu teilen, sie leicht aus Datenpannenprotokollen sammeln oder sie unbegrenzt wiederverwenden (oder zumindest bis der Kontoinhaber ein neues Passwort erstellt).

Das ursprüngliche Versprechen von Passkeys

Passkeys wurden 2016 erstellt und sie stellen einen großen Schritt dar, um unsere Abhängigkeit von Passwörtern zu verringern. Passkeys basieren auf WebAuthn, einem offenen Standard, den Sicherheitsschlüssel wie Yubikey verwenden.

Die Idee hinter Passkeys war es, eine Lösung zu schaffen, die die Last von den Benutzern nimmt und einige der schlimmsten Aspekte von Passwörtern abschwächt. Passkeys selbst sind ein Paar kryptografischer Schlüssel, von denen einer auf deinem Gerät gespeichert ist. Dieser Schlüssel kann von Apps oder Browsern entdeckt werden, was einfache und sichere Anmeldungen ermöglicht, und wird über die Cloud und Ende-zu-Ende-Verschlüsselung zwischen Geräten synchronisiert. Das Ergebnis ist eine phishing-resistente, nahezu mühelose, sichere Anmeldung.

Allerdings müssen Passkeys, um eine echte Lösung für die Kontosicherheit zu sein, universell werden. Wie viele Online-Funktionen profitieren Passkeys von einem Netzwerkeffekt. Je mehr Websites und Dienste Passkeys verwenden, desto besser und einfacher sind sie für Benutzer (mit dem zusätzlichen Vorteil, dass die Daten aller sicherer werden). Leider haben große Technologieunternehmen Passkeys als Gelegenheit gesehen, ihre kommerziellen Interessen voranzutreiben, anstatt sie als Werkzeug zur Bereitstellung universeller Sicherheit zu nutzen.

Big Tech setzt auf Passkeys, um ihre geschlossenen Systeme aufrechtzuerhalten

Apple war das erste große Unternehmen, das 2022 Passkeys einführte. Tatsächlich war es Apple, das den Namen „Passkey“ populär machte.

Allerdings konzentrierte sich Apple hauptsächlich darauf, Passkeys so zu optimieren, dass sie ausschließlich mit seinen Produkten funktionieren, anstatt sie als eine interoperable, einfach zu nutzende Funktion zu gestalten (wie man es von einem Werkzeug erwarten könnte, das in Zusammenarbeit mit Dutzenden anderer Organisationen und Unternehmen entwickelt wurde). Erstellst du beispielsweise einen Passkey auf deinem iPhone, synchronisiert er sich problemlos mit Mac-Geräten, ist aber auf einem Windows-Gerät unglaublich schwierig zu verwenden. Wenn du tatsächlich versuchst, einen Passkey von einem Apple-Gerät auf einem Android-Gerät zu verwenden (zum Beispiel, wenn du einen Mac und ein Android hast), musst du einen QR-Code verwenden — es gibt keine automatische Synchronisation. Dies setzte leider einen Präzedenzfall, dem jede andere große Einführung von Passkeys gefolgt ist.

In dem Bemühen, mit Apple gleichzuziehen, kündigte Google 2023 die Unterstützung von Passkeys an, deren Umsetzung jedoch umständlich ist. Wenn du beispielsweise Google Chrome als deinen Browser auf einem Mac verwendest, nutzt es die Apple Keychain-Funktion, um deine Passkeys zu speichern. Das bedeutet, dass du deine Passkeys nicht mit deinem Chrome-Profil auf anderen Geräten synchronisieren kannst. Ähnlich hat Android erst kürzlich in der Betriebssystemversion 14 die Unterstützung für Passkey-Anbieter von Drittanbietern hinzugefügt. Zusätzlich zu einer schlechten Benutzererfahrung sind Google Passkeys auch durch Googles Versuch begrenzt, dich an seine Plattform zu binden. Erstellst du zum Beispiel einen Passkey mit Chrome auf deinem Laptop, kannst du ihn nicht im Firefox-Browser auf deinem Smartphone verwenden. Und wenn du Chrome magst, aber einen Drittanbieter-Passwortmanager verwenden möchtest, um deine Passkeys zu speichern, zwingt dich Google durch einen langwierigen Prozess, dich vom Google Passwortmanager abzumelden.

Sowohl Apple als auch Google verhindern, dass du deine Passkeys exportierst, was bedeutet, dass du sie alle neu erstellen musst, wenn du zu einem anderen Passwortmanager wechseln möchtest. Beide verwenden auch geschlossene Passkey-Implementierungen, was es unabhängigen Experten erschwert, deren Sicherheit zu überprüfen.

Nachdem sie die Einführung von Passkeys durch Big Tech gesehen haben, haben auch mehrere Passwortmanager ihre Veröffentlichung von Passkeys überstürzt, was zu einer ähnlich umständlichen Benutzererfahrung führte. Einige Passwortmanager unterstützen Passkeys nur über ihre Web-Erweiterung, was es für jeden schwierig macht, der versucht, sich mit einem Passkey auf seinem Mobiltelefon in dieselbe App einzuloggen. Die meisten Passwortmanager, die Passkeys unterstützen, bieten sie nur mit einem kostenpflichtigen Plan an, was bedeutet, dass Google Passwortmanager und Apple Keychain bis zur Einführung von Proton Pass die einzigen praktikablen kostenlosen Passkey-Anbieter waren.

Passkeys sollten wie HTTPS sein

Die Sicherheit von Konten steht vor einem ähnlichen Wendepunkt wie sichere Verbindungen Anfang der 2010er Jahre – das Problem wurde erkannt, es gibt eine einfache Lösung, und es ist nur noch eine Frage der Durchsetzung dieser Lösung überall. Mit HTTPS führten Organisationen wie EFF (mit HTTPS Everywhere(neues Fenster)) und Let’s Encrypt(neues Fenster) (die das Erhalten eines TLS-Zertifikats vereinfachten) die Initiative, um Menschen und Websites zu ermöglichen, sichere, verschlüsselte Verbindungen herzustellen. Jetzt erzwingen alle großen Browser standardmäßig HTTPS-Verbindungen, und die überwiegende Mehrheit der Websites unterstützt TLS. Das hat das Internet unermesslich sicherer gemacht.

Obwohl Passkeys technisch schwieriger korrekt zu implementieren sind als HTTPS, versprechen sie eine noch weitreichendere Wirkung auf die Internetsicherheit – wenn wir die großen Technologieunternehmen zwingen, sich an ihre ursprüngliche, universelle Absicht zu halten.

Passkeys könnten fast jedes Konto gegen Angriffe sichern, die heute so viel Chaos verursachen. Es gibt so etwas wie einen „schwachen“ Passkey nicht, also können Angreifer nicht länger ihre Wege in Konten erzwingen. Und Passkeys können nicht wie Passwörter massenhaft offengelegt werden, da Apps und Websites nur den öffentlichen Schlüssel speichern – der private Schlüssel bleibt sicher auf deinem Gerät gespeichert. Wenn jeder Passkeys verwenden würde, würden viele der schädlichen Auswirkungen von Datenpannen verschwinden.

Sowohl Apple als auch Google haben es so eingerichtet, dass du, wenn du einen Passkey erstellst, innerhalb ihrer Apps und Geräte bleiben musst, um ihn zu verwenden. Das schränkt ihr Potenzial stark ein und opfert ihre Nützlichkeit, nur damit die großen Technologieunternehmen ihren geschlossenen Garten weiter abschotten können.

Proton setzt auf universelle Sicherheit

Wir haben versucht, der ursprünglichen Absicht hinter Passwörtern treu zu bleiben. Mit Proton Pass kannst du:

- Sie einfach nutzen, egal auf welchem Gerät oder Plattform

- Sie schnell teilen oder exportieren

- Verwenden eine Open-Source-Implementierung

- Sind für jeden mit unserem kostenlosen Tarif verfügbar

Obwohl es unwahrscheinlich ist, dass das Internet bald (oder überhaupt jemals) ohne Passwörter auskommt, glauben wir dennoch, dass Passwörter so einfach wie möglich zu nutzen sein sollten, an so vielen Orten und für so viele Menschen wie möglich. Wenn du Passwörter nutzen möchtest, um die Sicherheit deines Kontos zu verbessern und deine Anmeldungen zu beschleunigen, kannst du dich heute kostenlos für Proton Pass anmelden.

Und wenn du an unsere Mission glaubst und uns dabei helfen möchtest, ein besseres Internet aufzubauen, in dem Privatsphäre der Standard ist, kannst du dich für einen bezahlten Tarif anmelden, um Zugang zu noch mehr Premium-Funktionen zu bekommen.