Le suivi des messages est une forme de surveillance numérique qui est devenue une préoccupation sérieuse(nouvelle fenêtre) ces dernières années. Plus de 50 % des messages envoyés et reçus quotidiennement sont traqués.

Fonctionnant silencieusement en arrière-plan, les traqueurs de messages ne surveillent pas seulement comment vous répondez aux messages mais peuvent aussi être utilisés pour vous traquer sur le web.

Dans cet article, nous expliquons comment fonctionnent les traqueurs de messages, pourquoi ils menacent votre respect de la vie privée, et comment la protection renforcée contre le suivi de Proton Mail les arrête.

Qu’est-ce que le suivi des messages ?

Comment fonctionnent les traqueurs de messages ?

Pixels espions

Liens de suivi

Pourquoi les traqueurs de messages menacent votre respect de la vie privée

Comment bloquer les traqueurs de messages

1. Obtenir une protection renforcée contre le suivi

2. Masquer votre adresse e-mail avec des alias

3. Désactiver le chargement automatique des images

4. Obtenir une extension de navigateur

5. Utiliser un VPN

Arrêter les traqueurs de messages, protéger votre respect de la vie privée

Qu’est-ce que le suivi des messages ?

Le suivi des messages est une forme de surveillance numérique qui peut surveiller quand, comment, d’où et avec quel appareil vous lisez des messages. En insérant des traqueurs de messages dans des newsletters et autres matériels marketing, les entreprises peuvent voir si vous avez ouvert un message, des informations sur votre appareil, et même votre emplacement.

Les géants de la tech gagnent de l’argent de cette façon, en construisant des profils de caractère sur vous basés sur les données qu’ils collectent, et en vendant votre attention aux annonceurs qui espèrent gagner de l’argent avec les données de précision que les plateformes ont rassemblées.

Comment fonctionnent les traqueurs d’e-mails ?

Deux types de traqueurs d’e-mails sont couramment utilisés : les pixels espions et les URL de tracking (aussi appelés URL de suivi ou lien de suivi).

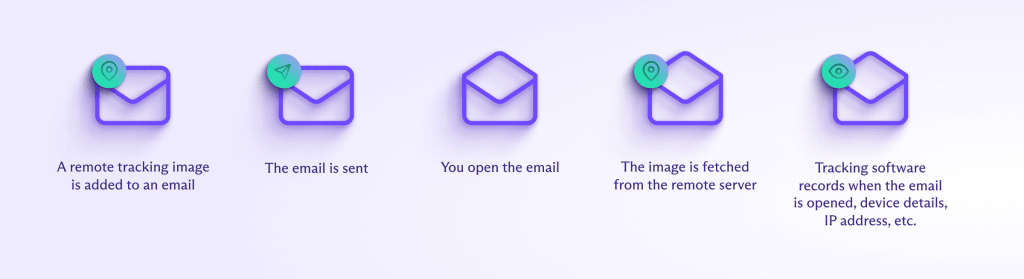

Les pixels espions

Les pixels espions, aussi appelés, tracking pixels, web beacon, balise web, pixel invisible ou pixels de suivi, sont de minuscules images d’un seul pixel qui sont insérées dans un message électronique.

Quand vous ouvrez un message qui contient un pixel espion, cette image transparente et habituellement invisible est chargée à partir du serveur source, renvoyant des informations sensibles à l’expéditeur ou à la base de données de suivi.

Les pixels espions peuvent rassembler ces informations sur vos activités en ligne :

- Si vous avez ouvert un message et combien de fois

- La date et l’heure auxquelles vous l’avez ouvert

- Quel appareil et système d’exploitation vous avez utilisés pour l’ouvrir

- Votre fournisseur d’accès internet (FAI) et votre emplacement approximatif déduit de votre adresse IP(nouvelle fenêtre)

Certains messages contiennent un seul pixel espion pour collecter des informations limitées pour l’expéditeur, par exemple, pour mesurer le taux d’ouverture des messages pour une campagne marketing. Mais d’autres peuvent contenir plusieurs pixels de suivi pour envoyer des informations à plusieurs tiers(nouvelle fenêtre).

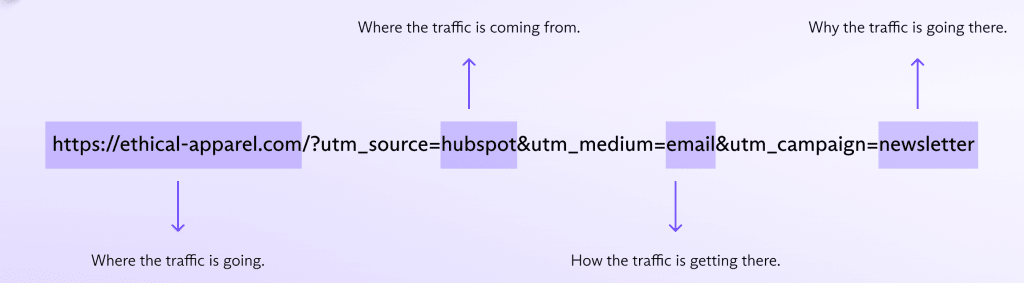

Liens de suivi

Les entreprises essaient aussi de vous traquer avec des liens de suivi – des URL contenant des paramètres de suivi. Conçus pour suivre l’efficacité des campagnes marketing, les liens de suivi peuvent traquer vos interactions avec les sites internet au fil du temps et entre les applications.

Les paramètres de tracking les plus courants sont les paramètres UTM (Urchin Tracking Module), qui sont gérés nativement par Google Analytics.

Voici comment se décompose un lien avec des paramètres de suivi UTM habituels.

Les paramètres UTM sont souvent génériques. Mais ils peuvent aussi être personnalisés juste pour vous, selon les besoins de l’expéditeur.

Les entreprises de publicité et de technologie ont aussi développé des paramètres de suivi personnalisés qui ne sont pas toujours documentés, ce qui rend difficile de savoir quelles informations ils collectent.

Cliquer sur une URL de tracking dans un e-mail que vous recevez peut avoir des conséquences importantes sur votre vie privée puisque l’entreprise qui fait de la publicité a déjà votre adresse e-mail, qu’elle peut utiliser pour relier toutes vos activités en ligne entre elles.

Pourquoi les traqueurs d’e-mails sont-ils une menace pour votre vie privée ?

La menace que représentent les traqueurs d’e-mails pour notre vie privée va bien au-delà du fait qu’un expéditeur individuel puisse savoir quand nous avons ouvert un message, comme le montre des recherches sur la protection de la vie privée menées à Princeton(nouvelle fenêtre).

Premièrement, en liant votre adresse e-mail, l’empreinte digitale de votre navigateur et de votre appareil, et votre adresse IP avec des cookies de suivi tiers, les traqueurs de messages peuvent être utilisés pour traquer votre activité de navigation sur le web.

Deuxièmement, comme les traqueurs peuvent connecter des adresses e-mail à vos historiques de navigation et profils, cela « conduit à d’autres fuites de données de respect de la vie privée telles que le suivi inter-appareils et la liaison des activités en ligne et hors ligne », comme l’explique la recherche de Princeton. Par exemple, vous pourriez recevoir des publicités d’un magasin si vous aviez la carte de fidélité du magasin liée à votre adresse e-mail.

Troisièmement, les messages peuvent contenir plusieurs traqueurs qui envoient des informations à plusieurs tiers, pas seulement à un expéditeur individuel. Les chercheurs de Princeton ont trouvé que 70 % des messages des listes de diffusion contiennent au moins un traqueur.(nouvelle fenêtre) Un exemple de message analysé a envoyé des demandes de suivi à 24 tiers, y compris des courtiers en données(nouvelle fenêtre) majeurs.

Armés de ces données, les géants de la tech, les annonceurs, les gouvernements ou même les attaquants criminels peuvent construire des profils détaillés de vous — le tout sans votre consentement.

Chez Proton, nous avons trouvé que presque 50 % de tous les messages contiennent des pixels espions. À travers le monde, cela signifie que plus de 166 milliards de messages sont envoyés avec des traqueurs chaque jour.

Comment bloquer les traqueurs d’e-mails ?

Il existe des moyens de bloquer les pixels espions, bien qu’ils ne soient pas tous aussi efficaces ou pratiques. Voici comment vous pouvez empêcher les traqueurs de messages de vous espionner :

1. Obtenir une protection renforcée contre le suivi des messages

Le moyen le plus simple d’arrêter le suivi des messages est d’utiliser Proton Mail avec la protection renforcée contre le suivi.

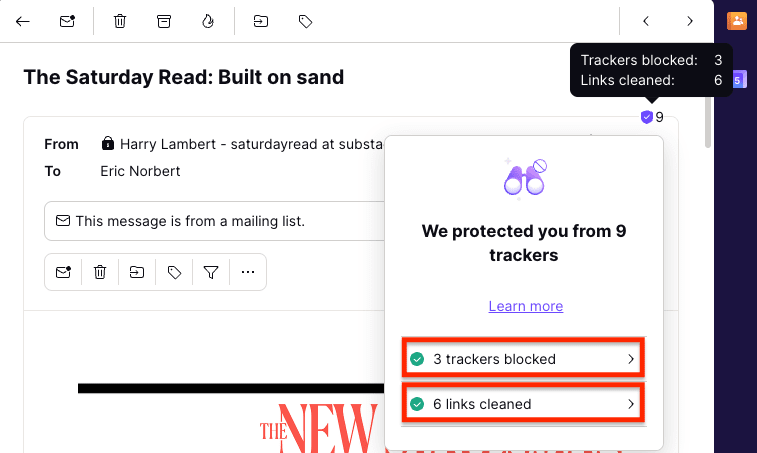

La protection contre le suivi renforcée bloque automatiquement les traqueurs en :

- Retirant les pixels espions connus chaque fois que vous recevez un message

- Préchargeant d’autres images distantes en utilisant un proxy avec une adresse IP générique pour masquer votre adresse IP et votre emplacement

- Mettant en cache les images pendant quelques jours pour un accès plus rapide et sécurisé

- « Nettoyant » les liens de suivi pour retirer les paramètres UTM ou autres paramètres de suivi connus

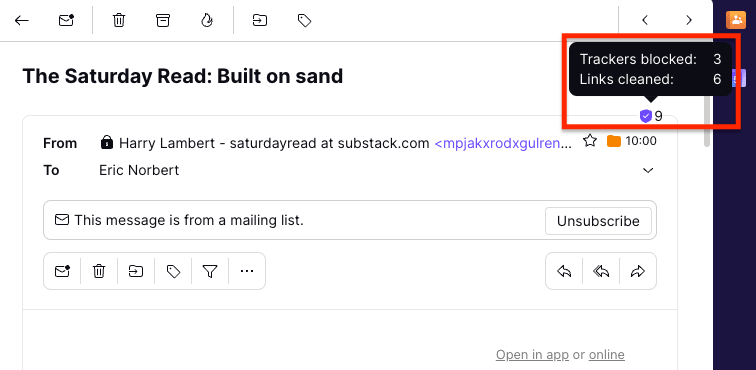

Proton Mail vous dit quand vous ouvrez un message contenant des traqueurs bloqués avec cette icône de traqueur. Le nombre sur l’icône (9 dans l’exemple ci-dessous) indique le nombre total de traqueurs (pixels espions) bloqués et de liens nettoyés.

Cliquez sur l’icône de bouclier pour en savoir plus sur les traqueurs bloqués et les liens nettoyés.

La protection renforcée contre le suivi est activée par défaut sur les applications Proton Mail dans leur version web, iPhone et iPad pour tous les utilisateurs de Proton Mail.

En savoir plus sur la protection renforcée contre le suivi

2. Masquer sa véritable adresse e-mail en utilisant des alias

Un autre moyen de limiter le suivi des messages est de masquer votre adresse e-mail. En utilisant des alias d’adresse e-mail, vous pouvez envoyer et recevoir des messages tout en protégeant votre adresse e-mail personnelle du suivi tiers.

Un bon service d’alias, comme Simple Login par Proton(nouvelle fenêtre), vous permet de créer des adresses e-mail aléatoires pour différents services, sans révéler votre véritable adresse.

Proton Pass crée des alias afin que vous puissiez les saisir dans des formulaires en ligne et protéger votre adresse e-mail réelle d’être divulguée ou fuite. Et si votre alias d’adresse e-mail est un jour fuité ou vendu à des spammeurs, vous pouvez rapidement le désactiver pour arrêter de recevoir des messages indésirables. L’alias unique vous permet de savoir quelle entreprise a vendu votre message. À aucun moment votre adresse e-mail réelle n’est en danger.

3. Désactiver le chargement automatique des images

Comme les pixels espions fonctionnent en chargeant des images, vous pouvez les bloquer en empêchant le chargement automatique des images.

Voici comment arrêter le chargement automatique des images avec les fournisseurs de messagerie électronique populaires sur le web. Avec la plupart des services de messagerie, vous devrez aussi changer les paramètres équivalents dans toutes les applications de bureau ou mobiles que vous utilisez.

Arrêter le chargement automatique des images dans Gmail

- Connectez-vous à votre compte sur mail.google.com(nouvelle fenêtre).

- Allez dans Paramètres → Général → Images.

- Sélectionnez Demander avant d’afficher des images externes.

Arrêter le chargement automatique des images dans Outlook.com

- Connectez-vous à votre compte sur outlook.com(nouvelle fenêtre)

- Allez dans Paramètres → Général → Images

- Sélectionnez Toujours utiliser le service Outlook pour charger des images.

Arrêter le chargement automatique des images dans Proton Mail

- Connectez-vous à votre compte sur mail.proton.me(nouvelle fenêtre).

- Cliquez sur Paramètres → Tous les paramètres → Proton Mail → Respect de la vie privée des messages

- Désactivez Afficher automatiquement les images distantes.

Avec Proton Mail, vous n’avez pas besoin de désactiver le chargement automatique des images car la protection renforcée contre le suivi est activée par défaut sur le web Proton Mail, et les applications iPhone et iPad. Puisque vous pouvez voir les images sans être espionné, les images distantes sont chargées automatiquement par défaut sur ces plateformes.

4. Utiliser une extension de navigateur

Si vous utilisez Gmail, vous pouvez utiliser des extensions tierces, comme Ugly Email ou PixelBlock, pour bloquer les traqueurs de messages. Mais celles-ci sont basées sur le navigateur et ne fonctionnent qu’avec Gmail sur le web.

De plus, l’ajout d’un tiers à votre boite mail représente toujours un risque supplémentaire pour la vie privée, dans la mesure où vous devez lui donner un accès complet à votre messagerie électronique.

5. Utiliser un VPN

Enfin, utiliser un réseau privé virtuel (VPN)(nouvelle fenêtre) de confiance comme Proton VPN(nouvelle fenêtre) peut aider à vaincre les traqueurs de messages. Un VPN chiffre votre trafic internet et masque votre véritable adresse IP.

Tout d’abord, en masquant votre adresse IP, il est plus difficile pour les traqueurs d’établir un lien entre votre activité de messagerie électronique et votre identité.

Deuxièmement, certains bons VPN bloquent activement certains traqueurs. Par exemple, le bloqueur de publicités NetShield(nouvelle fenêtre) de Proton VPN bloque les tentatives de connexion aux serveurs hébergeant des traqueurs et des logiciels malveillants, y compris les traqueurs de messages. Mais les bloqueurs spécifiques aux messages, comme la protection renforcée contre le suivi de Proton Mail, seront souvent plus efficaces car ils sont concentrés sur les messages.

Bloquez les traqueurs dans les messages et protégez votre vie privée

Certains traqueurs peuvent être relativement inoffensifs, comme les confirmations de lecture silencieuses des entreprises pour mesurer une simple campagne marketing. D’autres sont bien plus intrusifs, liant votre activité de messagerie avec votre adresse IP, les informations de l’appareil, et l’historique de navigation pour vous traquer sur le web pour la publicité basée sur la surveillance(nouvelle fenêtre).

En utilisant la protection renforcée contre le suivi de Proton Mail, vous pouvez lire vos messages sans être surveillé, gardant votre boite de réception sécurisée et votre activité privée.

Proton Mail propose également une fonctionnalité simple d’utilisation appelée Easy Switch qui vous permet de passer en toute fluidité à votre nouvelle boîte de réception Proton Mail, de sauvegarder vos données et d’importer des messages, des contacts et des agendas d’autres services de messagerie, tels que Gmail.

Lorsque vous créez un compte Proton Mail, vous protégez à la fois vos données les plus précieuses mais vous aidez aussi à construire un meilleur internet où le respect de la vie privée est par défaut.