Nettfisking var den vanligste nettkriminaliteten rapportert til Internet Crime Complaint Center(nytt vindu) i 2024. Vi har skrevet om hva nettfisking er og gitt noen eksempler på overbevisende nettfisking-e-poster på bloggen vår, men nettkriminelle justerer alltid angrepene sine for å maksimere avkastningen.

En mer effektiv versjon av nettfisking er når angripere retter seg mot spesifikke personer, noe som kalles whaling eller spear phishing. Mens nettfisking kan rette seg mot enkeltpersoner eller bedrifter, retter whaling og spear phishing seg spesifikt mot de i en bedrift. Det er viktig å forstå forskjellen mellom disse begrepene, samt hvordan du oppdager dem og hvordan du beskytter deg mot dem.

Hva er forskjellen mellom whaling, nettfisking og spear phishing?

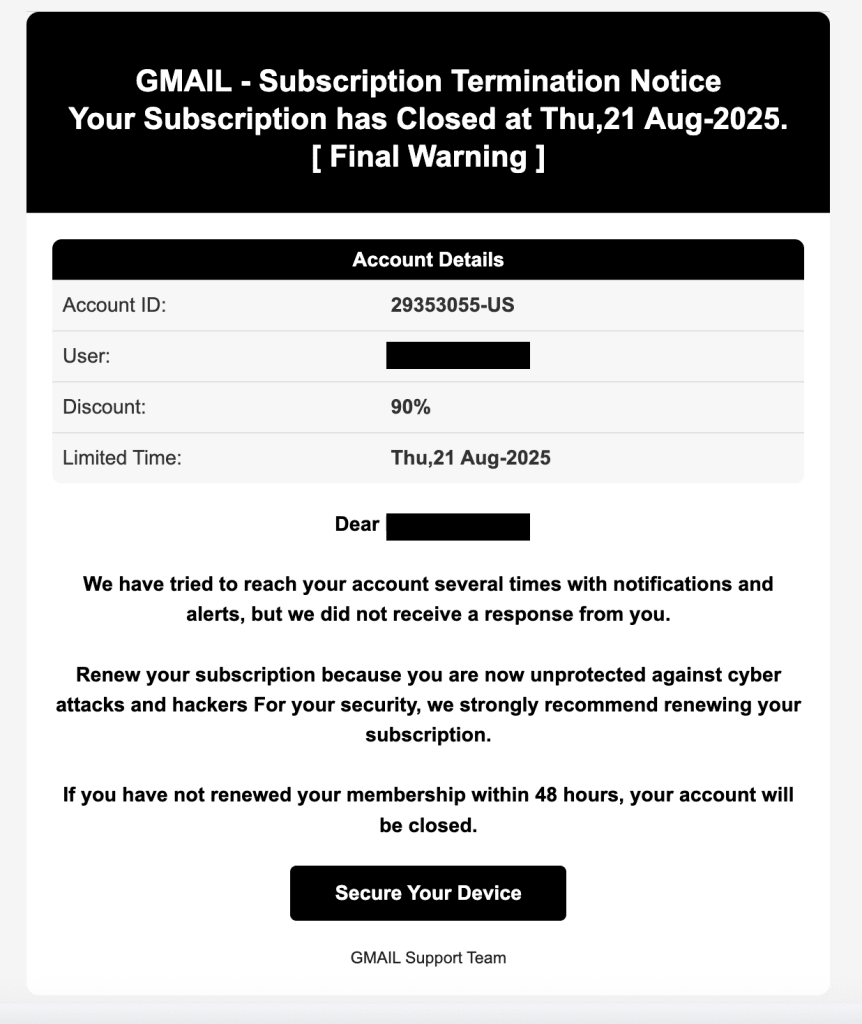

Nettfisking er en metode hackere bruker for å lure deg til å dele sensitiv informasjon med dem. Hvis du noen gang har mottatt en mistenkelig e-post fra en tjeneste som Amazon, Google eller PayPal som forteller deg at kontoen din er frosset, har du vært utsatt for et nettfiskingforsøk. Disse angrepene er brede og tar sikte på å få så mange svar som mulig. Du vil motta dem til din personlige e-postadresse så vel som jobb-e-postadressen din.

Spear phishing- og whaling-angrep bruker samme taktikk som nettfisking, men distribuerer dem mot et mye mindre og spesifikt sett av mål i en bedrift. Begge typer angrep faller stort sett inn under kategorien nettfisking, men det er verdt å forstå hvordan en hackers mål påvirker taktikken de bruker.

Hva er spear phishing?

Spear phishing tar de samme brede teknikkene som brukes til nettfiskingangrep og skreddersyr dem for spesifikke personer. Personene som er målrettet for spear phishing, jobber ofte i juridiske- eller finansavdelinger, og gir dem tilgang til spesielt sensitive og verdifulle data.

I følge forskning publisert av Barracuda Networks(nytt vindu), involverer mer enn 80 % av spear phishing-angrep merkevareetterligning. Etter å ha analysert 360 000 nettfisking-e-poster i løpet av tre måneder, fant firmaet at Microsoft og Apple er de mest etterlignede merkene, der angrepene mest sannsynlig inntreffer mellom tirsdag og torsdag og stiger kraftig rundt hendelser som skattesesongen. Dette nivået av planlegging fra svindlernes side vitner om hvor nøye de studerer ansatte og planlegger angrepene sine.

Rapporten antyder at de tre vanligste emnelinjene brukt i spear phishing-angrep er varianter av følgende:

- Forespørsel

- Oppfølging

- Haster/Viktig

Det er ikke overraskende at emnelinjene skaper enten en følelse av hastverk eller inntrykket av at du allerede har vært i kontakt med avsenderen. Det kan også være politiske motiver for spear phishing-angrep. I 2024 ga Microsoft ut etterretning(nytt vindu) angående iransk innblanding i det amerikanske valget. En tidligere seniorrådgivers Microsoft Hotmail-konto ble kompromittert for å sette i gang et angrep mot en høytstående tjenestemann i en presidentkampanje.

Hva er whaling?

Der spear phishing retter seg mot flere individer på høyt nivå, retter whaling seg mot… vel, hvaler. Whaling er i praksis spear phishing rettet mot et veldig verdifullt mål, for eksempel en administrerende direktør eller finansdirektør. Disse angrepene er svært personlig tilpassede og grundig undersøkt. Nettkriminelle kan tjene penger, i tillegg til at de potensielt kan få tilgang til sensitive data som åndsverk eller investorinformasjon, presse målene sine og forårsake enorm omdømmeskade.

Whaling-angrep tar måneder, om ikke år, å planlegge effektivt, og kriminelle retter seg mot bedrifter som går gjennom turbulente hendelser for å utnytte kaoset. I 2015 rettet angripere seg mot toppledere i Mattel med et komplisert whaling-angrep(nytt vindu) mens selskapet omstrukturerte og endret retningslinjene for betaling. En finansleder mottok et notat fra virksomhetens nye administrerende direktør med forespørsel om en ny leverandørbetaling til Kina, et land Mattel prøvde å utvide til. Etter endringene i retningslinjene for betaling, krevde overføringer godkjenning fra to høytstående ledere i Mattel, så mottakeren ga sin godkjenning, og overføringen ble utført. Først etter at pengene var borte nevnte lederen betalingen for den nye administrerende direktøren, som ikke hadde bedt om den.

Takket være at 1. mai var en helligdag for bankene i Kina, klarte Mattel å fryse kontoen som hadde de stjålne midlene, og pengene ble gjenopprettet i løpet av to dager. Men dette svært målrettede angrepet kunne ha kostet Mattel 3 millioner dollar med én enkelt e-post.

Whaling vs spear phishing

For å oppsummere forskjellene mellom de tre typene angrep:

| Nettfisking | Retter seg mot alle med generiske angrep |

| Spear phishing | Retter seg mot bestemte personer med spesifikke angrep |

| Whaling | Retter seg mot VIP-er og bedriftsledere med personlig tilpassede angrep |

Hvor spesifikt målet er dikterer mengden undersøkelser og målretting som inngår i hvert angrep. Men uansett type angrep, er det en lignende prosess hackere vil følge for planlegging og utførelse.

Hva er prosessen med et whaling- eller spear phishing-angrep?

- Rekognosering: Hackeren undersøker målet sitt ved å undersøke deres tilstedeværelse på nettet for å lage en profil over målets sannsynlige utløsere for å svare. Dette inkluderer sosiale medier-profiler, bedriftens nettsteder og andre steder målet deres kan vises på nettet. De vil også bruke datameglere og potensielt det mørke nettet for å skaffe personlig informasjon.

- Skape agnet: Hackeren setter deretter sammen en angrepsplan. De vil opprette en e-post utformet for å overbevise målet sitt om at de er en kollega, en tredjepartstjeneste eller et statlig byrå. De vil samle inn så mye informasjon som mulig for å lure målet sitt, muligens gjennom bredere nettfisking i bedriften.

- Levering: Angriperne vil sende den skreddersydde e-posten til målet sitt. Den kan se ut som en faktura og inneholde en lenke til et ondsinnet nettsted, og invitere leseren til å angi betalingsdetaljer, eller en forespørsel fra bedriftens IT-avdeling om pålogginger og passord.

- Utnyttelse: E-posten kan være lastet med skadelig programvare eller løsepengevirus, lenke til et forfalsket nettsted, eller be om påloggingsinformasjon, sensitiv informasjon eller betalinger. Det finnes flere måter hackere kan utnytte nettverket ditt på når de først har fått tilgang, for eksempel å etablere tilgang via bakdører og gi seg selv administratorrettigheter.

- Konsekvens: Hvis angrepet lykkes, vil hackeren fortsette med nettfisking for å få mer tilgang eller begynne å utføre transaksjoner, laste ned data eller overta kontoer. Selskapet står overfor økonomisk tap, databrudd, omdømmeskade, eller alt det ovennevnte.

Angrep kommer i mange former, noe som gjør det vanskelig å alltid være på vakt. Generelt sett, jo mer overordnet rolle du har eller jo mer sensitive data du har tilgang til, desto viktigere blir verifisering.

Hvordan kan du beskytte deg mot angrep?

Det er to deler når det gjelder å beskytte seg mot nettangrep: bedriftens infrastruktur og din egen bevissthet.

Først, la oss se på hva du personlig kan gjøre.

- Stol på, men bekreft. Hvis du mottar en forespørsel angående en betaling eller å gi tilgang til sensitive data, er det beste du kan gjøre å snakke med personen som angivelig sendte deg forespørselen. Hvis du har møtt personen før, ring vedkommende eller snakk med dem ansikt til ansikt og bekreft at forespørselen er legitim. Hvis ikke, verifiser identiteten deres gjennom klarerte kanaler, for eksempel en kollega med tilkoblinger eller en høyerestående person i bedriften deres.

- Ikke la det at det haster, presse deg til å gjøre en feil. Svindlere bruker falsk hastverk for å oppmuntre deg til å ta en rask beslutning. Du vil ikke angre på å vente med å verifisere en forespørsel, men du vil kanskje angre på at du ikke verifiserte den.

- Sjekk avsenderens e-postadresse nøye. Når en hacker får det til å virke som om deres e-post kommer fra en legitim avsender, kalles dette forfalskning av e-postadresser (spoofing). Sørg for at domenenavnet er riktig og at det ikke er noen stavefeil i selve e-postadressen. Finn ut mer om hvordan du beskytter deg mot forfalskning av e-postadresser (spoofing).

- Lær opp teamet ditt om risikoen ved nettfisking-angrep. Én enkelt vellykket nettfisking-e-post kan ha ødeleggende konsekvenser for en bedrift.

Å være oppmerksom på potensielle trusler betyr ikke at du må være mistenksom overfor hver eneste e-post du mottar, men det betyr å sørge for at du tar skritt for å beskytte både deg selv og arbeidsplassen din.

Hvordan Proton hjelper deg med å redusere risikoen din

En annen effektiv måte å beskytte arbeidsplassen din på, er ved å ta i bruk sikre, ende-til-ende-krypterte verktøy som hjelper deg å beholde kontrollen over dataene dine:

- Proton Pass er en sikker passordapp som hjelper deg med å opprette, lagre og administrere bedriftspassord. Å la teamet ditt trygt dele påloggingsinformasjonen sin hjelper alle med å identifisere illegitime forespørsler om pålogginger eller data — hvis noen blir bedt om å sende et passord på e-post i stedet for å dele det sikkert i Proton Pass, kan de flagge forespørselen som mistenkelig. Du kan også sørge for at hvis dataene dine dukker opp på det mørke nettet, blir du umiddelbart varslet slik at du kan iverksette tiltak for å forhindre nettfisking-forsøk.

- Proton Mail er en sikker e-post og kalender som holder bedriftens e-poster beskyttet. Vår avanserte nettfisking-beskyttelse PhishGuard forsvarer deg mot nettfisking-forsøk ved å flagge potensielt forfalskede e-postadresser for deg. Eventuelle mistenkelige pålogginger eller kontoendringer blir identifisert og flagget for deg automatisk, og lenkebeskyttelse hjelper deg å se fulle Nettadresser før du åpner dem for å forhindre at du ved et uhell åpner en nettfisking-lenke.

Hvis du er klar til å beskytte deg selv og bedriften din mot «whaling», målrettet nettfisking og vanlige nettfisking-angrep, start i dag ved å se hvilket Proton-abonnement som passer best for deg.