Kalkylblad står i centrum för dagliga affärsbeslut och innehåller finansiella data, kundregister, HR-information och strategiska planer. Ny forskning från Proton visar att denna centrala roll gör kalkylblad till en dold säkerhets- och integritetsrisk.

Resultaten pekar på en rad risker som är lätta för upptagna anställda och chefer att förbise:

- Åtkomst till kalkylblad löper inte ut när roller förändras och företag erkänner att de inte granskar åtkomst till gamla dokument, vilket lämnar känsliga data exponerade på obestämd tid.

- Chefer säger att de har begränsad klarhet över vad Big Tech-leverantörer som Google och Microsoft kan se eller återanvända för AI-träning och andra syften. Utan end-to-end-kryptering kan data indexeras, skannas och läckas.

- Anställda använder personliga konton för att hantera arbetsfiler, vilket suddar ut digitala gränser och gör det nästintill omöjligt att upprätthålla en nätverksbrandvägg och kontrollera affärsdata.

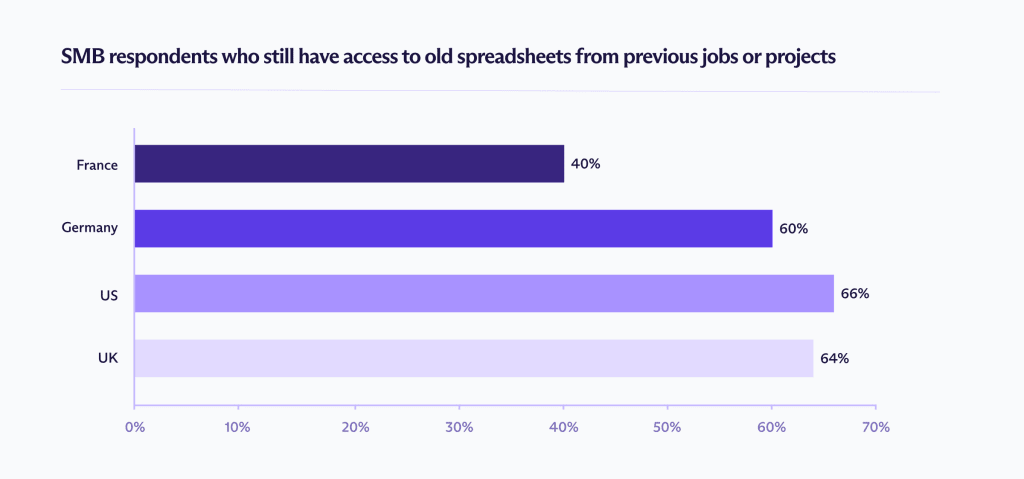

Vi undersökte SMB-ledare i USA, Storbritannien, Tyskland och Frankrike om hur de använder – och skyddar – sina kalkylblad. Alla var småföretag (med färre än 100 anställda), vilket gör att de löper unik risk för hacking och ransomware-attacker.

Resultaten pekar på ett kritiskt behov av krypterade kalkylblad och bättre intern säkerhetspraxis. Vi presenterar våra rekommendationer längst ner i den här artikeln.

Från tillfälliga verktyg till permanenta arkiv

Ett av de mest slående resultaten i forskningen är hur ofta åtkomst till kalkylblad kvarstår efter att roller och projekt har avslutats. Tidigare anställda fortsätter att ha insyn i filer långt efter att de borde, vilket exponerar företag för bristande efterlevnad, avtalsbrott och förlust av kundförtroende.

Vilken typ av filer som förblir öppna varierar beroende på land. Storbritannien rapporterar de högsta nivåerna av synliga HR-data, medan Frankrike visar den högsta förekomsten av exponering av kunddata.

Denna kvardröjande åtkomst kallas spökåtkomst: filer som innehåller känsliga affärsdata förblir öppna, länkar fortsätter att fungera och öppna behörigheter finns kvar i bakgrunden. De exponerade uppgifterna är inte triviala. Respondenter rapporterar fortsatt åtkomst till pågående löne- och personalinformation, interna budgetar, kundregister och strategiska planeringsdokument.

När de tillfrågades vilka typer av data de fortfarande kunde få åtkomst till rapporterade respondenterna följande:

USA:

- Ekonomi- eller lönedokument (44 %)

- Försäljnings- eller inköpsregister (41 %)

Denna typ av åtkomst exponerar anställdas personuppgifter och kommersiellt känsliga transaktioner, vilket ökar risken för integritetskränkningar och ekonomiskt missbruk.

Storbritannien:

- Ekonomi- eller lönedokument (31 %)

- Klient- eller kundinformation (31 %)

Fortsatt åtkomst till löne- och kundregister väcker direkta farhågor kring GDPR-efterlevnad, särskilt gällande laglig åtkomst och ändamålsbegränsning.

Tyskland:

- Ekonomi- eller lönedokument (30 %)

- Interna affärsplaner eller strategifiler (26 %)

Utöver exponering av personuppgifter kan åtkomst till interna planer påverka konkurrenspositionen och bryta mot sekretessåtaganden.

Frankrike:

- Ekonomi- eller lönedokument (31 %)

- Klient- eller kundinformation (31 %)

Kombinationen av löne- och kunddata skapar både regulatorisk exponering och ryktesrisk om information delas utanför auktoriserade roller.

Varför spökåtkomst kvarstår

Spökåtkomst är en biprodukt av hur team samarbetar. Över marknaderna uppgav 26–28 % av respondenterna att de delar kalkylblad med hjälp av ”alla med länken kan visa”. Ytterligare 7–15 % använder ”alla med länken kan redigera”.

När en länk väl finns blir den frikopplad från identitet. Om den inte är knuten till anställningsstatus, rollförändringar eller radering av konto kan den vidarebefordras, kopieras, bokmärkas och öppnas på nytt på obestämd tid. Ett kalkylblad är bara så säkert som den senaste personen som tog emot länken.

Åtkomstgranskningar kompenserar sällan för detta. Endast 30 % av de franska respondenterna säger att deras team regelbundet granskar åtkomst till kalkylblad, och denna siffra är inte avvikande i jämförelse med andra länder. När åtkomst till ett dokument väl har beviljats är granskningar av samarbetspartners inkonsekventa, även om delning sker ständigt som en del av det dagliga arbetet.

Med tiden ackumuleras dessa engångsbeslut om delning. Det snabbaste och mest bekanta sättet att samarbeta blir standard, medan åtkomstgranskningar förblir sällsynta och ägarskapet ofta är otydligt. Som ett resultat tenderar kalkylblad att behålla behörigheter långt efter att projekt, roller eller team har förändrats.

Att minska långsiktiga risker kräver kontroller som fungerar under hela ett kalkylblads livscykel, inte bara i det ögonblick det delas. Spökåtkomst kvarstår även i organisationer med goda avsikter eftersom skydd kräver regelbundna manuella granskningar och perfekta överlämningar.

Klyftan vid avslutad anställning

När de tillfrågades vad som händer med åtkomst till kalkylblad efter att någon lämnar ett jobb eller avslutar ett projekt, sa endast 33–44 % av respondenterna att de trodde att åtkomsten rensades manuellt av deras arbetsgivare. Mellan 12–28 % trodde att ingenting hände alls. Ytterligare 14–26 % medgav att de helt enkelt inte visste.

Den osäkerheten spelar roll. Där ansvaret är otydligt tenderar åtkomst att kvarstå som standard. Filer försvinner inte av sig själva; någon måste komma ihåg att de finns och agera på det. Detta är inte nödvändigtvis ett misslyckande i avsikt, utan snarare ett misslyckande i system som förlitar sig på mänskligt minne.

Det är också viktigt att skilja mellan två relaterade men separata brister: avslut av anställning, som är ett ögonblick i tiden, och pågående åtkomstgranskning, som är ett kontinuerligt ansvar.

Våra data visar att båda misslyckas.

- 38 % av amerikanska SMB-företag tror att åtkomst tas bort automatiskt

- 44 % av tyska och brittiska SMB-företag tror att åtkomst tas bort manuellt

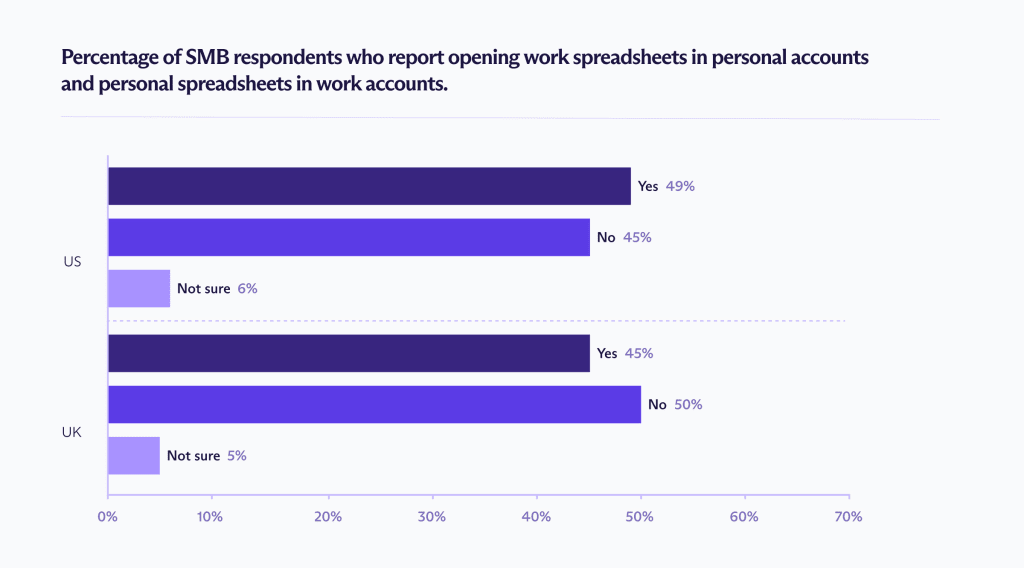

Suddar ut gränsen mellan arbets- och privatkonton

En annan betydande orsak till spökåtkomst är kontosuddighet – att använda samma konto för personliga och arbetsrelaterade aktiviteter – vilket skapar en genomgripande säkerhetslucka. I USA och Storbritannien medger mer än 45 % av de anställda på SMB-företag att de öppnar arbetskalkylblad på personliga konton, eller personliga kalkylblad på arbetskonton.

När gränser suddas ut på det här sättet begränsas inte längre kalkylblad av de säkerhetsramar som ett företag har på plats. Åtkomst blir frikopplad från roller, projekt och anställningsstatus, vilket gör det svårt att spåra, granska eller återkalla.

Big Tech, AI och leverantörsåtkomst

Inte ens perfekt avslut av anställning och åtkomstgranskning kan åtgärda åtkomst på leverantörsnivå eller sekundär dataanvändning. Många SMB-företag är alltmer osäkra på vad som händer med deras data bakom kulisserna, särskilt när dessa data inkluderar känslig finans-, kund- och HR-information.

AI-träning (40–50 %)

Nästan hälften av respondenterna tror att kalkylbladsdata kan användas för att träna AI-system.

Annonsinriktning (35–45 %)

En betydande andel av respondenterna tror att innehållet i deras kalkylblad kan påverka annonsering eller profilering.

Innehållsskanning (30–40 %)

Många användare förväntar sig att kalkylbladsfiler ska skannas automatiskt efter känsligt eller förbjudet innehåll.

Farhågorna återspeglar hur Big Tech-plattformar för molnlagring är utformade. Medan verktyg som Google Drive och OneDrive krypterar data under överföring och vid lagring, behåller de åtkomst till filinnehåll för att aktivera indexering, sök, samarbetsfunktioner och AI-drivna verktyg. End-to-end-krypterade kalkylblad är det bästa sättet att förhindra denna typ av åtkomst.

Trots detta fortsätter företag att använda dessa plattformar för kritiska arbetsflöden, och placerar finansiella, kund- och operativa data i system som kontrolleras av tredje part med ett dåligt facit när det gäller integritet.

När Big Tech-leverantörer behåller denna nivå av åtkomst kan filer skannas, indexeras och behandlas automatiskt, utan någon mänsklig interaktion. I denna modell är exponeringen inte bara begränsad till vem som har länken, utan även säkerheten hos plattformen som hostar data.

Integritet och varaktig säkerhet med Proton Sheets

För många SMB-företag fungerar kalkylblad som integrerade operativa system. De innehåller finansiella data, kundinformation och HR-register som medför regulatorisk, ryktesmässig och kommersiell risk.

För att hålla data säkra förblir starka åtkomstpolicyer, automatiserat avslut av anställning och tydliga kontogränser avgörande. Som minst bör du:

- Begränsa åtkomst efter roll

- Granska delade filer regelbundet

- Ta bort åtkomst omedelbart när någon slutar

- Undvik att använda offentliga länkar för känsliga data

Men styrning ensamt kan inte eliminera synlighet på leverantörsnivå eller sekundär dataanvändning så länge plattformar innehar krypteringsnycklarna.

Proton Sheets är byggt för att åtgärda denna strukturella risk:

- Zero-knowledge-kryptering: Leverantören kan inte läsa, behandla eller återanvända informationen, även om den är lagrad på deras servrar.

- Användarkontrollerade krypteringsnycklar: Endast behöriga samarbetspartners kan få åtkomst till kalkylbladsinnehåll.

- Säkert samarbete: Team kan samarbeta i realtid samtidigt som de behåller tydlig kontroll över vem som kan visa eller redigera ett kalkylblad.

- Bekanta verktyg, starkare skydd: Stödjer vanliga kalkylbladsformat och funktioner, inklusive formler, diagram och import från befintliga filer.

I praktiken gör Proton Sheets gemensamma kalkylblad så säkra som de kan vara på plattformsnivå, samtidigt som det fortfarande stödjer lagarbete i realtid och bekanta arbetsflöden. I kombination med ansvarsfulla delningsrutiner minskar detta långsiktig exponering för data som ofta varar mycket längre än team förväntar sig.