Kryptering förklarat

Kryptering är nyckeln till säkerhet på internet. Det håller din personliga information privat och säker genom att omvandla den till vad som verkar vara slumpmässig text. Läs vidare för att lära dig mer om kryptering, varför det är viktigt och hur Proton använder kryptering för att skydda ditt digitala liv.

Vad är kryptering?

Kryptering är den matematiska processen att omvandla information till en oläslig kod, så att ingen kan tyda den om de inte har rätt kryptografisk nyckel. Utan kryptering skulle vem som helst kunna fånga upp, läsa eller ändra dina känsliga data, inklusive foton, lösenord och meddelanden.

Vad betyder kryptering?

Enkelt uttryckt betyder det att dina data är oläsliga utan rätt nyckel. Det skyddar din information från nyfikna ögon.

Hur fungerar kryptering?

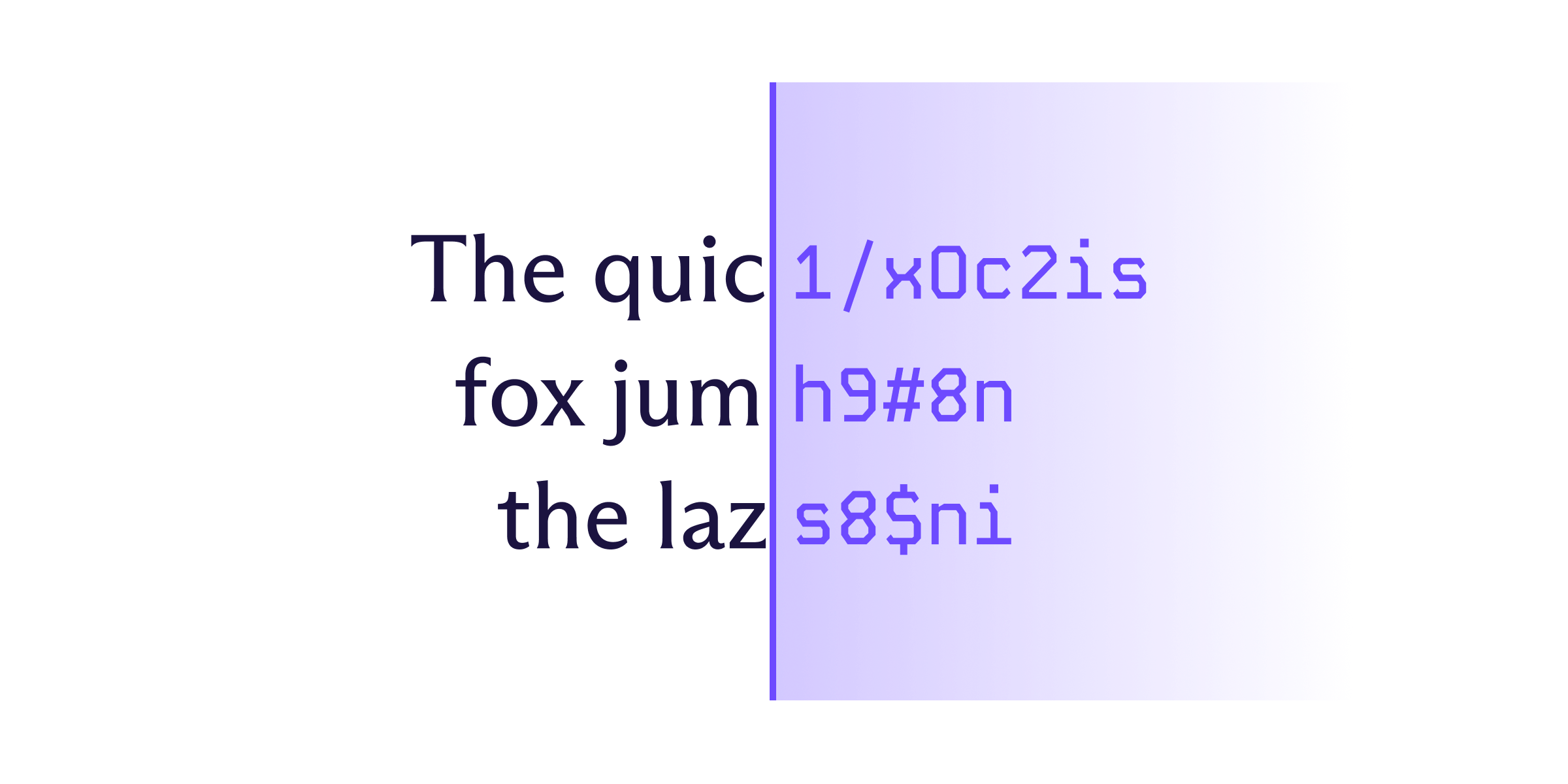

Det vanligaste sättet att kryptera information är att omvandla den läsbara texten, känd som oformaterad text, till oläslig text, kallad chiffertext, med hjälp av matematiska operationer som kallas algoritmer. Dessa algoritmer använder en kryptografisk nyckel, eller en uppsättning delade matematiska värden (som primtal eller elliptiska kurvor), för att förvanska en fil. Endast den matchande nyckeln kan tyda filen och omvandla den tillbaka till sitt ursprungliga format.

För någon utan rätt kryptografisk nyckel ser en krypterad fil ut som slumpmässiga data, men kryptering följer logiska, förutsägbara regler. Det måste den, för annars skulle dekryptering vara omöjlig.

Säkerheten hos en krypteringsalgoritm beror på dess komplexitet. Modern kryptering använder komplexa algoritmer och starka nyckelstorlekar så att även de starkaste superdatorerna inte kan gissa varje möjligt svar inom rimlig tid.

Data krypteras vanligtvis när de lagras (”i vila”) och när de skickas mellan enheter (”under överföring”).

Exempel på kryptering

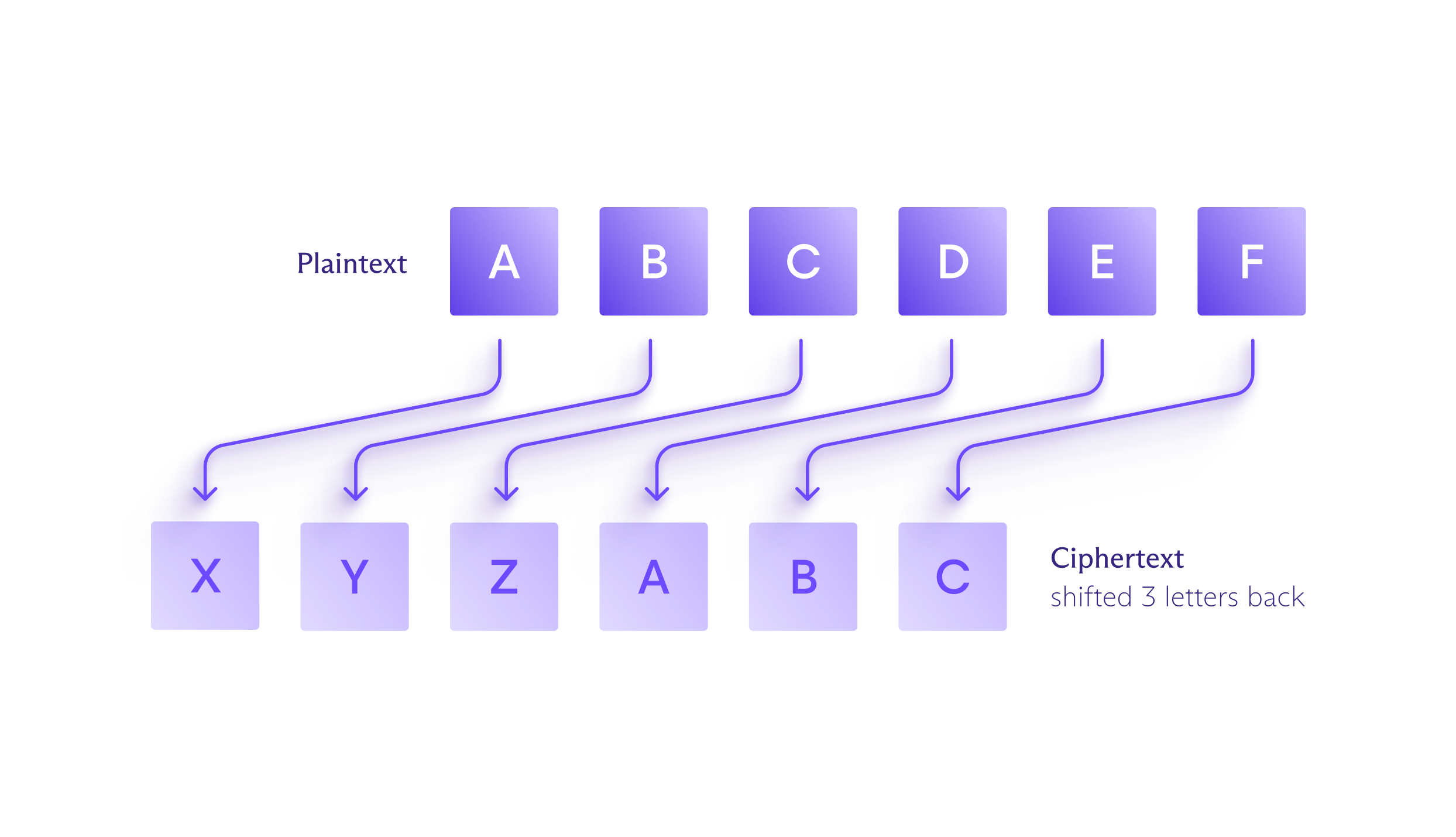

Ett av de mest kända exemplen på kryptering är Caesarchiffret, som användes av Julius Caesar för att hålla sina meddelanden privata. I detta chiffer ersätts varje bokstav i originaltexten av en annan bokstav som flyttats upp eller ner ett bestämt antal positioner i alfabetet. Till exempel, genom att skifta tre positioner bakåt blir ”A” till ”X” i chiffertexten, ”B” blir ”Y”, och så vidare.

Naturligtvis har chiffer (en specifik algoritm som används för kryptering) sedan dess utvecklats till att bli betydligt mer komplexa, vilket gör dem mycket svårare att knäcka. Modern kryptering hanteras av komplicerade algoritmer som kan kryptera oformaterad text och sedan avkryptera chiffertext på millisekunder, så att du inte behöver offra bekvämlighet för säkerhet.

Typer av kryptering

Generellt sett finns det två typer av kryptering: symmetrisk och asymmetrisk. Vardera har styrkor och svagheter.

Symmetrisk kryptering

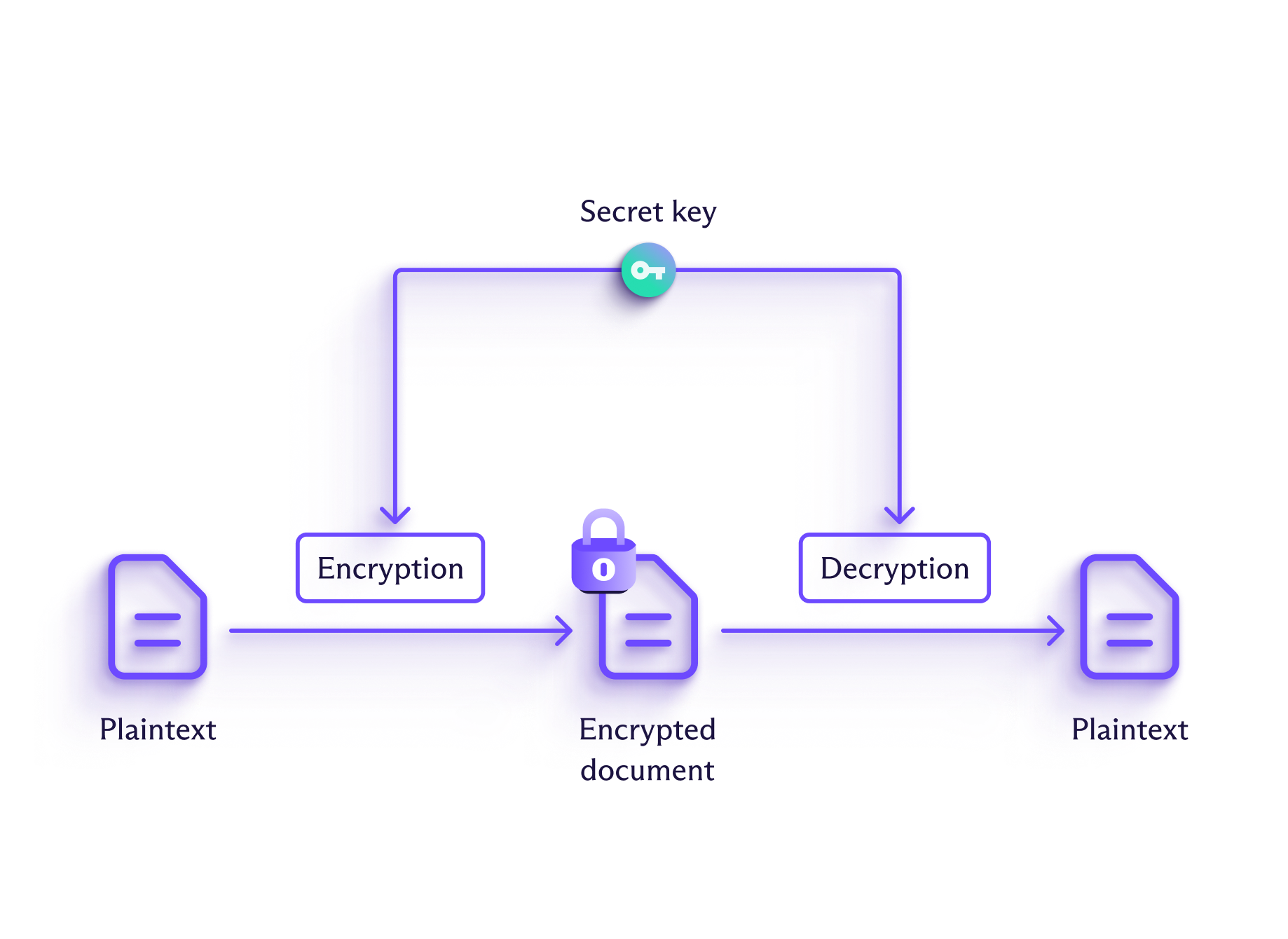

Vid symmetrisk kryptering används samma nyckel för att kryptera den oformaterade texten och avkryptera chiffertexten. Caesarchiffret är ett historiskt exempel på symmetrisk kryptering.

Symmetrisk kryptering är mycket snabbare än asymmetrisk kryptering, men det har en stor nackdel: Om en angripare fångar upp både nyckeln och meddelandet kommer de att kunna läsa innehållet. För att skydda nyckeln under överföring krypteras ofta symmetriska kryptografiska nycklar i sin tur med asymmetrisk kryptering.

Asymmetrisk kryptering

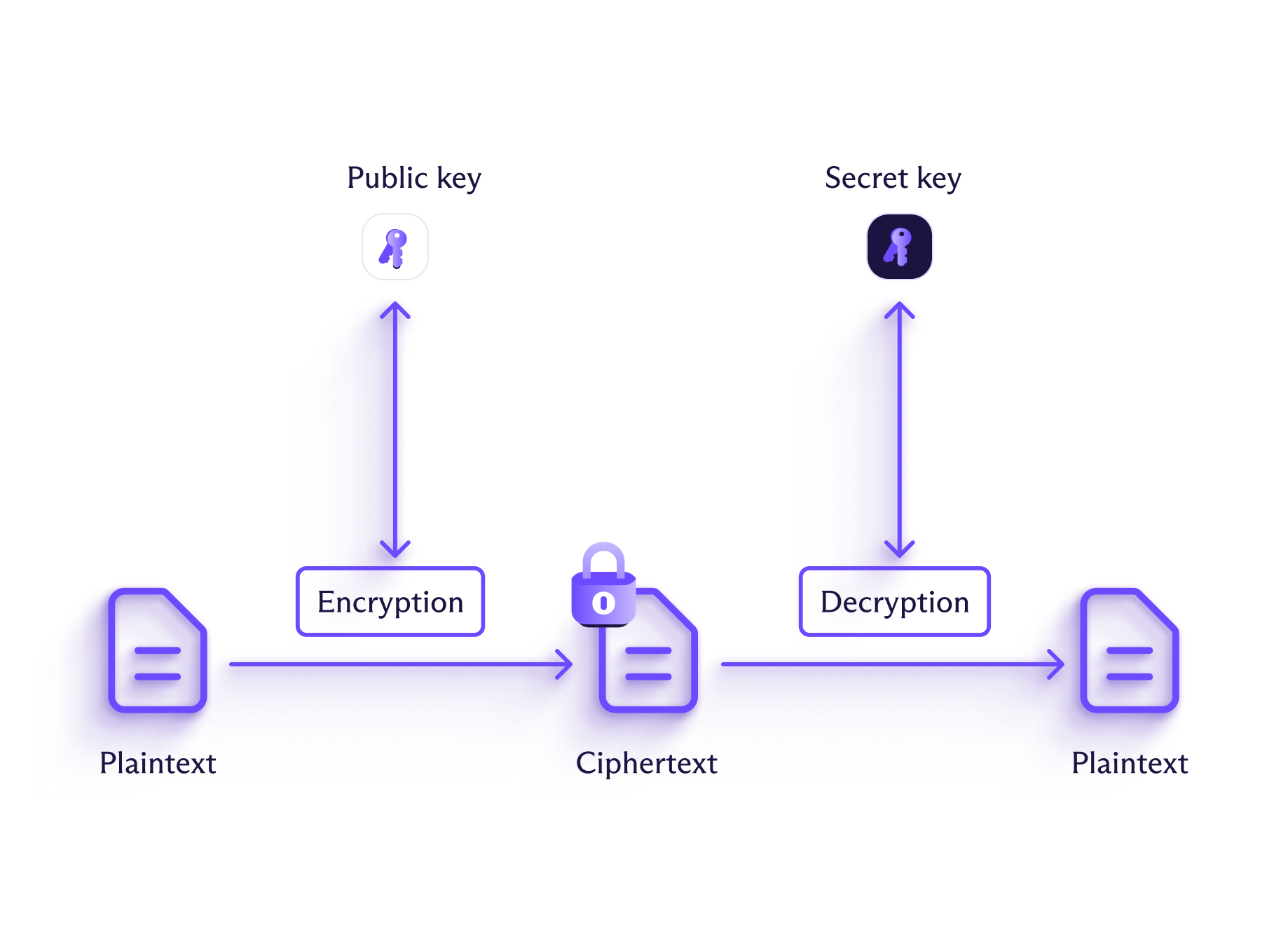

Med asymmetrisk kryptering används olika nycklar för att kryptera och avkryptera informationen. Dessa nycklar är parkopplade: Avsändaren använder en offentlig nyckel för att kryptera information, och mottagaren använder en privat nyckel för att avkryptera den. Vem som helst kan använda den offentliga nyckeln för att kryptera information (vilket är anledningen till att detta också kallas för kryptering med offentlig nyckel), men endast personen som innehar motsvarande privata nyckel kommer att kunna avkryptera den.

Tänk på det som att ha ett brevinkast i dörren: Vem som helst kan kasta in brev, men du behöver en speciell nyckel för att öppna brevlådan och läsa dem. Detta gör att vem som helst kan skicka ett meddelande till dig utan att utbyta en hemlig nyckel i förväg.

Jämfört med symmetrisk kryptering anses asymmetrisk kryptering i allmänhet vara säkrare eftersom det eliminerar svårigheten att säkert dela krypteringsnyckeln. Det tenderar dock också att vara mycket långsammare, vilket gör det till ett mindre önskvärt alternativ för att kryptera större mängder data.

Vad är krypteringsalgoritmer?

När du använder en tjänst som krypterar data hanteras krypteringen av algoritmer, som är komplicerade matematiska formler. De två huvudkategorierna är symmetriska och asymmetriska algoritmer.

En krypteringsnyckels säkerhet är kopplad till dess längd, som mäts i bitar. Svårigheten att knäcka en nyckel växer exponentiellt när dess längd ökar.

Till exempel har en 1-bitars nyckel bara två möjliga värden (1 eller 0), vilket gör den lätt att gissa. En 128-bitars nyckel skulle dock ha 340 sextiljoner möjliga kombinationer (det är 340 med 36 nollor bakom), vilket gör brute force-attacker praktiskt taget omöjliga.

Generellt anses symmetriska krypteringsnycklar på 256 bitar vara säkra, men asymmetriska nycklar måste ibland vara tusentals bitar långa för att ge liknande säkerhetsnivåer.

Symmetriska krypteringsalgoritmer

Symmetriska algoritmer krypterar vanligtvis information antingen bit för bit (kallat strömchiffer) eller i block om flera byte (kallat blockchiffer).

Den största fördelen med att använda symmetrisk kryptering är att det är snabbt, vilket gör det till ett bra val för saker som fullständig diskkryptering eller VPN-trafik.

Exempel på symmetriska krypteringsalgoritmer är AES (Advanced Encryption Standard) och ChaCha20.

Asymmetriska krypteringsalgoritmer

Asymmetrisk kryptering är långsammare än symmetrisk kryptering på grund av matematiken som måste utföras för att kryptera och avkryptera chiffertext. Även om fördröjningen kan mätas i millisekunder, adderas detta när man hanterar stora filer.

Detta innebär att asymmetrisk kryptering oftast används för att hantera nyckelutbyten, inte massdatakryptering. En symmetrisk krypteringsnyckel används vanligtvis för att kryptera data, och sedan tillämpas asymmetrisk kryptering (som att kryptera den med mottagarens offentliga nyckel) så att den kan transporteras säkert över öppna nätverk som internet.

Vanliga asymmetriska krypteringsalgoritmer inkluderar RSA-kryptosystemet (Rivest–Shamir–Adleman) och ECDH (Elliptic-curve Diffie–Hellman), som används för att säkert komma överens om krypteringsnycklar.

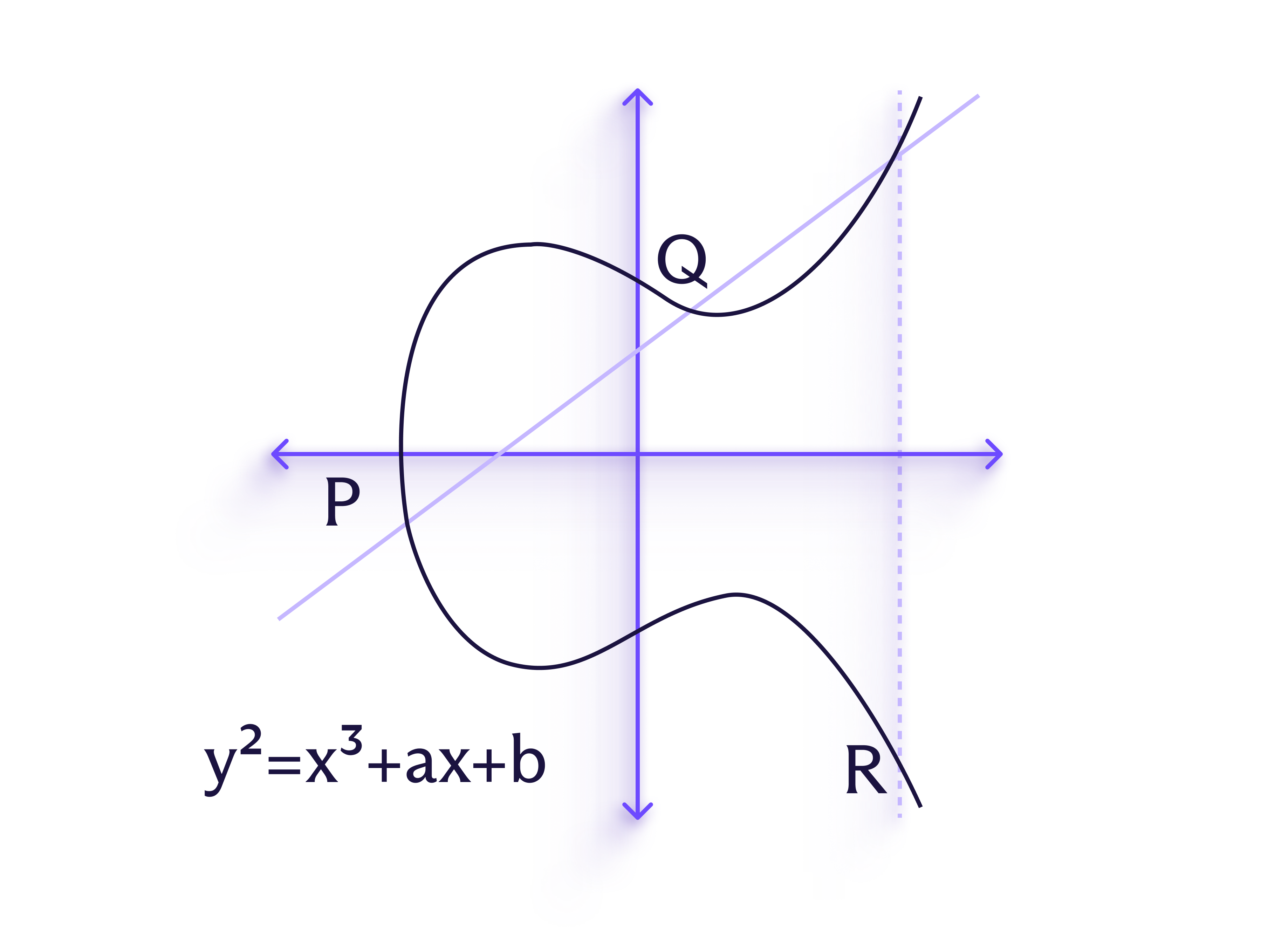

ECDH är en specifik typ av elliptisk kurvkryptografi (ECC). ECC förlitar sig på strukturen hos elliptiska kurvor (bilden) för att uppnå högre säkerhet utan att kräva längre nycklar, vilket gör det användbart för applikationer där resurserna är begränsade, såsom meddelandehantering.

Symmetrisk kontra asymmetrisk kryptering: Skillnader

Symmetrisk kryptering | Symmetrisk kryptering | Asymmetrisk kryptering |

|---|---|---|

Metod | Använder en enda nyckel för både kryptering och dekryptering | Använder två olika nycklar – en offentlig nyckel för att kryptera och en privat nyckel för att avkryptera |

Hastighet | Snabb | Långsam |

Nyckellängd | Vanligtvis 128–256 bitar | Vanligtvis ≥2048 bitar för RSA, ≥256 bitar för ECC |

Vanliga användningsområden | Skydda stora mängder data, såsom lokala system och databaser | Säkra meddelanden och annan kommunikation |

Exempel | AES, ChaCha20 | RSA, ECDH |

Varför är kryptering viktigt?

Den främsta fördelen med kryptering är att se till att information förblir privat, särskilt när den färdas genom internet. Kryptering har blivit mycket vanligare online, särskilt i meddelandeappar och tjänster som hanterar känsliga data, som bankappar.

Faktum är att nästan alla webbplatser nu skyddas av TLS (indikerat av ”https” i början av URL:en). TLS använder asymmetrisk kryptering för att säkert utbyta en symmetrisk krypteringsnyckel, och växlar sedan till symmetrisk kryptering för att skydda dina data under sessionen.

Stark kryptering är särskilt viktigt för företag, eftersom kraftfullt dataskydd är avgörande för efterlevnad av dataföreskrifter som HIPAA (som styr hälsodata i USA), GDPR (som styr allmän dataintegritet i Europa) och PCI DSS (som styr betalningssystem världen över).

Hur använder Proton kryptering?

Hos Proton kommer din integritet och säkerhet först, vilket är anledningen till att vi designar våra appar för att använda end-to-end-kryptering (E2EE) och branschledande kryptografi.

Där det är tillämpligt använder våra appar E2EE, vilket innebär att dina data krypteras på din enhet och inte avkrypteras förrän de når målenheten.

Jämför detta med din vanliga e-post- eller molnlagringstjänst, som traditionellt krypterar ditt meddelande eller fil under överföring, avkrypterar det vid ankomsten till sina servrar och sedan återkrypterar det för lagring – allt med hjälp av krypteringsnycklar som den kontrollerar. Detta är i sig mindre säkert, eftersom tjänsteleverantören innehar nycklarna den behöver för att få åtkomst till dina meddelanden eller filer när som helst.

För att tillämpa E2EE använder vi OpenPGP-standarden, som kombinerar hastigheten hos symmetrisk kryptering med säkerheten hos asymmetrisk kryptering, liknande TLS. Dessutom är OpenPGP öppen källkod, vilket innebär att vem som helst kan analysera det för att validera och förbättra dess säkerhet.

Varje Proton-tjänst tillämpar kryptering olika, beroende på hur den tjänsten används. Här är hur vi använder kryptering för att säkerställa att du kontrollerar dina data:

Vår e-postapp end-to-end-krypterar e-post som skickas från en Proton Mail-användare till en annan.

E2EE kan aktiveras för e-post från Proton Mail till personer som inte är användare med funktionen för lösenordsskyddad e-post.

Alla meddelanden i Proton Mail lagras med zero-access-kryptering.

Med Proton VPN krypteras all internettrafik med antingen ChaCha20 eller AES-256, två säkra algoritmer.

Dessutom använder Proton VPN endast chiffer och protokoll som stöder perfect forward secrecy. Även om framtida VPN-sessioner avslöjas förblir dina tidigare sessioner säkra.

Tack vare vår E2EE, som använder OpenPGP-standarden och ECC, kan ingen annan få åtkomst till dina Proton Drive-filer utan tillstånd.

Detta omfattar även fildelning, så att du enkelt kan dela dina foton, mappar och andra tillgångar på Proton Drive med integritet och sinnesro.

Alla dina användarnamn och lösenord krypteras med E2EE i vår säkra lösenordshanterare.

Genom 256-bitars AES-GCM-kryptering hålls alla lagrade objekt i valv som krypteras med slumpmässigt genererade 32-byte-nycklar som inte kan utsättas för brute force, vilket håller alla dina inloggningsuppgifter säkra.

Proton Calendar använder standarden OpenPGP och ECC för att skydda dina händelser och kontakter med end-to-end-kryptering, även vid tidsbokning.

När du bjuder in någon till en händelse, eller när någon bokar en tid med dig, krypteras deras information så att ingen kan identifiera dem.

Proton Meet använder alltid aktiv E2EE för att skydda dina samtal och säkerställa att endast deltagare kan få åtkomst till ljud, video, chatt och skärmdelning.

Med protokollet Messaging Layer Security (MLS) krypteras all data på din enhet innan den skickas, och krypteringsnycklar uppdateras när deltagare ansluter eller lämnar, vilket ger framåtriktad sekretess och starkt skydd för gruppsamtal.

Skydda dig med Proton-kryptering

Nu när du vet hur kryptering fungerar, sätt det i arbete. Skydda dina data med Proton.

Vanliga frågor om kryptering

- Är all kryptering lika säker?

- Är kryptering framtidssäkrad?

- Om någon stjäl min krypteringsnyckel, kan de läsa alla mina tidigare meddelanden?

- Behöver jag kryptering för dagligt bruk?

- Hur skyddar kryptering mot hackare?

- Är kryptering samma sak som ett lösenord?

- Saktar kryptering ner prestandan?

- Kan jag dela mina krypterade data med andra?

- Kan myndigheter eller brottsbekämpande organ få åtkomst till end-to-end-krypterade meddelanden?

- Är kryptering lagligt?