Explicación del cifrado

El cifrado es la clave de la seguridad en Internet. Mantiene tu información personal privada y segura convirtiéndola en lo que parece texto aleatorio. Sigue leyendo para saber más sobre el cifrado, por qué importa y cómo Proton utiliza el cifrado para proteger tu vida digital.

¿Qué es el cifrado?

El cifrado es el proceso matemático de transformar información en un código ilegible, para que nadie pueda descifrarlo a menos que tenga la clave criptográfica correcta. Sin cifrado, cualquiera podría interceptar, leer o alterar tus datos sensibles, incluidas fotos, contraseñas y mensajes.

¿Qué significa el cifrado?

En pocas palabras, significa que tus datos son ilegibles sin la clave correcta. Mantiene tu información a salvo de miradas indiscretas.

¿Cómo funciona el cifrado?

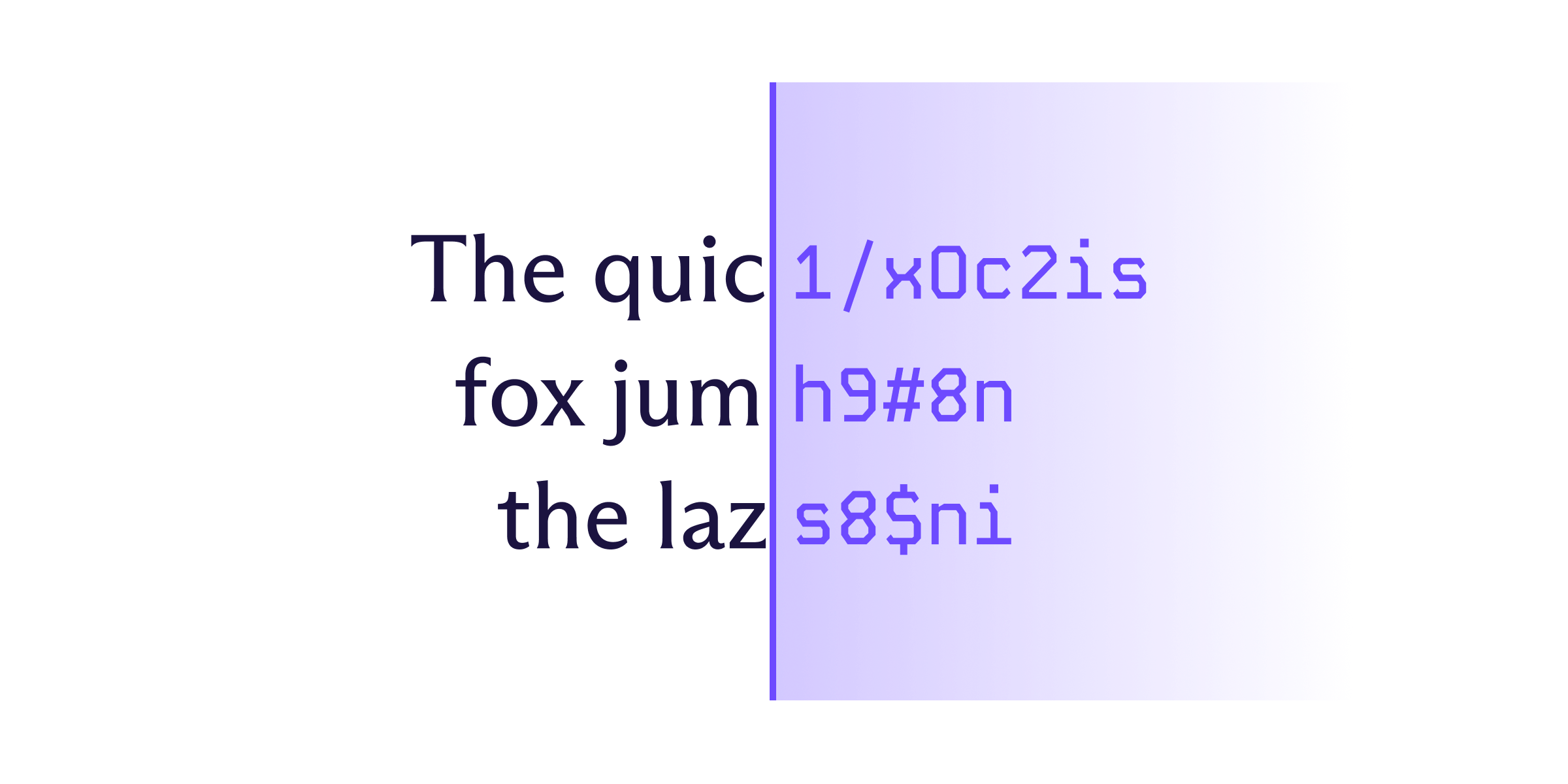

La forma más común de cifrar información es transformar el texto legible, conocido como texto plano, en texto ilegible, llamado texto cifrado, utilizando operaciones matemáticas conocidas como algoritmos. Estos algoritmos utilizan una clave criptográfica, o un conjunto de valores matemáticos compartidos (como números primos o curvas elípticas), para desordenar un archivo. Solo la clave coincidente puede descifrar el archivo y convertirlo de nuevo a su formato original.

Para alguien sin la clave criptográfica correcta, un archivo cifrado parece datos aleatorios, pero el cifrado sigue reglas lógicas y predecibles. Tiene que hacerlo, porque de lo contrario, el descifrado sería imposible.

La seguridad de un algoritmo de cifrado depende de su complejidad. El cifrado moderno utiliza algoritmos complejos y tamaños de clave fuertes para que ni siquiera los superordenadores más potentes puedan adivinar todas las respuestas posibles en un tiempo razonable.

Los datos suelen estar cifrados cuando se almacenan («en reposo») y cuando se envían entre dispositivos («en tránsito»).

Ejemplo de cifrado

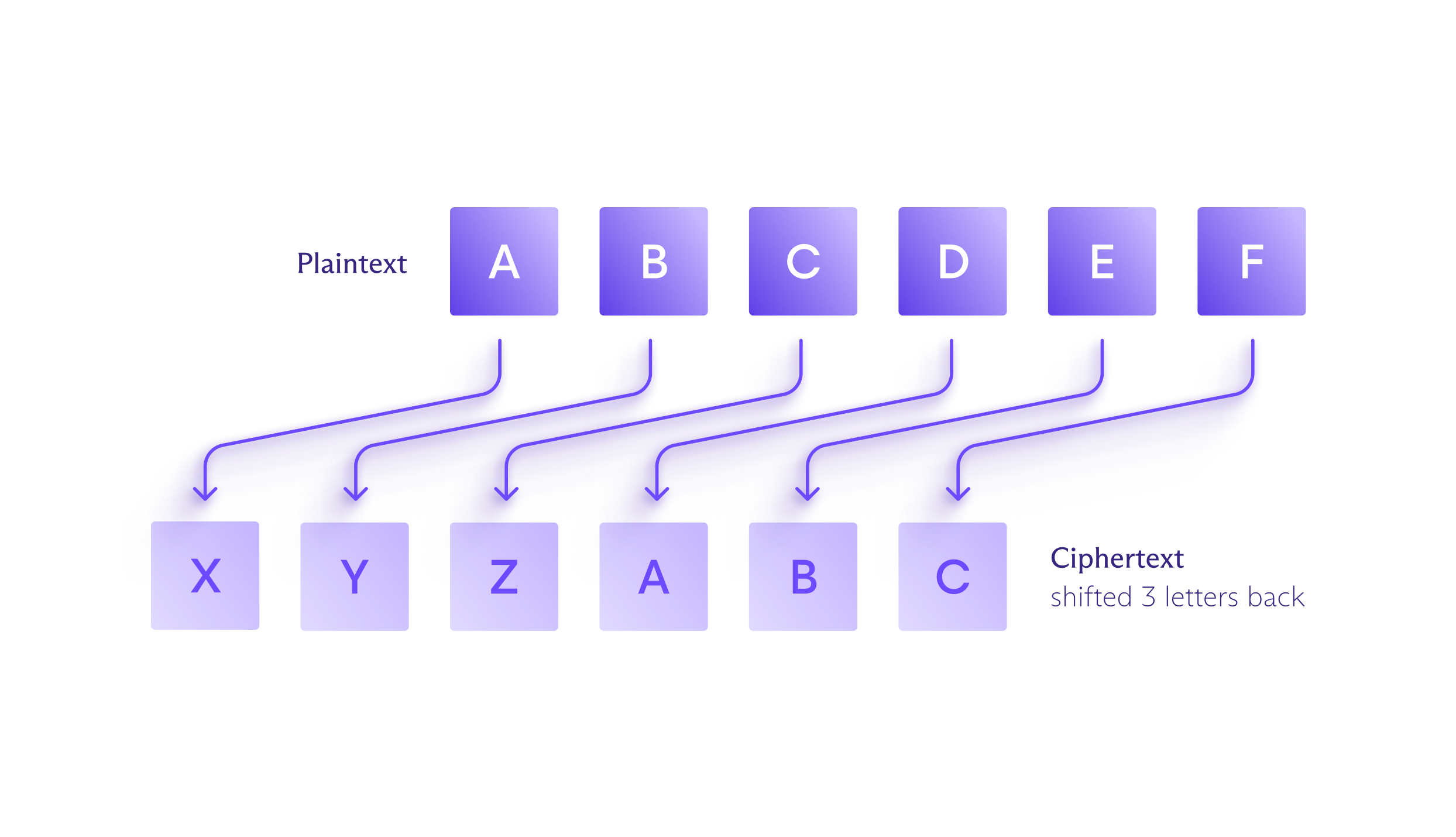

Uno de los ejemplos más conocidos de cifrado es el cifrado César, utilizado por Julio César para mantener sus mensajes privados. En este cifrado, cada letra del texto original se reemplaza por otra letra desplazada hacia arriba o hacia abajo un número fijo de posiciones en el alfabeto. Por ejemplo, al desplazar tres posiciones hacia atrás, la «A» se convierte en «X» en el texto cifrado, la «B» se convierte en «Y», y así sucesivamente.

Por supuesto, los cifrados (un algoritmo específico utilizado para el cifrado) han evolucionado desde entonces para volverse mucho más complejos, lo que los hace mucho más difíciles de romper. El cifrado moderno se gestiona mediante algoritmos complicados que pueden cifrar texto plano y luego descifrar texto cifrado en milisegundos, por lo que no tienes que sacrificar la comodidad por la seguridad.

Tipos de cifrado

A grandes rasgos, existen dos tipos de cifrado: simétrico y asimétrico. Cada uno tiene sus puntos fuertes y débiles.

Cifrado simétrico

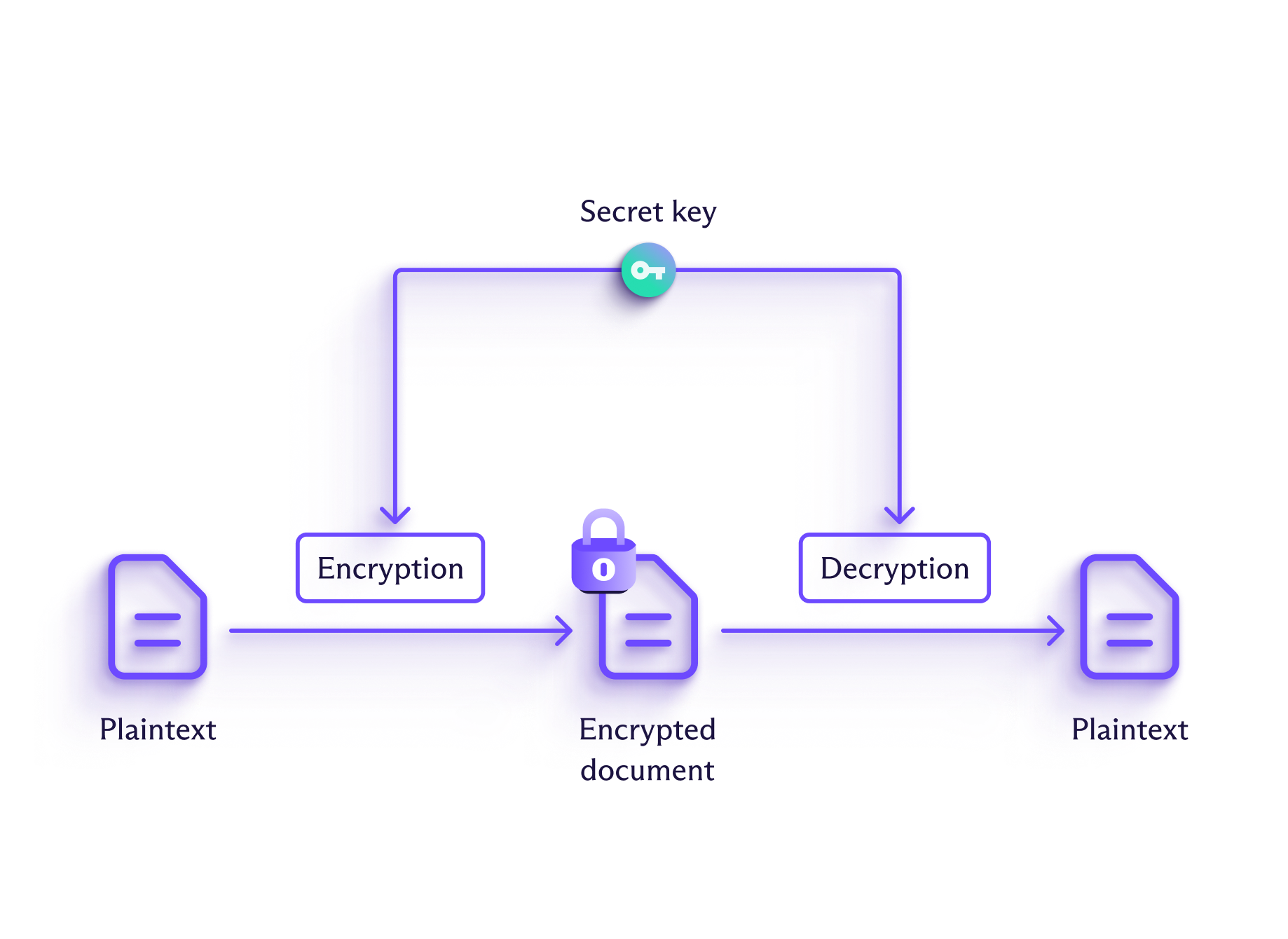

En el cifrado simétrico, se utiliza la misma clave para cifrar el texto plano y descifrar el texto cifrado. El cifrado César es un ejemplo histórico de cifrado simétrico.

El cifrado simétrico es mucho más rápido que el asimétrico, pero tiene un gran inconveniente: si un atacante intercepta tanto la clave como el mensaje, podrá leer su contenido. Para proteger la clave durante la transmisión, las claves criptográficas simétricas a menudo se cifran usando cifrado asimétrico.

Cifrado asimétrico

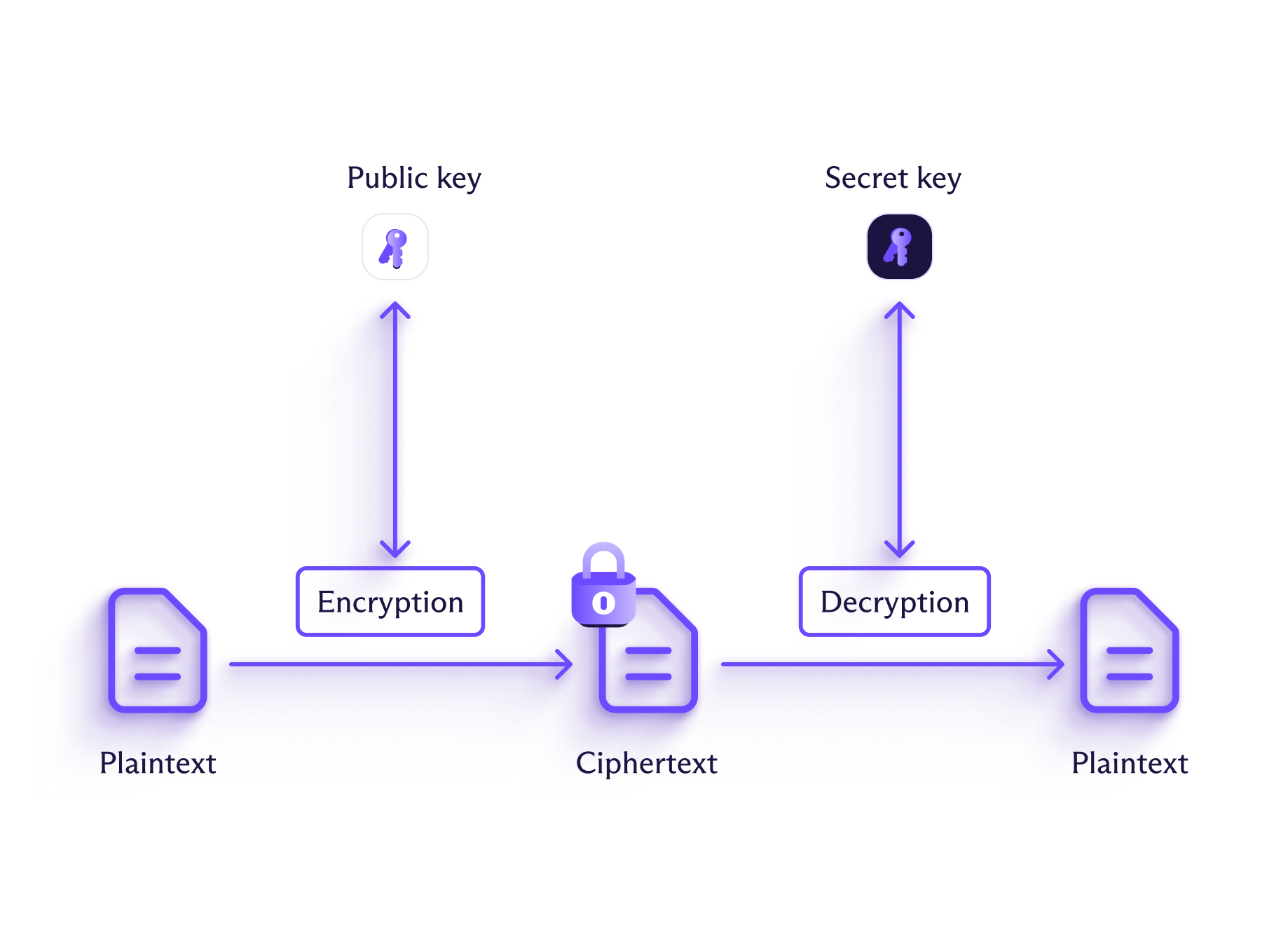

Con el cifrado asimétrico, se utilizan claves diferentes para cifrar y descifrar la información. Estas claves están emparejadas: el remitente utiliza una clave pública para cifrar la información y el destinatario utiliza una privada para descifrarla. Cualquiera puede utilizar la clave pública para cifrar información (por lo que también se conoce como cifrado de clave pública), pero solo la persona que tenga la clave privada correspondiente podrá descifrarla.

Piénsalo como si tuvieras una ranura para el correo en tu puerta: cualquiera puede echar cartas, pero necesitas una clave especial para abrir el buzón y leerlas. Esto permite que cualquiera te envíe un mensaje sin intercambiar una clave secreta por adelantado.

En comparación con el cifrado simétrico, el cifrado asimétrico se considera generalmente más seguro, ya que elimina la dificultad de compartir de forma segura la clave de cifrado. Sin embargo, también tiende a ser mucho más lento, lo que lo convierte en una opción menos deseable para cifrar grandes cantidades de datos.

¿Qué son los algoritmos de cifrado?

Cuando usas un servicio que cifra datos, el cifrado lo gestionan algoritmos, que son fórmulas matemáticas complicadas. Las dos categorías principales son los algoritmos simétricos y asimétricos.

La seguridad de una clave de cifrado está ligada a su longitud, que se mide en bits. La dificultad de descifrar una clave crece exponencialmente a medida que aumenta su longitud.

Por ejemplo, una clave de 1 bit solo tiene dos valores posibles (1 o 0), lo que la hace fácil de adivinar. Una clave de 128 bits, sin embargo, tendría 340 sextillones de combinaciones posibles (eso es 340 con 36 ceros detrás), haciendo que los ataques de fuerza bruta sean prácticamente imposibles.

Generalmente, las claves de cifrado simétrico de 256 bits se consideran seguras, pero las claves asimétricas a veces deben tener miles de bits de longitud para ofrecer niveles similares de seguridad.

Algoritmos de cifrado simétrico

Los algoritmos simétricos suelen cifrar la información bit a bit (llamados cifrados de flujo) o en bloques de varios bytes (llamados cifrados de bloque).

La principal ventaja de utilizar el cifrado simétrico es que es rápido, lo que lo convierte en una buena opción para cosas como el cifrado de disco completo o el tráfico VPN.

Ejemplos de algoritmos de cifrado simétrico son AES (Estándar de Cifrado Avanzado) y ChaCha20.

Algoritmos de cifrado asimétrico

El cifrado asimétrico es más lento que el simétrico debido a las matemáticas que debe realizar para cifrar y descifrar el texto cifrado. Aunque el retraso puede medirse en milisegundos, esto se acumula cuando se trata de archivos grandes.

Esto significa que el cifrado asimétrico se utiliza más comúnmente para gestionar intercambios de claves, no para el cifrado masivo de datos. Generalmente se utiliza una clave de cifrado simétrico para cifrar los datos, y luego se aplica cifrado asimétrico (como cifrarla con la clave pública del destinatario) para que pueda transportarse de forma segura a través de redes abiertas como Internet.

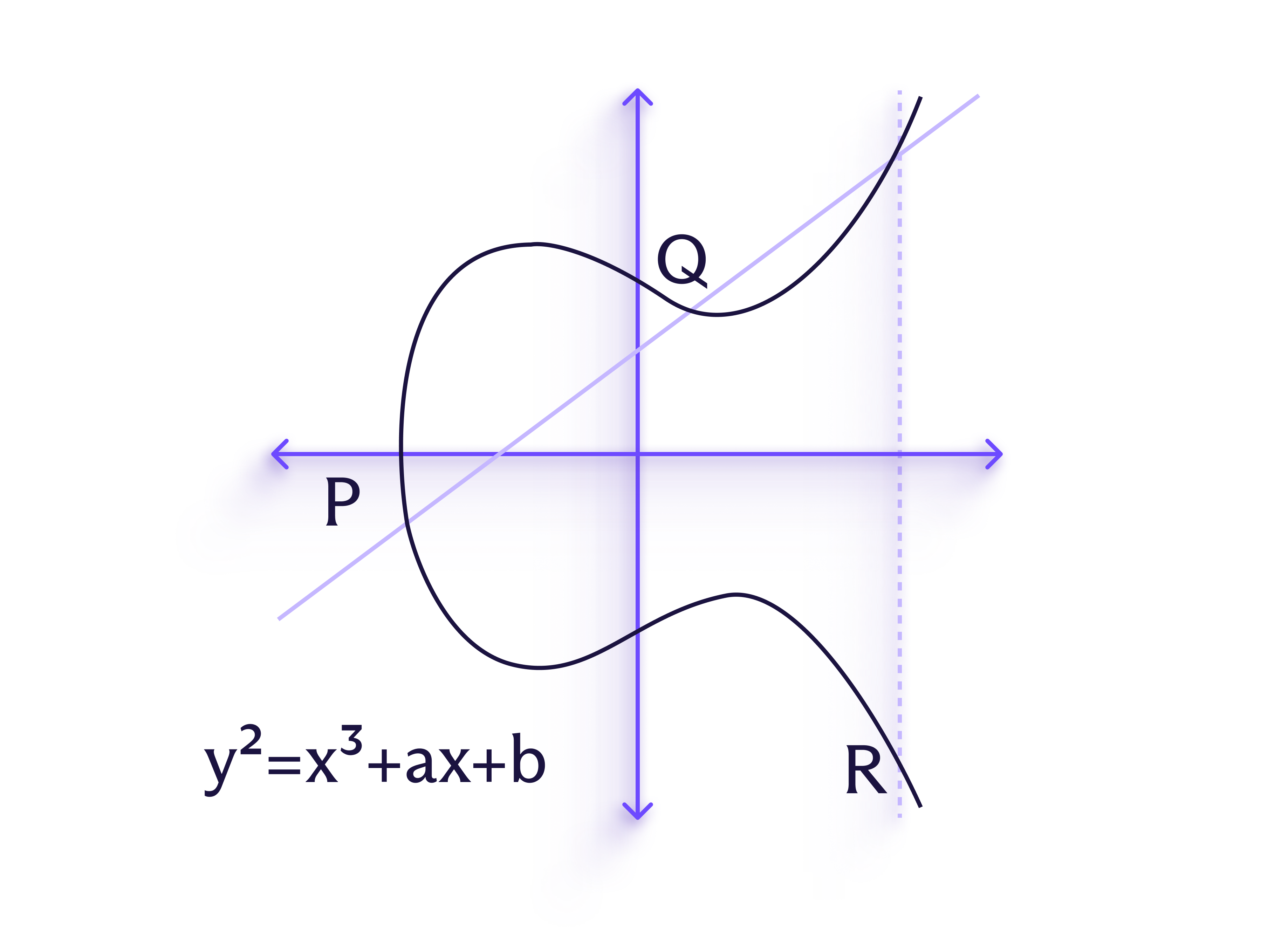

Los algoritmos de cifrado asimétrico comunes incluyen el criptosistema RSA (Rivest–Shamir–Adleman) y ECDH (Diffie–Hellman de curva elíptica), que se utiliza para acordar claves de cifrado de forma segura.

ECDH es un tipo específico de criptografía de curva elíptica (ECC). ECC se basa en la estructura de las curvas elípticas (en la imagen) para lograr una mayor seguridad sin requerir claves más largas, lo que la hace útil para aplicaciones donde los recursos son limitados, como la mensajería.

Cifrado simétrico frente a asimétrico: diferencias

Cifrado simétrico | Cifrado simétrico | Cifrado asimétrico |

|---|---|---|

Método | Utiliza una sola clave tanto para el cifrado como para el descifrado | Utiliza dos claves diferentes: una clave pública para cifrar y una clave privada para descifrar |

Velocidad | Rapidez | Lento |

Longitud de la clave | Normalmente 128-256 bits | Normalmente ≥2048 bits para RSA, ≥256 bits para ECC |

Usos comunes | Proteger datos de gran tamaño, como sistemas locales y bases de datos | Asegurar mensajes y otras comunicaciones |

Ejemplos | AES, ChaCha20 | RSA, ECDH |

¿Por qué es importante el cifrado?

El principal beneficio del cifrado es asegurar que la información permanezca privada, especialmente mientras viaja a través de Internet. El cifrado se ha vuelto mucho más común online, especialmente en aplicaciones de mensajería y servicios que gestionan datos confidenciales, como las aplicaciones bancarias.

De hecho, casi todos los sitios web están ahora protegidos por TLS (indicado por «https» al principio de la URL). TLS utiliza cifrado asimétrico para intercambiar de forma segura una clave de cifrado simétrico, y luego cambia a cifrado simétrico para proteger tus datos durante la sesión.

El cifrado fuerte es particularmente importante para las empresas, ya que una potente protección de datos es esencial para el cumplimiento de normativas de datos como HIPAA (que regula los datos de salud en EE. UU.), GDPR (que regula la privacidad general de los datos en Europa) y PCI DSS (que regula los sistemas de pago en todo el mundo).

¿Cómo utiliza Proton el cifrado?

En Proton, tu privacidad y seguridad son lo primero, por lo que diseñamos nuestras aplicaciones para usar cifrado de extremo a extremo (E2EE) y criptografía líder en la industria.

Donde corresponde, nuestras aplicaciones usan E2EE, lo que significa que tus datos se cifran en tu dispositivo y no se descifran hasta que llegan a su dispositivo de destino.

Compara esto con tu servicio estándar de correo electrónico o almacenamiento en la nube, que tradicionalmente cifra tu mensaje o archivo en tránsito, lo descifra al llegar a sus servidores y luego lo vuelve a cifrar para su almacenamiento, todo ello utilizando claves de cifrado que controla. Esto es intrínsecamente menos seguro, ya que el proveedor del servicio posee las claves que necesita para acceder a tus mensajes o archivos en cualquier momento.

Para aplicar E2EE, utilizamos el estándar OpenPGP, que combina la velocidad del cifrado simétrico con la seguridad del cifrado asimétrico, similar a TLS. Además, OpenPGP es de código abierto, lo que significa que cualquiera puede analizarlo para validar y mejorar su seguridad.

Cada servicio de Proton aplica el cifrado de manera diferente, dependiendo de cómo se utilice ese servicio. Así es como utilizamos el cifrado para garantizar que tú controlas tus datos:

Nuestra aplicación de correo cifra de extremo a extremo los correos electrónicos enviados de un usuario de Proton Mail a otro.

El E2EE se puede activar para correos electrónicos de Proton Mail a no usuarios con la función de correos protegidos con contraseña.

Todos los mensajes en Proton Mail se almacenan con cifrado de acceso cero.

Con Proton VPN, todo el tráfico de Internet se cifra con ChaCha20 o AES-256, dos algoritmos seguros.

Además, Proton VPN solo utiliza cifrados y protocolos compatibles con la propiedad de secreto perfecto hacia adelante (perfect forward secrecy); incluso si las sesiones de VPN futuras se ven comprometidas, tus sesiones pasadas permanecen seguras.

Gracias a nuestro E2EE, que utiliza el estándar OpenPGP y ECC, nadie más puede acceder a tus archivos de Proton Drive sin permiso.

Esto también se extiende al intercambio de archivos, para que puedas compartir fácilmente tus fotos, carpetas y otros activos de Proton Drive con privacidad y tranquilidad.

Todos tus nombres de usuario y contraseñas están cifrados con E2EE en nuestro gestor de contraseñas seguro.

Mediante cifrado AES-GCM de 256 bits, todos los elementos almacenados se guardan en cajas fuertes cifradas con claves de 32 bytes generadas aleatoriamente que no pueden ser forzadas, manteniendo todas tus credenciales a salvo.

Proton Calendar utiliza el estándar OpenPGP y ECC para proteger tus eventos y contactos con cifrado de extremo a extremo, incluso para la programación de citas.

Cuando invitas a alguien a un evento, o cuando alguien reserva una cita contigo, su información queda cifrada para que nadie pueda identificarle.

Proton Meet utiliza E2EE siempre activo para proteger tus llamadas. De esta forma garantiza que solo los participantes puedan acceder al audio, el vídeo, el chat y el uso compartido de pantalla.

Mediante el protocolo Messaging Layer Security (MLS), todos los datos se cifran en tu dispositivo antes de enviarse, y las claves de cifrado se actualizan a medida que los participantes se unen o se van, lo que proporciona secreto hacia adelante y una sólida protección para las llamadas de grupo.

Protégete con el cifrado de Proton

Ahora que sabes cómo funciona el cifrado, ponlo en práctica. Protege tus datos con Proton.

Preguntas frecuentes sobre el cifrado

- ¿Es todo el cifrado igual de seguro?

- ¿Es el cifrado a prueba de futuro?

- Si alguien roba mi clave de cifrado, ¿puede leer todos mis mensajes pasados?

- ¿Necesito cifrado para el uso diario?

- ¿Cómo protege el cifrado contra los hackers?

- ¿Es lo mismo el cifrado que una contraseña?

- ¿Ralentiza el cifrado el rendimiento?

- ¿Puedo compartir mis datos cifrados con otros?

- ¿Pueden el gobierno o las fuerzas del orden acceder a los mensajes cifrados de extremo a extremo?

- ¿Es legal el cifrado?