Criptografia explicada

A criptografia é a chave para a segurança na internet. Ela mantém suas informações pessoais privadas e seguras, codificando-as no que parece ser um texto aleatório. Continue lendo para saber mais sobre criptografia, por que ela é importante e como a Proton usa a criptografia para proteger sua vida digital.

O que é criptografia?

A criptografia é o processo matemático de transformar informações em um código ilegível, para que ninguém possa decifrá-lo, a menos que tenha a chave criptográfica correta. Sem criptografia, qualquer pessoa poderia interceptar, ler ou alterar seus dados confidenciais, incluindo fotos, senhas e mensagens.

O que significa criptografia?

Basicamente, isso significa que seus dados ficam ilegíveis sem a chave correta. Ela mantém suas informações protegidas de olhares curiosos.

Como funciona a criptografia?

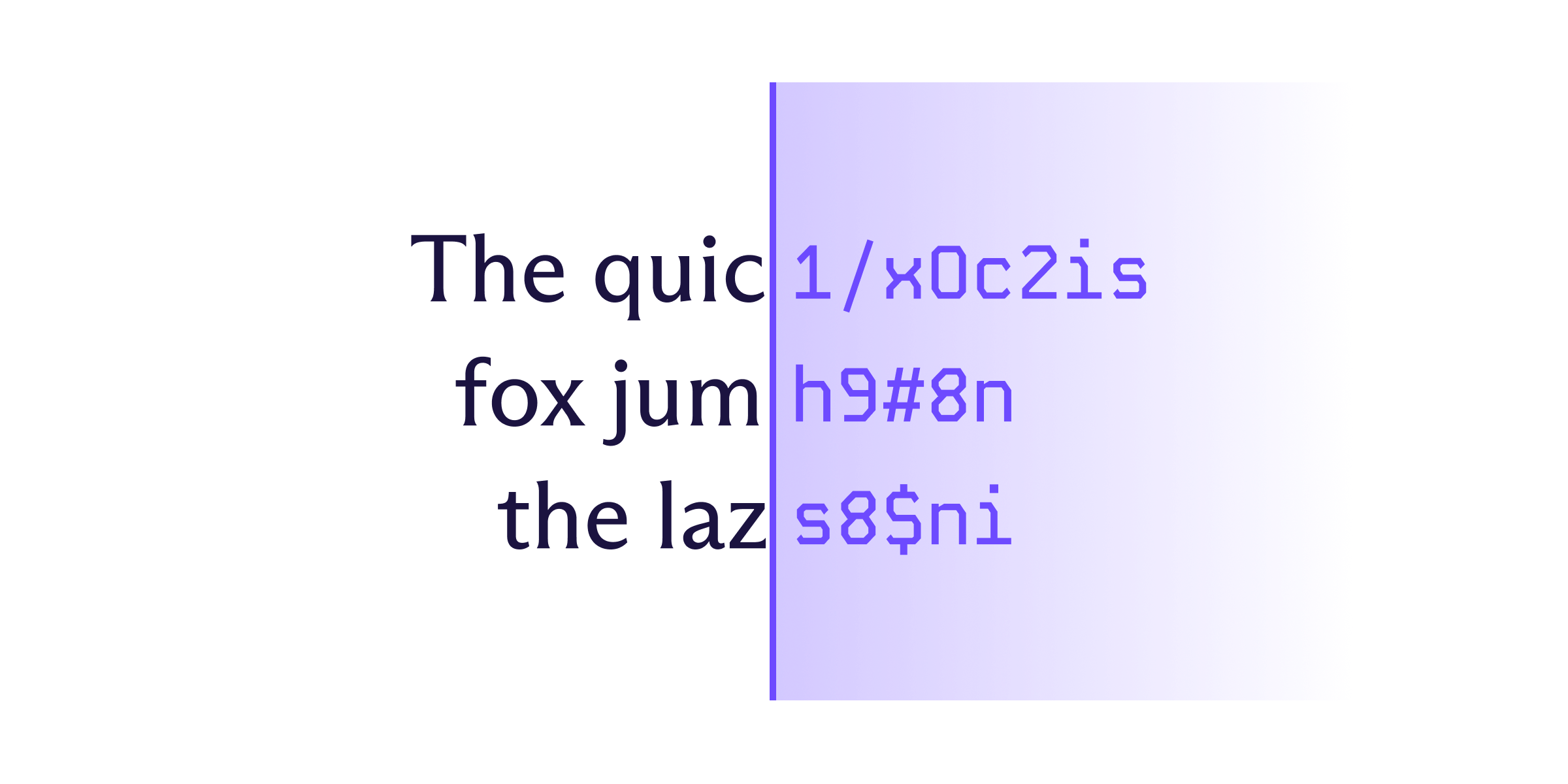

A maneira mais comum de criptografar informações é transformar o texto legível, conhecido como texto simples, em texto ilegível, chamado texto cifrado, usando operações matemáticas conhecidas como algoritmos. Esses algoritmos usam uma chave criptográfica, ou um conjunto de valores matemáticos compartilhados (como números primos ou curvas elípticas), para codificar um arquivo. Apenas a chave correspondente pode decifrar o arquivo e convertê-lo de volta ao seu formato original.

Para alguém sem a chave criptográfica correta, um arquivo criptografado parecem dados aleatórios, mas a criptografia segue regras lógicas e previsíveis. E isso é necessário, porque, caso contrário, a descriptografia seria impossível.

A segurança de um algoritmo de criptografia depende de sua complexidade. A criptografia moderna usa algoritmos complexos e tamanhos de chave fortes para que mesmo os supercomputadores mais potentes não consigam adivinhar todas as respostas possíveis em um tempo razoável.

Os dados são normalmente criptografados quando estão armazenados (“em repouso”) e quando são enviados entre dispositivos (“em trânsito”).

Exemplo de criptografia

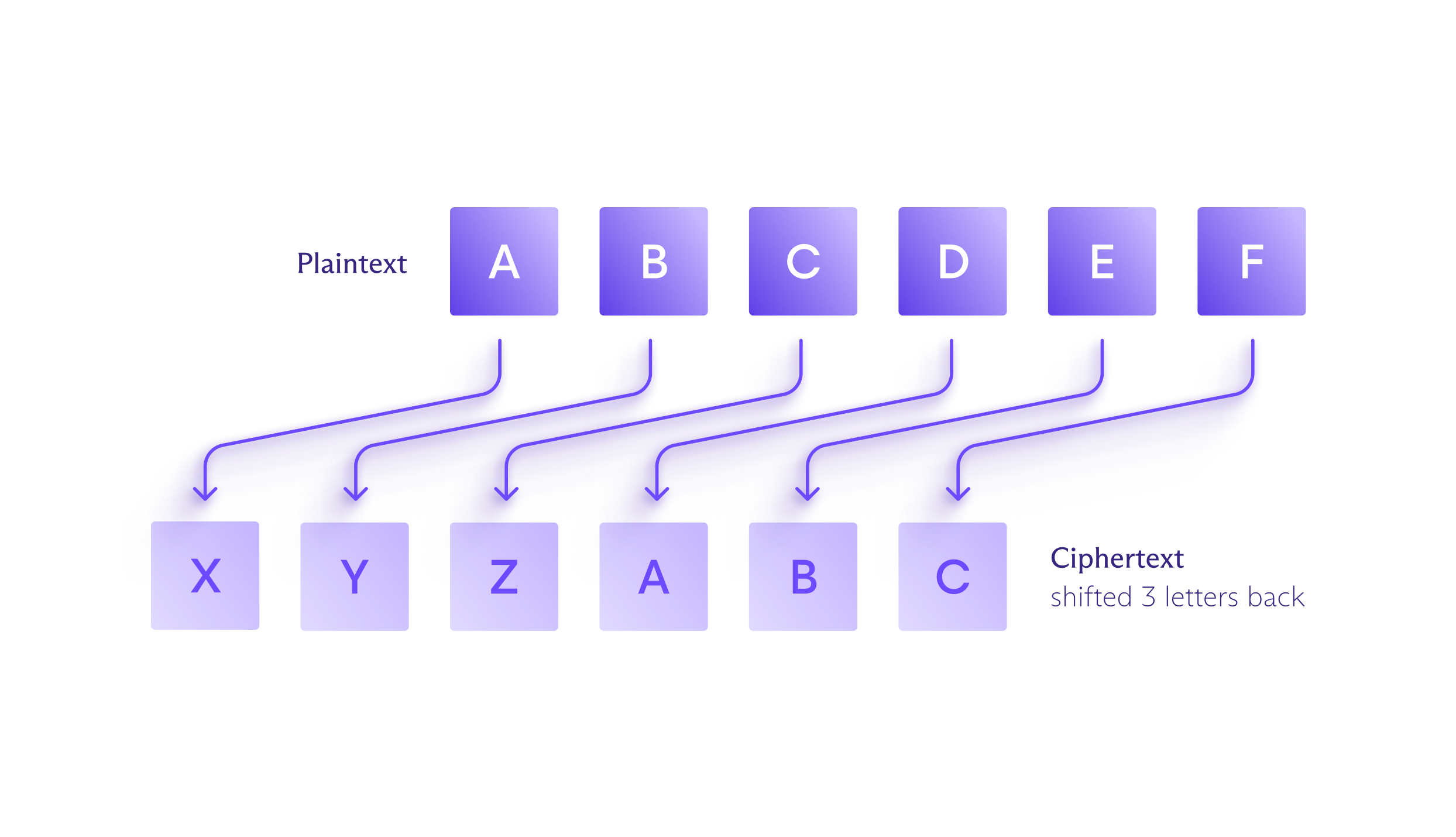

Um dos exemplos mais conhecidos de criptografia é a Cifra de César, usada por Júlio César para manter suas mensagens privadas. Nesta cifra, cada letra do texto original é substituída por outra letra deslocada um número fixo de posições para cima ou para baixo no alfabeto. Por exemplo, ao deslocar três posições para trás, “A” torna-se “X” no texto cifrado, “B” torna-se “Y” e assim por diante.

Claro, as cifras (um algoritmo específico usado para criptografia) evoluíram desde então para se tornarem muito mais complexas, tornando-as muito mais difíceis de desvendar. A criptografia moderna é realizada por algoritmos complicados que podem criptografar texto simples e depois descriptografar texto cifrado em milissegundos, para que você não precise sacrificar a conveniência pela segurança.

Tipos de criptografia

De modo geral, a criptografia se apresenta em dois tipos: simétrica e assimétrica. Cada uma tem pontos fortes e fracos.

Criptografia simétrica

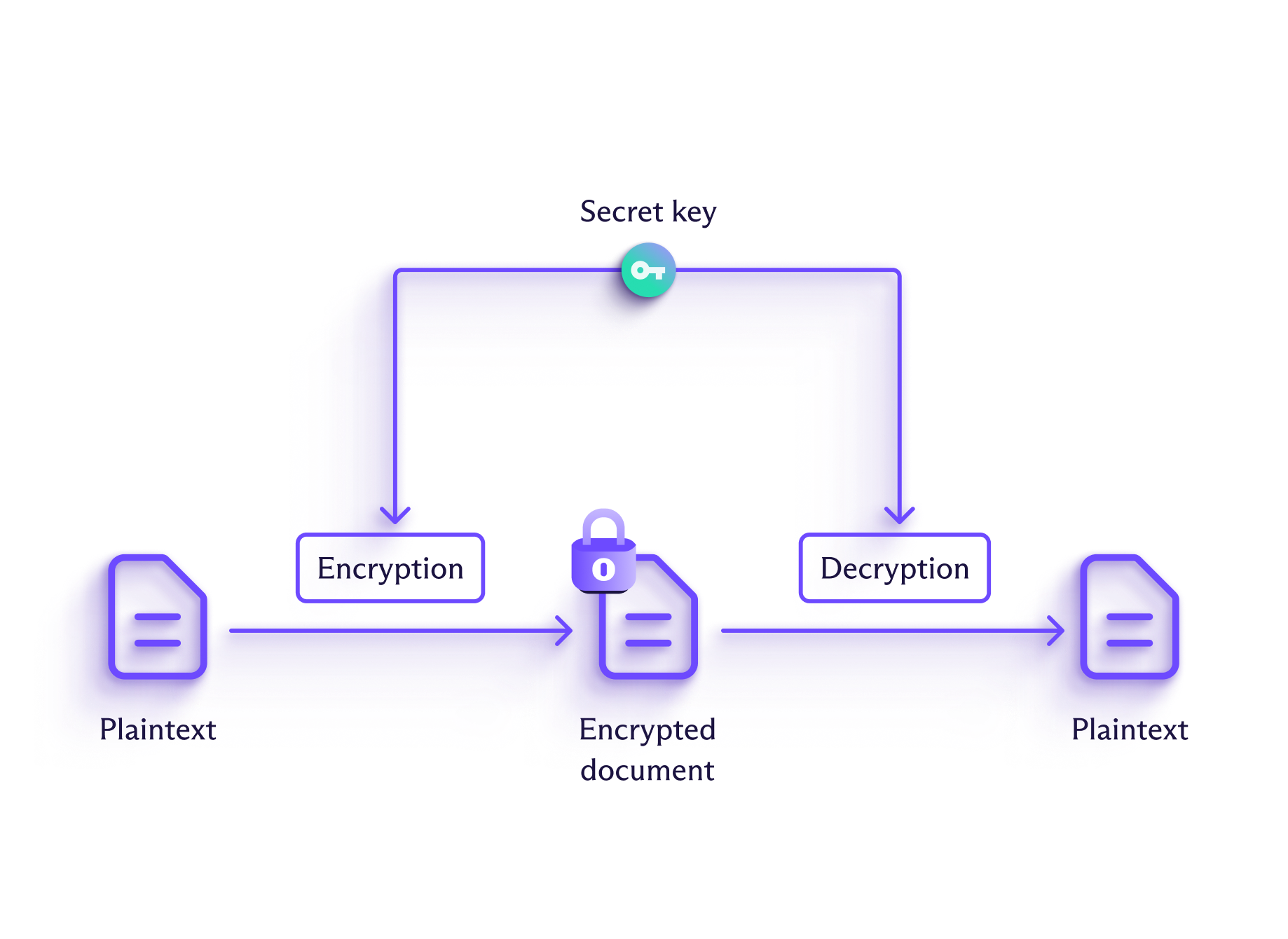

Na criptografia simétrica, a mesma chave é usada para criptografar o texto simples e descriptografar o texto cifrado. A Cifra de César é um exemplo histórico de criptografia simétrica.

A criptografia simétrica é muito mais rápida do que a criptografia assimétrica, mas tem uma grande desvantagem: se um invasor interceptar a chave e a mensagem, ele poderá ler seu conteúdo. Para proteger a chave durante a transmissão, as chaves criptográficas simétricas geralmente são criptografadas usando criptografia assimétrica.

Criptografia assimétrica

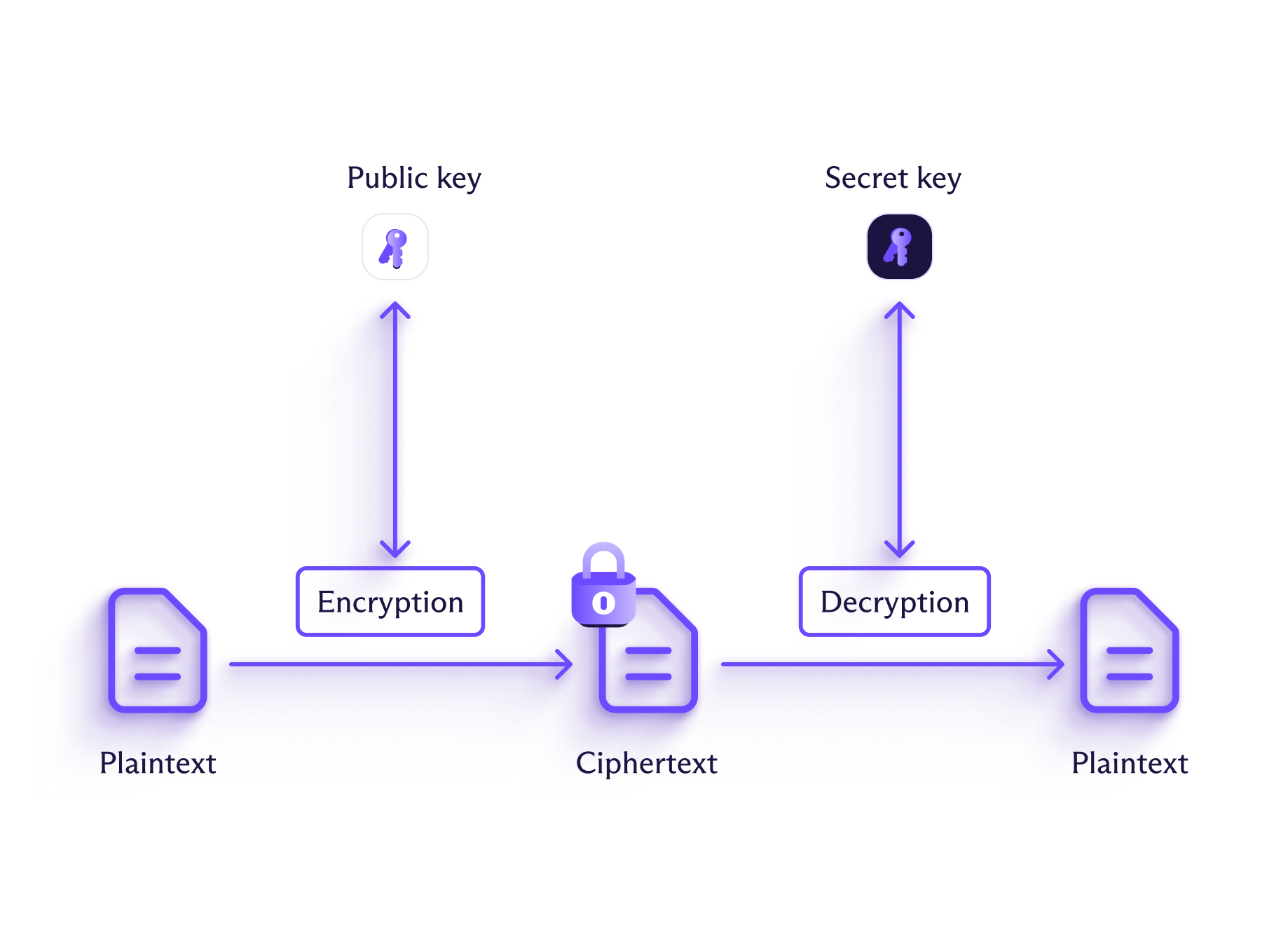

Com a criptografia assimétrica, chaves diferentes são usadas para criptografar e descriptografar as informações. Essas chaves são emparelhadas: o remetente usa uma chave pública para criptografar as informações e o destinatário usa uma chave privada para descriptografá-las. Qualquer pessoa pode usar a chave pública para criptografar informações (é por isso que isso também é conhecido como criptografia de chave pública), mas apenas a pessoa que possui a chave privada correspondente poderá descriptografá-las.

Pense nisso como ter uma fenda para correio em sua porta: qualquer um pode jogar cartas para dentro, mas você precisa de uma chave especial para abrir a caixa de correio e lê-las. Isso permite que qualquer pessoa envie uma mensagem para você sem trocar uma chave secreta antecipadamente.

Em comparação com a criptografia simétrica, a criptografia assimétrica é geralmente considerada mais segura, pois elimina a dificuldade de compartilhar com segurança a chave de criptografia. No entanto, ela também tende a ser muito mais lenta, tornando-se uma opção menos desejável para criptografar grandes quantidades de dados.

O que são algoritmos de criptografia?

Quando você usa um serviço que criptografa dados, a criptografia é gerenciada por algoritmos, que são fórmulas matemáticas complicadas. As duas categorias principais são algoritmos simétricos e assimétricos.

A segurança de uma chave de criptografia está ligada ao seu comprimento, que é medido em bits. A dificuldade de quebrar uma chave cresce exponencialmente à medida que seu comprimento aumenta.

Por exemplo, uma chave de 1 bit tem apenas dois valores possíveis (1 ou 0), facilitando a adivinhação. Uma chave de 128 bits, no entanto, teria 340 undecilhões de combinações possíveis (isso é 340 com 36 zeros atrás), tornando os ataques de força bruta praticamente impossíveis.

Geralmente, chaves de criptografia simétrica de 256 bits são vistas como seguras, mas as chaves assimétricas às vezes devem ter milhares de bits de comprimento para fornecer níveis de segurança semelhantes.

Algoritmos de criptografia simétrica

Algoritmos simétricos geralmente criptografam informações bit a bit (chamados cifras de fluxo) ou em blocos de vários bytes (chamados cifras de bloco).

A principal vantagem de usar criptografia simétrica é que ela é rápida, tornando-a uma boa escolha para coisas como criptografia de disco completo ou tráfego de VPN.

Exemplos de algoritmos de criptografia simétrica são AES (Advanced Encryption Standard) e ChaCha20.

Algoritmos de criptografia assimétrica

A criptografia assimétrica é mais lenta que a criptografia simétrica devido à matemática que deve executar para criptografar e descriptografar o texto cifrado. Embora o atraso possa ser medido em milissegundos, isso se acumula ao lidar com arquivos grandes.

Isso significa que a criptografia assimétrica é mais comumente usada para lidar com trocas de chaves, não para criptografia de dados em massa. Uma chave de criptografia simétrica geralmente é usada para criptografar os dados, e então a criptografia assimétrica (como criptografá-la com a chave pública do destinatário) é aplicada para que possa ser transportada com segurança por redes abertas como a internet.

Algoritmos de criptografia assimétrica comuns incluem o sistema de criptografia RSA (Rivest–Shamir–Adleman) e ECDH (Elliptic-curve Diffie–Hellman), que é usado para concordar com segurança sobre chaves de criptografia.

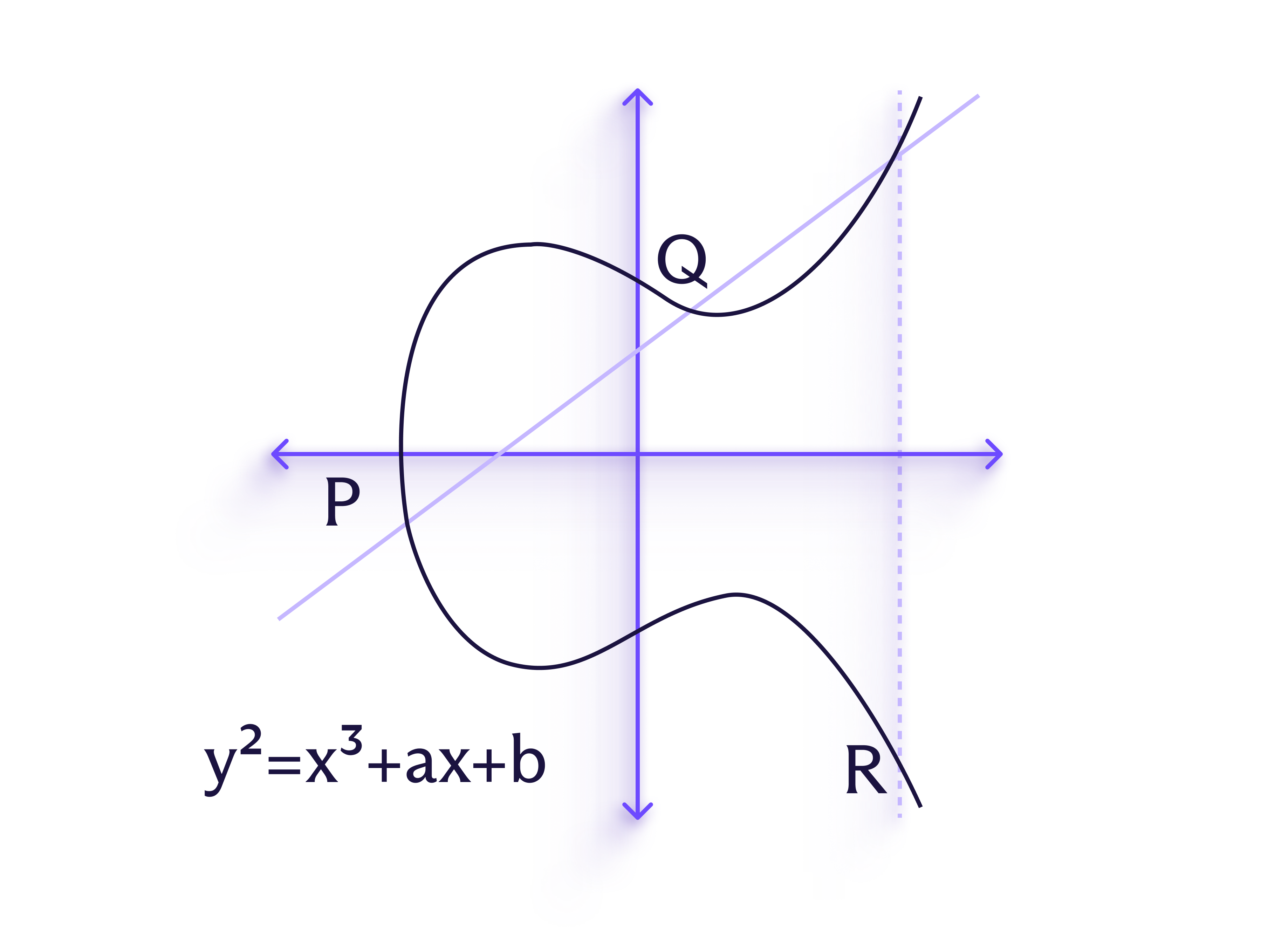

ECDH é um tipo específico de criptografia de curva elíptica (ECC). A ECC depende da estrutura das curvas elípticas (foto) para alcançar maior segurança sem exigir chaves mais longas, tornando-a útil para aplicativos onde os recursos são limitados, como mensagens.

Criptografia simétrica vs. assimétrica: diferenças

Criptografia simétrica | Criptografia simétrica | Criptografia assimétrica |

|---|---|---|

Método | Usa uma única chave para criptografia e descriptografia | Usa duas chaves diferentes — uma chave pública para criptografar e uma chave privada para descriptografar |

Velocidade | Rápido | Lenta |

Comprimento da chave | Geralmente 128-256 bits | Geralmente ≥ 2048 bits para RSA, ≥ 256 bits para ECC |

Usos comuns | Proteção de dados de grande porte, como sistemas locais e bancos de dados | Proteção de mensagens e outras comunicações |

Exemplos | AES, ChaCha20 | RSA, ECDH |

Por que a criptografia é importante?

O principal benefício da criptografia é garantir que as informações permaneçam privadas, especialmente enquanto viajam pela internet. A criptografia tornou-se muito mais comum on-line, especialmente em aplicativos de mensagens e serviços que lidam com dados confidenciais, como aplicativos bancários.

Na verdade, quase todos os sites agora são protegidos por TLS (indicado por “https” no início da URL). O TLS usa criptografia assimétrica para trocar com segurança uma chave de criptografia simétrica e, em seguida, muda para a criptografia simétrica para proteger seus dados durante a sessão.

A criptografia forte é particularmente importante para empresas, pois a proteção de dados poderosa é essencial para a conformidade com regulamentos de dados como a HIPAA (que rege dados de saúde nos EUA), o GDPR (que rege a privacidade geral de dados na Europa) e o PCI DSS (que rege sistemas de pagamento em todo o mundo).

Como a Proton usa criptografia?

Na Proton, sua privacidade e segurança vêm em primeiro lugar, e é por isso que projetamos nossos aplicativos para usar criptografia de ponta a ponta (E2EE) e criptografia líder do setor.

Onde aplicável, nossos aplicativos usam E2EE, o que significa que seus dados são criptografados em seu dispositivo e não são descriptografados até chegarem ao dispositivo de destino.

Compare isso com seu serviço padrão de e-mail ou armazenamento em nuvem, que tradicionalmente criptografa sua mensagem ou arquivo em trânsito, descriptografa-o ao chegar em seus servidores e, em seguida, o criptografa novamente para armazenamento — tudo usando chaves de criptografia que ele controla. Isso é inerentemente menos seguro, pois o provedor de serviços detém as chaves necessárias para acessar suas mensagens ou arquivos a qualquer momento.

Para aplicar a E2EE, usamos o padrão OpenPGP, que combina a velocidade da criptografia simétrica com a segurança da criptografia assimétrica, semelhante ao TLS. Além disso, o OpenPGP é de código aberto, o que significa que qualquer pessoa pode analisá-lo para validar e melhorar sua segurança.

Cada serviço da Proton aplica a criptografia de forma diferente, dependendo de como esse serviço é usado. Veja como usamos a criptografia para garantir que você controle seus dados:

Nosso aplicativo de e-mail criptografa de ponta a ponta e-mails enviados de um usuário do Proton Mail para outro.

A E2EE pode ser ativada para e-mails do Proton Mail para não usuários com o recurso E-mails protegidos por senha.

Todas as mensagens no Proton Mail são armazenadas com criptografia de acesso zero.

Com o Proton VPN, todo o tráfego de internet é criptografado com ChaCha20 ou AES-256, dois algoritmos seguros.

Além disso, o Proton VPN usa apenas cifras e protocolos que oferecem suporte a sigilo de encaminhamento perfeito (perfect forward secrecy); mesmo que futuras sessões de VPN sejam comprometidas, suas sessões passadas permanecem seguras.

Graças à nossa E2EE, que usa o padrão OpenPGP e ECC, ninguém mais pode acessar seus arquivos do Proton Drive sem permissão.

Isso também se estende ao compartilhamento de arquivos, para que você possa compartilhar facilmente suas fotos, pastas e outros ativos do Proton Drive com privacidade e tranquilidade.

Todos os seus nomes de usuário e senhas são criptografados com E2EE em nosso gerenciador de senhas seguro.

Por meio da criptografia AES-GCM de 256 bits, todos os itens armazenados são mantidos em cofres criptografados com chaves de 32 bytes geradas aleatoriamente que não podem sofrer força bruta, mantendo todas as suas credenciais seguras.

O Proton Calendar usa o padrão OpenPGP e ECC para proteger seus eventos e contatos com criptografia de ponta a ponta, até mesmo no agendamento de compromissos.

Quando você convida alguém para um evento, ou quando alguém agenda um compromisso com você, as informações dessa pessoa são criptografadas para que ninguém possa identificá-la.

O Proton Meet usa E2EE sempre ativa para proteger suas chamadas, garantindo que apenas os participantes possam acessar áudio, vídeo, chat e compartilhamento de tela.

Usando o protocolo Messaging Layer Security (MLS), todos os dados são criptografados no seu dispositivo antes de serem enviados, e as chaves de criptografia são atualizadas conforme os participantes entram ou saem, proporcionando sigilo de encaminhamento e proteção robusta para chamadas em grupo.

Proteja-se com a criptografia da Proton

Agora que você sabe como funciona a criptografia, coloque-a para trabalhar. Proteja seus dados com a Proton.

Perguntas frequentes sobre criptografia

- Toda criptografia é igualmente segura?

- A criptografia é à prova de futuro?

- Se alguém roubar minha chave de criptografia, poderá ler todas as minhas mensagens antigas?

- Preciso de criptografia para uso diário?

- Como a criptografia protege contra hackers?

- Criptografia é o mesmo que uma senha?

- A criptografia diminui o desempenho?

- Posso compartilhar meus dados criptografados com outras pessoas?

- O governo ou as autoridades policiais podem obter acesso a mensagens criptografadas de ponta a ponta?

- A criptografia é legal?