Cos'è la crittografia

La crittografia è la chiave per la sicurezza su Internet. Mantiene le tue informazioni personali private e sicure trasformandole in quello che sembra un testo casuale. Continua a leggere per scoprire di più sulla crittografia, perché è importante e come Proton la utilizza per proteggere la tua vita digitale.

Cos'è la crittografia?

La crittografia è il processo matematico che trasforma le informazioni in un codice illeggibile, in modo che nessuno possa decifrarle a meno che non disponga della chiave crittografica corretta. Senza crittografia, chiunque potrebbe intercettare, leggere o alterare i tuoi dati sensibili, inclusi foto, password e messaggi.

Cosa significa crittografia?

In parole povere, significa che i tuoi dati sono illeggibili senza la chiave corretta. Mantiene le tue informazioni al sicuro da occhi indiscreti.

Come funziona la crittografia?

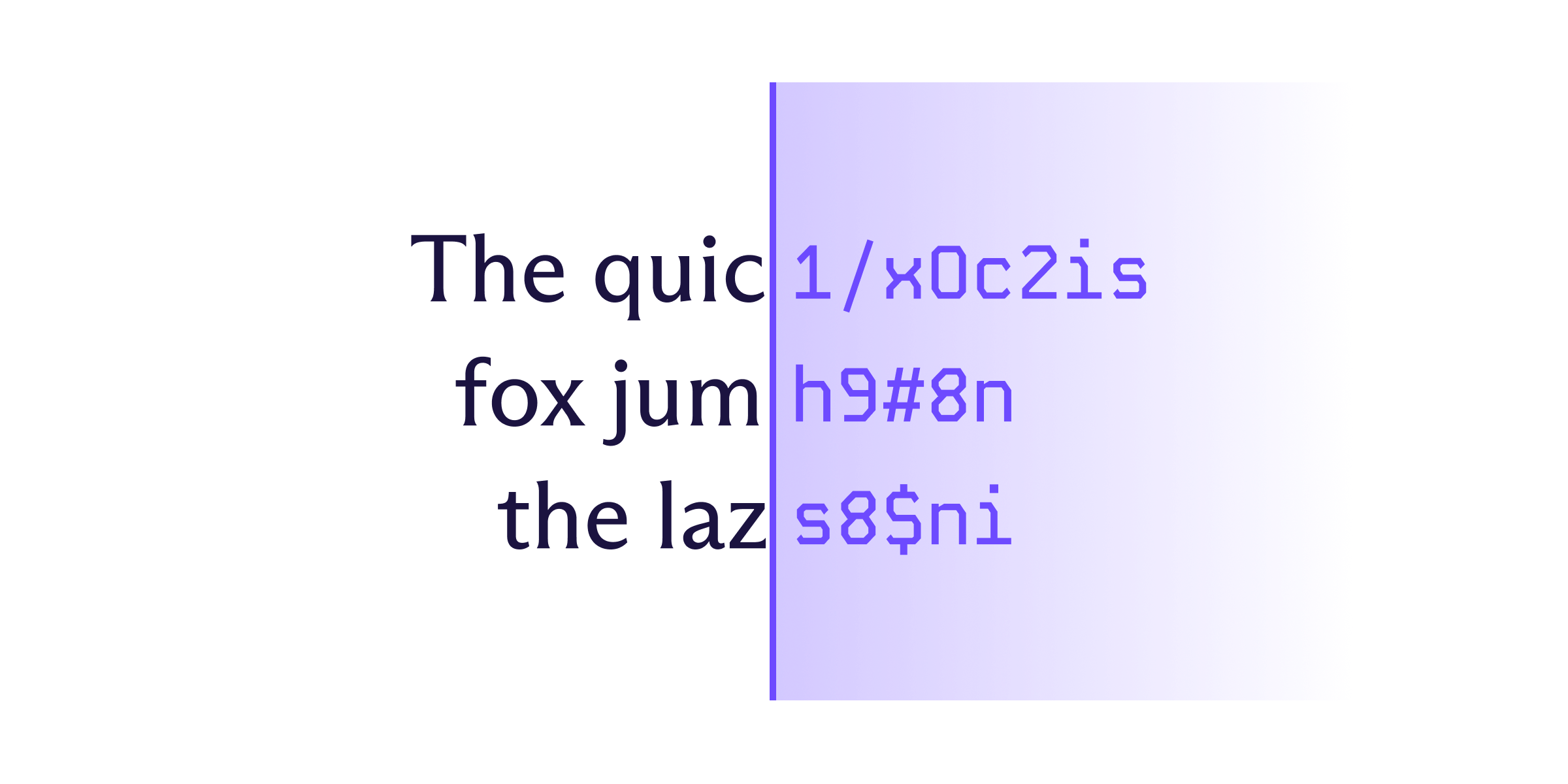

Il modo più comune per crittografare le informazioni è trasformare il testo leggibile, noto come testo in chiaro, in testo illeggibile, chiamato testo cifrato, utilizzando operazioni matematiche note come algoritmi. Questi algoritmi utilizzano una chiave crittografica, o un insieme di valori matematici condivisi (come numeri primi o curve ellittiche), per crittografare un file. Solo la chiave corrispondente può decifrare il file e riconvertirlo nel suo formato originale.

Per chi non possiede la chiave crittografica corretta, un file crittografato appare come un insieme di dati casuali, ma la crittografia segue regole logiche e prevedibili. Deve farlo, perché altrimenti la decriptazione sarebbe impossibile.

La sicurezza di un algoritmo di crittografia dipende dalla sua complessità. La crittografia moderna utilizza algoritmi complessi e dimensioni delle chiavi elevate in modo che nemmeno i supercomputer più potenti possano indovinare ogni possibile risposta in un lasso di tempo ragionevole.

I dati vengono solitamente crittografati quando sono archiviati ("a riposo") e quando vengono inviati tra dispositivi ("in transito").

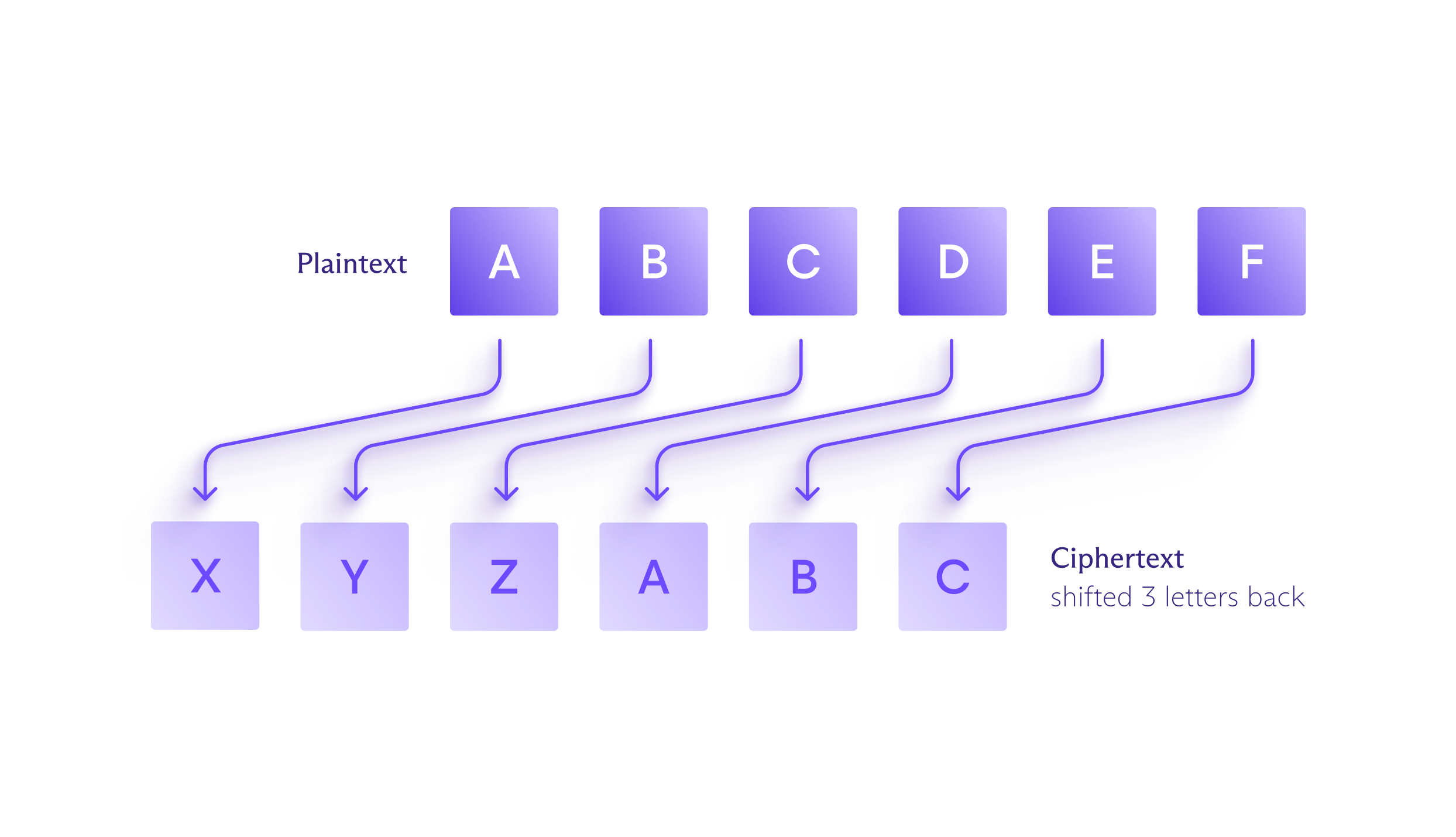

Esempio di crittografia

Uno degli esempi più noti di crittografia è il cifrario di Cesare, utilizzato da Giulio Cesare per mantenere privati i suoi messaggi. In questo cifrario, ogni lettera del testo originale veniva sostituita da un'altra lettera spostata in avanti o indietro di un numero fisso di posizioni nell'alfabeto. Per esempio, spostandosi di tre posizioni all'indietro, "A" diventa "X" nel testo cifrato, "B" diventava "Y" e così via.

Naturalmente, da allora i codici cifrati (un algoritmo specifico utilizzato per la crittografia) si sono evoluti diventando molto più complessi, risultando così molto più difficili da decifrare. La crittografia moderna è gestita da algoritmi complessi in grado di crittografare il testo in chiaro e poi decriptare il testo cifrato in millisecondi, quindi non è necessario sacrificare la praticità per la sicurezza.

Tipi di crittografia

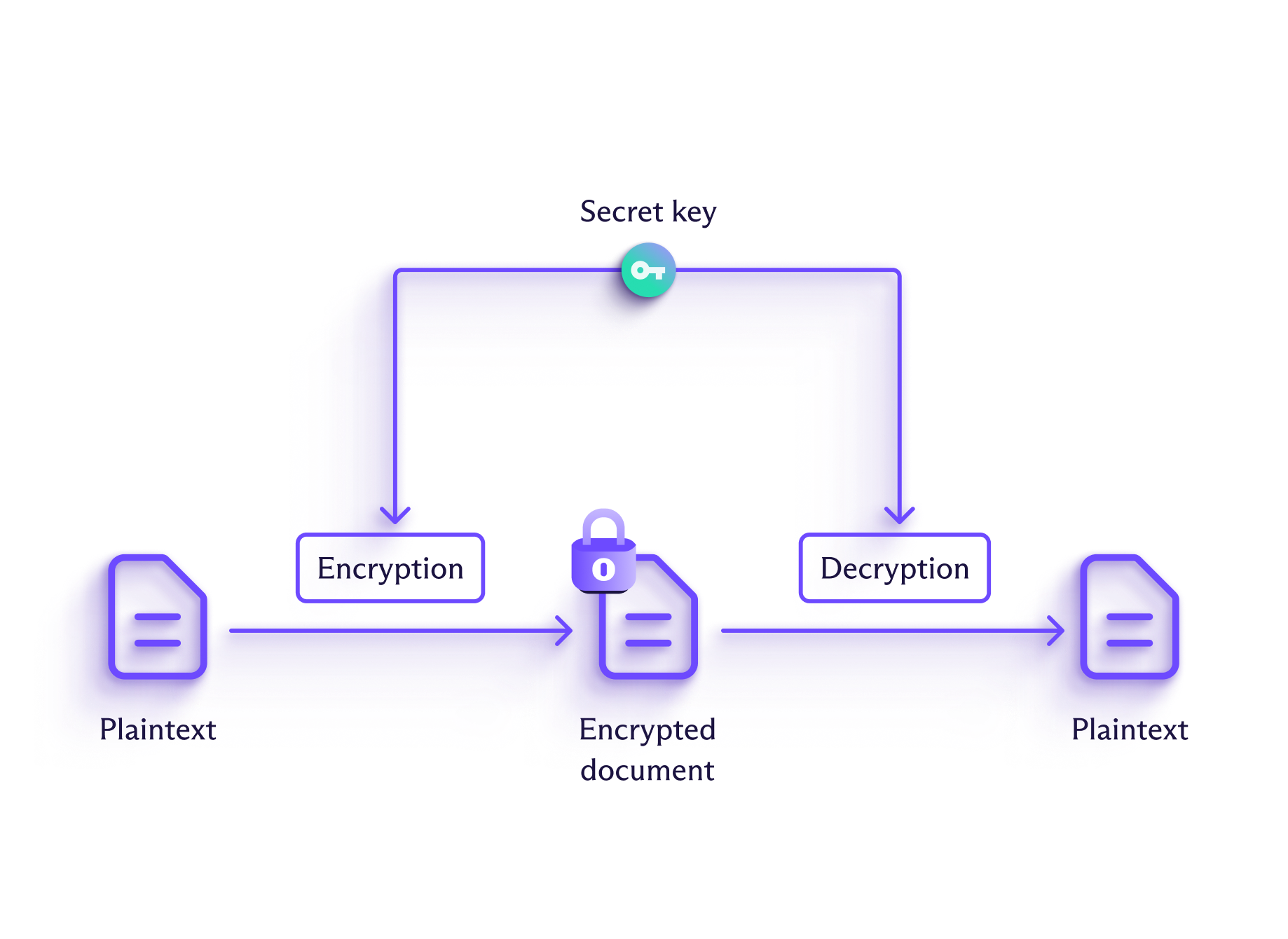

In linea generale, la crittografia si divide in due tipi: simmetrica e asimmetrica. Ognuno ha punti di forza e debolezze.

Crittografia simmetrica

Nella crittografia simmetrica, la stessa chiave viene utilizzata per crittografare il testo in chiaro e decriptare il testo cifrato. Il cifrario di Cesare è un esempio storico di crittografia simmetrica.

La crittografia simmetrica è molto più veloce della crittografia asimmetrica, ma ha un grosso svantaggio: se un aggressore intercetta sia la chiave che il messaggio, sarà in grado di leggerne il contenuto. Per proteggere la chiave durante la trasmissione, le chiavi crittografiche simmetriche vengono spesso a loro volta crittografate utilizzando la crittografia asimmetrica.

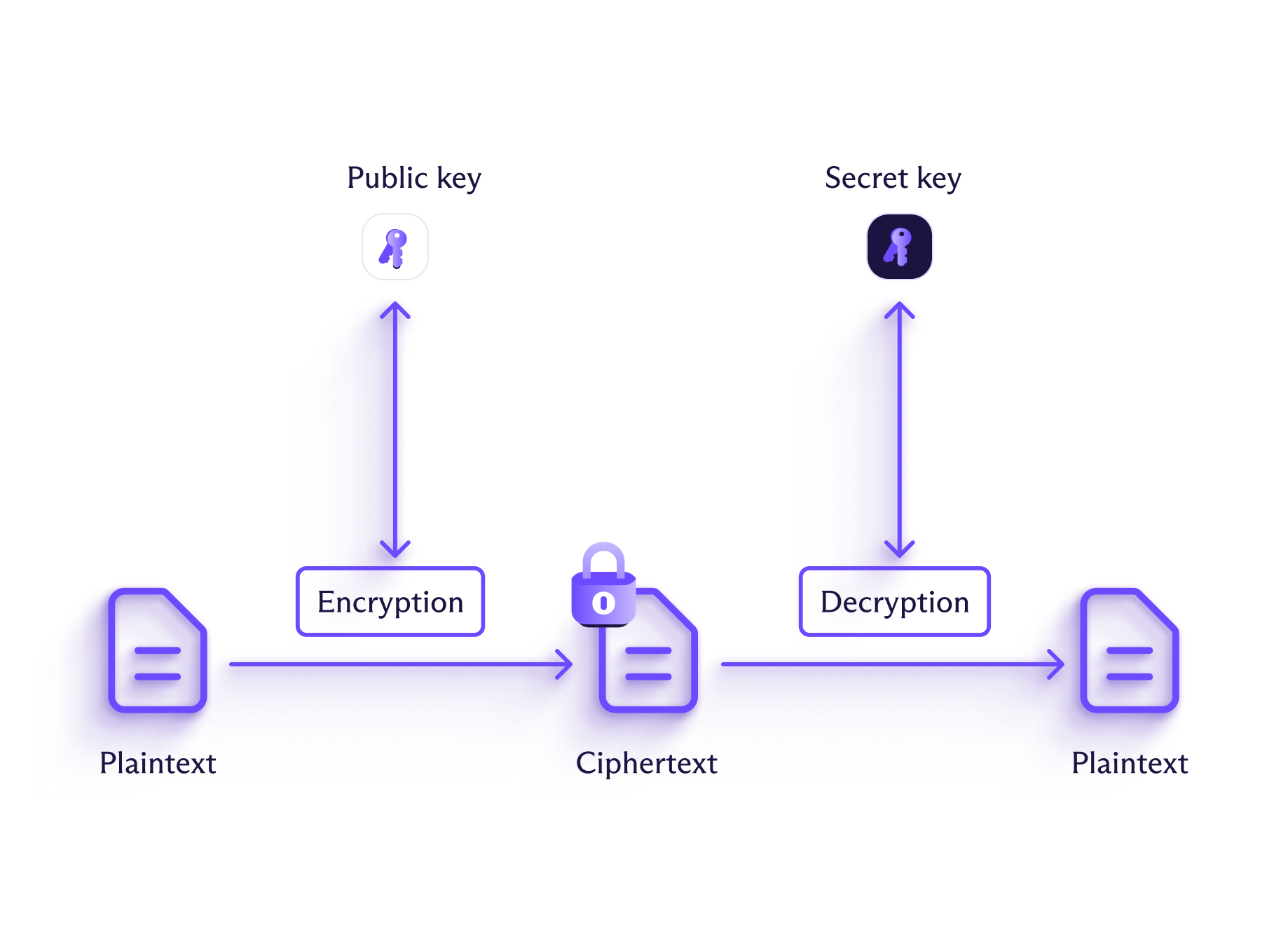

Crittografia asimmetrica

Con la crittografia asimmetrica, vengono utilizzate chiavi diverse per crittografare e decriptare le informazioni. Queste chiavi sono accoppiate: il mittente utilizza una chiave pubblica per crittografare le informazioni e il destinatario ne utilizza una privata per decriptarle. Chiunque può utilizzare la chiave pubblica per crittografare le informazioni (motivo per cui è nota anche come crittografia a chiave pubblica), ma solo la persona in possesso della corrispondente chiave privata sarà in grado di decriptarle.

È come avere una buca delle lettere nella porta di casa: chiunque può imbucare delle lettere, ma per aprire la cassetta postale e leggerle occorre una chiave speciale. Ciò consente a chiunque di inviarti un messaggio senza scambiare una chiave segreta in anticipo.

Rispetto alla crittografia simmetrica, la crittografia asimmetrica è generalmente considerata più sicura poiché elimina la difficoltà di condividere in modo sicuro la chiave crittografica. Tuttavia, tende anche a essere molto più lenta, rendendola un'opzione meno desiderabile per crittografare grandi quantità di dati.

Cosa sono gli algoritmi di crittografia?

Quando utilizzi un servizio che crittografa i dati, la crittografia è gestita da algoritmi, che sono formule matematiche complesse. Le due categorie principali sono algoritmi simmetrici e asimmetrici.

La sicurezza di una chiave crittografica è legata alla sua lunghezza, che si misura in bit. La difficoltà di violare una chiave cresce esponenzialmente all'aumentare della sua lunghezza.

Ad esempio, una chiave a 1 bit ha solo due valori possibili (1 o 0), il che la rende facile da indovinare. Una chiave a 128 bit, tuttavia, avrebbe 340 milioni di decilioni di possibili combinazioni (cioè 340 seguito da 36 zeri), rendendo gli attacchi brute force praticamente impossibili.

Generalmente, le chiavi crittografiche simmetriche a 256 bit sono considerate sicure, ma le chiavi asimmetriche devono talvolta essere lunghe migliaia di bit per fornire livelli di sicurezza simili.

Algoritmi di crittografia simmetrica

Gli algoritmi simmetrici di solito crittografano le informazioni bit per bit (noti come cifrari a flusso) o in blocchi di diversi byte (noti come cifrari a blocchi).

Il principale vantaggio dell'utilizzo della crittografia simmetrica è la sua rapidità, che la rende una scelta ottimale per applicazioni quali la crittografia completa del disco o il traffico VPN.

Esempi di algoritmi di crittografia simmetrica sono AES (Advanced Encryption Standard) e ChaCha20.

Algoritmi di crittografia asimmetrica

La crittografia asimmetrica è più lenta della crittografia simmetrica a causa della matematica che deve eseguire per crittografare e decriptare il testo cifrato. Sebbene il ritardo sia misurabile in millisecondi, questo si accumula quando si ha a che fare con file di grandi dimensioni.

Ciò significa che la crittografia asimmetrica viene utilizzata più comunemente per gestire gli scambi di chiavi, non per la crittografia di dati in blocco. Per crittografare i dati viene generalmente utilizzata una chiave di crittografia simmetrica, quindi viene applicata una crittografia asimmetrica (come la crittografia con la chiave pubblica del destinatario) in modo che possano essere trasportati in modo sicuro su reti aperte come Internet.

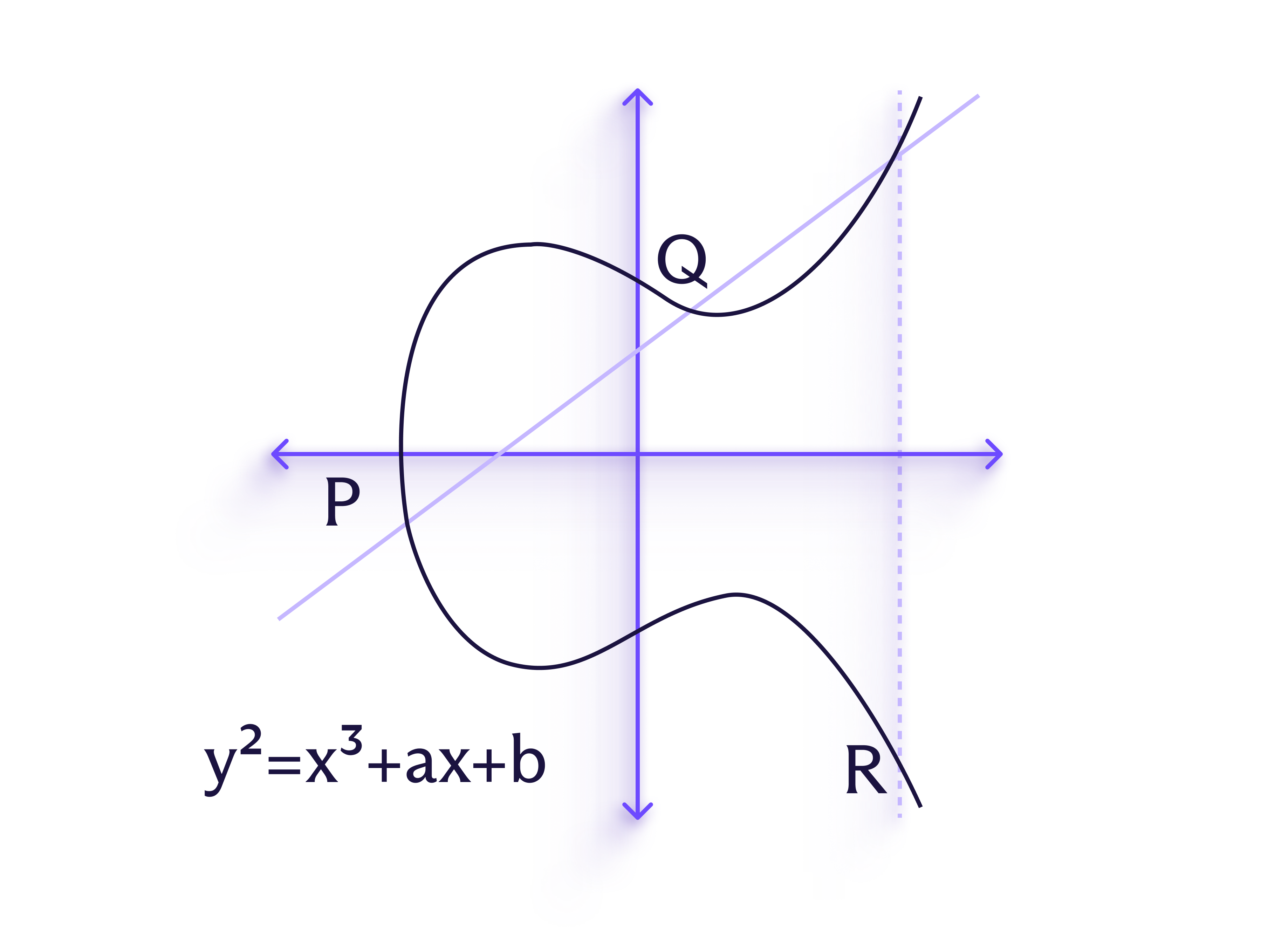

I comuni algoritmi di crittografia asimmetrica includono il sistema crittografico RSA (Rivest–Shamir–Adleman) ed ECDH (Elliptic-curve Diffie–Hellman), che viene utilizzato per concordare in modo sicuro le chiavi crittografiche.

ECDH è un tipo specifico di crittografia a curva ellittica (ECC). ECC si basa sulla struttura delle curve ellittiche (nella foto) per ottenere una maggiore sicurezza senza richiedere chiavi più lunghe, rendendola utile per applicazioni in cui le risorse sono limitate, come la messaggistica.

Differenze tra crittografia simmetrica e asimmetrica

Crittografia simmetrica | Crittografia simmetrica | Crittografia asimmetrica |

|---|---|---|

Metodo | Utilizza una singola chiave sia per la crittografia che per la decriptazione | Utilizza due chiavi diverse: una chiave pubblica per crittografare e una chiave privata per decriptare |

Velocità | Veloce | Lenta |

Lunghezza della chiave | Di solito 128-256 bit | Di solito ≥2048 bit per RSA, ≥256 bit per ECC |

Usi comuni | Protezione di dati di grandi dimensioni, come sistemi locali e database | Protezione di messaggi e altre comunicazioni |

Esempi | AES, ChaCha20 | RSA, ECDH |

Perché la crittografia è importante?

Il vantaggio principale della crittografia è garantire che le informazioni rimangano private, soprattutto quando queste viaggiano attraverso Internet. La crittografia è diventata molto più comune online, specialmente sulle app di messaggistica e sui servizi che gestiscono dati sensibili, come le app bancarie.

Infatti, quasi tutti i siti web sono ora protetti da TLS (indicato da "https" all'inizio dell'URL). TLS utilizza la crittografia asimmetrica per scambiare in modo sicuro una chiave crittografica simmetrica, quindi passa alla crittografia simmetrica per proteggere i dati durante la sessione.

Una crittografia solida è particolarmente importante per le aziende, poiché una protezione dei dati efficace è essenziale per la conformità alle normative sui dati quali HIPAA (che regola i dati sanitari negli USA), GDPR (che regola la privacy generale dei dati in Europa) e PCI DSS (che regola i sistemi di pagamento in tutto il mondo).

In che modo Proton utilizza la crittografia?

In Proton, la tua privacy e la sicurezza vengono al primo posto, ecco perché progettiamo le nostre app per utilizzare la crittografia end-to-end (E2EE) e una crittografia leader del settore.

Ove applicabile, le nostre app utilizzano E2EE, il che significa che i tuoi dati vengono crittografati sul tuo dispositivo e non vengono decriptati finché non raggiungono il dispositivo di destinazione.

Confrontalo con il tuo servizio standard di email o archiviazione cloud, che tradizionalmente crittografa il tuo messaggio o file durante il transito, lo decripta all'arrivo sui suoi server e poi lo crittografa nuovamente per l'archiviazione, il tutto utilizzando chiavi crittografiche che controlla. Questo è intrinsecamente meno sicuro, poiché il fornitore del servizio detiene le chiavi necessarie per accedere ai tuoi messaggi o file in qualsiasi momento.

Per applicare la E2EE, utilizziamo lo standard OpenPGP, che combina la velocità della crittografia simmetrica con la sicurezza della crittografia asimmetrica, in modo simile a TLS. Inoltre, OpenPGP è open source, il che significa che chiunque può analizzarlo per validare e migliorare la sua sicurezza.

Ogni servizio Proton applica la crittografia in modo diverso, a seconda di come viene utilizzato quel servizio. Ecco come utilizziamo la crittografia per assicurarti di controllare i tuoi dati:

La nostra app di posta crittografa end-to-end le email inviate da un utente Proton Mail a un altro.

La E2EE può essere attivata per le email da Proton Mail a non utenti con la funzionalità Email protette da password.

Tutti i messaggi in Proton Mail sono archiviati con crittografia ad accesso zero.

Con Proton VPN, tutto il traffico Internet è crittografato con ChaCha20 o AES-256, due algoritmi sicuri.

Inoltre, Proton VPN utilizza solo cifrari e protocolli che supportano la Perfect Forward Secrecy; anche se le sessioni VPN future venissero compromesse, le tue sessioni passate rimangono sicure.

Grazie alla nostra E2EE, che utilizza lo standard OpenPGP ed ECC, nessun altro può accedere ai tuoi file di Proton Drive senza permesso.

Questo si estende anche alla condivisione dei file, così puoi condividere facilmente le tue foto, cartelle e altre risorse di Proton Drive con privacy e tranquillità.

Tutti i tuoi nomi utente e password sono crittografati con E2EE nel nostro gestore di password sicuro.

Attraverso la crittografia 256-bit AES-GCM, tutti gli elementi archiviati sono conservati in casseforti crittografate con chiavi a 32 byte generate casualmente che non possono essere forzate, mantenendo tutte le tue credenziali al sicuro.

Proton Calendar utilizza lo standard OpenPGP ed ECC per proteggere i tuoi eventi e contatti con crittografia end-to-end, anche per la pianificazione degli appuntamenti.

Quando inviti qualcuno a un evento, o quando qualcuno prenota un appuntamento con te, le sue informazioni sono crittografate in modo che nessuno possa identificarlo.

Proton Meet utilizza l'E2EE sempre attiva per proteggere le tue chiamate, assicurando che solo i partecipanti possano accedere ad audio, video, chat e condivisione dello schermo.

Utilizzando il protocollo Messaging Layer Security (MLS), tutti i dati vengono crittografati sul tuo dispositivo prima di essere inviati e le chiavi crittografiche vengono aggiornate quando i partecipanti si uniscono o escono, offrendo forward secrecy e una protezione elevata per le chiamate di gruppo.

Proteggiti con la crittografia di Proton

Ora che sai come funziona la crittografia, passiamo alla pratica. Proteggi i tuoi dati con Proton.

Domande frequenti sulla crittografia

- Tutta la crittografia è ugualmente sicura?

- La crittografia è a prova di futuro?

- Se qualcuno ruba la mia chiave crittografica, può leggere tutti i miei messaggi passati?

- Ho bisogno della crittografia per l'uso quotidiano?

- In che modo la crittografia protegge dagli hacker?

- La crittografia è uguale alla password?

- La crittografia rallenta le prestazioni?

- Posso condividere i miei dati crittografati con altri?

- Il governo o le forze dell'ordine possono accedere ai messaggi crittografati end-to-end?

- La crittografia è legale?