Kryptering forklaret

Kryptering er nøglen til sikkerhed på internettet. Det holder Deres personlige oplysninger private og sikre ved at blande dem sammen til det, der ser ud til at være tilfældig tekst. Læs videre for at få mere at vide om kryptering, hvorfor det er vigtigt, og hvordan Proton bruger kryptering til at beskytte Deres digitale liv.

Hvad er kryptering?

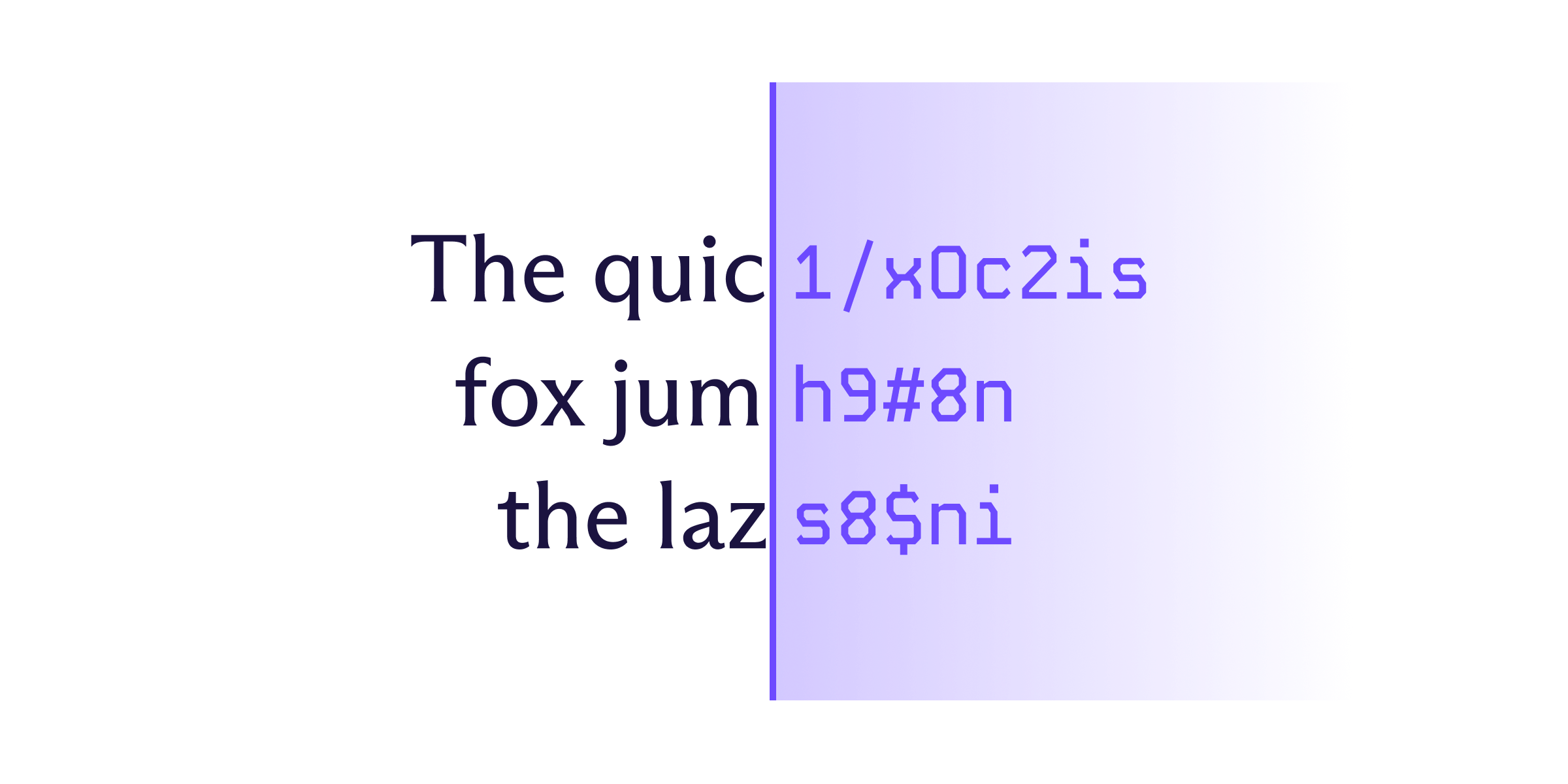

Kryptering er den matematiske proces med at omdanne information til en ulæselig kode, så ingen kan dechifrere den, medmindre de har den korrekte kryptografiske nøgle. Uden kryptering kan enhver opsnappe, læse eller ændre Deres følsomme data, herunder billeder, adgangskoder og beskeder.

Hvad betyder kryptering?

Kort sagt betyder det, at Deres data er ulæselige uden den korrekte nøgle. Det holder Deres oplysninger sikre mod nysgerrige blikke.

Hvordan fungerer kryptering?

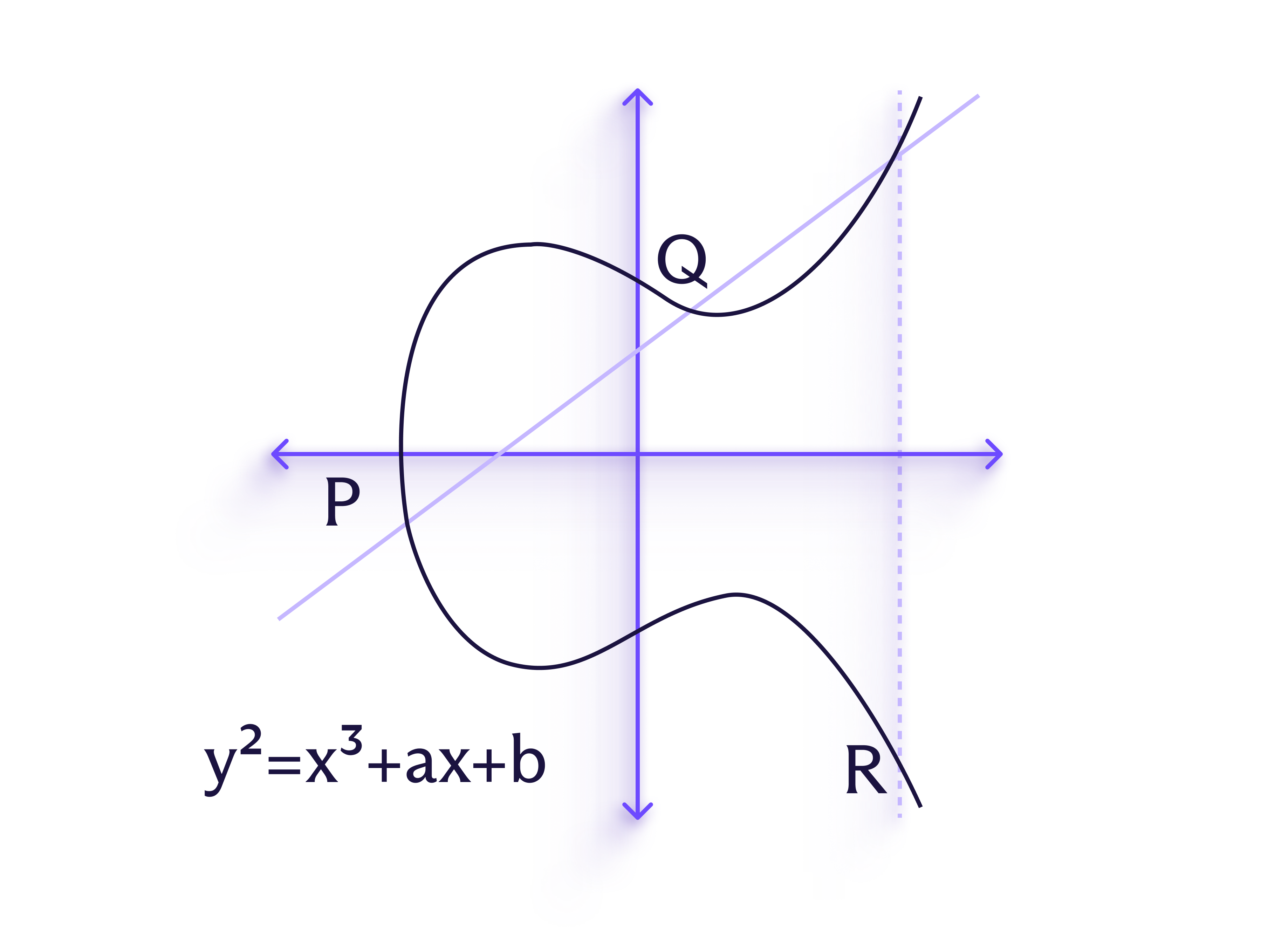

Den mest almindelige måde at kryptere information på er at omdanne den læsbare tekst, kendt som klartekst, til ulæselig tekst, kaldet ciffertekst, ved hjælp af matematiske operationer kendt som algoritmer. Disse algoritmer bruger en kryptografisk nøgle, eller et sæt delte matematiske værdier (som primtal eller elliptiske kurver), til at forvrænge en fil. Kun den matchende nøgle kan dechifrere filen og konvertere den tilbage til dens oprindelige format.

For en person uden den korrekte kryptografiske nøgle ser en krypteret fil ud som tilfældige data, men kryptering følger logiske, forudsigelige regler. Det er det nødt til, for ellers ville dekryptering være umulig.

Sikkerheden ved en krypteringsalgoritme afhænger af dens kompleksitet. Moderne kryptering bruger komplekse algoritmer og stærke nøglestørrelser, så selv de stærkeste supercomputere ikke kan gætte ethvert muligt svar inden for en rimelig tid.

Data bliver typisk krypteret, når de er lagret (»at rest«), og når de bliver sendt mellem enheder (»in transit«).

Eksempel på kryptering

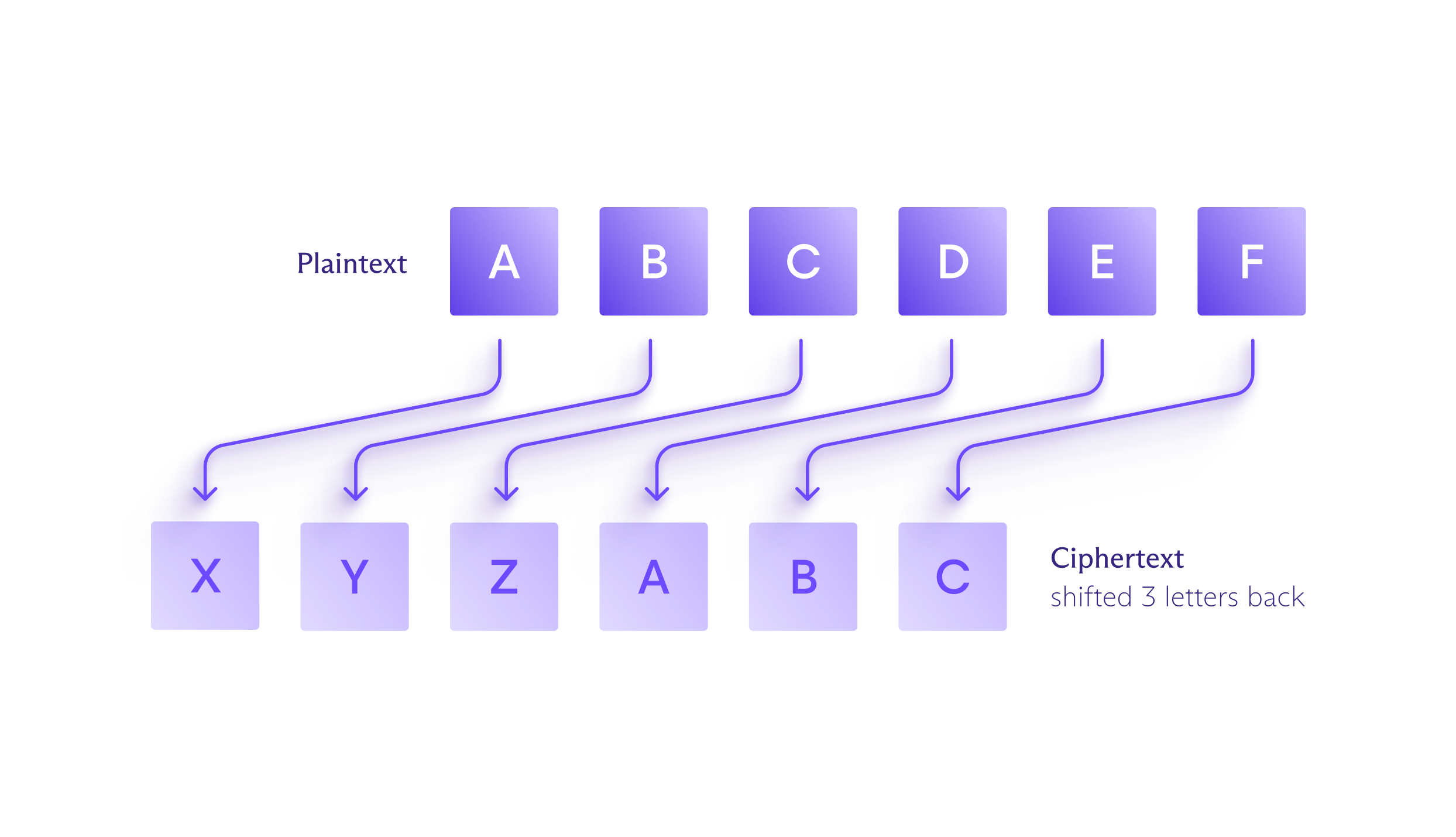

Et af de mest kendte eksempler på kryptering er Cæsarchifferet, der blev brugt af Julius Cæsar til at holde sine beskeder private. I dette chiffer erstattes hvert bogstav i den oprindelige tekst med et andet bogstav, der flyttes op eller ned et fast antal positioner i alfabetet. For eksempel, ved at flytte tre positioner baglæns, bliver »A« til »X« i cifferteksten, »B« bliver til »Y«, og så videre.

Selvfølgelig har chifre (en bestemt algoritme, der bruges til kryptering) siden udviklet sig til at blive langt mere komplekse, hvilket gør dem meget sværere at knække. Moderne kryptering håndteres af komplicerede algoritmer, der kan kryptere klartekst og derefter dekryptere ciffertekst på millisekunder, så De ikke behøver at ofre bekvemmelighed for sikkerhed.

Typer af kryptering

Generelt findes kryptering i to typer: symmetrisk og asymmetrisk. Hver har styrker og svagheder.

Symmetrisk kryptering

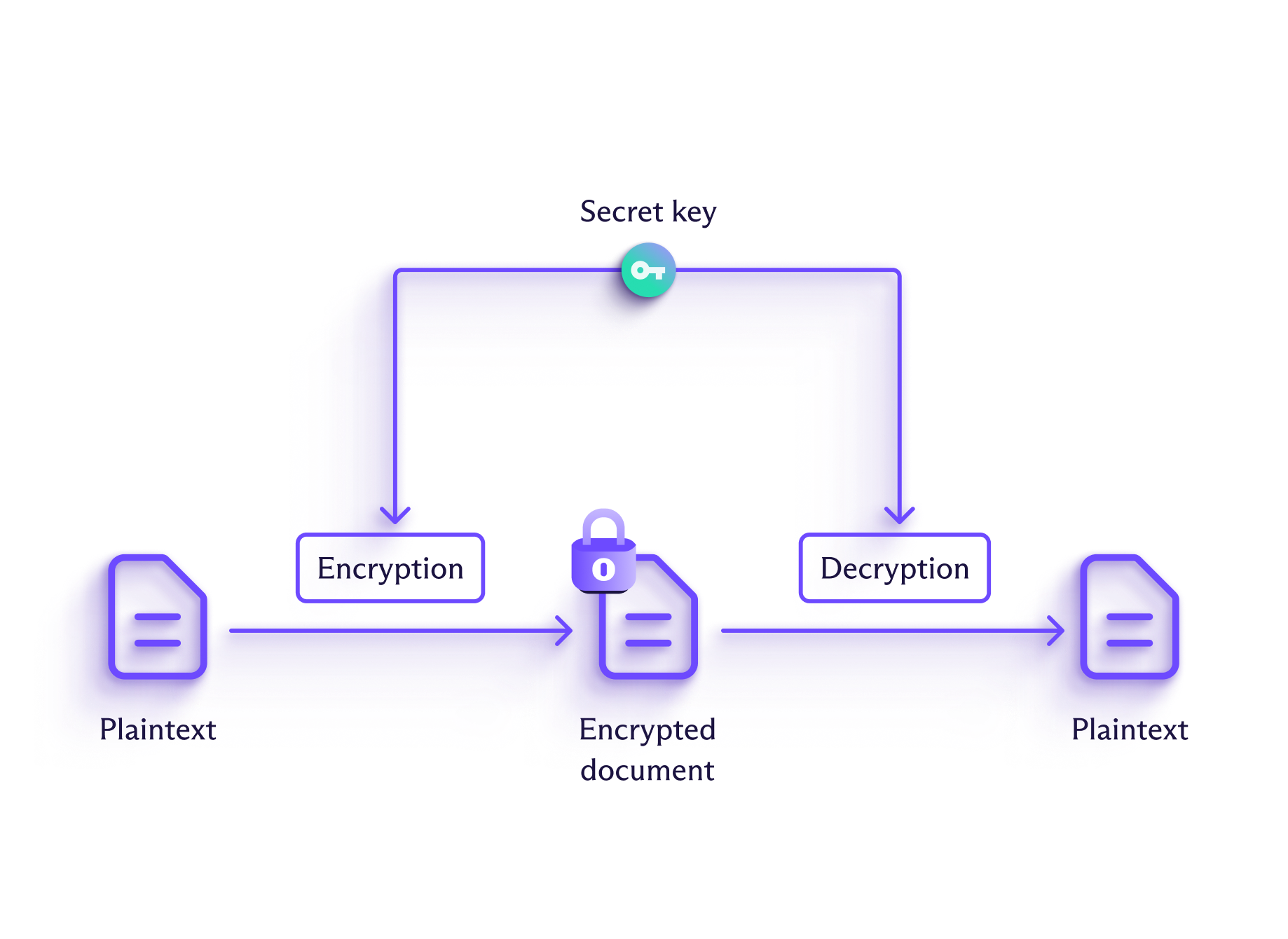

Ved symmetrisk kryptering bruges den samme nøgle til at kryptere klarteksten og dekryptere cifferteksten. Cæsarchifferet er et historisk eksempel på symmetrisk kryptering.

Symmetrisk kryptering er meget hurtigere end asymmetrisk kryptering, men den har en stor ulempe: Hvis en angriber opsnapper både nøglen og beskeden, vil de være i stand til at læse indholdet. For at beskytte nøglen under overførsel krypteres symmetriske kryptografiske nøgler ofte selv ved hjælp af asymmetrisk kryptering.

Asymmetrisk kryptering

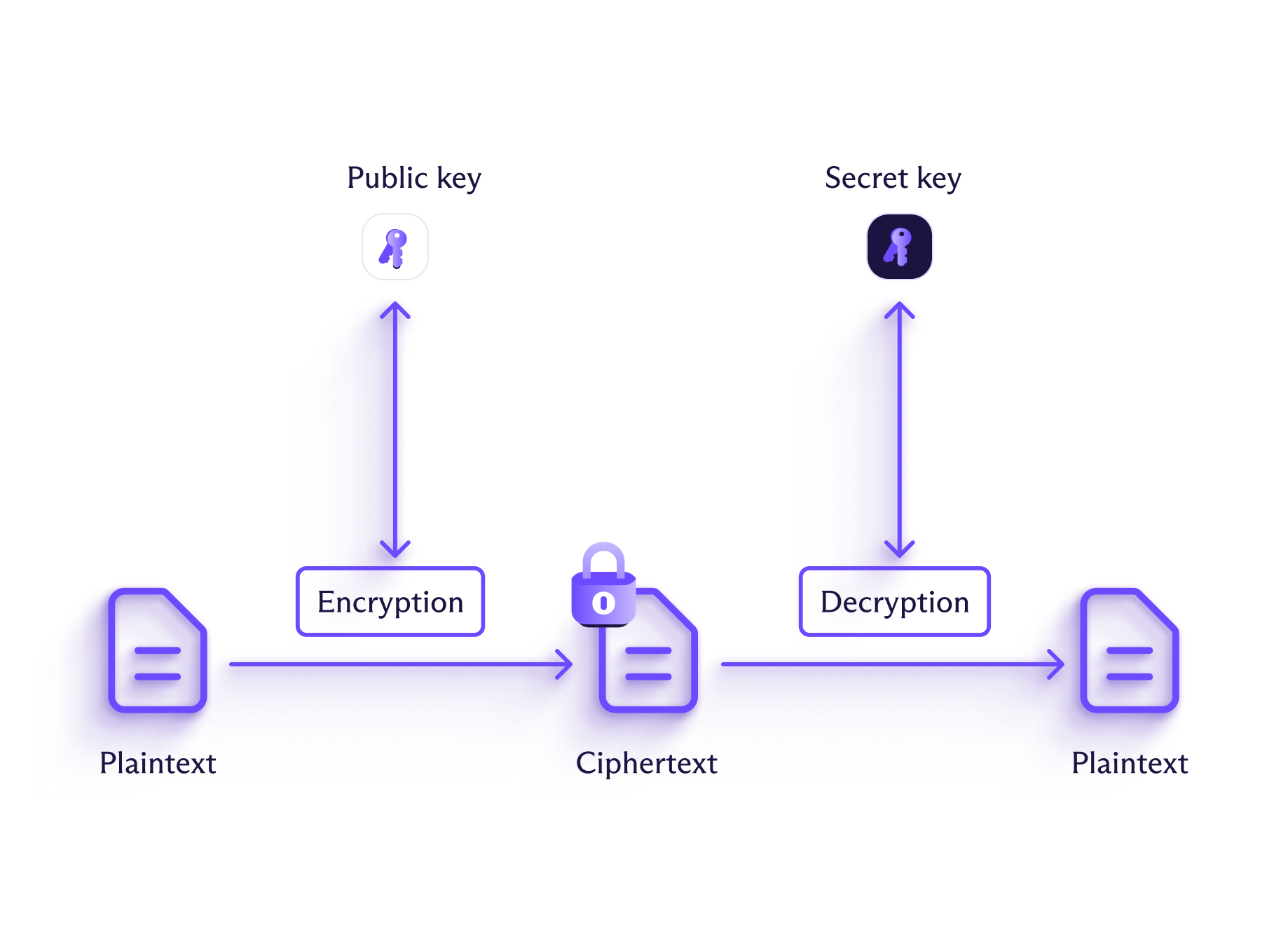

Med asymmetrisk kryptering bruges forskellige nøgler til at kryptere og dekryptere oplysningerne. Disse nøgler er parret: Afsenderen bruger en offentlig nøgle til at kryptere oplysninger, og modtageren bruger en privat nøgle til at dekryptere dem. Enhver kan bruge den offentlige nøgle til at kryptere oplysninger (hvilket er grunden til, at dette også er kendt som offentlig nøgle-kryptering), men kun personen med den tilsvarende private nøgle vil være i stand til at dekryptere dem.

Tænk på det som at have en brevsprække i Deres dør: Alle kan smide breve ind, men De har brug for en speciel nøgle for at åbne postkassen og læse dem. Dette giver alle mulighed for at sende Dem en besked uden at udveksle en hemmelig nøgle på forhånd.

I sammenligning med symmetrisk kryptering betragtes asymmetrisk kryptering generelt som mere sikker, da det eliminerer vanskeligheden ved sikkert at dele krypteringsnøglen. Det har dog også en tendens til at være meget langsommere, hvilket gør det til en mindre attraktiv mulighed for kryptering af større mængder data.

Hvad er krypteringsalgoritmer?

Når De bruger en tjeneste, der krypterer data, håndteres krypteringen af algoritmer, som er komplicerede matematiske formler. De to hovedkategorier er symmetriske og asymmetriske algoritmer.

En krypteringsnøgles sikkerhed er bundet til dens længde, som måles i bit. Vanskeligheden ved at knække en nøgle vokser eksponentielt, efterhånden som dens længde øges.

For eksempel har en 1-bit nøgle kun to mulige værdier (1 eller 0), hvilket gør den let at gætte. En 128-bit nøgle ville dog have 340 sekstillioner mulige kombinationer (det er 340 med 36 nuller bagved), hvilket gør brute-force-angreb stort set umulige.

Generelt betragtes symmetriske krypteringsnøgler på 256 bit som sikre, men asymmetriske nøgler skal undertiden være tusindvis af bit lange for at give lignende sikkerhedsniveauer.

Symmetriske krypteringsalgoritmer

Symmetriske algoritmer krypterer normalt information enten bit for bit (kaldet stream-chifre) eller i blokke af flere bytes (kaldet blok-chifre).

Den største fordel ved at bruge symmetrisk kryptering er, at den er hurtig, hvilket gør den til et godt valg til ting som fuld diskkryptering eller VPN-trafik.

Eksempler på symmetriske krypteringsalgoritmer er AES (Advanced Encryption Standard) og ChaCha20.

Asymmetriske krypteringsalgoritmer

Asymmetrisk kryptering er langsommere end symmetrisk kryptering på grund af den matematik, den skal udføre for at kryptere og dekryptere ciffertekst. Selvom forsinkelsen kan måles i millisekunder, løber dette op, når man håndterer store filer.

Det betyder, at asymmetrisk kryptering oftest bruges til at håndtere nøgleudvekslinger, ikke massekryptering af data. En symmetrisk krypteringsnøgle bruges generelt til at kryptere dataene, og derefter anvendes asymmetrisk kryptering (som at kryptere den med modtagerens offentlige nøgle), så den sikkert kan transporteres over åbne netværk som internettet.

Almindelige asymmetriske krypteringsalgoritmer omfatter RSA (Rivest–Shamir–Adleman) kryptosystemet og ECDH (Elliptic-curve Diffie–Hellman), som bruges til sikkert at blive enige om krypteringsnøgler.

ECDH er en bestemt type elliptisk kurve-kryptografi (ECC). ECC er afhængig af strukturen af elliptiske kurver (afbilledet) for at opnå større sikkerhed uden at kræve længere nøgler, hvilket gør det nyttigt til applikationer, hvor ressourcerne er begrænsede, såsom beskeder.

Symmetrisk vs. asymmetrisk kryptering: Forskelle

Symmetrisk kryptering | Symmetrisk kryptering | Asymmetrisk kryptering |

|---|---|---|

Metode | Bruger en enkelt nøgle til både kryptering og dekryptering | Bruger to forskellige nøgler – en offentlig nøgle til at kryptere og en privat nøgle til at dekryptere |

Hastighed | Hurtig | Langsom |

Nøglelængde | Normalt 128-256 bit | Normalt ≥2048 bit for RSA, ≥256 bit for ECC |

Almindelig brug | Beskyttelse af store mængder data, såsom lokale systemer og databaser | Sikring af beskeder og anden kommunikation |

Eksempler | AES, ChaCha20 | RSA, ECDH |

Hvorfor er kryptering vigtigt?

Den største fordel ved kryptering er at sikre, at information forbliver private, især når de rejser gennem internettet. Kryptering er blevet meget mere almindeligt online, især på besked-apps og tjenester, der håndterer følsomme data, som bank-apps.

Faktisk er stort set hvert websted nu beskyttet af TLS (angivet med »https« i begyndelsen af URL'en). TLS bruger asymmetrisk kryptering til sikkert at udveksle en symmetrisk krypteringsnøgle, hvorefter det skifter til symmetrisk kryptering for at beskytte Deres data under sessionen.

Stærk kryptering er især vigtig for virksomheder, da kraftig databeskyttelse er afgørende for overholdelse af dataregulativer såsom HIPAA (der regulerer sundhedsdata i USA), GDPR (der regulerer generelt privatliv i Europa) og PCI DSS (der regulerer betalingssystemer verden over).

Hvordan bruger Proton kryptering?

Hos Proton kommer Deres privatliv og sikkerhed i første række, og derfor designer vi vores apps til at bruge end-to-end kryptering (E2EE) og brancheførende kryptografi.

Hvor det er relevant, bruger vores apps E2EE, hvilket betyder, at Deres data er krypteret på Deres enhed og ikke dekrypteres, før de når deres destinationsenhed.

Sammenlign dette med Deres standard e-mail- eller skylagerpladstjeneste, som traditionelt krypterer Deres besked eller fil under overførslen, dekrypterer den ved ankomsten til dens servere og derefter genkrypterer den til opbevaring – alt sammen ved hjælp af krypteringsnøgler, som den kontrollerer. Dette er i sagens natur mindre sikkert, da tjenesteudbyderen opbevarer nøglerne, de har brug for til at få adgang til Deres beskeder eller filer til enhver tid.

For at anvende E2EE bruger vi OpenPGP-standarden, som kombinerer hastigheden af symmetrisk kryptering med sikkerheden af asymmetrisk kryptering, svarende til TLS. Derudover er OpenPGP open source, hvilket betyder, at alle kan analysere det for at validere og forbedre dets sikkerhed.

Hver Proton-tjeneste anvender kryptering forskelligt, afhængigt af hvordan den pågældende tjeneste bruges. Her er, hvordan vi bruger kryptering til at sikre, at De kontrollerer Deres data:

Vores mail-app end-to-end-krypterer e-mails sendt fra én Proton Mail-bruger til en anden.

E2EE kan aktiveres for e-mails fra Proton Mail til ikke-brugere med funktionen Adgangskodebeskyttede e-mails.

Alle beskeder i Proton Mail lagres med zero-access-kryptering.

Med Proton VPN krypteres al internettrafik med enten ChaCha20 eller AES-256, to sikre algoritmer.

Derudover bruger Proton VPN kun chifre og protokoller, der understøtter perfekt forward secrecy; selv hvis fremtidige VPN-sessioner kompromitteres, forbliver Deres tidligere sessioner sikre.

Takket være vores E2EE, der bruger OpenPGP-standarden og ECC, kan ingen andre få adgang til Deres Proton Drive-filer uden tilladelse.

Dette omfatter også fildeling, så De nemt kan dele Deres Proton Drive-fotos, mapper og andre aktiver med privatliv og ro i sindet.

Alle Deres brugernavne og adgangskoder er krypteret med E2EE i vores sikre adgangskodeadministrator.

Gennem 256-bit AES-GCM-kryptering opbevares alle lagrede elementer i bokse krypteret med tilfældigt genererede 32-byte nøgler, der ikke kan brute-forces, hvilket holder alle Deres legitimationsoplysninger sikre.

Proton Calendar bruger OpenPGP-standarden og ECC til at beskytte Deres begivenheder og kontakter med end-to-end kryptering, også ved tidsbestilling.

Når De inviterer nogen til en begivenhed, eller når nogen booker en tid hos Dem, krypteres deres oplysninger, så ingen kan identificere dem.

Proton Meet bruger altid aktiv E2EE til at sikre Deres opkald, så kun deltagere kan få adgang til lyd, video, chat og skærmdeling.

Ved hjælp af protokollen Messaging Layer Security (MLS) krypteres alle data på Deres enhed, før de sendes, og krypteringsnøgler opdateres, når deltagere tilslutter sig eller forlader samtalen, hvilket giver forward secrecy og stærk beskyttelse af gruppeopkald.

Beskyt Dem selv med Proton-kryptering

Nu hvor De ved, hvordan kryptering fungerer, så sæt det i arbejde. Beskyt Deres data med Proton.

Ofte stillede spørgsmål om kryptering

- Er al kryptering lige sikker?

- Er kryptering fremtidssikret?

- Hvis nogen stjæler min krypteringsnøgle, kan de så læse alle mine tidligere beskeder?

- Har jeg brug for kryptering til hverdagsbrug?

- Hvordan beskytter kryptering mod hackere?

- Er kryptering det samme som en adgangskode?

- Kan kryptering sænke ydeevnen?

- Kan jeg dele mine krypterede data med andre?

- Kan regeringen eller retshåndhævende myndigheder få adgang til end-to-end krypterede beskeder?

- Er kryptering lovligt?