スプレッドシートは日常的なビジネス上の意思決定の中心にあり、財務データ、顧客記録、人事情報、戦略的プランを保持しています。Protonの新たな調査は、この中心的な役割が、スプレッドシートをセキュリティとプライバシーの隠れた負債にしていることを表示(示唆)しています。

結果は、忙しい従業員や管理者が容易に見落としてしまう様々なリスクを指摘しています:

- スプレッドシートへのアクセスは役割が変わっても有効期限切れにならず(失効せず)、企業は古いドキュメントへのアクセスを見直さないと認めており、機密データが無期限にさらされたままになっています。

- 管理者は、GoogleやMicrosoftのようなビッグテックプロバイダーが何を見ることができ、AIトレーニングやその他の目的のために再利用できるかについて、明確に把握していません。エンドツーエンド暗号化がなければ、データはインデックス化され、スキャンされ、漏洩する可能性があります。

- 従業員は個人のアカウントを使用して仕事のファイルを管理しており、デジタルの境界線を曖昧にし、ネットワークファイアウォールの維持やビジネスデータの制御をほぼ不可能にしています。

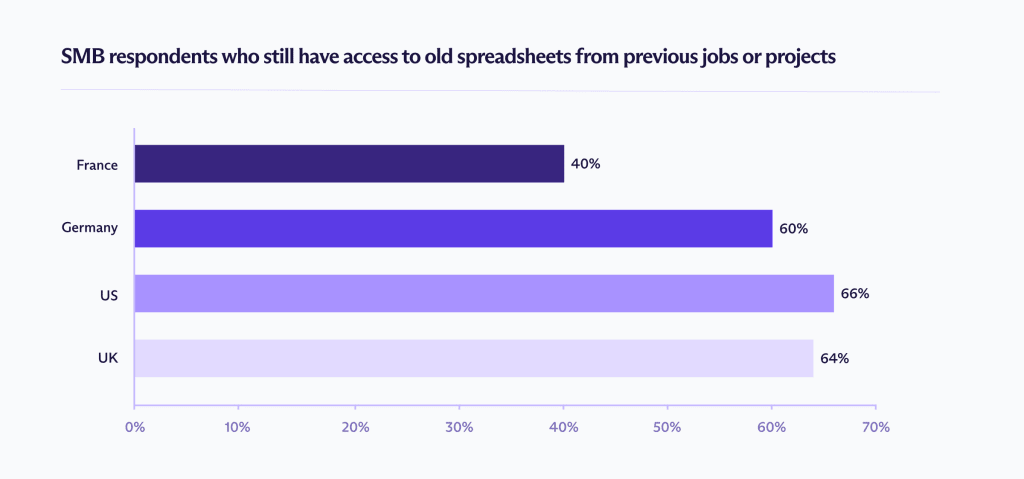

私たちは、米国、英国、ドイツ、フランスの中小企業(SMB)のリーダーを対象に、スプレッドシートの使用方法と保護方法について調査しました。全員が中小企業(従業員100人未満)であり、ハッキングやランサムウェア攻撃のリスクが特に高いと言えます。

結果は、暗号化済みスプレッドシートと、より良い内部セキュリティ慣行の決定的な必要性を指摘しています。この記事の最後に私たちの推奨事項を提示します。

一時的なツールから恒久的なアーカイブへ

調査で最も衝撃的な発見の一つは、役割やプロジェクトが終了した後もスプレッドシートへのアクセスが頻繁に持続することです。元従業員は本来あるべき期間よりも長くファイルを閲覧し続けることができ、企業をコンプライアンス違反、契約上の侵害、顧客の信頼喪失のリスクにさらしています。

開かれたままになっているファイルの種類は国によって異なります。英国では人事データの閲覧可能レベルが最も高く、フランスでは顧客データの露出発生率が最も高いことが表示(示)されています。

この長引くアクセスはゴーストアクセスとして知られています:機密性の高いビジネスデータを含むファイルが開かれたままになり、リンクが機能し続け、オープンな権限がバックグラウンドに残ります。さらされたデータは些細なものではありません。回答者は、現在の給与や給与計算情報、内部予算、顧客記録、戦略的計画文書への継続的なアクセスを報告しています。

どのような種類のデータにまだアクセスできるか尋ねたところ、回答者は次のように報告しました:

米国:

- 財務または給与計算文書 (44%)

- 販売または購入記録 (41%)

この種のアクセスは、従業員の個人データや商業的に機密性の高い取引をさらし、プライバシー侵害や金銭的な悪用のリスクを高めます。

英国:

- 財務または給与計算文書 (31%)

- クライアントまたは顧客情報 (31%)

給与計算や顧客記録への継続的なアクセスは、特に合法的なアクセスや目的制限に関して、直接的なGDPRコンプライアンスの懸念を引き起こします。

ドイツ:

- 財務または給与計算文書 (30%)

- 内部ビジネスプランまたは戦略ファイル (26%)

個人データの露出に加え、内部プランへのアクセスは競争上の地位に影響を与え、守秘義務の侵害につながる可能性があります。

フランス:

- 財務または給与計算文書 (31%)

- クライアントまたは顧客情報 (31%)

給与計算データと顧客データの組み合わせは、情報が承認された役割を超えて共有された場合、規制上の露出と評判のリスクの両方を生み出します。

ゴーストアクセスが持続する理由

ゴーストアクセスは、チームが協力する方法の副産物です。市場全体で、回答者の26〜28%が「リンクを知っている全員が閲覧可」を使用してスプレッドシートを共有していると述べました。別の7〜15%は「リンクを知っている全員が編集可」を使用しています。

リンクが存在するようになると、それはユーザー情報から切り離されます。雇用状況、役割の変更、またはアカウントの削除に紐付けられていない場合、無期限に転送、コピー、ブックマーク、再オープンが可能になります。スプレッドシートの安全性は、リンクを受け取った最後の人と同程度でしかありません。

アクセスレビューがこれを補うことはめったにありません。フランスの回答者のわずか30%のみが、チームが定期的にスプレッドシートへのアクセスを見直していると答えており、この数字は各国で外れ値ではありません。ドキュメントへのアクセスが付与されると、共有は日常業務の一部として常に行われているにもかかわらず、協力者の見直しは一貫していません。

時間の経過とともに、これらの一回限りの共有決定が蓄積されます。最も速く、最も馴染みのあるコラボレーション方法がデフォルトとなり、アクセスレビューは頻繁に行われず、所有権も不明確なままになりがちです。その結果、スプレッドシートはプロジェクト、役割、またはチームが変更された後も長く権限を保持する傾向があります。

長期的なリスクを軽減するには、共有された瞬間だけでなく、スプレッドシートのライフサイクル全体を通じて機能するコントロールが必要です。ゴーストアクセスは、善意のある組織であっても持続します。なぜなら、保護には定期的な手動レビューと完璧な引き継ぎが要求されるからです。

オフボーディングのギャップ

誰かが仕事を辞めたりプロジェクトを終了したりした後、スプレッドシートへのアクセスはどうなるかを尋ねたところ、アクセスが雇用主によって手動でクリーンアップされたと信じている回答者はわずか33~44%でした。12~28%は何も行われなかったと考えていました。別の14~26%は単に知らないと認めました。

その不確実性は重要です。責任が不明確な場合、アクセスはデフォルトで持続する傾向があります。ファイルは勝手に消えることはありません。誰かがその存在を覚えていて、行動を起こさなければなりません。これは必ずしも意図の失敗ではなく、人間の記憶に依存するシステムの失敗です。

また、関連しているが別々の2つの内訳を区別することも重要です。一時点であるオフボーディングと、継続的な責任である継続的なアクセスレビューです。

私たちのデータは、両方が失敗していることを表示(示)しています。

- 米国の中小企業の38%が、アクセスは自動的に削除されると考えています

- ドイツと英国の中小企業の44%が、アクセスは手動で削除されると考えています

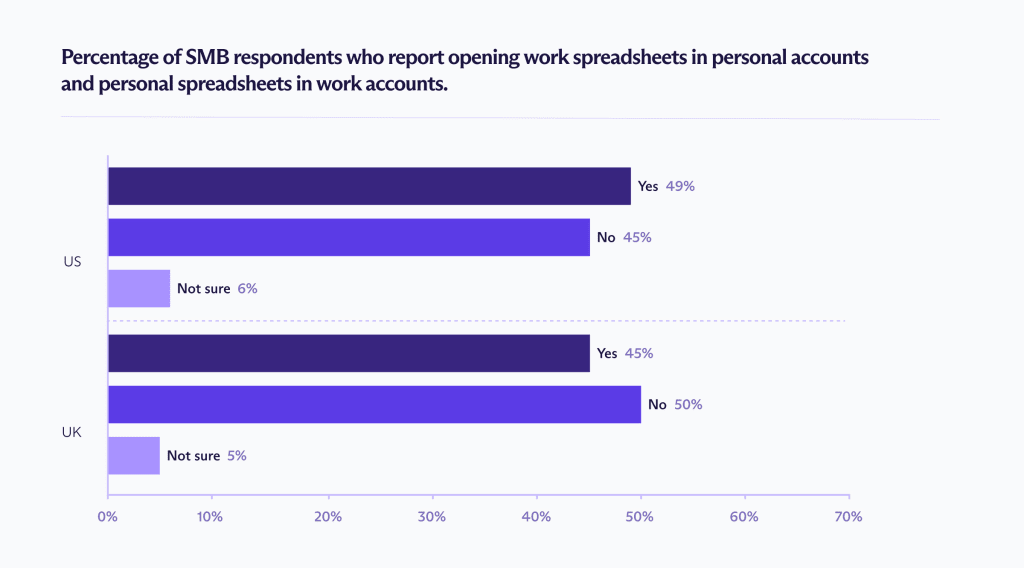

仕事用アカウントと個人用アカウントの境界の曖昧さ

ゴーストアクセスのもう一つの重要な理由は、アカウントの境界の曖昧さ、つまり個人と仕事の活動に同じアカウントを使用することであり、これにより広範なセキュリティの死角が生じます。米国と英国では、中小企業の従業員の45%以上が、個人用アカウントで仕事のスプレッドシートを開いたり、仕事用アカウントで個人のスプレッドシートを開いたりしていることを認めています。

このように境界が曖昧になると、スプレッドシートは企業が定めたセキュリティフレームワークによって制約されなくなります。アクセスは役割、プロジェクト、雇用状況から切り離され、追跡、見直し、または失効させることが困難になります。

ビッグテック、AI、およびプロバイダーのアクセス

完璧なオフボーディングとアクセスレビューでさえ、プロバイダーレベルのアクセスや二次的なデータ利用に対処することはできません。多くの中小企業は、特に機密性の高い財務、顧客、人事情報が含まれる場合、舞台裏で自分たちのデータに何が起こるかについてますます不確実になっています。

AIトレーニング (40–50%)

回答者の半数近くが、スプレッドシートのデータがAIシステムのトレーニングに使用される可能性があると考えています。

広告ターゲティング (35–45%)

かなりの割合の回答者が、スプレッドシートの内容が広告やプロファイリングに影響を与える可能性があると考えています。

コンテンツスキャン (30–40%)

多くのユーザーは、スプレッドシートファイルが機密コンテンツや禁止コンテンツについて自動的にスキャンされることを予想しています。

これらの懸念は、ビッグテックのクラウドストレージプラットフォームがどのように設計されているかを反映しています。GoogleドライブやOneDriveのようなツールは、転送中および保存中のデータを暗号化しますが、インデックス作成、検索、コラボレーション機能、AI搭載ツールを有効にするために、ファイルの内容へのアクセスを保持します。エンドツーエンド暗号化されたスプレッドシートは、この種のアクセスを防ぐ最良の方法です。

それにもかかわらず、企業はこれらのプラットフォームを重要なワークフローに使用し続け、財務、顧客、運用データを、プライバシーの実績に乏しい第三者が管理するシステムに委ねています。

ビッグテックプロバイダーがこのレベルのアクセスを保持している場合、ファイルは人間の介入なしに自動的にスキャン、インデックス化、処理される可能性があります。このモデルでは、露出はリンクを持っている人だけでなく、データをホストしているプラットフォームのセキュリティにも関係します。

Proton Sheetsによるプライバシーと持続的なセキュリティ

多くの中小企業にとって、スプレッドシートは不可欠な運用システムとして機能しています。これらは、規制、評判、商業的リスクを伴う財務データ、顧客情報、人事記録を保持しています。

データを安全に保つためには、強力なアクセスポリシー、自動化されたオフボーディング、明確なアカウント境界が依然として不可欠です。最低限、以下のことを行うべきです:

- 役割によるアクセスの制限

- 共有ファイルを定期的に見直す

- 誰かが退職したら直ちにアクセスを削除する

- 機密データに公開リンクを使用しない

しかし、プラットフォームが暗号鍵を保持している限り、ガバナンスだけではプロバイダーレベルの可視性や二次的なデータ利用を排除することはできません。

Proton Sheetsは、この構造的リスクに対処するために構築されています:

- ゼロ知識暗号化: プロバイダーは、情報がサーバーに保管済み(保存)されていても、それを読んだり、処理したり、再利用したりすることはできません。

- ユーザー管理の暗号鍵: 許可された協力者のみがスプレッドシートの内容にアクセスできます。

- 安全なコラボレーション: チームは、誰がスプレッドシートを閲覧または編集できるかについてクリアな(明確な)制御を維持しながら、リアルタイムで協力できます。

- 使い慣れたツール、より強力な保護: 一般的なスプレッドシートの形式と機能(数式、チャート、既存ファイルからのインポートを含む)をサポートします。

実質的に、Proton Sheetsは、リアルタイムのチームワークと使い慣れたワークフローをサポートしながら、プラットフォームレベルで可能な限り安全なコラボレーションスプレッドシートを実現します。責任ある共有慣行と組み合わせることで、チームが予想するよりもはるかに長く続くことが多いデータの長期的な露出を減らすことができます。