I truffatori hanno molti modi per rubare la tua identità e i tuoi soldi, ma ci sono passi semplici che puoi fare per proteggerti.

Visto quanto dati personali preziosi conserviamo online, i truffatori sono fortemente motivati a cercare di rubarli. Con solo pochi dettagli personali, possono rubare la tua identità, svuotare il tuo conto in banca, accumulare debiti sulla carta di credito, o commettere crimini in tuo nome.

Nel 2022, la Federal Trade Commission (FTC) degli Stati Uniti ha ricevuto oltre 1,1 milioni di segnalazioni di furto d’identità(nuova finestra). E per coloro che sono stati colpiti, l’impatto può essere devastante.

Oltre il 30% delle vittime di furto d’identità dell’anno scorso ha dichiarato di aver perso più di $10.000, secondo il Centro Risorse per il Furto d’Identità(nuova finestra). La maggior parte ha anche riferito di soffrire di sentimenti ed emozioni negative o addirittura di problemi fisici come conseguenza.

Ma ci sono modi per proteggerti. Ti spieghiamo come i truffatori possono rubare la tua identità e cosa puoi fare per fermarli.

Come i truffatori rubano la tua identità

Come riconoscere il phishing e l’ingegneria sociale

Cosa fare se sospetti un tentativo di phishing

10 modi per prevenire il furto d’identità

1. Non rispondere allo spam!

2. Ottieni una posta elettronica sicura

3. Nascondi la tua email con alias

4. Usa password forti e 2FA

5. Installa un buon software antivirus

6. Mantieni aggiornati i tuoi dispositivi

7. Fai backup dei tuoi dati

8. Usa una VPN affidabile

9. Non condividere troppi dati personali

10. Proteggi i tuoi documenti fisici

Rimani al sicuro con Proton

Come i truffatori rubano la tua identità

I truffatori rubano informazioni identificative personali, come il tuo nome e indirizzo, numeri di carta di credito o conto bancario, o numeri della previdenza sociale. Possono poi fare acquisti con la tua carta di credito, accedere al tuo conto bancario, rubare il tuo rimborso fiscale e altro, mentre tu paghi il conto. Oppure possono usare la tua identità per commettere altri crimini, fingendo di essere te.

Ecco come i ladri possono ottenere i tuoi dettagli personali per rubare la tua identità:

Phishing e ingegneria sociale

Il phishing è una truffa online in cui gli aggressori ti inviano email o messaggi di testo falsi per ingannarti a rivelare informazioni sensibili o scaricare malware sul tuo dispositivo. Oppure possono chiamarti chiedendo dettagli personali o usare altri trucchi di ingegneria sociale(nuova finestra) per truffarti. Vedi come riconoscere il phishing di seguito.

Hacking e violazioni di dati

Gli hacker malintenzionati possono prendere di mira organizzazioni che memorizzano grandi quantità di dati personali, come banche, fornitori di email o rivenditori online. Una volta che i tuoi dettagli personali vengono divulgati in una violazione di dati, possono essere venduti sul dark web.

Malware

Il malware(nuova finestra), come spyware o trojan, può essere scaricato sul tuo dispositivo tramite email di phishing, installazioni di software o altri mezzi. I truffatori possono usarlo per rubare dettagli personali come credenziali di accesso o persino prendere il controllo del tuo dispositivo.

Social media

I truffatori possono scoprire molto su di te solo da ciò che pubblichi online, quindi fai attenzione a ciò che condividi. Possono anche creare falsi profili sui social media e chiedere di connettersi per accedere ai tuoi post privati.

Skimming

I criminali possono installare dispositivi di skimming su bancomat, pompe di benzina o altri terminali di pagamento per catturare i dettagli della tua carta di credito. Quando inserisci e usi la tua carta, rubano il numero della tua carta e il PIN.

I tuoi rifiuti

Se getti o ricicli documenti sensibili come estratti conto o bollette senza distruggerli, stai attento. I truffatori possono rovistare nei tuoi rifiuti per recuperare i tuoi dati personali.

Furto di documenti fisici

I ladri possono anche rubare dati personali dai documenti che lasci incustoditi, quindi tieni al sicuro i tuoi documenti. Allo stesso modo, possono prendere di mira la tua cassetta postale fuori casa, quindi tienila chiusa a chiave.

Registri governativi

Se vivi negli Stati Uniti, dati personali come casellari giudiziari, informazioni sui proprietari di immobili e altri registri pubblici sono liberamente disponibili. Chiunque può legalmente raccogliere queste informazioni su di te e venderle ad altri, inclusi i truffatori.

Da te

Potresti rivelare molti dati personali se partecipi a sondaggi e concorsi o se compili moduli di garanzia dei prodotti su carta o online. Tutti questi dati possono essere legalmente venduti ad altri o nell’ambito di una truffa.

Come riconoscere il phishing e l’ingegneria sociale

Il phishing è uno dei metodi più comuni utilizzati dai truffatori online. Nel 2022, l’FBI ha ricevuto circa 800.000 denunce di crimini su internet negli Stati Uniti, e oltre 300.000 erano legate al phishing(nuova finestra).

Ecco perché è fondamentale imparare a riconoscere i tentativi di phishing. Di solito, i messaggi di phishing contengono richieste urgenti, minacce o promesse di premi, chiedendoti di agire immediatamente.

I truffatori possono:

- Dire di aver notato “tentativi di accesso sospetti” su uno dei tuoi account online e chiederti di “confermare” i tuoi dati di accesso

- Sostenere che devi “verificare” i tuoi dati personali o finanziari, come il numero della tua carta di credito, altrimenti il tuo account verrà chiuso

- Dire che sei stato selezionato per una “offerta speciale”, una “vincita alla lotteria”, o che ti spetta un “rimborso fiscale” inaspettato e poi richiedere i dettagli del tuo conto bancario per “pagarti”

- Inviarti una richiesta di connessione su un social network o un sito di incontri, ma non conosci la persona e non sei registrato su quel sito

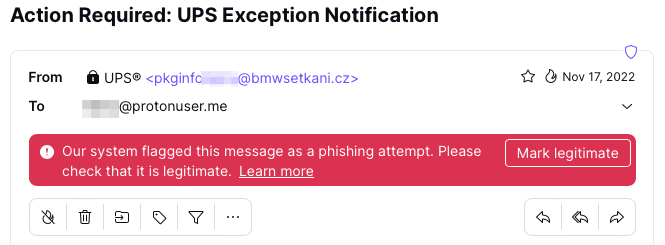

Oltre a questi contenuti dubbi, le email di phishing possono contenere altri segnali fraudolenti, come indirizzi del mittente falsi, saluti generici o link o allegati sospetti. Scopri come riconoscere un’email di phishing.

Cosa fare se sospetti il phishing

Mentre il contenuto e il formato di molte email di phishing le rendono riconoscibili come “phishy”, alcune sembrano provenire da mittenti genuini, quindi attenzione!

Raccomandiamo di seguire i seguenti passaggi quando ricevi qualsiasi email con un pulsante, link, allegato o richiesta di dettagli personali, specialmente se appare urgente:

Se non sei sicuro di un messaggio che sembra provenire dalla tua banca, ad esempio, contatta direttamente la banca o accedi al tuo account per controllare. Solo non utilizzare i dettagli di contatto o i link di accesso presenti nel messaggio.

10 modi per proteggerti dal furto d’identità

Essere consapevoli del phishing è solo uno dei modi per proteggerti. Ecco come fare per non diventare una statistica del furto d’identità:

1. Non rispondere allo spam!

Non aprire o rispondere a email spam o sospette (phishy!). Soprattutto, non cliccare su link o allegati o rispondere a richieste di dettagli personali. Eliminato.

2. Ottieni una posta elettronica sicura

Passa a una email crittografata end-to-end, come Proton Mail, con intelligente filtraggio dello spam e protezione avanzata contro il phishing PhishGuard. PhishGuard ordina e segnala email sospette nella tua casella di posta, avvisandoti dei tentativi di phishing.

3. Nascondi la tua email con gli alias

Utilizza gli alias email per mantenere privato il tuo indirizzo email personale. Un buon servizio di aliasing email, come SimpleLogin di Proton(nuova finestra), ti permette di creare un indirizzo email unico per diversi servizi. In questo modo, puoi facilmente rintracciare la fonte di email spam o phishing e revocare l’alias se viene abusato.

4. Utilizza password forti e 2FA

Crea password forti e utilizza un buon gestore di password open-source, come Proton Pass, per proteggere i tuoi account. E attiva l’autenticazione a due fattori (2FA) dove possibile. Con la 2FA, se le tue credenziali di accesso vengono mai divulgate, i truffatori non saranno in grado di accedere ai tuoi account.

5. Installa un buon software antivirus

Installa un software antivirus affidabile, che può eseguire la scansione del tuo computer o telefono alla ricerca di malware utilizzato per rubare i tuoi dati. Il software antivirus può anche offrirti protezione in tempo reale, monitorando email, allegati e contenuti web per segnalare potenziali email di phishing o vulnerabilità del software.

6. Aggiorna sempre i tuoi dispositivi

Assicurati che i sistemi operativi del tuo computer e telefono e altre app siano aggiornati alle ultime versioni con patch di sicurezza. Ciò ti proteggerà contro i malware che sfruttano le vulnerabilità del software.

7. Esegui il backup dei tuoi dati

Esegui regolarmente il backup dei tuoi dati, inclusi i backup offline utilizzando un’unità esterna crittografata. Anche se ciò non impedirà il furto d’identità, ti aiuterà a ripristinare i tuoi dati da un backup pulito se il tuo dispositivo viene infettato da ransomware o spyware(nuova finestra).

8. Utilizza una VPN affidabile

Ottieni una rete privata virtuale (VPN)(nuova finestra) affidabile come Proton VPN(nuova finestra). Una VPN cripta il tuo traffico internet, proteggendo qualsiasi informazione sensibile che condividi su reti non sicure come il WiFi pubblico. Le VPN nascondono anche il tuo indirizzo IP e la tua posizione, rendendo più difficile per i cybercriminali rintracciarti online.

9. Non condividere troppi dati personali

Stai attento a ciò che pubblichi sui social media. Non rivelare dettagli sensibili come la tua data di nascita e indirizzo di casa. Evita anche di rivelare una quantità eccessiva di dati personali in sondaggi, concorsi, schede di garanzia dei prodotti o altri moduli.

10. Proteggi i tuoi documenti fisici

Se la tua cassetta della posta è esterna alla tua abitazione, chiudila a chiave. Ciò impedirà ai criminali di rubare la tua posta contenente informazioni sensibili.

Rimani al sicuro con Proton

I ladri di identità hanno molti modi per rubare i tuoi dati personali, ma i passi sopra descritti dovrebbero tenerli alla larga.

Ma non importa quanto siamo attenti, tutti commettiamo errori. Anche i professionisti IT esperti possono cadere in un’email di phishing o ritrovare i loro dati esposti in una violazione dei dati.

In Proton, la nostra missione è offrire privacy e sicurezza online a tutti. Abbiamo progettato Proton Mail per darti le migliori possibilità contro il phishing e il furto di identità, inclusi:

- Crittografia end-to-end e zero-access per proteggere le tue informazioni in caso di violazione dei dati

- PhishGuard, protezione avanzata contro il phishing per avvisarti di possibili email di phishing

- Rilevamento intelligente dello spam e filtri personalizzati per filtrare automaticamente lo spam

- Conferma del link per permetterti di verificare l’URL nei link prima di aprirli

- 2FA con app di autenticazione e chiavi di sicurezza per proteggere il tuo account

- Verifica dell’indirizzo per confermare che i mittenti nelle email crittografate end-to-end siano autentici

- Alias per nascondere il tuo indirizzo personale da spammer e truffatori

- Il nostro Badge Ufficiale per renderti facile identificare quali email provengono da Proton

Tutti i piani Proton includono Proton Mail crittografata end-to-end, Proton Calendar, Proton Drive e Proton VPN(nuova finestra) per proteggere la tua connessione internet ovunque tu sia. Quindi ottieni Proton Mail gratuitamente e rimani al sicuro!