Le truffe di phishing cercano di ingannarti per farti rivelare dati sensibili o scaricare malware, spesso portando a furto d’identità, frode della carta di credito o altri crimini informatici. Scopri tutto sul phishing e come prevenirlo.

Con miliardi di email di phishing inviate ogni giorno, il phishing è uno dei principali metodi con cui i truffatori online attaccano individui e organizzazioni.

Nel 2022, l’FBI ha ricevuto oltre 800.000 segnalazioni di crimini informatici negli Stati Uniti, con una perdita totale stimata di 10,3 miliardi di dollari. Di queste, oltre 300.000 erano legate al phishing(nuova finestra).

Gli attacchi di phishing riusciti possono avere conseguenze devastanti. I truffatori potrebbero rubare la tua identità(nuova finestra), svuotare il tuo conto in banca o colpirti con ransomware. Se gestisci un’azienda, ciò potrebbe anche significare la perdita di proprietà intellettuale, fiducia dei clienti e reputazione.

Ti spieghiamo cos’è il phishing, come funziona e come proteggerti dagli attacchi di phishing.

- Cos’è il phishing?

- Come funziona il phishing?

- Tipi di attacchi di phishing

- Come riconoscere un’email di phishing

- Tre passi per controllare il phishing

- Come prevenire gli attacchi di phishing

- Proteggi la tua azienda dal phishing

- Rimani al sicuro dal phishing

Cos’è il phishing?

Il phishing è una truffa online in cui gli aggressori ti inviano un messaggio falso (solitamente tramite email) per ingannarti a rivelare informazioni sensibili (come dettagli di accesso o della carta di credito) o scaricare malware(nuova finestra) sul tuo dispositivo.

Il messaggio sembra provenire da una fonte legittima, come una banca, un provider di email o un servizio popolare come Amazon, PayPal o Facebook. Ma l’obiettivo è ingannarti affinché tu faccia una delle seguenti azioni:

- Inserire i tuoi dati personali su un sito web che sembra legittimo ma che in realtà ruba i tuoi dati

- Cliccare su un link che porta a un sito web dannoso o scaricare un allegato infetto che installa malware sul tuo computer, tablet o telefono

- Rispondere al messaggio per fornire dati personali sensibili via email

Una forma di ingegneria sociale(nuova finestra), i messaggi di phishing spesso creano un senso di urgenza o eccitazione per farti rispondere senza pensare.

Come funziona il phishing?

Tipicamente, i messaggi di phishing contengono richieste urgenti, minacce o premi che ti chiedono di agire immediatamente. Ad esempio, potrebbero affermare che il tuo account Amazon è stato “sospeso” e che devi “confermare” i tuoi dati account per riattivarlo.

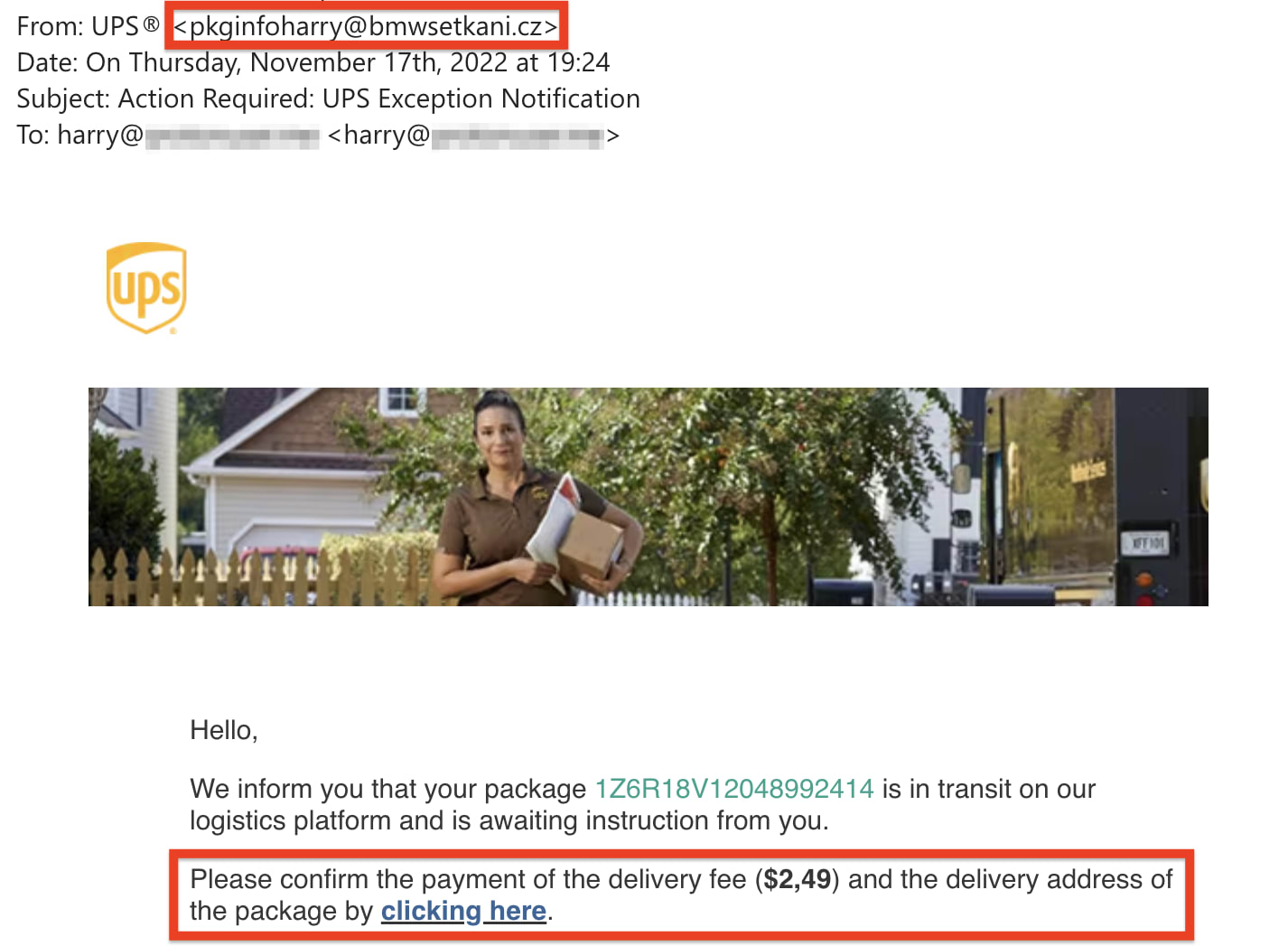

In questa email di phishing, che sembra provenire dal servizio di consegna UPS, ti viene chiesto di cliccare su un link per pagare una “tassa di consegna” e fornire dettagli personali. Se non lo fai, non riceverai il tuo “pacco”.

Ma controlla la riga Da dell’email e vedrai che non è autentica. Il nome visualizzato dice UPS ma l’indirizzo email seguente (@bmwsetkani.cz) chiaramente non ha nulla a che fare con UPS. In ogni caso, non hai ordinato nessuna consegna UPS.

Cliccare sul link potrebbe portare a un sito web fasullo dove ti viene chiesto di inserire i dettagli della tua carta di credito, indirizzo di casa o altri dati sensibili. Oppure l’email potrebbe includere un allegato non richiesto che installa automaticamente malware sul tuo dispositivo quando lo scarichi.

Guarda come riconoscere un’email di phishing qui sotto per altri segni distintivi del phishing.

Tipi di attacchi di phishing

I truffatori possono inviare messaggi di phishing tramite SMS, social media o chiamate telefoniche, ma la maggior parte degli attacchi di phishing avviene tramite email.

Phishing via email

Gli aggressori inviano email di massa che sembrano provenire da organizzazioni reali per ingannarti a rivelare informazioni private. Tipicamente, i truffatori mirano a rubare dettagli di accesso agli account, dati bancari o della carta di credito, o informazioni personali identificabili da utilizzare per il furto di identità(nuova finestra).

Le email di phishing sono solitamente generiche e inviate in massa come posta indesiderata. Più ne vengono inviate, maggiore è la possibilità di “catturare” qualcuno.

Phishing mirato

Le email di phishing mirato sono solitamente inviate a persone specifiche in un’organizzazione, spesso quelle con diritti di accesso speciali. L’obiettivo è rubare informazioni sensibili come dettagli di accesso o infettare il dispositivo della vittima con malware per raccogliere dati confidenziali.

I messaggi sono spesso personalizzati e sembrano provenire da un mittente di fiducia della vittima, quindi è facile per loro abbassare la guardia. Ad esempio, un truffatore che si finge il contabile di un’azienda potrebbe inviare un’email all’assistente del contabile chiedendogli di effettuare un pagamento urgente a un falso fornitore.

Lo spear phishing è uno dei principali metodi di compromissione della posta elettronica aziendale (BEC)(nuova finestra).

Phishing a balenottera (whaling)

Come lo spear phishing, il whaling è un attacco personalizzato, ma il bersaglio è l’alta dirigenza, come un CEO. Mirando alla dirigenza di livello C, i truffatori sperano di ottenere informazioni più preziose o accesso ai conti finanziari.

Come nello spear phishing, i bersagli possono facilmente cadere vittima perché il messaggio può essere altamente personalizzato e convincente — apparentemente da qualcuno di fidato.

Vishing e smishing

Il vishing è un tipo di phishing che utilizza chiamate telefoniche o messaggi vocali fraudolenti. Truffatori che si fingono di una compagnia legittima ti chiamano (sia una persona reale che una chiamata automatica) e chiedono informazioni personali.

Ad esempio, telefonano dal tuo “fornitore di banda larga” e dicono che c’è un problema con il tuo account. Potrebbero chiedere il tuo nome, numero di previdenza sociale o informazioni sulla carta di credito per “risolvere il problema”.

Lo smishing è semplicemente phishing che usa SMS invece di email. Come le email di phishing, il testo può contenere un link maligno a un sito web falso che viene utilizzato per rubare i tuoi dati personali. Oppure il link potrebbe scaricare malware sul tuo dispositivo.

Phishing angler (social media)

Il phishing angler avviene quando i truffatori creano account sui social media fingendosi agenti di assistenza clienti di un’azienda. Intercettando un reclamo o una richiesta di un cliente sui social media, possono chiedere alla vittima di fornire dettagli personali per “indagare sul problema”.

Un altro metodo è creare un sito web falso che assomiglia a una pagina di login dei social media. I truffatori possono anche inviarti email di phishing che sembrano arrivare da un social network chiedendoti di “aggiornare” o “confermare” i tuoi dettagli personali.

Come riconoscere un’email di phishing

Mentre alcune email di phishing sembrano provenire da una fonte legittima, molte presentano segnali evidenti che sono false.

Fai attenzione ai seguenti campanelli d’allarme. Se noti uno di questi in un messaggio, è molto probabile che si tratti di un tentativo di phishing:

1. Indirizzo del mittente non ufficiale:

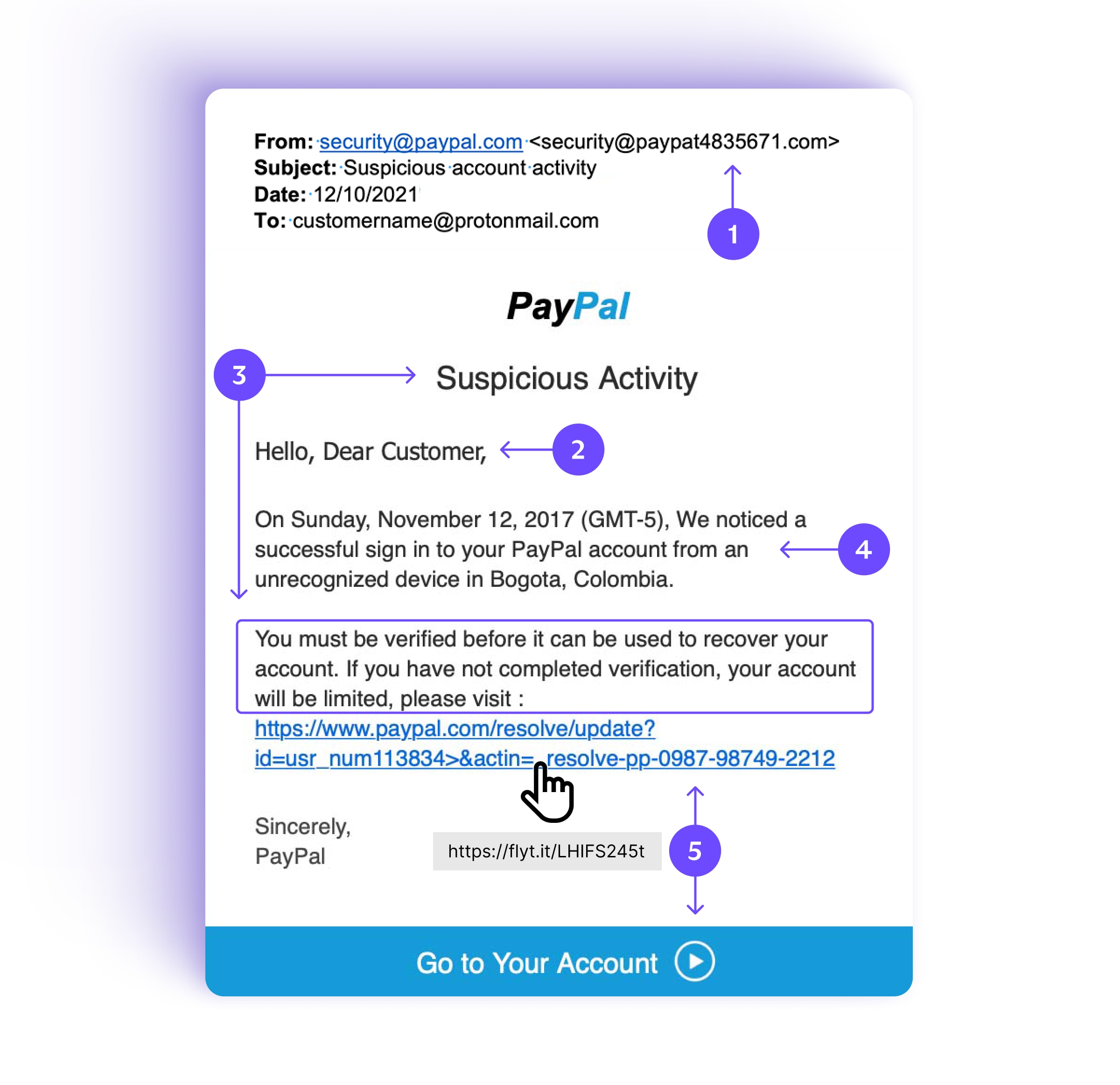

Il mittente nel campo Da è security@paypal.com, ma l’indirizzo email seguente è in realtà <security@paypat483576.com>. L’indirizzo non ufficiale @paypat483576.com invece di @paypal.com è un buon segnale che il messaggio è falso.

2. Saluto generico

Mentre le email legittime di solito ti salutano per nome, come “Ciao Alice” o “Salve Bob Jones”, i truffatori spesso iniziano con un saluto generale come “Gentile Cliente” o “Ciao” seguito dal tuo indirizzo email. Oppure potrebbero non usare alcun saluto.

3. Richieste urgenti, minacce o premi

Le email di phishing spesso fingono che il tuo account sia stato compromesso. Ti chiedono di agire urgentemente per “verificare” o “confermare” i tuoi dati personali, altrimenti il tuo account sarà sospeso o chiuso.

Altri segnalano una piacevole sorpresa per te: un “rimborso fiscale”, una “vincita alla lotteria” o un’“offerta speciale” disponibile solo per un tempo limitato. Oppure, un bell’uomo o una bella donna a caso su un finto sito per adulti ti ha scelto come partner all’improvviso.

4. Errori grammaticali o di ortografia

Gli truffatori non sono sempre i migliori scrittori, quindi presta attenzione agli errori. Qui è una semplice lettera maiuscola “We” in mezzo a una frase, o potrebbe essere un nome aziendale scritto male: “Pay-pal” invece di “PayPal”.

5. Link, pulsanti o allegati non sollecitati

I messaggi di phishing spesso ti invitano a cliccare su un pulsante o un link per inserire informazioni personali o effettuare un pagamento. Se stai utilizzando un computer, posiziona il cursore sopra il link (non cliccare!), e vedrai che l’URL (https://www.flyt.it) è diverso dal link (https://www.paypal.com).

Oppure i messaggi possono contenere un allegato, come una falsa fattura, che contiene malware e infetta il tuo computer quando lo scarichi.

Ricorda che alcune email di phishing possono sembrare completamente normali; l’unico indizio potrebbe essere l’intento sospetto.

Ad esempio, supponi di essere un contabile di azienda e “il tuo capo Sally” (un truffatore) ti ha inviato un’email per effettuare un bonifico urgente su un conto bancario sconosciuto. L’email sembra provenire da Sally, ma lei farebbe una cosa del genere? È il suo stile di scrittura? In caso di dubbio, chiamala o mandale un messaggio.

Tre passi per verificare il phishing

Tutti i segni sopra sono chiare indicazioni di phishing, ma non tutte le email truffa sono così facili da individuare.

Ecco perché ti consigliamo di seguire i passi seguenti quando ricevi un’email con un pulsante, link, allegato o richiesta di dettagli personali, specialmente se richiede un’azione urgente:

Ricorda che solo i truffatori ti contattano all’improvviso e ti spingono a prendere misure immediate, altrimenti. E le aziende legittime non ti chiederanno informazioni sensibili via email.

Se sei preoccupato per un messaggio “urgente” dalla tua banca, ad esempio, accedi al tuo account o contatta direttamente la banca per verificare. Solo non utilizzare i dettagli di contatto o i link di accesso presenti nel messaggio.

Come prevenire gli attacchi di phishing

Essere vigili ai segni del phishing è solo uno dei modi per proteggersi da esso. Ecco come ridurre al minimo il rischio di phishing su tutti i tuoi dispositivi:

1. Proteggi la tua email

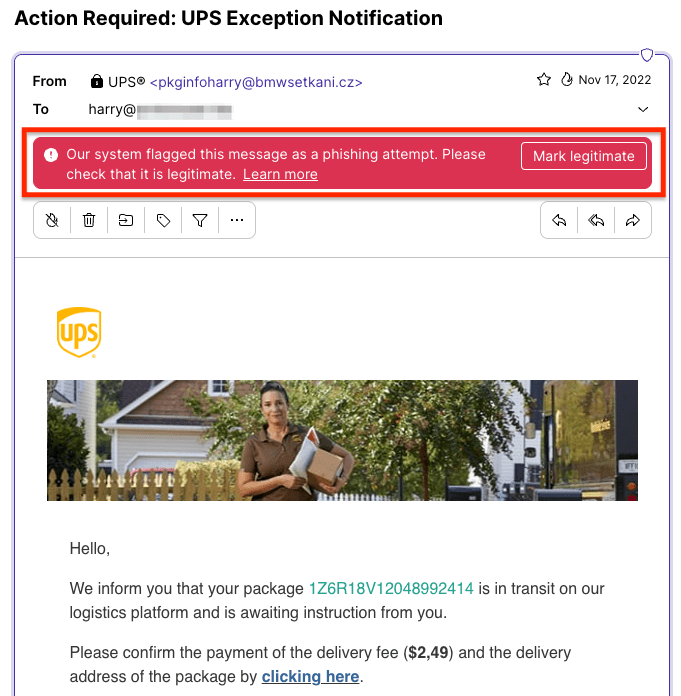

Utilizza un fornitore di posta elettronica sicura con intelligente filtraggio dello spam, come Proton Mail. Proton Mail filtra automaticamente lo spam nella tua cartella spam e ha Protezione avanzata dal phishing PhishGuard, che segnala potenziali attacchi di phishing.

Ti abbiamo anche reso semplice segnalare il phishing sulle app web e mobile di Proton Mail.

2. Attenzione a link e allegati

Non cliccare su link o scaricare allegati in email, messaggi di testo o sui social media da mittenti sconosciuti.

Se stai usando un computer, puoi passare il mouse sopra (senza cliccare!) un link per controllare l’URL di destinazione. In questa falsa email di phishing di UPS, l’URL (https://zpr.io/xxx) chiaramente non ha nulla a che fare con UPS.

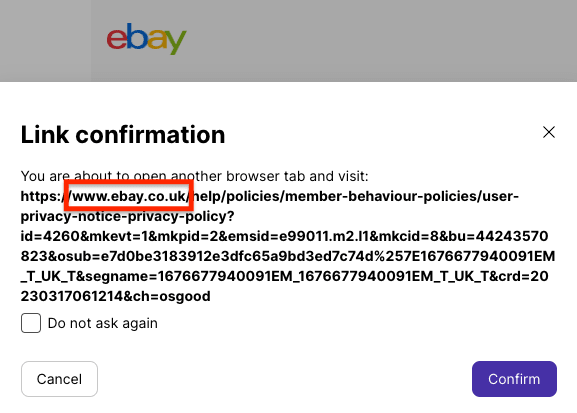

Con Proton Mail, puoi usare la conferma dei link per assicurarti che i link nelle email siano autentici, come questo di eBay UK (ebay.co.uk).

3. Non rispondere allo spam

Non aprire messaggi spam o rispondere in alcun modo. Rispondendo a email o SMS spam (ad esempio, cliccando su disiscriviti o inviando un messaggio di testo con STOP), fai solo sapere agli spammer che il tuo indirizzo email o numero di telefono è attivo. Eliminali.

Aprire le email può anche permettere ai tracker di email di seguirti sul web. Ottieni Proton Mail con la protezione potenziata dai tracker per bloccarli.

4. Installa un software antivirus

Il software antivirus o di sicurezza su internet può includere filtri antispam per bloccare potenziali email di phishing, e molte sottoscrizioni coprono dispositivi desktop e mobili. Assicurati che sia di un marchio affidabile e aggiornato con le ultime definizioni di virus e malware.

Se per errore clicchi su un link di phishing e scarichi malware, il tuo software di sicurezza potrebbe rilevarlo e disattivarlo.

5. Mantieni aggiornati i tuoi dispositivi

Aggiorna i sistemi operativi del tuo computer o telefono, i browser, i plugin dei browser e altre app alle ultime versioni con patch di sicurezza.

Questo può proteggerti dal phishing che sfrutta le vulnerabilità del sistema operativo.

6. Usa password forti e 2FA

Assicurati di usare password forti e uniche per tutti i tuoi account online. Ti consigliamo di usare un buon gestore di password open-source per aiutarti a creare e ricordare password forti.

E attiva l’autenticazione a due fattori (2FA) ovunque possibile. Così, se i tuoi nomi utente o password vengono rivelati tramite phishing, gli imbroglioni non saranno in grado di accedere ai tuoi account.

7. Effettua il backup dei tuoi dati

Esegui regolarmente backup dei tuoi dati, inclusi quelli offline. In questo modo, potrai sempre ripristinare i tuoi dati se il tuo dispositivo viene infettato da ransomware o altro malware che comporta la perdita di dati.

Proteggi la tua azienda dal phishing

Le aziende negli Stati Uniti hanno perso oltre 2,7 miliardi di dollari a causa di compromissioni della posta elettronica aziendale(nuova finestra) nel 2022. Delle aziende nel Regno Unito che hanno segnalato un attacco informatico nello stesso anno, l’83% ha dichiarato che l’attacco era phishing(nuova finestra).

Cadere vittima di un attacco phishing può portare a una violazione dei dati o a un attacco ransomware. Oltre alla perdita finanziaria e di dati, ciò potrebbe danneggiare il tuo marchio e la fiducia dei clienti.

Quindi, se gestisci un’azienda, prendere misure contro il phishing è fondamentale per la tua sicurezza informatica. Ecco come ridurre al minimo il rischio di phishing per la tua azienda:

Abilita i filtri anti-spam e anti-phishing

Assicurati di attivare i filtri anti-spam e anti-phishing nel tuo software di posta elettronica e sicurezza internet.

Iscriviti a Proton for Business, e otterrai Proton Mail con filtraggio automatico dello spam e protezione avanzata contro il phishing PhishGuard attivata per impostazione predefinita. Proton Mail include anche anti-spoofing per domini personalizzati per prevenire che gli imbroglioni utilizzino il dominio della tua azienda per spam o attacchi phishing.

Forma il tuo team

Organizza regolarmente formazioni sulla consapevolezza del phishing con i tuoi dipendenti affinché sappiano riconoscere il phishing. Se hai le risorse IT, puoi inviare loro email di phishing simulate per fornire loro esperienza pratica. Rendi semplice per loro segnalare sospetti phishing.

Impone password robuste e 2FA

Assicurati che i tuoi sistemi IT impongano password robuste e 2FA su tutti i dispositivi del tuo team. Se i dettagli di login del tuo team vengono rivelati tramite phishing, la 2FA ti offrirà una linea di difesa aggiuntiva.

Ottieni un antivirus aziendale

Se hai più di un paio di persone nel tuo team, considera l’acquisto di software di cybersecurity enterprise. Le soluzioni antivirus aziendali includono il monitoraggio delle minacce in tempo reale che si concentra sulla sicurezza degli endpoint(nuova finestra) per intere reti, non solo dispositivi singoli.

Proteggi i dati critici

Crittografa i dati della tua azienda per proteggerti. Considera Proton for Business, che assicura la tua email, il calendario e lo storage online con crittografia end-to-end. Nessuno tranne te e chi autorizzi può accedere ai tuoi dati, anche se i tuoi file vengono esposti in una violazione dei dati.

Effettua il backup dei tuoi dati

Esegui regolarmente backup delle informazioni critiche della tua azienda, inclusi i backup offline. Così facendo, se un tentativo di phishing dovesse portare alla perdita di dati, potrai sempre recuperare le tue informazioni.

Proteggiti dal phishing

Dallo spam di massa al whaling mirato, il phishing rimane uno dei principali metodi usati dai truffatori per frodi online, e tutti siamo bersagli.

Poiché il phishing si basa sull’errore umano, la vigilanza è la miglior difesa. Se ricevi un messaggio con segnali di phishing, non aprirlo né rispondere. Eliminalo.

Ma siamo tutti umani, e anche gli esperti di sicurezza IT più esperti possono a volte cadere nel phishing. Ecco perché devi prendere misure per ridurre il rischio.

Abbiamo progettato Proton Mail per darti le migliori possibilità contro il phishing, incluse:

- Protezione avanzata PhishGuard per segnalare potenziali attacchi di phishing

- Rilevamento intelligente dello spam e filtri personalizzati per filtrare automaticamente lo spam

- Conferma dei link per permetterti di controllare i link prima di aprirli

- Avvisi di autenticazione del dominio per segnalare possibili indirizzi falsificati e anti-spoofing per dominio personalizzato per proteggere il tuo dominio da falsificazioni

- Verifica dell’indirizzo per verificare i mittenti nelle email crittografate end-to-end

- Alias per nascondere il tuo indirizzo personale ai potenziali truffatori

- Il nostro Badge Ufficiale per renderti facile identificare le email provenienti da Proton

Quindi attenzione ai messaggi sospetti, usa Proton Mail e mantieniti al sicuro!