Im letzten Jahr haben Hacker neue clevere Techniken verwendet, um Online-Daten zu stehlen. Bei Proton haben wir diese sich entwickelnden Strategien überwacht und unsere Verteidigung aktualisiert.

Oft beinhalten die Angriffe neue Formen von Phishing oder Social Engineering, um die schwächste Verbindung auszunutzen: Menschen. In beiden Fällen versuchen die Angreifer, dich unvorbereitet zu erwischen.

- Mit Phishing-Angriffen senden Hacker E-Mails, um dich dazu zu bringen, auf einen bösartigen Link zu klicken, einen Anhang mit Malware herunterzuladen oder deine Anmeldedaten auf einer gefälschten Login-Seite einzugeben.

- Soziale Ingenieurangriffe nutzen andere Formen der Manipulation.

Unser Ziel bei Proton ist es, dich zu unterstützen, damit du dir sicher fühlst. Dein Proton-Konto kommt mit einer einzigartigen Reihe von Sicherheitsfeatures, wie unserem Offizielles Abzeichen und dem Proton Sentinel-Programm, die ein hohes Maß an Sicherheit gegen viele der kreativsten neuen Angriffe bieten.

Dieser Artikel listet einige der alarmierendsten Hacker-Trends auf, die wir beobachtet haben.

Phishing-as-a-Service

Du hast wahrscheinlich schon von Software-as-a-Service gehört — Cloud-Software, für die du ein Abonnement zahlst. Nun, kriminelle Organisationen wollen sich nicht aus einem profitablen Geschäftsmodell ausschließen. Ein solches Unternehmen hat Caffeine ins Leben gerufen, eine Plattform für “Phishing-as-a-Service”.

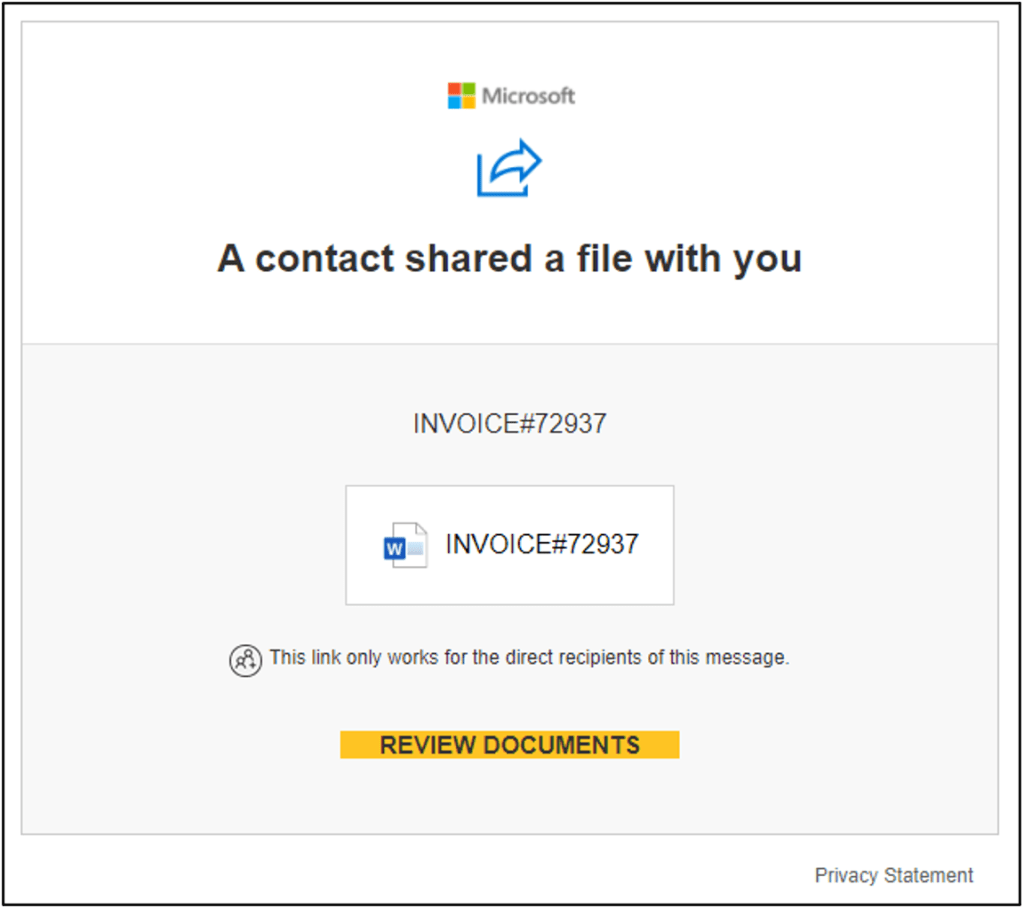

Die Plattform zielt derzeit auf Microsoft 365-Nutzer ab(neues Fenster). Die Phishing-E-Mail und die gefälschte Anmeldeseite sehen so aus:

(Bilder über Mandiant(neues Fenster))

Wie Proton dich vor Phishing-as-a-Service schützt

Proton Mail-Nutzer sind aktuell vor diesem Angriff sicher. Diese Art von Software wird wahrscheinlich häufiger und könnte letztendlich auch Proton-Konten ins Visier nehmen. Falls das geschieht, hast du mehrere Verteidigungslinien:

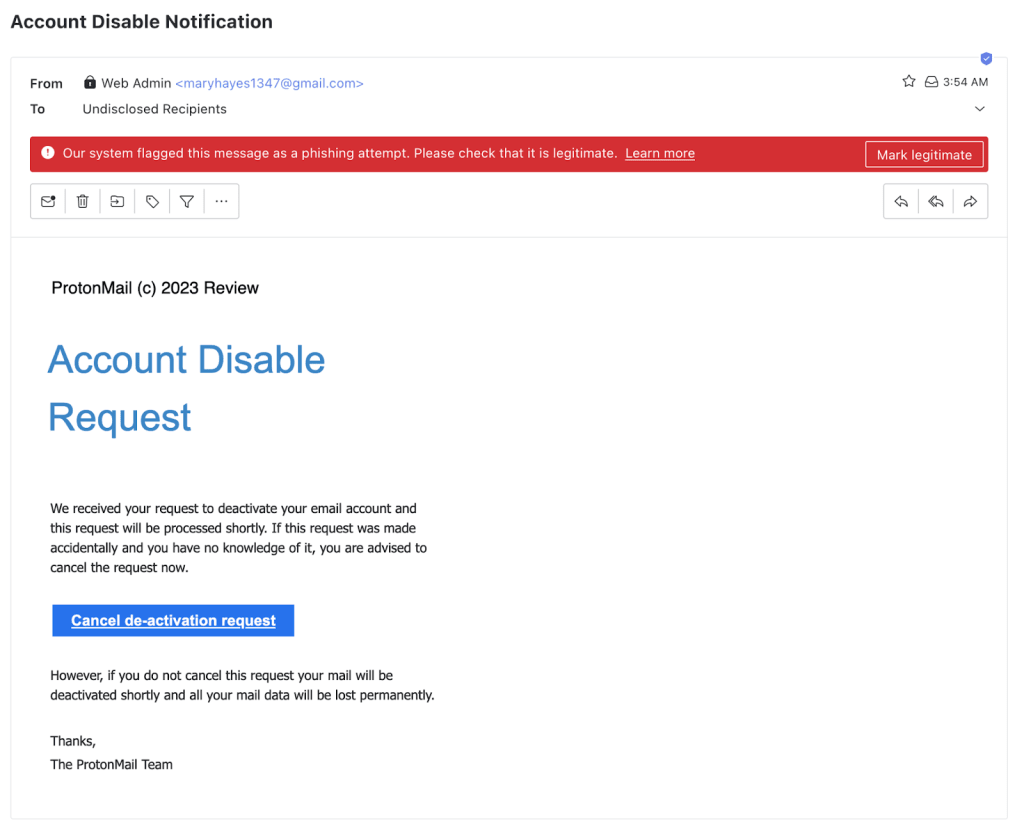

Zuerst würde der Angriff wahrscheinlich unseren PhishGuard-Filter aktivieren. Hier ist eine kürzliche E-Mail an ein Proton Mail-Konto, das vorgibt, eine offizielle Mitteilung von uns zu sein. (Es gibt mehrere andere Warnsignale, darunter die unbekannte E-Mail-Adresse, das unbestimmte Empfängerfeld, die hochwertigen Email-Inhalte und das Fehlen eines offiziellen Abzeichens.)

Wenn der Phishing-Angriff dennoch unentdeckt bleibt, gibt es zwei andere Verteidigungslinien. Zuerst kannst du die Linkbestätigung aktivieren.

Und schließlich, wenn du trotzdem getäuscht wirst, haben die Hacker keinen Zugriff auf deine Daten, wenn du die Zwei-Faktor-Authentifizierung aktiviert hast. 2FA ist ein Muss für alle deine Konten.

QR-Code-Angriffe

QR-Codes stellen eine einzigartige Herausforderung für die Cybersicherheit dar, weil sie überall und oft harmlos sind. Schlimmer noch, Hacker senden jetzt E-Mails, die nur eingebettete Bilder und keinen Text enthalten. Da Spam-Filter oft von Texterkennung abhängen, können diese unentdeckt bleiben. Eines der Bilder ist ein QR-Code, der auf eine gefälschte Anmeldeseite verweist.

(Bild über Inky(neues Fenster))

Wie Proton dich vor QR-Code-Angriffen schützt

Protons maßgeschneidertes PhishGuard-System ist darauf ausgelegt, potenzielle Bedrohungen zu erkennen und zu kennzeichnen, ohne den Inhalt der E-Mails zu scannen (da wir deine Nachrichten wegen der Ende-zu-Ende-Verschlüsselung nicht sehen können). Das bedeutet, dass bildbasierte Angriffe bei Proton nicht wirksamer sind als andere Phishing-E-Mails. PhishGuard ist 70 % effektiver als weit verbreitete Spam-Filter. Mit maschinellem Lernen wird es automatisch basierend auf deinem Feedback aktualisiert (z.B. wenn du eine E-Mail als Spam markierst oder Phishing meldest). Außerdem haben wir ein Team von Mail-Lieferungsspezialisten, die 24/7 arbeiten.

Zusätzlich bietet Proton Mail auch eine Sicherheitseinstellung, mit der du das Laden von Bildern standardmäßig deaktivieren kannst. Wenn eine E-Mail hauptsächlich oder vollständig aus eingebetteten Bildern besteht, sollte dich das warnen.

Im Allgemeinen solltest du QR-Codes niemals scannen, wenn du dir nicht sicher bist, woher sie kommen. Apps von QR-Codes herunterzuladen, ist ebenfalls riskant. Es ist am besten, Apps aus deinem App Store zu bekommen.

Müdigkeit bei Multi-Faktor-Authentifizierung (MFA)

Die zunehmende Beliebtheit der Zwei-Faktor-Authentifizierung war hart für Hacker. Mit aktivierter 2FA reicht es nicht aus, Benutzernamen und Passwörter zu stehlen. Sie müssen auch an deiner Authenticator-App oder dem Einmal-Passwort vorbei.

Eine neue Methode, mit der Hacker das tun, ist ein Angriff namens Multi-Faktor-Authentifizierung (MFA) Ermüdung. Diese Technik zielt auf Authenticator-Apps mit Push-Benachrichtigungen ab. Nachdem sie die Anmeldedaten eines Opfers erhalten haben, versuchen sie mehrmals nacheinander, sich anzumelden. Nach einer Weile klicken einige Leute möglicherweise auf ‘Akzeptieren’, um die Benachrichtigungen zu beenden. Dieser Angriff hat zu hochkarätigen Datenpannen wie der LastPass-Datenpanne geführt.

Wie Proton gegen MFA-Müdigkeitsangriffe schützt

Proton Mail unterstützt keine Push-Benachrichtigungen für 2FA. Tatsächlich verwendet unser Passwortmanager Proton Pass(neues Fenster) ebenfalls keine Push-Benachrichtigungen. Somit sind MFA-Müdigkeitsangriffe bei Proton unmöglich.

Wenn du jemals eine 2FA-Anfrage siehst, die du nicht autorisiert hast, ändere dein Passwort für dieses Konto.

Letzte Gedanken

Cybersicherheit ist immer ein Wettlauf, und dieser Artikel behandelt nur einen Bruchteil der Angriffe. Aber als unterstütztes Unternehmen haben wir einen Vorteil. Nichts lenkt uns von unserer Hauptpriorität ab.

Dieser Vorteil hat zu bahnbrechenden Innovationen geführt, wie Proton Sentinel und der weltweit ersten Funktion zur Ende-zu-Ende-verschlüsselten E-Mail-Weiterleitung. Diese sind verfügbar, wenn du einen Proton Visionary, Lifetime, Family, Unlimited, Business oder Pass Plus-Plan hast.

Aber du musst kein kostenpflichtiges Konto haben, um von unseren wichtigen Sicherheitswerkzeugen zu profitieren, wie denen, die oben aufgeführt sind. Melde dich für ein kostenloses Proton-Konto an, um von besserer Sicherheit für deine Daten zu profitieren.