La suplantación fue el ciberdelito más común reportado al Centro de Quejas de Delitos en Internet(nueva ventana) en 2024. Hemos escrito sobre qué es la suplantación y hemos dado algunos ejemplos de correos electrónicos de suplantación convincentes en nuestro blog, pero los ciberdelincuentes siempre están ajustando sus ataques para maximizar su retorno.

Una versión más efectiva de la suplantación es cuando los atacantes se dirigen a personas específicas, lo que se llama whaling o spear phishing. Si bien la suplantación puede dirigirse a individuos o empresas, el whaling y el spear phishing se dirigen específicamente a aquellos dentro de una empresa. Es importante comprender la diferencia entre estos términos, así como cómo detectarlos y cómo protegerse contra ellos.

¿Cuál es la diferencia entre whaling, suplantación y spear phishing?

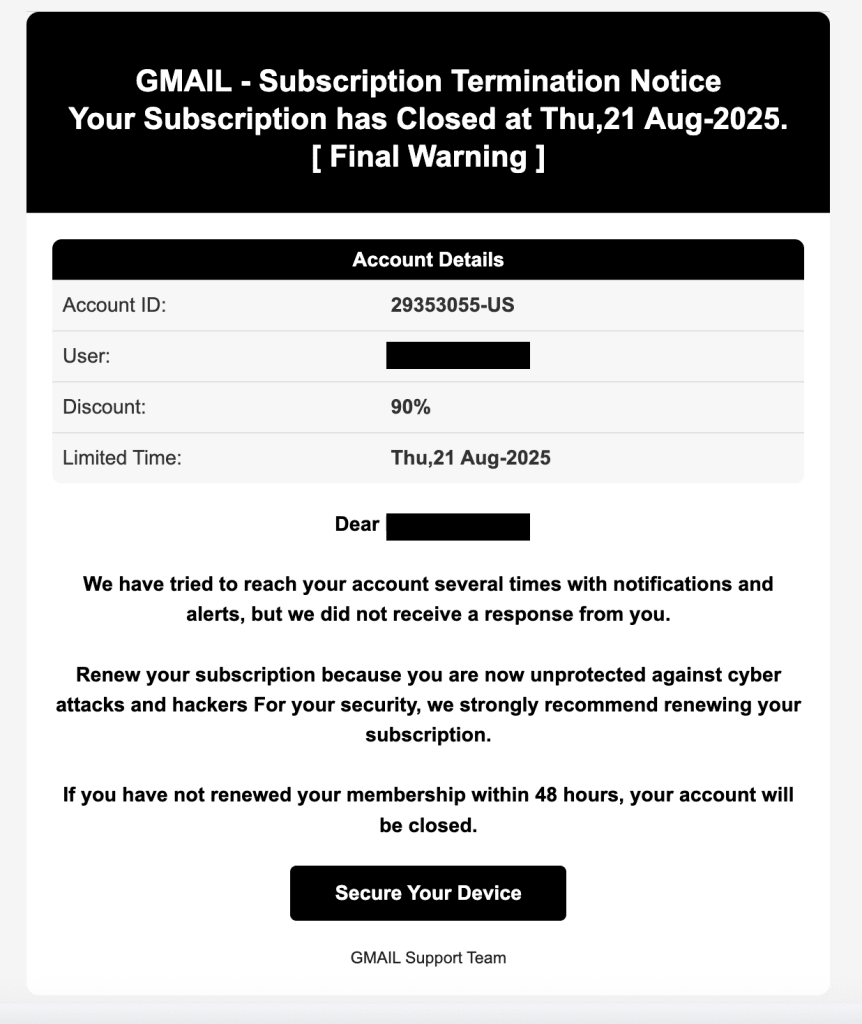

La suplantación es un método que los hackers utilizan para engañarlo y que comparta información confidencial con ellos. Si alguna vez recibió un correo electrónico de aspecto sospechoso de un servicio como Amazon, Google o PayPal diciéndole que su cuenta ha sido congelada, ha sido blanco de un intento de suplantación. Estos ataques son amplios y tienen como objetivo obtener la mayor cantidad de respuestas posible. Los recibirá tanto en su dirección de correo electrónico personal como en su dirección de correo electrónico del trabajo.

Los ataques de spear phishing y whaling utilizan las mismas tácticas que la suplantación, pero las despliegan en un conjunto mucho más pequeño y específico de objetivos dentro de una empresa. Ambos tipos de ataque caen ampliamente bajo la categoría de suplantación, pero vale la pena comprender cómo el objetivo de un hacker afecta las tácticas que utiliza.

¿Qué es el spear phishing?

El spear phishing toma las mismas técnicas generales utilizadas para los ataques de suplantación y las adapta a individuos específicos. Las personas atacadas por spear phishing a menudo trabajan en departamentos legales o financieros, lo que les da acceso a datos particularmente confidenciales y valiosos.

Según una investigación publicada por Barracuda Networks(nueva ventana), más del 80 % de los ataques de spear phishing involucran la suplantación de marca. Después de analizar 360,000 correos electrónicos de suplantación durante tres meses, la firma descubrió que Microsoft y Apple son las marcas más suplantadas, siendo más probable que los ataques ocurran entre martes y jueves y aumenten alrededor de eventos como la temporada de impuestos. Este nivel de planificación por parte de los estafadores habla de cuán de cerca estudian a los empleados y planifican sus ataques.

El informe sugiere que las tres líneas de asunto principales utilizadas por los ataques de spear phishing son alguna variación de lo siguiente:

- Solicitud

- Seguimiento

- Urgente/Importante

No es sorprendente que las líneas de asunto creen una sensación de urgencia o la impresión de que ya ha estado en contacto con el remitente. También puede haber motivaciones políticas para los ataques de spear phishing. En 2024, Microsoft publicó inteligencia(nueva ventana) con respecto a la interferencia iraní en las elecciones de EE. UU. La cuenta de Microsoft Hotmail de un ex asesor principal se vio comprometida para lanzar un ataque dirigido a un funcionario de alto rango en una campaña presidencial.

¿Qué es el whaling?

Donde el spear phishing se dirige a varias personas de alto nivel, el whaling se dirige… bueno, a las ballenas. El whaling es efectivamente spear phishing dirigido a un objetivo muy valioso, como un CEO o CFO. Estos ataques son altamente personalizados y meticulosamente investigados. Los ciberdelincuentes pueden ganar dinero, así como obtener acceso potencialmente a datos confidenciales como propiedad intelectual o información de inversores, chantajear a sus objetivos y causar un daño reputacional enorme.

Los ataques de whaling toman meses, si no años, para planificarse de manera efectiva, y los delincuentes atacan a empresas que atraviesan eventos turbulentos para explotar el caos. En 2015, los atacantes se dirigieron a ejecutivos de nivel C en Mattel con un ataque de whaling elaborado(nueva ventana) mientras la empresa se reestructuraba y cambiaba su política de pagos. Una ejecutiva de finanzas recibió una nota del nuevo CEO de la empresa solicitando un pago a un nuevo proveedor en China, un país al que Mattel estaba tratando de expandirse. Tras los cambios en la política de pagos, las transferencias requerían la aprobación de dos gerentes de alto rango dentro de Mattel, por lo que la destinataria dio su aprobación y se realizó la transferencia. Solo después de que el dinero desapareció, la ejecutiva mencionó el pago al nuevo CEO, quien no había hecho la solicitud.

Gracias a que el 1 de mayo es feriado bancario en China, Mattel pudo congelar la cuenta que tenía los fondos robados y el dinero se recuperó en dos días. Pero este ataque altamente dirigido podría haberle costado a Mattel 3 millones de dólares con un solo correo electrónico.

Whaling vs spear phishing

Para resumir las diferencias entre los tres tipos de ataques:

| Suplantación | Ataca a todos con ataques genéricos |

| Spear phishing | Ataca a personas específicas con ataques específicos |

| Whaling | Ataca a VIP y líderes empresariales con ataques personalizados |

La especificidad del objetivo dicta la cantidad de investigación y focalización que se invierte en cada ataque. Pero no importa el tipo de ataque, hay un proceso similar que los hackers seguirán para planificar y ejecutar.

¿Cuál es el proceso de un ataque de whaling o spear phishing?

- Reconocimiento: El hacker investiga a su objetivo examinando su presencia en línea para crear un perfil de los desencadenantes probables de su objetivo para responder. Esto incluye perfiles de redes sociales, sitios web comerciales y cualquier otro lugar donde su objetivo pueda aparecer en línea. También usarán corredores de datos y potencialmente la dark web para obtener información personal.

- Elaboración del cebo: El hacker luego elabora un plan de ataque. Creará un correo electrónico diseñado para convencer a su objetivo de que es un colega, un servicio de terceros o una agencia gubernamental. Recopilará tanta información como sea posible para engañar a su objetivo, posiblemente mediante suplantación más amplia dentro de la empresa.

- Entrega: Los atacantes enviarán el correo electrónico personalizado a su objetivo. Podría parecer una factura y contener un enlace a un sitio web malicioso, invitando al lector a ingresar detalles de pago, o una solicitud del departamento de TI de la empresa para inicios de sesión y contraseñas.

- Explotación: El correo electrónico podría estar cargado con malware o ransomware, vincular a un sitio falsificado o pedir credenciales, información confidencial o pagos. Hay múltiples formas para que los hackers exploten su red una vez que han obtenido acceso, como establecer acceso de puerta trasera y otorgarse privilegios de administrador.

- Impacto: Si el ataque tiene éxito, el hacker continuará la suplantación para obtener más acceso o comenzará a realizar transacciones, descargar datos o apoderarse de cuentas. La empresa enfrenta pérdidas financieras, una vulneración de datos, daño reputacional o todo lo anterior.

Los ataques se presentan de muchas formas, lo que hace difícil estar siempre en guardia. En general, cuanto más alto sea su rol o más datos confidenciales tenga acceso, más importante se vuelve la verificación.

¿Cómo puede protegerse contra los ataques?

Hay dos partes para protegerse contra los ciberataques: su infraestructura empresarial y su propia conciencia.

Primero, veamos qué puede hacer personalmente.

- Confíe pero verifique. Si recibe una solicitud con respecto a un pago u otorgar acceso a datos confidenciales, hablar con la persona que supuestamente le envió la solicitud es su mejor opción. Si ha conocido a la persona antes, llámela o hable con ella cara a cara y confirme que la solicitud es legítima. Si no lo ha hecho, verifique su identidad a través de canales de confianza, como un colega con conexiones o un individuo de mayor rango en su empresa.

- No deje que la urgencia lo empuje a cometer un error. Los estafadores usan la urgencia falsa para alentarlo a tomar una decisión rápida. No se arrepentirá de esperar para verificar una solicitud, pero podría arrepentirse de no verificar una.

- Verifique de cerca la dirección de correo electrónico del remitente. Cuando un hacker hace que parezca que su correo electrónico proviene de un remitente legítimo, esto se llama suplantación de correo electrónico. Asegúrese de que el nombre de dominio sea correcto y que no haya errores ortográficos en la propia dirección de correo electrónico. Obtenga más información sobre cómo protegerse de la suplantación de correo electrónico.

- Eduque a su equipo sobre los riesgos de los ataques de suplantación. Un solo correo electrónico de suplantación exitoso puede tener consecuencias devastadoras para una empresa.

Ser consciente de las posibles amenazas no significa sospechar de cada correo electrónico que recibe, pero sí significa asegurarse de que está tomando medidas para protegerse tanto a usted como a su lugar de trabajo.

Cómo Proton le ayuda a reducir su riesgo

Otra forma efectiva de proteger su lugar de trabajo es adoptando herramientas seguras y cifradas de extremo a extremo que le ayuden a retener el control de sus datos:

- Proton Pass es un gestor de contraseñas seguro que le ayuda a crear, almacenar y gestionar contraseñas comerciales. Dar a su equipo la capacidad de compartir de forma segura sus credenciales ayuda a todos a identificar solicitudes ilegítimas de inicios de sesión o datos; si se le pide a alguien que envíe por correo electrónico una contraseña en lugar de compartirla de forma segura en Proton Pass, puede marcar la solicitud como sospechosa. También puede asegurarse de que si sus datos aparecen en la dark web, se le alerta inmediatamente para que pueda tomar medidas para prevenir intentos de suplantación.

- Proton Mail es un correo electrónico seguro y calendario que mantiene protegidos sus correos electrónicos comerciales. Nuestra protección avanzada contra suplantación PhishGuard lo defiende contra intentos de suplantación marcando direcciones de correo electrónico potencialmente suplantadas para usted. Cualquier inicio de sesión sospechoso o cambio de cuenta se identifica y se le marca automáticamente, y la protección de enlaces le ayuda a ver las URL completas antes de abrirlas para evitar abrir accidentalmente un enlace de suplantación.

Si está listo para protegerse a usted y a su empresa contra ataques de whaling, spear phishing y suplantación, comience hoy viendo qué plan Proton es mejor para usted.