DKIM è un metodo di autenticazione delle email che verifica che un messaggio non sia stato alterato durante il trasporto. Impara come funziona e perché è necessario per proteggere il tuo dominio email.

Insieme ad altri principali metodi di autenticazione email, come SPF e DMARC, DKIM contribuisce a prevenire lo spoofing delle email (messaggi con indirizzi del mittente falsificati), spam e attacchi di phishing.

Ti spieghiamo DKIM, come funziona e perché è necessario per proteggere il tuo dominio e garantire la consegna dei tuoi messaggi.

Cos’è DKIM?

Per cosa viene utilizzato DKIM?

Qual è la differenza tra DKIM, SPF e DMARC?

Come funziona DKIM?

Cos’è una firma DKIM?

Cos’è un record DKIM?

Cos’è un selettore DKIM?

Perché utilizzare DKIM?

Proteggi il tuo dominio

Migliora la consegnabilità delle email

Costruisci la reputazione del tuo dominio

Configurazione semplice di DKIM con Proton Mail

Cos’è DKIM?

DKIM (DomainKeys Identified Mail) è uno standard aperto per l’autenticazione delle email che “firma” criptograficamente un’email, aiutando a verificare che l’indirizzo del mittente non sia stato falsificato (spoofed) e che il suo messaggio non sia stato alterato durante il trasferimento.

DKIM assicura che un’email inviata dal tuo dominio (ad esempio, @iltuodominio.it) sia firmata con una chiave di crittografia posseduta dal tuo dominio. Questo verifica che provenga da un server di posta elettronica legittimo, non da un server di un attaccante che ha falsificato il tuo dominio.

Per cosa viene utilizzato DKIM?

DKIM è uno dei principali metodi utilizzati dai server di posta elettronica per autenticare le email. Insieme a SPF e DMARC, le piattaforme di email utilizzano DKIM per identificare indirizzi falsificati, contribuendo a ordinare e prevenire spam e potenziali email di phishing.

Se invii email dal tuo dominio (ad esempio, tunome@iltuodominio.it), dovresti utilizzare DKIM per aiutare a prevenire che venga falsificato. Se non utilizzi DKIM, i messaggi dal tuo dominio potrebbero essere contrassegnati come spam o rifiutati dai server di posta in arrivo.

Qual è la differenza tra DKIM, SPF e DMARC?

DKIM, SPF e DMARC sono metodi di autenticazione delle email che vengono utilizzati insieme per verificare che le email siano autentiche. Ecco i diversi ruoli che svolgono:

- DKIM (DomainKeys Identified Mail) verifica crittograficamente che l’indirizzo del mittente e il contenuto dell’email non siano stati modificati durante il transito.

- SPF (Sender Policy Framework) verifica che un’email sia stata inviata da un indirizzo IP autorizzato a inviare email dal dominio del mittente.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance) assicura che il dominio nei controlli DKIM e SPF corrisponda al dominio del mittente nel campo Da. Specifica anche come i provider di servizi email dovrebbero gestire un messaggio che fallisce sia i controlli DKIM sia SPF: possono accettarlo, rifiutarlo o contrassegnarlo come spam.

Scopri come configurare DKIM, SPF e DMARC con Proton Mail

Come funziona DKIM?

DKIM utilizza la crittografia a chiave pubblica(nuova finestra) per aggiungere una firma digitale a un’email.

Il server che invia l’email utilizza la propria chiave privata DKIM per “firmare” l’email. Quando il messaggio arriva, il server che riceve l’email verifica la firma utilizzando la corrispondente chiave pubblica DKIM.

Ecco cosa succede quando invii un’email con DKIM:

- Il server di posta in uscita crea un hash dei contenuti dell’email (campo Da, oggetto, corpo del messaggio, ecc.) e lo cripta utilizzando una chiave privata nota solo ai server di posta in uscita affidabili.

- Il server aggiunge l’hash all’intestazione dell’email in una firma DKIM.

- Quando l’email arriva, il server di posta in arrivo cerca la corrispondente chiave pubblica nei record DNS del tuo dominio e decifra l’hash nella firma DKIM.

- Il server di posta in arrivo genera quindi i propri hash dal corpo del messaggio e dai campi dell’email e li confronta con gli hash decifrati nella firma DKIM.

- Se gli hash corrispondono, ciò verifica che l’email non sia stata modificata durante l’invio, e supera il controllo DKIM.

In breve, se un’email supera il controllo DKIM, apprendiamo che:

- Il messaggio è stato inviato dal dominio presente nella firma DKIM

- Il messaggio non è stato alterato durante il transito

Se un messaggio non supera il controllo DKIM, l’email viene trattata come sospetta: il server di ricezione può inviarla alla cartella spam del destinatario o rifiutarla.

Cos’è una firma DKIM?

Una firma DKIM è una firma digitale che viene aggiunta a un’intestazione email per consentire al server ricevente di verificare criptograficamente che il messaggio non sia stato alterato.

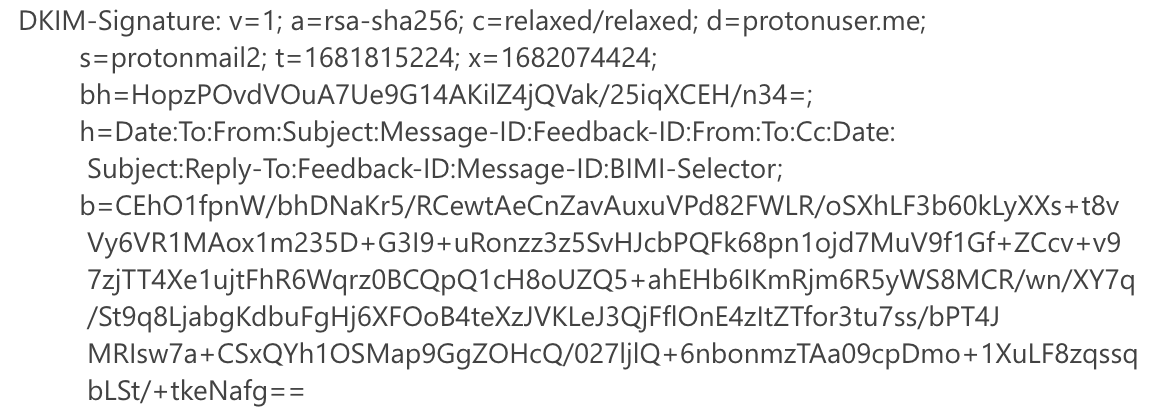

Una firma DKIM consiste in una serie di tag, come v=1, a=rsa-sha256, ecc., come in questo esempio:

Ecco il significato dei principali tag:

| Tag della firma DKIM | Significato | Richiesto? |

|---|---|---|

| v=1 | Numero di versione DKIM (dovrebbe essere sempre v=1) | Sì |

| a | Algoritmo utilizzato per creare la firma digitale | Sì |

| d | Nome del dominio (utilizzato con il selettore DKIM per localizzare la chiave pubblica) | Sì |

| s | Selettore DKIM (utilizzato per localizzare la chiave pubblica — vedi sotto) | Sì |

| t | Data e ora della firma | No |

| x | Data di scadenza | No |

| bh | Hash del corpo del messaggio | Sì |

| h | Elenco dei campi dell’intestazione inclusi nella firma (separati da due punti) | Sì |

| b | La firma digitale generata da bh e h e firmata con la chiave privata | Sì |

Quando un’email inviata arriva, ecco come viene controllata la firma DKIM:

- Il server di posta ricevente utilizza il selettore DKIM (s) e il nome del dominio (d) per localizzare e recuperare la chiave pubblica e decifrare la firma digitale (b).

- Il server crea quindi il proprio hash dal corpo del messaggio e verifica che corrisponda all’hash nel campo bh. Poi crea un hash degli header (inclusa la firma DKIM che contiene il campo bh) e confronta questo hash con la firma digitale decifrata usando la chiave pubblica.

- Se questi hash corrispondono, ciò verifica che l’email non sia stata alterata e il messaggio supera DKIM.

Cos’è un record DKIM?

Un record DKIM è dove viene memorizzata la chiave pubblica DKIM. Il record DKIM viene pubblicato e reso pubblicamente disponibile sul server DNS di un dominio, così qualsiasi server di posta ricevente può recuperarlo per verificare una firma DKIM.

Un record DKIM include:

- Il selettore DKIM

- Il dominio email

- La chiave pubblica

Cercando uno specifico selettore DKIM e nome di dominio, un server di posta elettronica destinatario può trovare la corrispondente chiave pubblica per verificare una firma DKIM.

Cosa è un selettore DKIM?

Un selettore DKIM è un nome unico che indica dove è memorizzata la chiave pubblica nel server DNS di un dominio. È memorizzato insieme al tuo nome di dominio in un record DKIM.

Quando invii un’email con DKIM, il selettore DKIM è incluso nella firma DKIM come un tag s= . Nell’esempio sottostante, il selettore DKIM è protonmail2

Puoi vedere il selettore DKIM per il tuo dominio inviandoti un’email e controllando la firma DKIM nell’intestazione dell’email.

Perché utilizzare DKIM?

Se possiedi un nome di dominio, raccomandiamo vivamente di implementare DKIM, SPF e DMARC. Ecco perché:

Proteggi il tuo dominio

DKIM rende difficile per gli aggressori inviare email fingendosi il tuo dominio (spoofing email). Abilitare DKIM aiuterà a prevenire che i malintenzionati usino il tuo dominio per spam o attacchi di phishing.

Migliora la recapitabilità delle email

Le email con una firma DKIM appaiono più legittime e possono essere verificate da un server di posta elettronica destinatario. Quindi, implementare DKIM per le email che invii riduce le possibilità che finiscano nella cartella spam.

Costruisci la reputazione del tuo dominio

Più invii email che superano i controlli DKIM e altre verifiche di autenticazione, più migliorerai la reputazione di invio del tuo dominio con i fornitori di servizi Internet (ISP) e i provider di posta elettronica. Quindi DKIM può aiutare a migliorare la recapitabilità delle tue email nel lungo termine.

Configurazione DKIM facile con Proton Mail

Se possiedi un tuo dominio, è facile configurare l’autenticazione email per proteggerlo con un piano a pagamento di Proton Mail. Ti guidiamo passo dopo passo nel processo di configurazione del tuo dominio personalizzato con l’autenticazione DKIM, SPF e DMARC.

Configura un singolo dominio con Proton Mail Plus o ottieni Proton Unlimited con supporto per tre domini, 15 indirizzi, 500 GB di spazio di archiviazione e illimitati alias hide-my-email.

Se hai un’attività commerciale, proteggi la tua posta elettronica con Proton for Business. Se non hai un dominio e desideri solo una posta elettronica sicura che rispetti la tua privacy, ottieni il nostro piano Proton Free.

Tutti i piani Proton includono Proton Mail crittografato end-to-end, Proton Calendar, Proton Drive e Proton VPN(nuova finestra).

Quindi unisciti a noi e mantieniti al sicuro!