DKIM est une méthode d’authentification des e-mails qui vérifie qu’un message n’a pas été altéré durant son transit. Apprenez son fonctionnement et pourquoi il est essentiel pour protéger votre domaine d’e-mails.

Avec les autres méthodes principales d’authentification des e-mails, SPF et DMARC, DKIM aide à prévenir le usurpation d’e-mails (messages avec des adresses d’expéditeur falsifiées), le spam (message indésirable), et les attaques de phishing (hameçonnage).

Nous expliquons DKIM, comment il fonctionne et pourquoi il est nécessaire pour protéger votre domaine et assurer la livraison de vos messages.

Qu’est-ce que DKIM ?

À quoi sert DKIM ?

Quelle est la différence entre DKIM, SPF et DMARC ?

Comment fonctionne DKIM ?

Qu’est-ce qu’une signature DKIM ?

Qu’est-ce qu’un enregistrement DKIM ?

Qu’est-ce qu’un sélecteur DKIM ?

Pourquoi utiliser DKIM ?

Protégez votre domaine

Améliorez la délivrabilité des e-mails

Construisez la réputation de votre domaine

Configuration facile de DKIM avec Proton Mail

Qu’est-ce que DKIM ?

DKIM (DomainKeys Identified Mail) est une norme ouverte pour l’authentification des e-mails qui « signe » cryptographiquement un e-mail, aidant à vérifier que l’adresse de l’expéditeur n’a pas été falsifiée (spoofed) et que le message n’a pas été altéré en transit.

DKIM garantit qu’un e-mail envoyé depuis votre domaine (par exemple, @votredomaine.com) est signé avec une clé de chiffrement appartenant à votre domaine. Cela vérifie qu’il provient d’un serveur de messagerie légitime et non d’un serveur d’attaquant ayant usurpé votre domaine.

À quoi sert DKIM ?

DKIM est l’une des principales méthodes utilisées par les serveurs de messagerie pour authentifier les e-mails. Avec SPF et DMARC, les plateformes de messagerie utilisent DKIM pour identifier les adresses usurpées, aidant à trier et à prévenir les spams et les potentiels e-mails de phishing.

Si vous envoyez des e-mails depuis votre propre domaine (par exemple, votrenom@votredomaine.com), vous devriez utiliser DKIM pour aider à prévenir l’usurpation de celui-ci. Si vous n’utilisez pas DKIM, les messages de votre domaine pourraient être marqués comme spams ou rejetés par les serveurs de messagerie récepteurs.

Quelle est la différence entre DKIM, SPF et DMARC ?

DKIM, SPF et DMARC sont des méthodes d’authentification des e-mails qui sont utilisées ensemble pour vérifier que les e-mails sont authentiques. Voici les rôles différents qu’ils jouent :

- DKIM (DomainKeys Identified Mail) permet de vérifier de manière cryptographique que l’adresse de l’expéditeur et le contenu de l’e-mail n’ont pas été modifiés en cours de route.

- SPF (Sender Policy Framework) vérifie qu’un e-mail a été envoyé depuis une adresse IP autorisée à envoyer des e-mails pour le domaine de l’expéditeur.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance) s’assure que le domaine dans les vérifications DKIM et SPF correspond au domaine de l’expéditeur dans le champ De. Il spécifie également comment les fournisseurs de services d’e-mail doivent traiter un message qui échoue à la fois aux contrôles DKIM et SPF : ils peuvent l’accepter, le rejeter ou le marquer comme spam.

Apprenez à configurer DKIM, SPF et DMARC avec Proton Mail

Comment fonctionne DKIM ?

DKIM utilise la cryptographie à clé publique(nouvelle fenêtre) pour ajouter une signature numérique à un e-mail.

Le serveur envoyant l’e-mail utilise sa clé privée DKIM pour « signer » l’e-mail. À l’arrivée du message, le serveur de réception vérifie la signature en utilisant la clé publique DKIM correspondante.

Voici ce qui se passe lorsque vous envoyez un e-mail avec DKIM :

- Le serveur d’envoi de courrier crée un hachage du contenu de l’e-mail (champ De, sujet, corps du message, etc.) et le chiffre à l’aide d’une clé privée connue seulement des serveurs d’envoi de courrier de confiance.

- Le serveur ajoute le hachage à l’en-tête d’e-mail dans une signature DKIM.

- À l’arrivée de l’e-mail, le serveur de réception consulte la clé publique correspondante dans les enregistrements DNS de votre domaine et déchiffre le hachage dans la signature DKIM.

- Le serveur de réception génère ensuite ses propres hachages à partir du corps du message et des champs de l’e-mail et les compare avec les hachages déchiffrés dans la signature DKIM.

- Si les hachages correspondent, cela vérifie que l’e-mail n’a pas été modifié pendant l’envoi, et il passe le contrôle DKIM.

En résumé, si un e-mail passe le contrôle DKIM, nous apprenons que :

- Le message a été envoyé depuis le domaine indiqué dans la signature DKIM

- Le message n’a pas été altéré en cours de transmission

Si un message échoue au contrôle DKIM, l’e-mail est traité comme suspect : le serveur de réception peut l’envoyer dans le dossier spam du destinataire ou le rejeter.

Qu’est-ce qu’une signature DKIM ?

Une signature DKIM est une signature numérique qui est ajoutée à l’en-tête d’e-mail pour permettre au serveur de réception de vérifier de manière cryptographique que le message n’a pas été altéré.

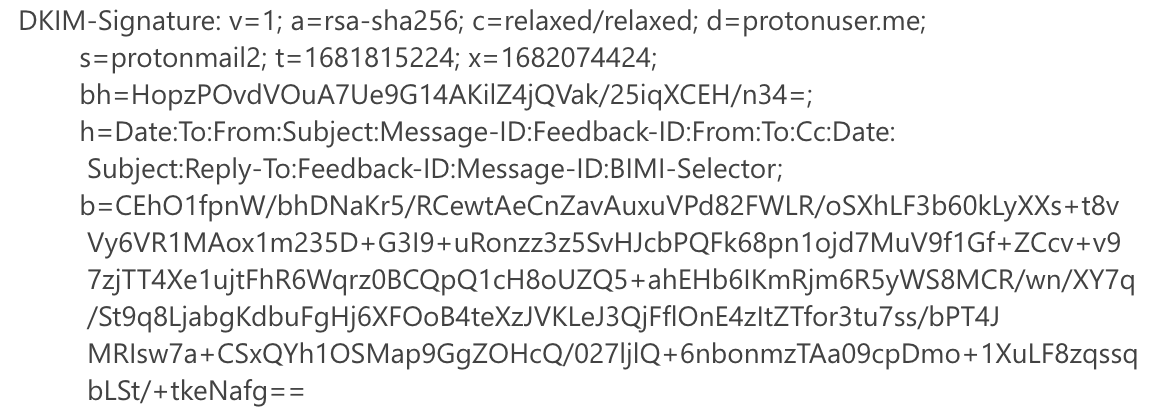

Une signature DKIM se compose d’une série de balises, comme v=1, a=rsa-sha256, etc., comme dans cet exemple :

Voici ce que signifient les principales balises :

| Balise de signature DKIM | Signification | Requise ? |

|---|---|---|

| v=1 | Numéro de version DKIM (doit toujours être v=1) | Oui |

| a | Algorithme utilisé pour créer la signature numérique | Oui |

| d | Nom de domaine (utilisé avec le sélecteur DKIM pour localiser la clé publique) | Oui |

| s | Sélecteur DKIM (utilisé pour localiser la clé publique, voir ci-dessous) | Oui |

| t | Heure de la signature | Non |

| x | Heure d’expiration | Non |

| bh | Empreinte du corps du message | Oui |

| h | Liste des champs d’en-tête inclus dans la signature (séparés par des deux-points) | Oui |

| b | La signature numérique générée à partir de bh et h et signée avec la clé privée | Oui |

Lorsqu’un e-mail envoyé arrive, voici comment la signature DKIM est vérifiée :

- Le serveur de messagerie récepteur utilise le sélecteur DKIM (s) et le nom de domaine (d) pour localiser et récupérer la clé publique et déchiffrer la signature numérique (b).

- Le serveur crée alors sa propre empreinte à partir du corps du message et vérifie qu’elle correspond à l’empreinte dans le champ bh. Ensuite, il crée une empreinte des en-têtes (y compris la signature DKIM contenant le champ bh) et compare cette empreinte avec la signature numérique qu’il déchiffre en utilisant la clé publique.

- Si ces empreintes correspondent, cela vérifie que l’e-mail n’a pas été altéré et le message passe le contrôle DKIM.

Qu’est-ce qu’un enregistrement DKIM ?

Un enregistrement DKIM est l’endroit où est stockée la clé publique DKIM. L’enregistrement DKIM est publié et accessible publiquement sur le serveur DNS d’un domaine, afin que tout serveur de messagerie récepteur puisse le récupérer pour vérifier une signature DKIM.

Un enregistrement DKIM comprend :

- Le sélecteur DKIM

- Le domaine de l’e-mail

- La clé publique

En recherchant un sélecteur DKIM et un nom de domaine spécifiques, un serveur de messagerie destinataire peut trouver la clé publique correspondante pour vérifier une signature DKIM.

Qu’est-ce qu’un sélecteur DKIM ?

Un sélecteur DKIM est un nom unique qui indique où la clé publique est stockée dans le serveur DNS d’un domaine. Il est stocké avec votre nom de domaine dans un enregistrement DKIM.

Lorsque vous envoyez un e-mail avec DKIM, le sélecteur DKIM est inclus dans la signature DKIM sous forme de balise s= . Dans l’exemple ci-dessous, le sélecteur DKIM est protonmail2

Vous pouvez voir le sélecteur DKIM pour votre domaine en vous envoyant un e-mail et en vérifiant la signature DKIM dans l’en-tête d’e-mail.

Pourquoi utiliser DKIM ?

Si vous possédez votre propre nom de domaine, nous recommandons fortement de mettre en place DKIM, SPF et DMARC. Voici pourquoi :

Protégez votre domaine

DKIM rend difficile pour les attaquants l’envoi d’e-mails se faisant passer pour votre domaine (usurpation d’email). Activer DKIM aidera à prévenir l’utilisation malveillante de votre domaine pour des attaques de spam ou de phishing.

Améliorez la délivrabilité des e-mails

Les e-mails avec une signature DKIM semblent plus légitimes et peuvent être vérifiés par un serveur de messagerie destinataire. Ainsi, mettre en œuvre DKIM pour les e-mails que vous envoyez réduit les chances qu’ils se retrouvent dans le dossier spam.

Construisez la réputation de votre domaine

Plus vous envoyez d’e-mails qui passent les vérifications DKIM et autres, plus vous améliorez la réputation d’envoi de votre domaine auprès des fournisseurs de services Internet (FSI) et des fournisseurs de messagerie électronique. Ainsi, DKIM peut aider à améliorer la délivrabilité de vos e-mails à long terme.

Configuration facile de DKIM avec Proton Mail

Si vous possédez votre propre domaine, il est facile de configurer l’authentification des e-mails pour le protéger avec un abonnement payant Proton Mail. Nous vous guidons pas à pas à travers le processus de configuration de votre domaine personnalisé avec l’authentification DKIM, SPF et DMARC.

Configurez un domaine unique avec Proton Mail Plus ou optez pour Proton Unlimited qui prend en charge trois domaines, 15 adresses, 500 Go de stockage et un nombre illimité d’alias « hide-my-email ».

Si vous avez une entreprise, sécurisez votre messagerie avec Proton for Business. Si vous n’avez pas de domaine et souhaitez simplement une messagerie sécurisée respectueuse de votre vie privée, optez pour notre abonnement Proton Free.

Tous les abonnements Proton incluent Proton Mail chiffré de bout en bout, Proton Calendar, Proton Drive et Proton VPN(nouvelle fenêtre).

Alors rejoignez-nous et restez en sécurité !