Su Proton Mail, la tua sicurezza è la nostra priorità assoluta. Normalmente, ciò significa proteggere la tua casella di posta da accessi non autorizzati dall’esterno. Tuttavia, piuttosto che cercare di hackerare il tuo software, le email di phishing cercano di hackerare te. Imitando email da fonti fidate, gli truffatori sperano di ingannarti facendoti abbassare la guardia giusto il tempo necessario per ottenere informazioni sensibili da te.

Abbiamo notato alcuni attacchi particolarmente ingegnosi di recente e volevamo avvisare la comunità di Proton. Puoi vedere tre di questi qui sotto. Ti avrebbero ingannato?

Come funziona il phishing?

Le truffe di phishing sono progettate per ingannarti e farti rivelare informazioni sensibili, fingendosi una fonte affidabile, come la tua banca o un rivenditore online. I truffatori spesso inviano email che sembrano urgenti, affermando che il tuo account è stato bloccato o che devi verificare una transazione di alto valore. Di solito ti chiedono di rispondere immediatamente cliccando su un link dannoso o confermando informazioni sensibili, come le tue credenziali di accesso o il numero della carta di credito.

Potresti poi essere reindirizzato al sito web del servizio reale o ricevere un messaggio che ti ringrazia per aver agito. Sfortunatamente, ora il truffatore ha accesso al tuo dispositivo o a qualsiasi informazione tu abbia condiviso.

Scopri di più sugli attacchi di phishing

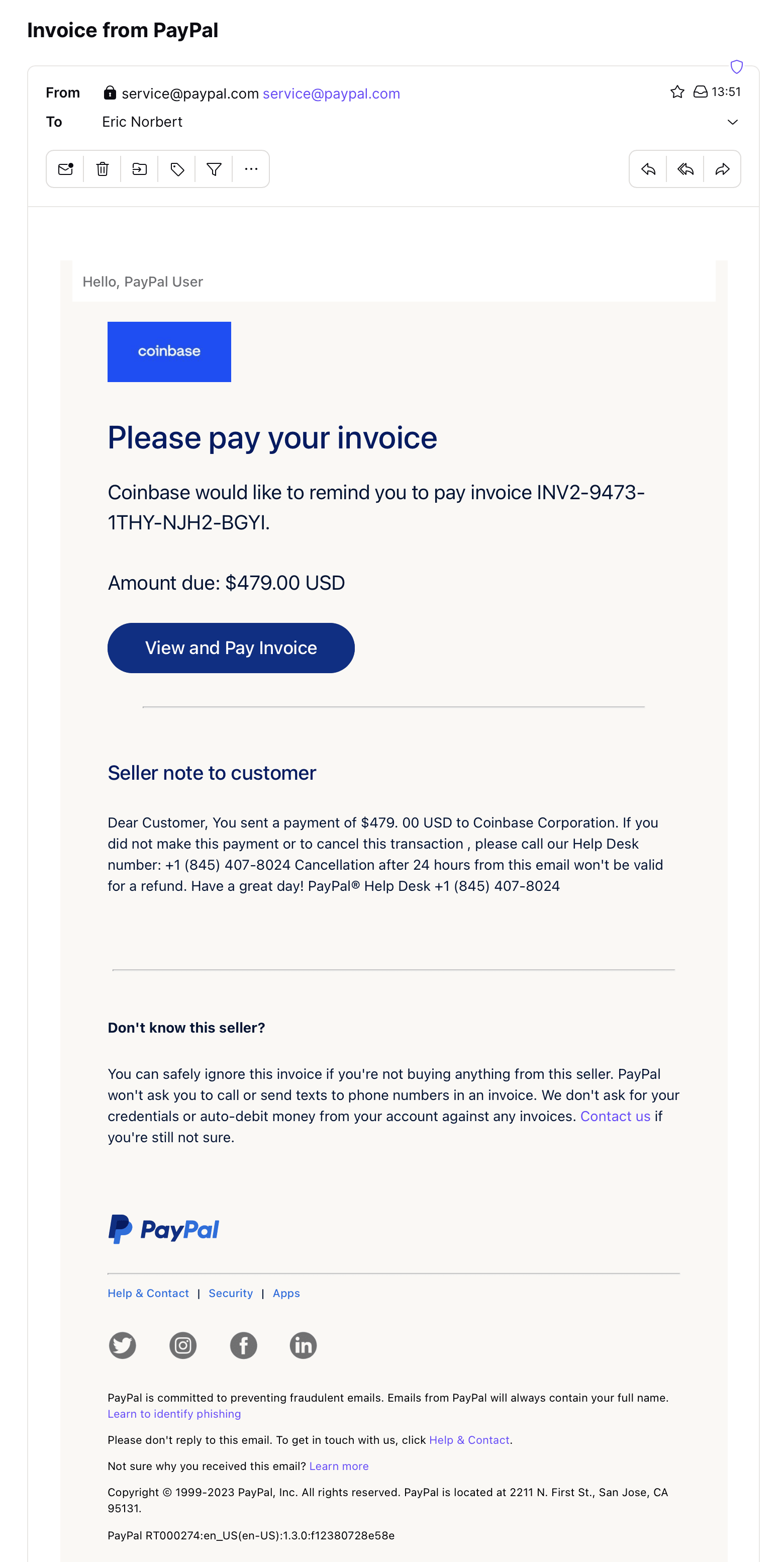

Primo potenziale attacco di phishing

Immagina di aprire la tua casella di posta e vedere i seguenti tre email. Sono legittime o attacchi di phishing?

Se hai detto che questo è un attacco di phishing, hai ragione. È un nuovo tipo ingegnoso di attacco di phishing che utilizza un dominio legittimo (in questo caso, da PayPal) per inviare fatture false. Abusando di domini email legittimi, questi attacchi di phishing hanno maggiori probabilità di essere considerati legittimi dai servizi di posta elettronica e dalle persone prese di mira.

Nel solo mese di febbraio 2023, abbiamo rilevato oltre 15.000 email di phishing inviate utilizzando queste tecniche.

Gli aggressori sperano che tu chiami il numero di telefono indicato nell’email per contestare o annullare l’addebito. Questo numero non appartiene a PayPal. Invece di chiamare il supporto clienti di PayPal, stai in realtà chiamando l’attaccante che finge di essere il supporto clienti.

Di solito, poi ti informano che sei stato hackerato e ti chiedono di scaricare uno strumento di amministrazione remota sul tuo computer affinché possano risolvere il problema per te. Se cadi nel tranello e scarichi il programma che ti inviano, darai effettivamente all’attaccante l’accesso diretto al tuo dispositivo, consentendogli di lanciare ancora più attacchi.

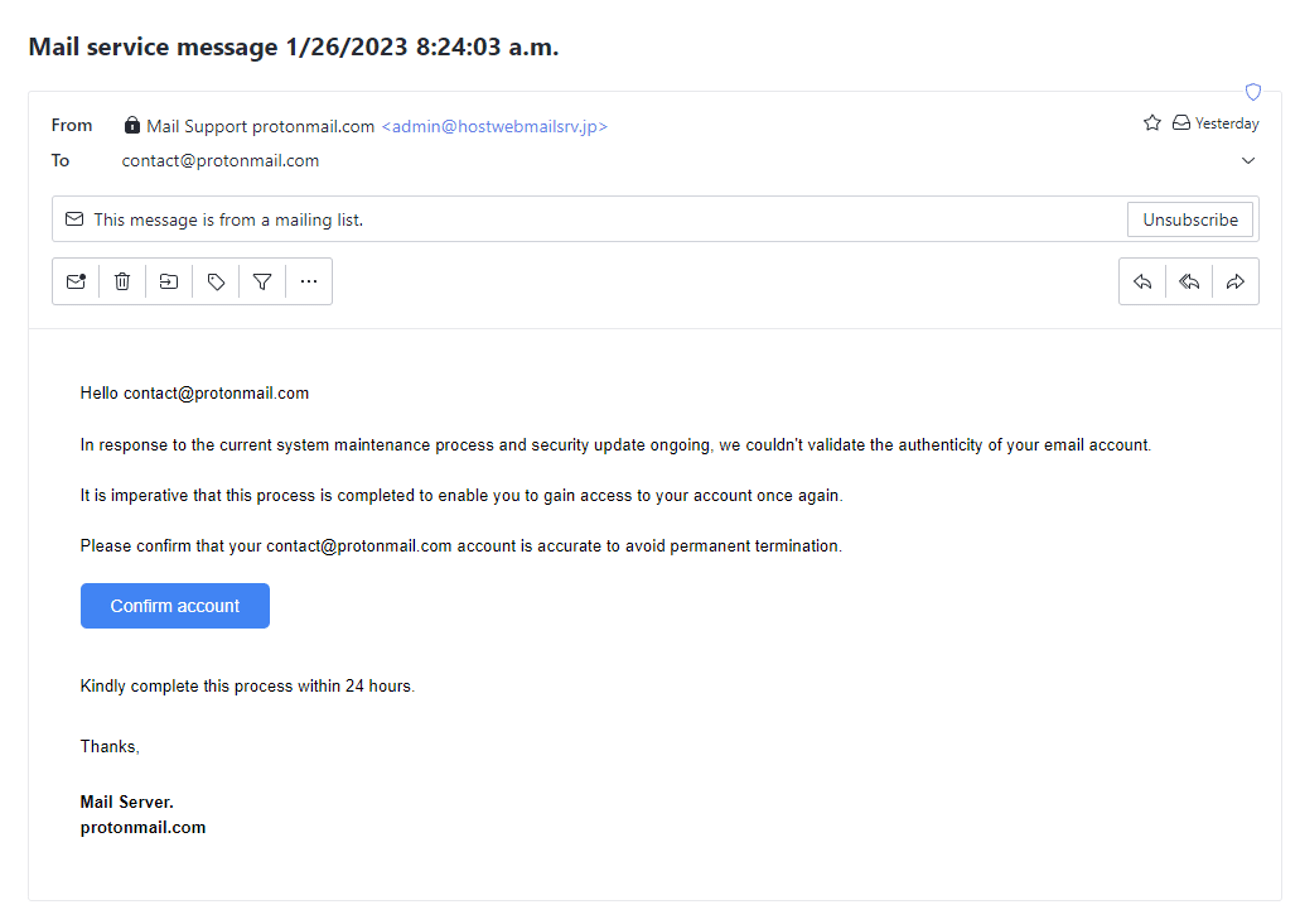

Secondo possibile attacco di phishing

Se hai detto che si tratta di un attacco di phishing, hai ragione. Gli aggressori spesso cercano di impersonare Proton Mail sapendo che le persone si fidano di noi per proteggere le loro informazioni personali. Il primo indizio è il campo Da. Anche se questa email afferma di provenire da Supporto Mail protonmail.com, se osservi l’indirizzo email seguente, noterai che non utilizza un dominio riconosciuto di Proton Mail (questo usa un dominio @hostwebmailsrv.jp). Inoltre, non presenta il nostro badge Ufficiale (che è il modo in cui verifichiamo le email legittime di Proton Mail).

Questo è anche un attacco di phishing classico in quanto cerca di instillare un senso di urgenza dicendo che devi confermare il tuo account o verrà terminato permanentemente.

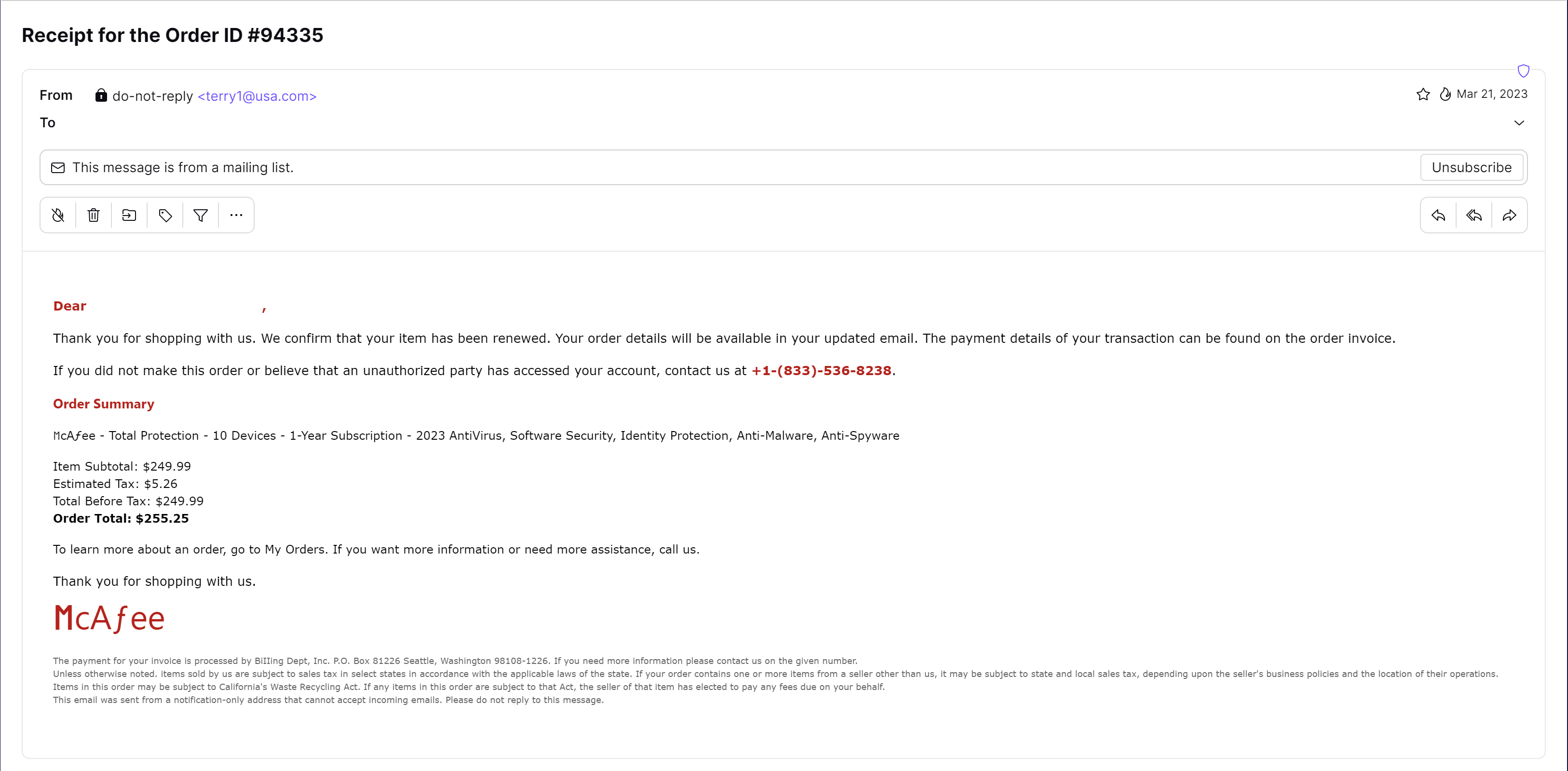

Terzo possibile attacco di phishing

Se hai detto che si tratta di un attacco di phishing, hai ragione. Questo esempio contiene molti segnali di allarme, come l’indirizzo email nel campo Da (sembra improbabile che McAfee usi un dominio @usa.com) e il logo McAfee chiaramente errato in fondo.

Questa è una versione meno sofisticata dell’attacco PayPal, che spera di ingannarti affinché chiami il numero di telefono fornito così qualcuno può convincerti a consegnare i dettagli del tuo account,

Usa Proton Mail per trovare e bloccare le email di phishing

Mantenere questo livello di attenzione può essere estenuante, specialmente quando devi occuparti di decine di email legittime ogni giorno. Proton Mail rende questo lavoro più semplice. Blocciamo oltre 130.000 attacchi di phishing ogni giorno, siamo costantemente alla ricerca di nuove e creative strategie che gli aggressori usano per evitare il rilevamento, ti forniamo gli strumenti per prendere decisioni informate quando ti trovi di fronte a email sospette.

Blocca gli scammer con PhishGuard

Il PhishGuard di Proton Mail ferma la maggior parte dei tentativi di phishing prima che raggiungano la tua casella di posta. PhishGuard autentica le email utilizzando controlli DMARC, DKIM e SPF. Se un’email fallisce l’autenticazione, Proton Mail la bloccherà o ti avviserà così saprai quali email esaminare più attentamente (come visto nell’esempio due).

Identifica link sospetti con la conferma del link

Gli aggressori possono nascondere link dannosi nelle email che potrebbero reindirizzarti a un altro URL. La conferma del link di Proton Mail mostra l’URL effettivo verso cui stai per essere reindirizzato, permettendoti di rilevare link sospetti nascosti dietro a testo dall’aspetto innocuo.

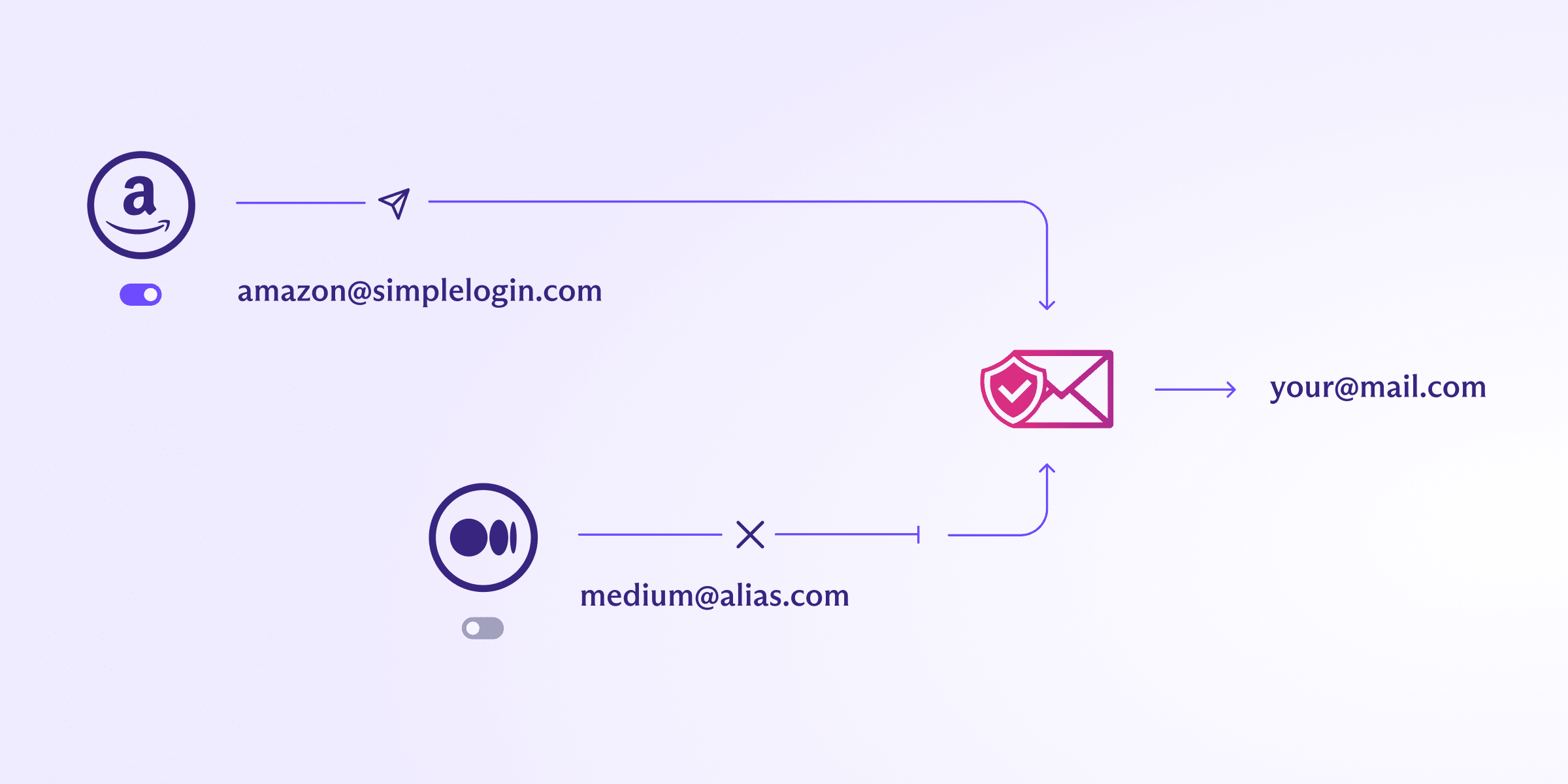

Usa gli alias per proteggerti da violazioni dei dati e tentativi di phishing

Con gli alias email, puoi associare un alias a un servizio specifico, permettendoti di segmentare i tuoi contatti e rilevare gli impostori.

Ad esempio, immagina di registrarti a un sito web utilizzando un alias (sitoweb1@iltuonome.simplelogin.com) e poi quel sito invia un’email al tuo vero indirizzo email (emailreale@protonmail.com). In questo caso, puoi presumere che probabilmente non si tratta di un’email legittima, poiché il sito web effettivo non aveva accesso al tuo vero indirizzo email quando ti sei iscritto.

Evita siti web dannosi con NetShield Ad-blocker

Se hai un piano a pagamento per Proton VPN, puoi attivare il NetShield Ad-blocker(nuova finestra), che ti impedirà di accedere a siti noti per essere pericolosi.

Proteggi il tuo account con chiavi di sicurezza fisiche

Anche se cadi vittima di un attacco di phishing, puoi proteggere i tuoi account aggiungendo strati extra di sicurezza ai tuoi account online. Con l’autenticazione a due fattori (2FA), specialmente 2FA utilizzando chiavi di sicurezza hardware come le Yubikeys, puoi verificare fisicamente di essere il proprietario dell’account. Questo significa che anche se un attaccante ruba le tue credenziali di accesso, non può prendere il controllo dell’account senza la chiave fisica ad esso associata.

Impedisci agli attaccanti di accedere al tuo Account Proton

Anche se comprometti accidentalmente il tuo Account Proton cadendo in un attacco phishing, puoi comunque mantenere al sicuro i tuoi dati. Proton dispone di protezione automatizzata della sicurezza dell’account che sospende gli account prima che gli attaccanti possano accedervi. Inoltre inviamo avvisi di accesso per ogni tentativo di login.

Se vedi un avviso di accesso che non hai innescato, puoi sempre uscire da tutte le sessioni non autorizzate e cambiare la tua password.

Con gli attacchi phishing che diventano sempre più sofisticati, è importante proteggere i tuoi dati, e ciò inizia scegliendo una posta elettronica sicura. Inizia a usare Proton Mail oggi per mantenere al sicuro le tue informazioni personali.