Phishing var den mest almindelige it-kriminalitet rapporteret til Internet Crime Complaint Center(nyt vindue) i 2024. Vi har skrevet om, hvad phishing er, og givet nogle eksempler på overbevisende phishing-e-mails på vores blog, men cyberkriminelle justerer altid deres angreb for at maksimere deres udbytte.

En mere effektiv version af phishing er, når angribere målretter specifikke personer, hvilket kaldes whaling eller spear phishing. Mens phishing kan målrette enkeltpersoner eller virksomheder, målretter whaling og spear phishing specifikt dem inden for en virksomhed. Det er vigtigt at forstå forskellen mellem disse termer, samt hvordan man opdager dem, og hvordan man beskytter sig mod dem.

Hvad er forskellen mellem whaling, phishing og spear phishing?

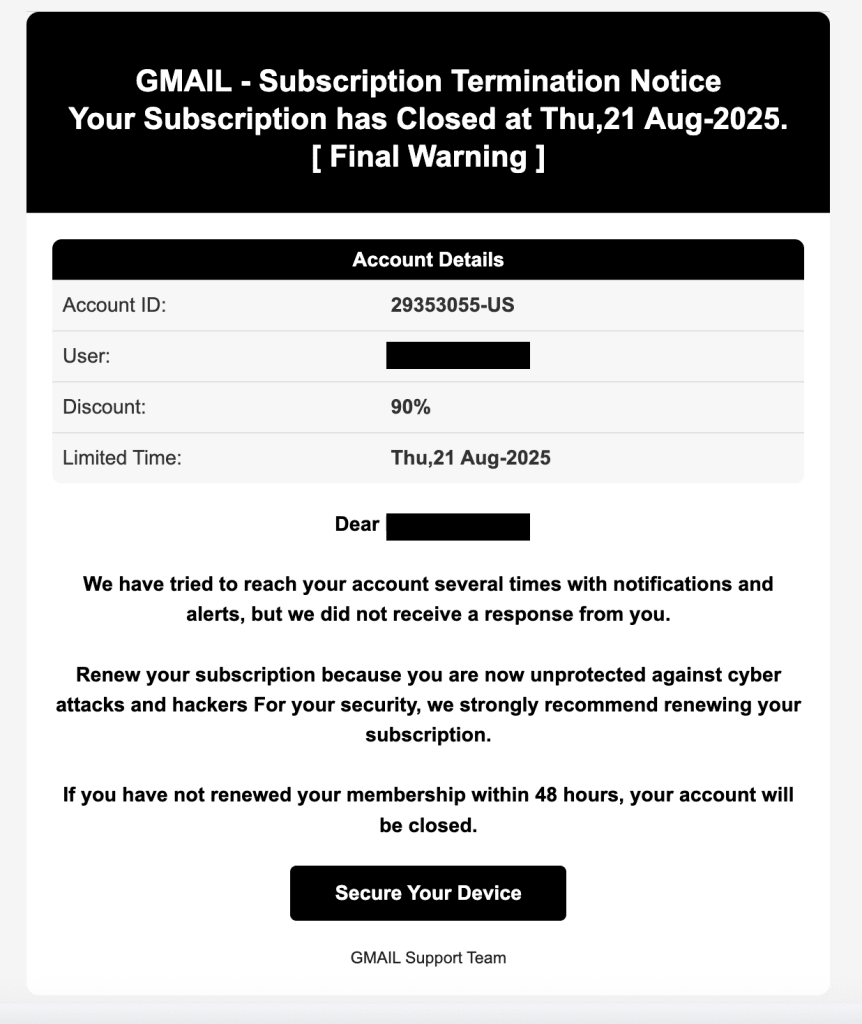

Phishing er en metode, som hackere bruger til at narre dig til at dele følsomme oplysninger med dem. Hvis du nogensinde har modtaget en mistænkelig e-mail fra en tjeneste som Amazon, Google eller PayPal, der fortæller dig, at din konto er blevet frosset, er du blevet målrettet af et phishing-forsøg. Disse angreb er brede og sigter mod at få så mange svar som muligt. Du vil modtage dem på din personlige e-mailadresse såvel som din arbejds-e-mailadresse.

Spear phishing og whaling-angreb bruger de samme taktikker som phishing, men udruller dem på et meget mindre og specifikt sæt mål inden for en virksomhed. Begge typer angreb falder bredt under kategorien phishing, men det er værd at forstå, hvordan en hackers mål påvirker de taktikker, de bruger.

Hvad er spear phishing?

Spear phishing tager de samme brede teknikker, der bruges til phishing-angreb, og skræddersyr dem til specifikke personer. De personer, der målrettes af spear phishing, arbejder ofte i juridiske eller finansielle afdelinger, hvilket giver dem adgang til særligt følsomme og værdifulde data.

Ifølge forskning offentliggjort af Barracuda Networks(nyt vindue) involverer mere end 80 % af spear phishing-angreb brand-imitation. Efter at have analyseret 360.000 phishing-e-mails over tre måneder fandt firmaet, at Microsoft og Apple er de mest imiterede brands, med angreb mest tilbøjelige til at forekomme mellem tirsdag og torsdag og toppe omkring begivenheder såsom skattesæson. Dette niveau af planlægning fra svindlernes side vidner om, hvor nøje de studerer medarbejdere og planlægger deres angreb.

Rapporten antyder, at de tre øverste emnelinjer brugt ved spear phishing-angreb er en variation af følgende:

- Anmodning

- Opfølgning

- Haster/Vigtigt

Det er ikke overraskende, at emnelinjerne skaber enten en følelse af hast eller indtrykket af, at du allerede har været i kontakt med afsenderen. Der kan også være politiske motiver for spear phishing-angreb. I 2024 frigav Microsoft efterretninger(nyt vindue) vedrørende iransk indblanding i det amerikanske valg. En tidligere seniorrådgivers Microsoft Hotmail-konto blev kompromitteret for at lancere et angreb rettet mod en højtstående embedsmand på en præsidentkampagne.

Hvad er whaling?

Hvor spear phishing målretter flere personer på højt niveau, målretter whaling… ja, hvaler. Whaling er effektivt set spear phishing rettet mod et meget værdifuldt mål, såsom en CEO eller CFO. Disse angreb er meget personlige og omhyggeligt researchet. Cyberkriminelle står til at tjene penge, samt potentielt få adgang til følsomme data såsom IP eller investorinformation, afpresse deres mål og forårsage enorm skade på omdømme.

Whaling-angreb tager måneder, hvis ikke år, at planlægge effektivt, og kriminelle målretter virksomheder, der går igennem turbulente begivenheder, for at udnytte kaosset. I 2015 målrettede angribere ledere på C-niveau hos Mattel med et udspekuleret whaling-angreb(nyt vindue), mens virksomheden omstrukturerede og ændrede sin betalingspolitik. En økonomichef modtog en besked fra virksomhedens nye CEO, der anmodede om en ny leverandørbetaling til Kina, et land Mattel forsøgte at udvide til. Efter ændringerne i betalingspolitikken krævede overførsler godkendelse fra to højtstående ledere inden for Mattel, så modtageren gav sin godkendelse, og overførslen blev foretaget. Først efter at pengene var væk, nævnte lederen betalingen til den nye CEO, som ikke havde lavet anmodningen.

Takket være at 1. maj er en bankhelligdag i Kina, kunne Mattel fryse kontoen, der indeholdt de stjålne midler, og pengene blev gendannet inden for to dage. Men dette meget målrettede angreb kunne have kostet Mattel 3 millioner dollars med en enkelt e-mail.

Whaling vs. spear phishing

For at opsummere forskellene mellem de tre typer angreb:

| Phishing | Målretter alle med generiske angreb |

| Spear phishing | Målretter specifikke personer med specifikke angreb |

| Whaling | Målretter VIP’er og virksomhedsledere med personlige angreb |

Specificiteten af målet dikterer mængden af research og målretning, der går ind i hvert angreb. Men uanset typen af angreb er der en lignende proces, som hackere vil følge for planlægning og udførelse.

Hvad er processen for et whaling- eller spear phishing-angreb?

- Rekognoscering: Hackeren researcher sit mål ved at undersøge deres onlinetilstedeværelse for at skabe en profil af målets sandsynlige udløsere for at svare. Dette inkluderer profiler på sociale medier, virksomhedswebsteder og ethvert andet sted, deres mål måtte optræde online. De vil også bruge databrokere og potentielt det mørke web til at skaffe personlige oplysninger.

- Udarbejdelse af lokkemad: Hackeren sammensætter derefter en angrebsplan. De vil oprette en e-mail designet til at overbevise deres mål om, at de er en kollega, en tredjepartstjeneste eller en regeringsinstans. De vil indsamle så meget information som muligt for at narre deres mål, muligvis ved at phishe bredere i virksomheden.

- Levering: Angriberne vil sende den skræddersyede e-mail til deres mål. Den kan ligne en faktura og indeholde et link til et ondsindet websted, der inviterer læseren til at indtaste betalingsdetaljer, eller en anmodning fra virksomhedens it-afdeling om logins og adgangskoder.

- Udnyttelse: E-mailen kan være fyldt med malware eller ransomware, linke til et spoofet site eller bede om legitimationsoplysninger, følsomme oplysninger eller betalinger. Der er flere måder for hackere at udnytte dit netværk, når de har fået adgang, såsom at etablere bagdørsadgang og give sig selv admin-rettigheder.

- Virkning: Hvis angrebet lykkes, vil hackeren fortsætte med at phishe for mere adgang eller begynde at foretage transaktioner, downloade data eller overtage konti. Virksomheden står over for økonomisk tab, et databrud, skade på omdømme eller alt det ovenstående.

Angreb kommer i mange former, hvilket gør det svært altid at være på vagt. Generelt gælder det, at jo mere senior din rolle er, eller jo mere følsomme data du har adgang til, desto vigtigere bliver verifikation.

Hvordan kan du beskytte dig mod angreb?

Der er to dele i at beskytte dig selv mod cyberangreb: Din virksomhedsinfrastruktur og din egen bevidsthed.

Først, lad os se på, hvad du personligt kan gøre.

- Stol på, men verificer. Hvis du modtager en anmodning vedrørende en betaling eller tildeling af adgang til følsomme data, er det bedste bud at tale med personen, der angiveligt sendte dig anmodningen. Hvis du har mødt personen før, så ring til dem eller tal med dem ansigt til ansigt og bekræft, at anmodningen er legitim. Hvis du ikke har, så verificer deres identitet gennem betroede kanaler, såsom en kollega med forbindelser eller en højtstående person i deres virksomhed.

- Lad ikke hastværk presse dig til at begå en fejl. Svindlere bruger falsk hastværk til at opmuntre dig til at træffe en hurtig beslutning. Du vil ikke fortryde at vente med at verificere en anmodning, men du kan fortryde ikke at verificere en.

- Tjek afsenderens e-mailadresse nøje. Når en hacker får det til at se ud som om, deres e-mail kommer fra en legitim afsender, kaldes dette e-mail-spoofing. Sørg for, at domænenavnet er korrekt, og at der ikke er stavefejl i selve e-mailadressen. Find ud af mere om, hvordan du beskytter dig mod e-mail-spoofing.

- Uddan dit team om risiciene ved phishing-angreb. En enkelt succesfuld phishing-e-mail kan have ødelæggende konsekvenser for en virksomhed.

At være opmærksom på potentielle trusler betyder ikke at være mistænksom over for hver eneste e-mail, du modtager, men det betyder at sikre, at du tager skridt til at beskytte både dig selv og din arbejdsplads.

Hvordan Proton hjælper dig med at reducere din risiko

En anden effektiv måde at beskytte din arbejdsplads på er ved at indføre sikre, end-to-end krypterede værktøjer, der hjælper dig med at bevare kontrollen over dine data:

- Proton Pass er en sikker adgangskodeadministrator, der hjælper dig med at oprette, gemme og administrere virksomhedsadgangskoder. At give dit team mulighed for sikkert at dele deres legitimationsoplysninger hjælper alle med at identificere uretmæssige anmodninger om logins eller data — hvis nogen bliver bedt om at e-maile en adgangskode i stedet for at dele den sikkert i Proton Pass, kan de markere anmodningen som mistænkelig. Du kan også sikre, at hvis dine data optræder på det mørke web, bliver du øjeblikkeligt advaret, så du kan gribe ind for at forhindre phishing-forsøg.

- Proton Mail er en sikker e-mail og kalender, der holder dine forretnings-e-mails beskyttet. Vores avancerede phishing-beskyttelse PhishGuard forsvarer dig mod phishing-forsøg ved at markere potentielt spoofede e-mailadresser for dig. Enhver mistænkelig login eller kontoændring identificeres og markeres for dig automatisk, og linkbeskyttelse hjælper dig med at se fulde URL’er, før du åbner dem, for at forhindre utilsigtet åbning af et phishing-link.

Hvis du er klar til at beskytte dig selv og din virksomhed mod whaling, spear phishing og phishing-angreb, så start i dag ved at se, hvilket Proton-abonnement der er bedst for dig.