O Phishing foi o cibercrime mais comum relatado ao Internet Crime Complaint Center(nova janela) em 2024. Escrevemos sobre o que é o phishing e demos alguns exemplos de e-mails de phishing convincentes no nosso blogue, mas os cibercriminosos estão sempre a ajustar os seus ataques para maximizar o seu retorno.

Uma versão mais eficaz de phishing é quando os atacantes visam pessoas específicas, o que é chamado whaling ou spear phishing. Enquanto o phishing pode visar indivíduos ou empresas, o whaling e o spear phishing visam especificamente aqueles dentro de uma empresa. É importante compreender a diferença entre estes termos, bem como como detetá-los e como se proteger contra eles.

Qual é a diferença entre whaling, phishing e spear phishing?

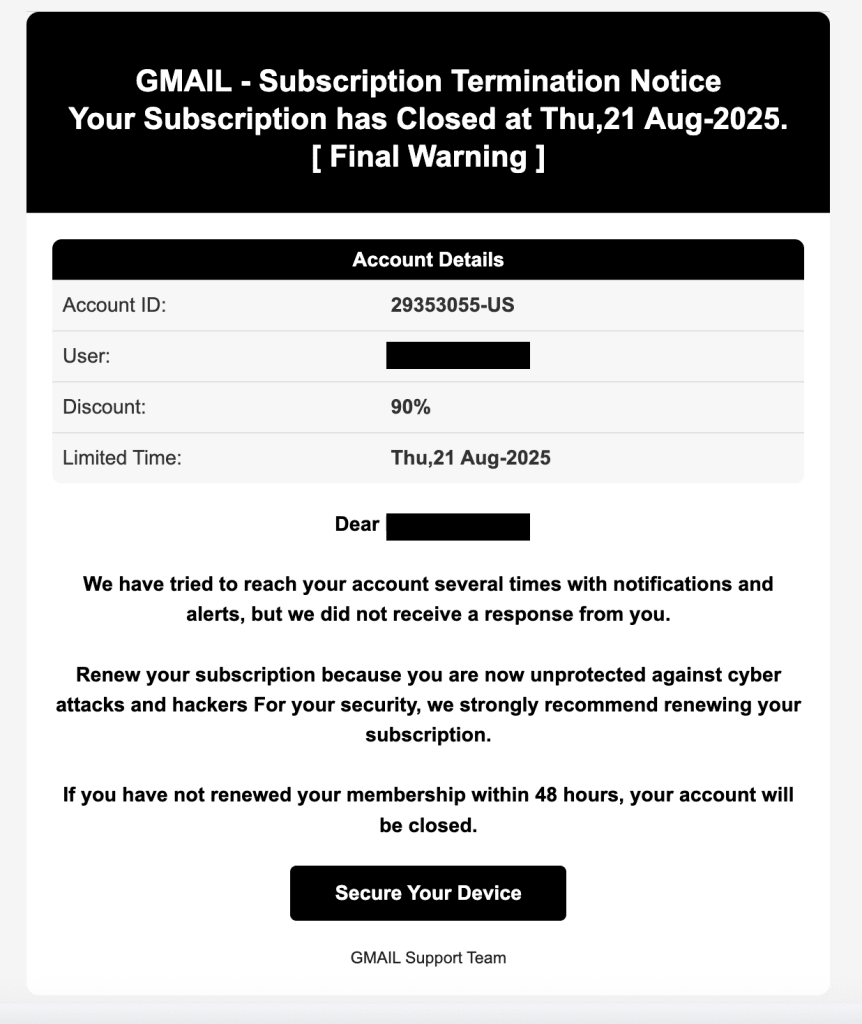

Phishing é um método que os hackers usam para o enganar e levar a partilhar informações sensíveis com eles. Se alguma vez recebeu um e-mail com aspeto suspeito de um serviço como a Amazon, Google ou PayPal a dizer-lhe que a sua conta foi congelada, foi alvo de uma tentativa de phishing. Estes ataques são amplos e visam obter o maior número possível de respostas. Recebê-los-á tanto no seu endereço de e-mail pessoal como no seu endereço de e-mail de trabalho.

Os ataques de spear phishing e whaling usam as mesmas táticas que o phishing, mas implementam-nas num conjunto muito menor e específico de alvos dentro de uma empresa. Ambos os tipos de ataque enquadram-se amplamente na categoria de phishing, mas vale a pena compreender como o alvo de um hacker afeta as táticas que usa.

O que é spear phishing?

Spear phishing pega nas mesmas técnicas amplas usadas para ataques de phishing e adapta-as a indivíduos específicos. Os indivíduos visados pelo spear phishing trabalham frequentemente em departamentos jurídicos ou financeiros, dando-lhes acesso a dados particularmente sensíveis e valiosos.

De acordo com uma investigação publicada pela Barracuda Networks(nova janela), mais de 80% dos ataques de spear phishing envolvem personificação de marca. Depois de analisar 360.000 e-mails de phishing durante três meses, a empresa descobriu que a Microsoft e a Apple são as marcas mais imitadas, com ataques mais propensos a ocorrer entre terça e quinta-feira e a aumentar em torno de eventos como a época fiscal. Este nível de planeamento por parte dos burlões fala de quão de perto estudam os funcionários e planeiam os seus ataques.

O relatório sugere que as três principais linhas de assunto usadas por ataques de spear phishing são alguma variação do seguinte:

- Pedido

- Seguimento

- Urgente/Importante

Não é surpreendente que as linhas de assunto criem um sentido de urgência ou a impressão de que já esteve em contacto com o remetente. Também pode haver motivações políticas para ataques de spear phishing. Em 2024, a Microsoft divulgou inteligência(nova janela) relativa à interferência iraniana nas eleições dos EUA. A conta Microsoft Hotmail de um antigo conselheiro sénior foi comprometida para lançar um ataque visando um funcionário de alto escalão numa campanha presidencial.

O que é whaling?

Enquanto o spear phishing visa vários indivíduos de alto nível, o whaling visa… bem, baleias. O whaling é efetivamente spear phishing dirigido a um alvo muito valioso, como um CEO ou CFO. Estes ataques são altamente personalizados e meticulosamente pesquisados. Os cibercriminosos esperam ganhar dinheiro, bem como potencialmente ganhar acesso a dados sensíveis como PI ou informações de investidores, chantagear os seus alvos e causar enormes danos reputacionais.

Os ataques de whaling demoram meses, se não anos, a planear eficazmente, e os criminosos visam empresas que passam por eventos turbulentos para explorar o caos. Em 2015, atacantes visaram executivos de nível C na Mattel com um ataque de whaling elaborado(nova janela) enquanto a empresa estava a reestruturar e a alterar a sua política de pagamento. Uma executiva financeira recebeu uma nota do novo CEO da empresa solicitando um pagamento a um novo fornecedor para a China, um país para o qual a Mattel estava a tentar expandir-se. Após as alterações na política de pagamento, as transferências exigiam aprovação de dois gestores de alto escalão dentro da Mattel, por isso a destinatária deu a sua aprovação, e a transferência foi feita. Só depois de o dinheiro ter desaparecido é que a executiva mencionou o pagamento ao novo CEO, que não tinha feito o pedido.

Graças ao facto de 1 de maio ser um feriado bancário na China, a Mattel conseguiu congelar a conta que detinha os fundos roubados, e o dinheiro foi recuperado em dois dias. Mas este ataque altamente direcionado poderia ter custado à Mattel 3 milhões de dólares com um único e-mail.

Whaling vs spear phishing

Para resumir as diferenças entre os três tipos de ataques:

| Phishing | Visa todos com ataques genéricos |

| Spear phishing | Visa pessoas específicas com ataques específicos |

| Whaling | Visa VIPs e líderes empresariais com ataques personalizados |

A especificidade do alvo dita a quantidade de pesquisa e segmentação que entra em cada ataque. Mas independentemente do tipo de ataque, há um processo semelhante que os hackers seguem para planear e executar.

Qual é o processo de um ataque de whaling ou spear phishing?

- Reconhecimento: O hacker pesquisa o seu alvo examinando a sua presença online para criar um perfil dos prováveis gatilhos do seu alvo para responder. Isto inclui perfis de redes sociais, sítios web empresariais e qualquer outro lugar onde o seu alvo possa aparecer online. Usarão também corretores de dados e potencialmente a dark web para obter informações pessoais.

- Criar o isco: O hacker junta então um plano de ataque. Criará um e-mail concebido para convencer o seu alvo de que é um colega, um serviço de terceiros ou uma agência governamental. Recolherá tanta informação quanto possível para enganar o seu alvo, possivelmente fazendo phishing mais amplamente dentro da empresa.

- Entrega: Os atacantes enviarão o e-mail adaptado ao seu alvo. Pode parecer uma fatura e conter uma ligação para um sítio web malicioso, convidando o leitor a introduzir detalhes de pagamento, ou um pedido do departamento de TI da empresa para inícios de sessão e palavras-passe.

- Exploração: O e-mail pode estar carregado com malware ou ransomware, ligar a um sítio falsificado ou pedir credenciais, informações sensíveis ou pagamentos. Existem várias formas de os hackers explorarem a sua rede uma vez que tenham ganho acesso, como estabelecer acesso por backdoor e dar a si mesmos privilégios de administrador.

- Impacto: Se o ataque for bem-sucedido, o hacker continuará a fazer phishing por mais acesso ou começará a fazer transações, transferir dados ou assumir o controlo de contas. A empresa enfrenta perdas financeiras, um incidente de dados, danos reputacionais ou tudo o que foi referido.

Os ataques vêm em muitas formas, tornando difícil estar sempre em guarda. Em geral, quanto mais sénior for o seu cargo ou quanto mais dados sensíveis tiver acesso, mais importante se torna a verificação.

Como se pode proteger contra ataques?

Existem duas partes para se proteger contra ciberataques: A infraestrutura da sua empresa e a sua própria consciencialização.

Primeiro, vejamos o que pode fazer pessoalmente.

- Confie mas verifique. Se receber um pedido relativo a um pagamento ou concessão de acesso a dados sensíveis, falar com a pessoa que alegadamente lhe enviou o pedido é a sua melhor aposta. Se já conheceu a pessoa antes, ligue-lhe ou fale com ela pessoalmente e confirme que o pedido é legítimo. Se não, verifique a sua identidade através de canais de confiança, como um colega com ligações ou um indivíduo de escalão superior na sua empresa.

- Não deixe que a urgência o empurre para cometer um erro. Os burlões usam falsa urgência para o encorajar a tomar uma decisão rápida. Não se arrependerá de esperar para verificar um pedido, mas pode arrepender-se de não verificar um.

- Verifique atentamente o endereço de e-mail do remetente. Quando um hacker faz parecer que o seu e-mail vem de um remetente legítimo, isto chama-se mistificação da identidade de e-mail. Certifique-se de que o nome de domínio está correto e que não existem erros ortográficos no próprio endereço de e-mail. Saiba mais sobre como se proteger da mistificação da identidade de e-mail.

- Eduque a sua equipa sobre os riscos de ataques de phishing. Um único e-mail de phishing bem-sucedido pode ter consequências devastadoras para uma empresa.

Estar ciente de ameaças potenciais não significa suspeitar de cada e-mail que recebe, mas significa garantir que está a tomar medidas para se proteger a si e ao seu local de trabalho.

Como a Proton o ajuda a reduzir o seu risco

Outra forma eficaz de proteger o seu local de trabalho é adotar ferramentas seguras e encriptadas de ponto a ponto que o ajudem a manter o controlo dos seus dados:

- O Proton Pass é um gestor de palavras-passe seguro que o ajuda a criar, armazenar e gerir palavras-passe empresariais. Dar à sua equipa a capacidade de partilhar as suas credenciais de forma segura ajuda todos a identificar pedidos ilegítimos de inícios de sessão ou dados — se alguém for convidado a enviar uma palavra-passe por e-mail em vez de a partilhar de forma segura no Proton Pass, pode sinalizar o pedido como suspeito. Também pode garantir que, se os seus dados aparecerem na dark web, é imediatamente alertado para que possa tomar medidas para prevenir tentativas de phishing.

- O Proton Mail é um e-mail seguro e calendário que mantém os seus e-mails profissionais protegidos. A nossa proteção avançada contra phishing PhishGuard defende-o contra tentativas de phishing, sinalizando endereços de e-mail potencialmente falsificados para si. Quaisquer inícios de sessão suspeitos ou alterações na conta são identificados e sinalizados para si automaticamente, e a proteção de ligações ajuda-o a ver os URLs completos antes de os abrir para evitar abrir acidentalmente uma ligação de phishing.

Se está pronto para se proteger a si e à sua empresa contra ataques de whaling, spear phishing e phishing, comece hoje por ver qual plano Proton é o melhor para si.