Proton-Blog

- Neuigkeiten von Proton

- Proton Mail

en

- Privatsphäre-Leitfäden

- Produkt-Updates

- Proton Drive

Neueste Artikel

Siehe alle Artikel

en

Learn how to plan an MFA rollout, choose the right authentication methods,

reduce employee resistance, and enforce MFA across your business.

en

- Privatsphäre-Leitfäden

Covering the 2026 FIFA World Cup? Here's how journalists can stay safe from

physical threats, border scrutiny, and digital surveillance.

en

Learn how your small businesses can build a compliance foundation that wins

deals, protects data, and proves your security posture.

Produkt-Updates

Siehe alle Produkt-Updates Artikel

- Produkt-Updates

- Proton Drive

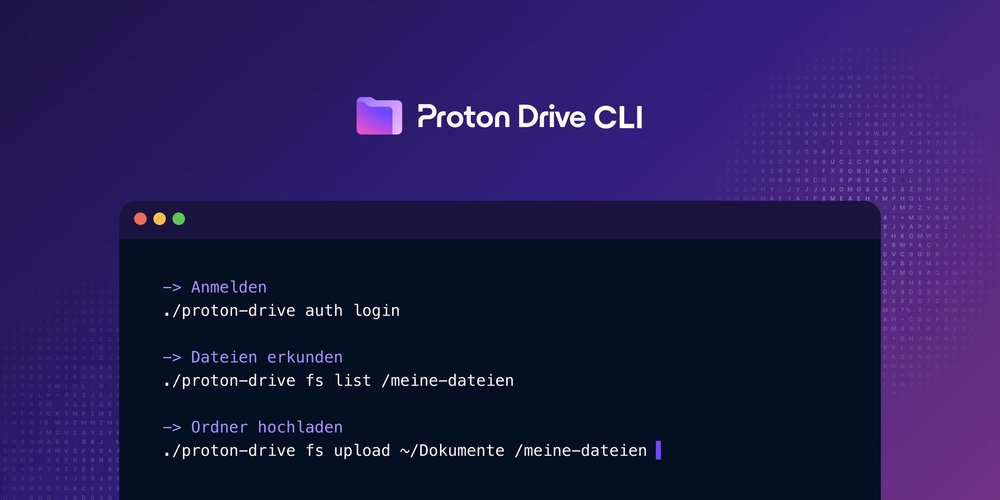

Die Proton Drive CLI ist ab sofort für Windows, macOS und Linux verfügbar. Lade

Dateien hoch und herunter, teile sie und automatisiere deine Drive-Workflows

direkt über das Terminal.

- Produkt-Updates

- Proton Drive

Das Kryptografie-Update von Proton Drive bringt eine bis zu viermal schnellere

Dateiverschlüsselung und -entschlüsselung, während die

Ende-zu-Ende-Verschlüsselung weiterhin das Herzstück bildet.

- Produkt-Updates

- Proton Drive

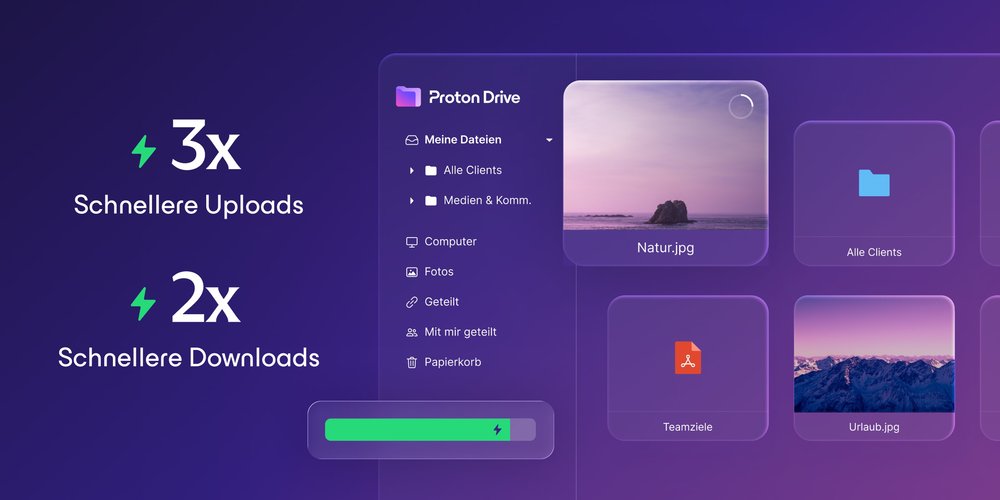

Proton Drive ist schneller als je zuvor, mit einer flüssigeren Synchronisierung,

schnelleren Uploads und Downloads und derselben Ende-zu-Ende-Verschlüsselung.

Neuigkeiten von Proton

Siehe alle Neuigkeiten von Proton Artikel

- Neuigkeiten von Proton

- Proton Mail

Wechsle von Gmail zu Proton Mail und sende und empfange E-Mails an einem Ort.

Kein Hin- und Herwechseln mehr zwischen verschiedenen Posteingängen.

- Für Unternehmen

- Neuigkeiten von Proton

- Proton Pass

Unabhängige Auditoren haben bestätigt, dass Proton Pass außergewöhnlich sicher

ist. Erfahre, warum Transparenz unsere stärkste Sicherheitsfunktion ist.

- Meinung

- Neuigkeiten von Proton

Mächtige Akteure nutzen die Ängste von Eltern aus, um ihre toxischen

Geschäftsmodelle zu stärken. So können wir sie stoppen.

Privatsphäre-Nachrichten

Siehe alle Privatsphäre-Nachrichten Artikel

- Privatsphäre-Nachrichten

Führende US-Medien verzeichneten in den letzten fünf Jahren über 116.000 Leaks

sensibler Daten, wie Untersuchungen von Proton zeigen. Was bedeutet das für die

Pressefreiheit?

- Für Unternehmen

- Privatsphäre-Nachrichten

Microsoft Edge speichert alle Passwörter im Klartext im Speicher, anstatt sie zu

verschlüsseln. Hier erfährst du, was du riskierst und was du stattdessen tun

solltest.

- Für Unternehmen

- Privatsphäre-Nachrichten

Meta überwacht Mitarbeiter und nutzt Verhaltensdaten für das KI-Training,

während Entlassungen geplant werden. Helfen die Arbeiter dabei, ihren eigenen

Ersatz zu bauen?

Privatsphäre-Leitfäden

Siehe alle Privatsphäre-Leitfäden Artikel

en

- Privatsphäre-Leitfäden

Covering the 2026 FIFA World Cup? Here's how journalists can stay safe from

physical threats, border scrutiny, and digital surveillance.

en

- Privatsphäre-Leitfäden

Learn how to use Google Photos' Locked Folder, how it exposes your photos to

Google, and a safer way to store sensitive images privately.

en

- Privatsphäre-Leitfäden

Posting pictures of your children online can be dangerous. Find out what

sharenting is and why you should think twice before doing it.

Meinung

Siehe alle Meinung Artikel

- Für Unternehmen

- Meinung

Der österreichische Datenstratege Fritz Fahringer erklärt, wie europäische

Unternehmen mit alltäglichen Tools ihre Datensouveränität zurückgewinnen können.

Proton hat 54.000 Profile anhand echter Werbe-Auktionsdaten analysiert, um

deinen Wert für Google zu ermitteln. Wie wertvoll sind deine Daten?

- Meinung

- Neuigkeiten von Proton

Mächtige Akteure nutzen die Ängste von Eltern aus, um ihre toxischen

Geschäftsmodelle zu stärken. So können wir sie stoppen.

Für Unternehmen

Siehe alle Für Unternehmen Artikel

en

Learn how to plan an MFA rollout, choose the right authentication methods,

reduce employee resistance, and enforce MFA across your business.

en

Learn how your small businesses can build a compliance foundation that wins

deals, protects data, and proves your security posture.

en

- Für Unternehmen

Compare internal communication software to find tools that keep every message,

file, and meeting your team exchanges private.