I fogli di calcolo sono al centro delle decisioni aziendali quotidiane, contenendo dati finanziari, record dei clienti, informazioni sulle risorse umane e piani strategici. Una nuova ricerca di Proton mostra che questo ruolo centrale rende i fogli di calcolo una responsabilità nascosta per la sicurezza e la privacy.

I risultati indicano una varietà di rischi che sono facili da trascurare per dipendenti e manager impegnati:

- L’accesso ai fogli di calcolo non scade quando i ruoli cambiano e le aziende confessano di non rivedere l’accesso ai vecchi documenti, lasciando i dati sensibili esposti a tempo indeterminato.

- I manager affermano di avere limitata chiarezza su ciò che i fornitori Big Tech come Google e Microsoft possono vedere o riutilizzare per l’addestramento dell’IA e altri scopi. Senza crittografia end-to-end, i dati potrebbero essere indicizzati, scansionati e trapelati.

- I lavoratori utilizzano account personali per gestire i File di lavoro, confondendo le linee digitali e rendendo quasi impossibile mantenere un firewall di rete e controllare i dati aziendali.

Abbiamo intervistato i leader delle PMI in tutti gli Stati Uniti, nel Regno Unito, in Germania e in Francia su come utilizzano — e proteggono — i loro fogli di calcolo. Tutte erano piccole imprese (con meno di 100 dipendenti), il che le rende particolarmente a rischio di hacking e attacchi ransomware.

I risultati indicano una necessità critica di fogli di calcolo crittografati e migliori pratiche di sicurezza interna. Presentiamo le nostre raccomandazioni in fondo a questo articolo.

Da strumenti temporanei ad Archivi permanenti

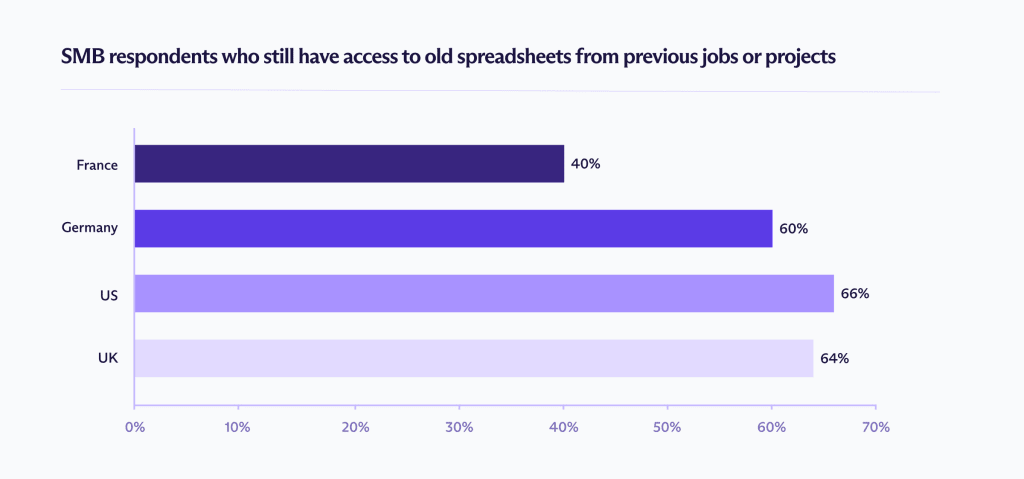

Uno dei risultati più sorprendenti della ricerca è quanto spesso l’accesso ai fogli di calcolo persista dopo la fine di ruoli e progetti. Gli ex dipendenti continuano ad avere visibilità sui File molto tempo dopo che dovrebbero, esponendo le aziende a fallimenti di conformità, violazioni contrattuali e perdita della fiducia dei clienti.

La natura di quali File rimangono aperti varia in base al paese. Il Regno Unito riporta i livelli più alti di dati HR visibili, mentre la Francia mostra la più alta incidenza di esposizione dei dati dei clienti.

Questo accesso persistente è noto come accesso fantasma: i File contenenti dati aziendali sensibili rimangono aperti, i link continuano a funzionare e i permessi aperti rimangono in background. I dati esposti non sono banali. Gli intervistati segnalano un accesso continuo a informazioni su stipendi e paghe in corso, budget interni, record dei clienti e documenti di pianificazione strategica.

Quando è stato chiesto a quali tipi di dati potessero ancora accedere, gli intervistati hanno riferito quanto segue:

Stati Uniti:

- Documenti finanziari o buste paga (44%)

- Record di vendite o acquisti (41%)

Questo tipo di accesso espone i dati personali dei dipendenti e le transazioni commercialmente sensibili, aumentando il rischio di violazioni della privacy e uso improprio finanziario.

Regno Unito:

- Documenti finanziari o buste paga (31%)

- Informazioni su clienti o consumatori (31%)

L’accesso continuo a buste paga e record dei clienti solleva dirette preoccupazioni di conformità GDPR, in particolare riguardo all’accesso legittimo e alla limitazione delle finalità.

Germania:

- Documenti finanziari o buste paga (30%)

- Piani aziendali interni o File di strategia (26%)

Oltre all’esposizione dei dati personali, l’accesso ai piani interni può influire sulla posizione competitiva e violare gli obblighi di riservatezza.

Francia:

- Documenti finanziari o buste paga (31%)

- Informazioni su clienti o consumatori (31%)

La combinazione di dati su buste paga e clienti crea sia un’esposizione normativa che un rischio reputazionale se le informazioni vengono condivise oltre i ruoli autorizzati.

Perché l’accesso fantasma persiste

L’accesso fantasma è un sottoprodotto del modo in cui i team collaborano. In tutti i mercati, il 26-28% degli intervistati ha affermato di condividere fogli di calcolo utilizzando “chiunque abbia il link può visualizzare”. Un altro 7-15% utilizza “chiunque abbia il link può modificare”.

Una volta che esiste un link, diventa distaccato dall’identità. Se non è legato allo stato occupazionale, ai cambiamenti di ruolo o all’eliminazione dell’account, può essere inoltrato, copiato, aggiunto ai segnalibri e riaperto indefinitamente. Un foglio di calcolo è sicuro solo quanto l’ultima persona che ha ricevuto il link.

Le revisioni degli accessi raramente compensano questo. Solo il 30% degli intervistati francesi afferma che il proprio team rivede regolarmente l’accesso ai fogli di calcolo, e questa cifra non è un caso isolato tra i paesi. Una volta concesso l’accesso a un documento, le revisioni dei collaboratori sono incoerenti, anche se la condivisione avviene costantemente come parte del lavoro quotidiano.

Nel tempo, queste decisioni di condivisione una tantum si accumulano. Il modo più veloce e familiare per collaborare diventa il predefinito, mentre le revisioni degli accessi rimangono poco frequenti e la proprietà è spesso poco chiara. Di conseguenza, i fogli di calcolo tendono a conservare i permessi molto tempo dopo che progetti, ruoli o team sono cambiati.

Ridurre il rischio a lungo termine richiede controlli che operino durante tutto il ciclo di vita di un foglio di calcolo, non solo nel momento in cui viene condiviso. L’accesso fantasma persiste anche nelle organizzazioni con buone intenzioni perché la protezione richiede revisioni manuali regolari e passaggi di consegne perfetti.

Il divario nell’offboarding

Quando è stato chiesto cosa succede all’accesso ai fogli di calcolo dopo che qualcuno lascia un lavoro o finisce un progetto, solo il 33–44% degli intervistati ha affermato di credere che l’accesso fosse stato ripulito manualmente dai propri datori di lavoro. Tra il 12 e il 28% credeva che non fosse successo nulla. Un altro 14–26% ha ammesso semplicemente di non saperlo.

Quell’incertezza conta. Dove la responsabilità è poco chiara, l’accesso tende a persistere per impostazione predefinita. I File non scompaiono da soli; qualcuno deve ricordare che esistono e agire di conseguenza. Questo non è necessariamente un fallimento di intenti, ma piuttosto un fallimento di sistemi che si affidano alla memoria umana.

È anche importante distinguere tra due problemi correlati ma separati: l’offboarding, che è un momento nel tempo, e la revisione continua degli accessi, che è una responsabilità costante.

I nostri dati mostrano che entrambi stanno fallendo.

- Il 38% delle PMI statunitensi ritiene che l’accesso venga rimosso automaticamente

- Il 44% delle PMI tedesche e britanniche pensa che l’accesso venga rimosso manualmente

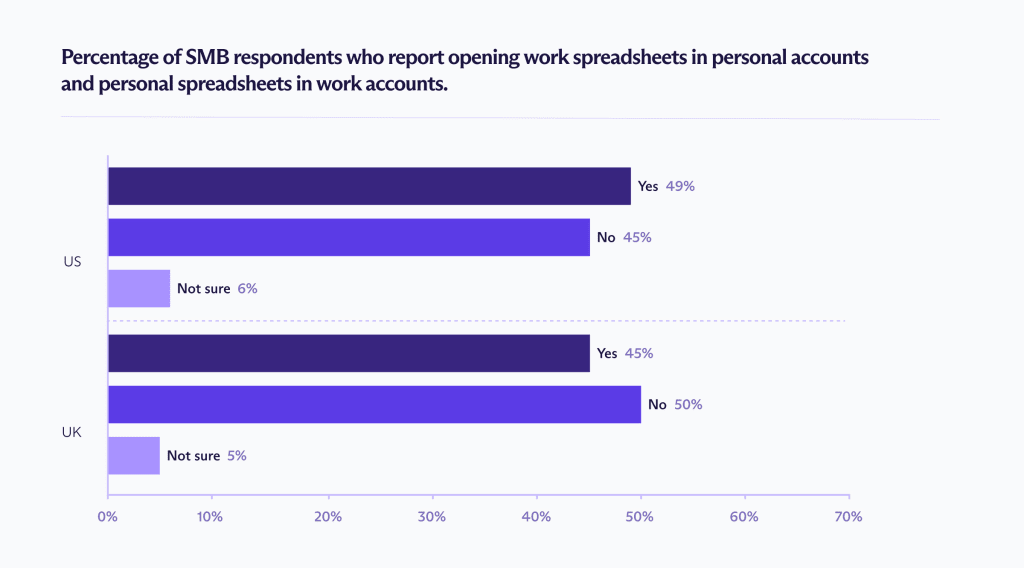

Confusione tra account di lavoro e personali

Un altro motivo significativo per l’accesso fantasma è la confusione degli account — l’uso dello stesso account per attività personali e lavorative — che crea un punto cieco pervasivo nella sicurezza. Negli Stati Uniti e nel Regno Unito, più del 45% dei lavoratori delle PMI ammette di aprire fogli di calcolo di lavoro in account personali, o fogli di calcolo personali in account di lavoro.

Quando i confini si confondono in questo modo, i fogli di calcolo non sono più vincolati dai quadri di sicurezza che un’azienda ha in atto. L’accesso diventa distaccato da ruoli, progetti e stato occupazionale, rendendo difficile tracciare, rivedere o revocare.

Big Tech, IA e accesso del provider

Nemmeno un offboarding perfetto e una revisione degli accessi possono risolvere l’accesso a livello di provider o l’uso secondario dei dati. Molte PMI sono sempre più incerte su cosa accada ai loro dati dietro le quinte, specialmente quando quei dati includono informazioni sensibili finanziarie, sui clienti e sulle risorse umane.

Addestramento IA (40–50%)

Quasi la metà degli intervistati ritiene che i dati dei fogli di calcolo possano essere utilizzati per addestrare sistemi di IA.

Targeting pubblicitario (35–45%)

Una quota significativa degli intervistati ritiene che il contenuto dei propri fogli di calcolo possa influenzare la pubblicità o la profilazione.

Scansione dei contenuti (30–40%)

Molti utenti si aspettano che i File dei fogli di calcolo vengano scansionati automaticamente per contenuti sensibili o proibiti.

Le preoccupazioni riflettono come sono progettate le piattaforme di archiviazione cloud delle Big Tech. Mentre strumenti come Google Drive e OneDrive crittografano i dati in transito e a riposo, conservano l’accesso al contenuto dei File per abilitare l’indicizzazione, la ricerca, le funzionalità di collaborazione e gli strumenti basati sull’IA. I fogli di calcolo crittografati end-to-end sono il modo migliore per prevenire questo tipo di accesso.

Nonostante ciò, le aziende continuano a utilizzare queste piattaforme per flussi di lavoro critici, inserendo dati finanziari, dei clienti e operativi in sistemi controllati da terze parti con una scarsa esperienza in materia di privacy.

Quando i fornitori Big Tech conservano questo livello di accesso, i File possono essere scansionati, indicizzati ed elaborati automaticamente, senza alcuna interazione umana. In questo modello, l’esposizione non è limitata solo a chi ha il link, ma anche alla sicurezza della piattaforma che ospita i dati.

Privacy e sicurezza duratura con Proton Sheets

Per molte PMI, i fogli di calcolo funzionano come sistemi operativi integrali. Contengono dati finanziari, informazioni sui clienti e record HR che comportano rischi normativi, reputazionali e commerciali.

Per mantenere i dati al sicuro, rimangono essenziali forti policy di accesso, offboarding automatizzato e chiari confini dell’account. Come minimo, dovresti:

- Limitare l’accesso per ruolo

- Rivedere regolarmente i File condivisi

- Rimuovere l’accesso immediatamente quando qualcuno se ne va

- Evitare di utilizzare link pubblici per dati sensibili

Ma la governance da sola non può eliminare la visibilità a livello di provider o l’uso secondario dei dati finché le piattaforme detengono le chiavi crittografiche.

Proton Sheets è costruito per affrontare questo rischio strutturale:

- Crittografia zero-knowledge: Il provider non può leggere, elaborare o riutilizzare le informazioni, anche se sono archiviate sui suoi server.

- Chiavi crittografiche controllate dall’utente: Solo i collaboratori autorizzati possono accedere ai contenuti del foglio di calcolo.

- Collaborazione sicura: I team possono collaborare in tempo reale mantenendo un chiaro controllo su chi può visualizzare o modificare un foglio di calcolo.

- Strumenti familiari, protezione più forte: Supporta formati comuni di fogli di calcolo e funzionalità, incluse formule, grafici e importazioni da File esistenti.

In termini pratici, Proton Sheets rende i fogli di calcolo collaborativi sicuri quanto possono esserlo a livello di piattaforma, pur supportando il lavoro di squadra in tempo reale e flussi di lavoro familiari. In combinazione con pratiche di condivisione responsabili, questo riduce l’esposizione a lungo termine per dati che spesso durano molto più a lungo di quanto i team si aspettino.