Phishing was de meest voorkomende cybercriminaliteit die in 2024 werd gemeld bij het Internet Crime Complaint Center(nieuw venster). We hebben op onze blog geschreven over wat phishing is en enkele voorbeelden gegeven van overtuigende phishing-e-mails, maar cybercriminelen passen hun aanvallen altijd aan om hun rendement te maximaliseren.

Een effectievere versie van phishing is wanneer aanvallers zich richten op specifieke personen, wat whaling of spear phishing wordt genoemd. Terwijl phishing zich kan richten op individuen of bedrijven, richten whaling en spear phishing zich specifiek op personen binnen een bedrijf. Het is belangrijk om het verschil tussen deze termen te begrijpen, evenals hoe u ze kunt herkennen en hoe u uzelf ertegen kunt beschermen.

Wat is het verschil tussen whaling, phishing en spear phishing?

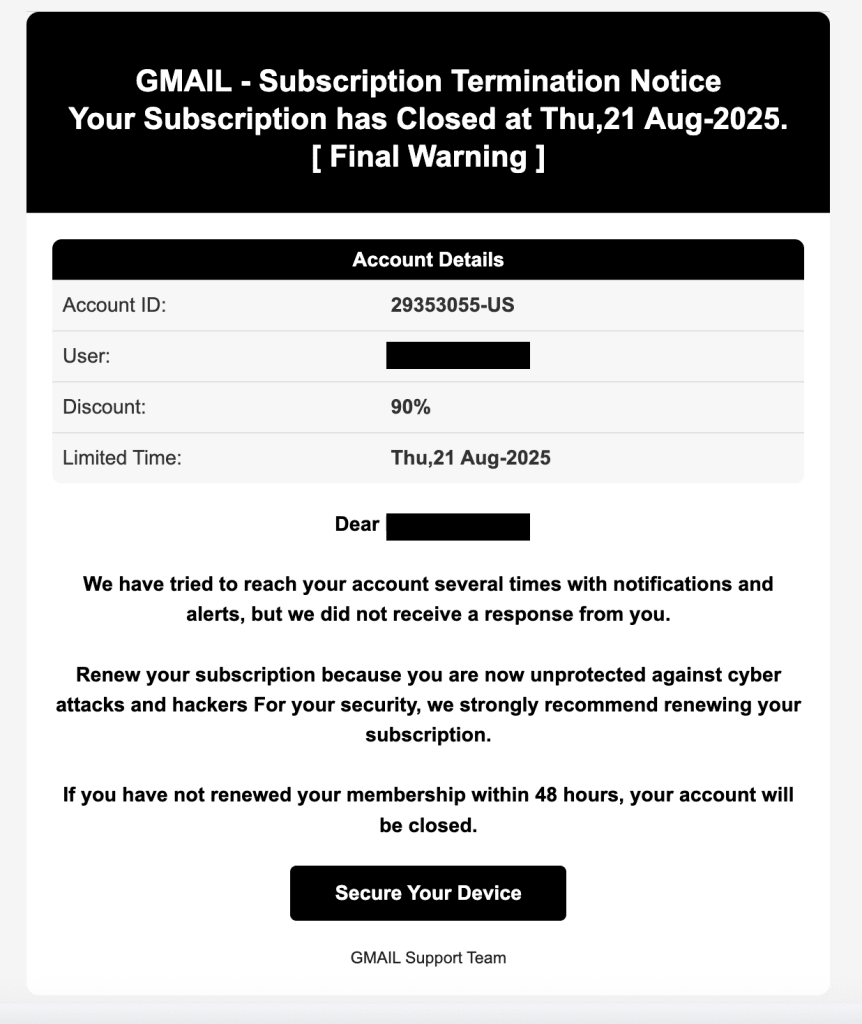

Phishing is een methode die hackers gebruiken om u te misleiden gevoelige informatie met hen te delen. Als u ooit een verdacht uitziende e-mail hebt ontvangen van een dienst als Amazon, Google of PayPal waarin staat dat uw account is bevroren, bent u het doelwit geweest van een phishingpoging. Deze aanvallen zijn breed en gericht op het verkrijgen van zoveel mogelijk reacties. U ontvangt ze zowel op uw persoonlijke e-mailadres als op uw zakelijke e-mailadres.

Spear phishing- en whaling-aanvallen gebruiken dezelfde tactieken als phishing, maar zetten ze in op een veel kleinere en specifiekere set doelen binnen een bedrijf. Beide typen aanvallen vallen in grote lijnen onder de categorie phishing, maar het is de moeite waard om te begrijpen hoe het doelwit van een hacker de tactieken beïnvloedt die ze gebruiken.

Wat is spear phishing?

Spear phishing neemt dezelfde brede technieken die voor phishing-aanvallen worden gebruikt en stemt ze af op specifieke individuen. De individuen die doelwit zijn van spear phishing werken vaak op juridische of financiële afdelingen, waardoor ze toegang hebben tot bijzonder gevoelige en waardevolle gegevens.

Volgens onderzoek gepubliceerd door Barracuda Networks(nieuw venster), gaat meer dan 80 % van de spear phishing-aanvallen gepaard met merkimpersonatie. Na analyse van 360.000 phishing-e-mails gedurende drie maanden, ontdekte het bedrijf dat Microsoft en Apple de meest geïmiteerde merken zijn, waarbij aanvallen het meest waarschijnlijk plaatsvinden tussen dinsdag en donderdag en pieken rond evenementen zoals het belastingseizoen. Dit niveau van planning van de kant van de oplichters spreekt boekdelen over hoe nauwkeurig ze werknemers bestuderen en hun aanvallen plannen.

Het rapport suggereert dat de top drie onderwerpregels die worden gebruikt bij spear phishing-aanvallen een variatie zijn op het volgende:

- Verzoek

- Opvolging

- Dringend/Belangrijk

Het is niet verrassend dat de onderwerpregels een gevoel van urgentie creëren of de indruk wekken dat u al contact heeft gehad met de afzender. Er kunnen ook politieke motieven zijn voor spear phishing-aanvallen. In 2024 bracht Microsoft inlichtingen(nieuw venster) naar buiten over Iraanse inmenging in de Amerikaanse verkiezingen. Het Microsoft Hotmail-account van een voormalig senior adviseur werd gecompromitteerd om een aanval te lanceren gericht op een hoge functionaris in een presidentscampagne.

Wat is whaling?

Waar spear phishing zich richt op meerdere personen op hoog niveau, richt whaling zich op… tja, walvissen. Whaling is effectief spear phishing gericht op een zeer waardevol doelwit, zoals een CEO of CFO. Deze aanvallen zijn zeer persoonlijk en minutieus onderzocht. Cybercriminelen kunnen er geld mee verdienen, maar ook potentieel toegang krijgen tot gevoelige gegevens zoals intellectueel eigendom of beleggersinformatie, hun doelen chanteren en enorme reputatieschade veroorzaken.

Whaling-aanvallen vergen maanden, zo niet jaren, om effectief te plannen, en criminelen richten zich op bedrijven die turbulente gebeurtenissen doormaken om de chaos uit te buiten. In 2015 richtten aanvallers zich op leidinggevenden op C-niveau bij Mattel met een uitgebreide whaling-aanval(nieuw venster) terwijl het bedrijf aan het reorganiseren was en zijn betalingsbeleid wijzigde. Een financieel directeur ontving een bericht van de nieuwe CEO van het bedrijf met het verzoek om een nieuwe leveranciersbetaling aan China, een land waar Mattel naar probeerde uit te breiden. Na de wijzigingen in het betalingsbeleid vereisten overboekingen goedkeuring van twee managers van hoog niveau binnen Mattel, dus de ontvanger gaf haar goedkeuring en de overboeking werd gedaan. Pas nadat het geld weg was, noemde de leidinggevende de betaling aan de nieuwe CEO, die het verzoek niet had gedaan.

Dankzij het feit dat 1 mei een bankvakantiedag was in China, kon Mattel de rekening waarop het gestolen geld stond bevriezen, en werd het geld binnen twee dagen teruggevorderd. Maar deze zeer gerichte aanval had Mattel $ 3 miljoen kunnen kosten met één enkele e-mail.

Whaling vs spear phishing

Om de verschillen tussen de drie soorten aanvallen samen te vatten:

| Phishing | Richt zich op iedereen met generieke aanvallen |

| Spear phishing | Richt zich op specifieke personen met specifieke aanvallen |

| Whaling | Richt zich op VIP’s en bedrijfsleiders met gepersonaliseerde aanvallen |

De specificiteit van het doelwit bepaalt de hoeveelheid onderzoek en targeting die in elke aanval gaat zitten. Maar ongeacht het type aanval, is er een vergelijkbaar proces dat hackers volgen voor planning en uitvoering.

Wat is het proces van een whaling- of spear phishing-aanval?

- Verkenning: De hacker onderzoekt zijn doelwit door diens online aanwezigheid te bekijken om een profiel te maken van de waarschijnlijke triggers van het doelwit om te reageren. Dit omvat sociale mediaprofielen, bedrijfswebsites en elke andere plek waar hun doelwit online kan verschijnen. Ze gebruiken ook datamakelaars en mogelijk het dark web om persoonlijke informatie te verkrijgen.

- Het lokaas maken: De hacker stelt vervolgens een aanvalsplan op. Ze maken een e-mail die ontworpen is om hun doelwit ervan te overtuigen dat ze een collega, een externe dienstverlener of een overheidsinstantie zijn. Ze verzamelen zoveel mogelijk informatie om hun doelwit te misleiden, mogelijk door breder te phishen binnen het bedrijf.

- Aflevering: De aanvallers sturen de op maat gemaakte e-mail naar hun doelwit. Het kan eruitzien als een factuur en een koppeling bevatten naar een kwaadaardige website, waarbij de lezer wordt uitgenodigd om betalingsgegevens in te voeren, of een verzoek van de IT-afdeling van het bedrijf om inloggegevens en wachtwoorden.

- Exploitatie: De e-mail kan geladen zijn met malware of ransomware, linken naar een gespoofte site, of vragen om inloggegevens, gevoelige informatie of betalingen. Er zijn meerdere manieren voor hackers om uw netwerk te misbruiken zodra ze toegang hebben gekregen, zoals het creëren van een achterdeurtoegang en zichzelf beheerdersrechten geven.

- Impact: Als de aanval succesvol is, zal de hacker blijven phishen voor meer toegang of beginnen met het doen van transacties, het downloaden van gegevens of het overnemen van accounts. Het bedrijf wordt geconfronteerd met financieel verlies, een datalek, reputatieschade of al het bovenstaande.

Aanvallen komen in vele vormen, waardoor het moeilijk is om altijd op uw hoede te zijn. Over het algemeen geldt: hoe senior uw rol of tot hoe meer gevoelige gegevens u toegang hebt, des te belangrijker verificatie wordt.

Hoe kunt u uzelf beschermen tegen aanvallen?

Er zijn twee delen om uzelf te beschermen tegen cyberaanvallen: Uw bedrijfsinfrastructuur en uw eigen bewustzijn.

Laten we eerst kijken naar wat u persoonlijk kunt doen.

- Vertrouw maar verifieer. Als u een verzoek ontvangt met betrekking tot een betaling of het verlenen van toegang tot gevoelige gegevens, is praten met de persoon die u het verzoek zogenaamd heeft gestuurd uw beste optie. Als u de persoon eerder hebt ontmoet, bel hem dan of spreek hem persoonlijk en bevestig dat het verzoek legitiem is. Als u dat niet heeft gedaan, verifieer dan hun identiteit via vertrouwde kanalen, zoals een collega met connecties of een hoger geplaatste persoon in hun bedrijf.

- Laat urgentie u niet dwingen tot het maken van een fout. Oplichters gebruiken nep-urgentie om u aan te moedigen een snelle beslissing te nemen. U zult er geen spijt van krijgen als u wacht om een verzoek te verifiëren, maar u kunt er wel spijt van krijgen als u er een niet verifieert.

- Controleer het e-mailadres van de afzender nauwkeurig. Wanneer een hacker het laat lijken alsof zijn e-mail afkomstig is van een legitieme afzender, wordt dit e-mail spoofing genoemd. Zorg ervoor dat de domeinnaam correct is en dat er geen spelfouten in het e-mailadres zelf staan. Lees meer over hoe u uzelf kunt beschermen tegen e-mail spoofing.

- Onderwijs uw team over de risico’s van phishing-aanvallen. Eén enkele succesvolle phishing-e-mail kan verwoestende gevolgen hebben voor een bedrijf.

Bewust zijn van potentiële bedreigingen betekent niet dat u elke e-mail die u ontvangt wantrouwt, maar het betekent wel dat u ervoor zorgt dat u stappen onderneemt om zowel uzelf als uw werkplek te beschermen.

Hoe Proton u helpt uw risico te verminderen

Een andere effectieve manier om uw werkplek te beschermen is door veilige, end-to-end versleutelde tools te gebruiken die u helpen controle over uw gegevens te behouden:

- Proton Pass is een veilige wachtwoordbeheerder die u helpt zakelijke wachtwoorden te maken, op te slaan en te beheren. Door uw team hun inloggegevens veilig te laten delen, kan iedereen onrechtmatige verzoeken om logins of gegevens identificeren — als iemand wordt gevraagd een wachtwoord te e-mailen in plaats van het veilig te delen in Proton Pass, kunnen ze het verzoek als verdacht markeren. U kunt er ook voor zorgen dat als uw gegevens op het dark web verschijnen, u onmiddellijk wordt gewaarschuwd, zodat u actie kunt ondernemen om phishingpogingen te voorkomen.

- Proton Mail is een beveiligde e-mail en agenda die uw zakelijke e-mails beschermd houdt. Onze geavanceerde phishingbescherming PhishGuard verdedigt u tegen phishingpogingen door potentieel gespoofte e-mailadressen voor u te markeren. Verdachte logins of accountwijzigingen worden automatisch geïdentificeerd en aan u gemeld, en koppelingsbescherming helpt u volledige URL’s te zien voordat u ze opent om te voorkomen dat u per ongeluk een phishing-koppeling opent.

Als u klaar bent om uzelf en uw bedrijf te beschermen tegen whaling-, spear phishing- en phishing-aanvallen, begin dan vandaag door te kijken welk Proton-abonnement het beste voor u is.