U2F Sicherheitsschlüssel helfen, deine Online-Konten zu sichern, selbst wenn deine Passwörter kompromittiert werden.

Passwörter alleine reichen nicht aus, um deine Online-Konten zu sichern. Zu viele Passwörter sind leicht von Hackern zu knacken, und selbst wenn du einzigartige, starke Passwörter verwendest, könnten sie an einem Tag in einem Phishing-Angriff oder Datenleck gestohlen werden.

Deshalb brauchst du Zwei-Faktor-Authentifizierung (2FA). Mit 2FA kannst du den Zugriff auf deine Online-Konten schützen, selbst wenn deine Passwörter geknackt oder geleakt werden — wie ein zweites Schloss nach deinem Passwort.

Sicherer als SMS und oft schneller sowie praktischer als die Verwendung einer Authenticator-App auf deinem Telefon, U2F Sicherheitsschlüssel sind eine der sichersten Methoden für 2FA.

Hier erfährst du, wie U2F Sicherheitsschlüssel funktionieren und wie sie dir helfen können, sicher zu bleiben.

Was ist U2F?

Was ist ein FIDO U2F Sicherheitsschlüssel?

Wie man einen FIDO U2F Sicherheitsschlüssel verwendet

Wofür werden U2F Sicherheitsschlüssel verwendet?

Wie funktionieren U2F Sicherheitsschlüssel?

Vorteile und Nachteile von FIDO U2F Sicherheitsschlüsseln

FIDO U2F vs. FIDO2

Bleibe sicher mit U2F und Proton

Was ist U2F?

U2F (Universal 2nd Factor) ist ein offener Standard, der es dir ermöglicht, einen physischen Sicherheitsschlüssel für Zwei-Faktor-Authentifizierung (2FA) zu verwenden und eine zusätzliche Sicherheitsebene für deine Online-Konten zu bieten.

Sobald du 2FA mit einem Online-Konto eingerichtet hast, musst du deine Identität zweimal verifizieren, wenn du dich anmeldest:

Schritt 1: Du gibst deinen Benutzernamen und Passwort ein.

Schritt 2: Du tust normalerweise eine der folgenden Dinge, um deine Identität erneut zu bestätigen und auf dein Konto zuzugreifen:

- Gib einen einmaligen Code ein, der von einer Authenticator-App generiert oder per SMS gesendet wird.

- Verwende biometrische Daten, z. B. durch Berühren eines Fingerabdrucklesers oder Scannen deines Gesichts.

- Stecke einen physischen Sicherheitsschlüssel ein oder tippe ihn auf dein Telefon, auch bekannt als Hardware-Token oder FIDO U2F Sicherheitsschlüssel.

Was ist ein FIDO U2F Sicherheitsschlüssel?

Ein FIDO U2F Sicherheitsschlüssel ist ein physisches Gerät, mit dem du dich mit 2FA in ein Konto einloggen kannst. Verfügbar in vielen Formen und Größen, sind die meisten U2F-Schlüssel ähnlich wie USB-Sticks oder Schlüsselanhänger, wie dieser YubiKey von Yubico:

FIDO steht für Fast Identity Online, eine Reihe von Authentifizierungsprotokollen, die von der FIDO Alliance(neues Fenster) entwickelt und gepflegt werden.

Eine gemeinnützige Gruppe, die FIDO Alliance umfasst Regierungsbehörden und über 250 große Unternehmen, darunter Apple, Google, PayPal und VISA. Neben der Förderung von U2F verfolgt die Gruppe das Ziel, neue Authentifizierungsstandards zu entwickeln, um „die übermäßige Abhängigkeit von Passwörtern in der Welt zu reduzieren“.

Wie man einen FIDO U2F Sicherheitsschlüssel verwendet

Um einen U2F Sicherheitsschlüssel zu verwenden, musst du:

- Kaufe einen U2F-Schlüssel und registriere ihn bei der Website oder App, die du verwenden möchtest.

- Nachdem du deinen Benutzernamen und dein Passwort eingegeben hast, wirst du aufgefordert, den Schlüssel einzustecken und normalerweise einen Knopf zu drücken oder zu berühren, um dich anzumelden. Zum Beispiel berührst du das „Y“ auf dem YubiKey oben.

Du kannst U2F-Schlüssel auch mit mobilen Geräten verwenden, wenn dein Betriebssystem dies unterstützt. Zum Beispiel hat Apple die Unterstützung für Sicherheitsschlüssel mit iOS 16.3 eingeführt, das im Januar 2023 veröffentlicht wurde.

Stecke den Schlüssel ein (wenn du einen kompatiblen Schlüssel hast) oder tippe den Schlüssel auf das Telefon (wenn das Telefon und der Schlüssel NFC(neues Fenster)-fähig sind), um dich für 2FA zu authentifizieren.

Wofür werden U2F Sicherheitsschlüssel verwendet?

U2F Sicherheitsschlüssel sind eine der sichersten Methoden, um 2FA (oder andere Multifaktor-Authentifizierung) zu implementieren. Da jeder Opfer eines Phishing-Angriffs oder Datenlecks werden kann, benötigst du 2FA, um deine Konten zu schützen, falls deine Passwörter jemals verloren oder gestohlen werden.

Du kannst einen U2F-Schlüssel verwenden, um 2FA für viele Websites und Online-Dienste einzurichten, darunter Google, Apple, Microsoft und Proton.

Mit den meisten Diensten, die U2F unterstützen, kannst du einen U2F Sicherheitsschlüssel und eine Authenticator-App für 2FA einrichten. Wenn also eines ausfällt, hast du das andere als Backup.

Erfahre, wie man U2F Sicherheitsschlüssel mit Proton einrichtet

Neben Verbraucheranwendungen werden U2F-Schlüssel häufig in Branchen verwendet, die hohe Sicherheitsstandards und Compliance erfordern, wie z. B. Finanzwesen, Gesundheitswesen und öffentliche Sektoren.

Einige Unternehmen verlangen von Mitarbeitern, dass sie einen U2F-Schlüssel verwenden, um auf interne Netzwerke oder einen VPN(neues Fenster) zuzugreifen, während sie remote arbeiten. Im Jahr 2018 sagte Google, es habe erfolgreiche Phishing-Angriffe(neues Fenster) auf mehr als 85.000 Mitarbeiter eliminiert, indem es von ihnen verlangte, U2F Sicherheitsschlüssel für ihre arbeitsbezogenen Konten zu verwenden.

Wie funktionieren U2F Sicherheitsschlüssel?

U2F-Schlüssel verwenden öffentliche Schlüssel-Kryptografie(neues Fenster), um deine Identität zu überprüfen. Dies funktioniert, indem ein mathematisch verwandtes Schlüsselpaar generiert wird:

- Ein geheimer Schlüssel, der auf deinem U2F-Schlüssel geheim gehalten wird

- Ein öffentlicher Schlüssel, den der Onlinedienst (Website oder App) auf seinen Servern speichert

Ein neues Schlüsselpaar wird erstellt, wenn du deinen U2F-Schlüssel für 2FA bei einem Online-Dienst einrichtest. Der private Schlüssel bleibt auf deinem U2F-Schlüssel, während der passende öffentliche Schlüssel beim Online-Dienst registriert wird.

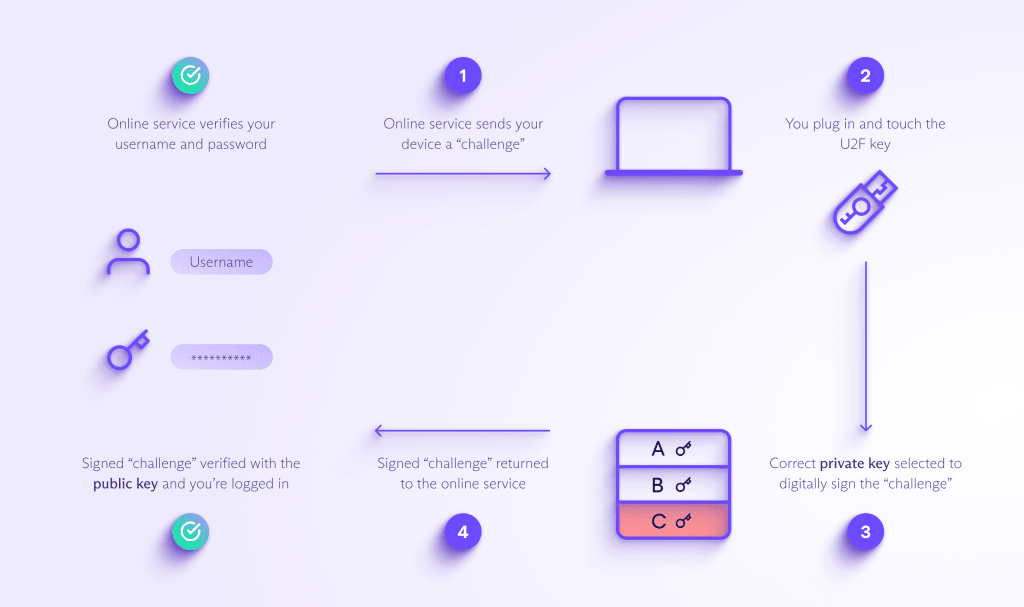

Vereinfachend gesagt, so loggst du dich mit einem U2F-Schlüssel für 2FA ein:

1. Nachdem du deinen Benutzernamen und dein Passwort korrekt eingegeben hast, sendet der Online-Dienst deinem Computer, Tablet oder Telefon eine „Herausforderung“, die dich auffordert, dich mit einem U2F-Schlüssel zu authentifizieren.

2. Du steckst den U2F-Schlüssel in einen USB-Anschluss deines Computers und berührst normalerweise einen Knopf auf dem Schlüssel (oder steckst ihn in dein Telefon oder verbindest dich über NFC).

3. Aus den privaten Schlüsseln, die auf deinem U2F-Schlüssel gespeichert sind, wählt dein Gerät denjenigen aus, der dem öffentlichen Schlüssel des Online-Dienstes entspricht und verwendet ihn, um die Herausforderung digital zu signieren.

4. Dein Gerät sendet die signierte Herausforderung zurück an den Online-Dienst, der sie mit dem gespeicherten öffentlichen Schlüssel überprüft und dich einloggt.

Vorteile und Nachteile von FIDO U2F Sicherheitsschlüsseln

Während U2F-Schlüssel als eine der sichersten Methoden für 2FA gelten, haben sie einige Nachteile. Hier sind die Hauptvorteile und -nachteile.

Vorteile

Starke Sicherheit

Sowohl U2F-Schlüssel als auch Authenticator-Apps sind viel sicherer als SMS für 2FA, da SMS-Nachrichten nicht verschlüsselt und leicht abzufangen sind.

Aber U2F-Schlüssel gelten als noch sicherer als Authenticator-Apps, weil:

- Mit U2F hast nur du den privaten Schlüssel, der auf deinem U2F-Schlüssel gespeichert ist. Mit Authenticator-Apps hast du ein „geteiltes Geheimnis“ (Klartext oder QR-Code), das zwischen deinem Gerät und dem Server geteilt wird.

- U2F-Schlüssel signieren digital die 2FA-Herausforderung und übertragen die Antwort direkt an den Online-Dienst (siehe wie U2F funktioniert oben). Im Gegensatz dazu verlassen sich Authenticator-Apps auf Einmalpasswörter, die durch Abhören oder Hacking (Man-in-the-Middle-Angriffe(neues Fenster)) abgefangen werden können.

Keine Authentifizierungsmethode ist jedoch 100 % sicher, und sogar U2F-Schlüssel können gehackt werden(neues Fenster).

Benutzerfreundlichkeit

Nach der Einrichtung sind U2F-Schlüssel schnell und einfach zu bedienen. Du musst keine Apps öffnen oder Einmalpasswörter manuell eingeben. Stecke einfach den Schlüssel ein und berühre ihn (oder tippe ihn auf deinem Handy an, um eine Verbindung über NFC herzustellen).

Du kannst einen Schlüssel für so viele Dienste verwenden, wie du möchtest, solange sie U2F unterstützen.

Nachteile

Kein Backup

Mit Authenticator-Apps kannst du den QR-Code oder Backup-Codes kopieren, falls du jemals den Zugriff auf dein Telefon verlierst. Da du die privaten Schlüssel auf U2F-Schlüsseln nicht duplizieren kannst, empfehlen wir, einen zweiten Schlüssel bei jedem Online-Dienst als Backup zu registrieren.

Kosten

Während die meisten Authenticator-Apps kostenlos heruntergeladen werden können, kosten U2F-Schlüssel Geld. Ab etwa 20 $ können U2F-Schlüssel mit den neuesten Funktionen deutlich teurer sein. Und du möchtest vielleicht einen zusätzlichen Schlüssel als Backup kaufen.

Verlustgefahr

Wie andere Wertgegenstände musst du U2F-Schlüssel sicher aufbewahren. Die meisten passen auf einen physischen Schlüsselbund. Aber “Nano” U2F-Schlüssel sind dafür ausgelegt, im USB-Port zu verbleiben, um die Handhabung zu erleichtern. Wenn dein Gerät verloren geht oder gestohlen wird, sind deine Konten gefährdet.

Was ist der Unterschied zwischen FIDO U2F und FIDO2?

Entwickelt von der FIDO-Allianz, ist FIDO2 der neueste Authentifizierungsstandard, der FIDO U2F ersetzen soll. Das Hauptziel von FIDO2 ist es, passwortlose Authentifizierung(neues Fenster) einzuführen.

Mit FIDO2 kannst du dich an einem Konto anmelden, indem du nur einen FIDO2-Sicherheitsschlüssel oder biometrische Daten wie einen Fingerabdruck oder Gesichtsscanner verwendest, anstatt ein Passwort und 2FA zu nutzen. Zum Beispiel verwendet Apple den FIDO2-Standard für seine Passkeys(neues Fenster), die Face ID oder Touch ID verwenden.

Da FIDO2 rückwärtskompatibel mit FIDO U2F ist, wird es schnell zum neuen Standard für 2FA und passwortlose Authentifizierung. Du kannst beispielsweise FIDO2-fähige Sicherheitsschlüssel verwenden, um dich bei Google oder Proton mit einem Passwort und 2FA anzumelden.

Bleib sicher mit U2F und Proton

Zusammenfassend lässt sich sagen, dass U2F-Sicherheitsschlüssel eine der sichersten Möglichkeiten sind, 2FA zu nutzen, um Phishing zu bekämpfen und deine Online-Konten zu sichern.

Obwohl jede 2FA-Methode weit besser ist als die Verwendung eines Passworts allein, wähle U2F-Sicherheitsschlüssel oder eine Authenticator-App für 2FA anstelle von SMS, die von Natur aus unsicher ist.

Viele Plattformen, wie Proton, ermöglichen es dir, zwei U2F-Sicherheitsschlüssel für dein Konto oder einen Sicherheitsschlüssel und eine Authenticator-App einzurichten, sodass du immer ein Backup hast.

Mit Proton siehst du die folgenden Optionen, nachdem du dein Proton-Passwort eingegeben hast:

Stecke einfach deinen U2F-Schlüssel ein, berühre ihn und du bist angemeldet.

Wenn du deine persönlichen Informationen nicht bereits mit einem Proton-Konto gesichert hast, kannst du dich kostenlos anmelden. Mit Ende-zu-Ende-verschlüsseltem Proton Mail, Proton Calendar, Proton Drive und Proton VPN(neues Fenster) hat niemand außer dir Zugriff auf deine Daten. Nicht einmal Proton.

Also komm zu uns und bleib sicher mit U2F und Proton!