Sécurisez chaque appareil connecté avec un VPN de sécurité des points de terminaison de classe entreprise

Activez un accès à distance sécurisé

Bloquez les menaces sur l'ensemble de votre réseau

Garantissez la conformité réglementaire

Qu'est-ce que la sécurité des points de terminaison ?

La sécurité des points de terminaison désigne la pratique consistant à sécuriser tous les appareils des utilisateurs (également appelés points de terminaison) qui se connectent à votre réseau d'entreprise, y compris les ordinateurs portables de l'entreprise, les téléphones et les appareils BYOD. La sécurisation de chaque point de terminaison est cruciale car ils constituent des points d'entrée potentiels pour les cyberattaques.

La sécurité des points de terminaison est appliquée par l'utilisation de logiciels de cybersécurité. Un VPN de sécurité des points de terminaison fournit une base essentielle à la sécurité des points de terminaison. Les VPN chiffrent toutes les connexions de chaque appareil vers votre réseau, garantissant ainsi un accès sécurisé aux employés, où qu'ils se trouvent, tout en les protégeant, ainsi que votre réseau, contre tout compromis.

Défis courants liés à la sécurité des points de terminaison

L'essor du travail à distance et les politiques flexibles en matière d'appareils signifient que les entreprises ont plus d'appareils à sécuriser que jamais. Avec ces changements dans les pratiques de travail, la sécurisation des points de terminaison pose de nouveaux défis.

Appareils personnels accédant aux ressources de l'entreprise

Si votre politique BYOD n'exige pas de profils gérés, votre équipe informatique ne peut pas appliquer de politiques de sécurité ni s'assurer que les appareils sont à jour et sécurisés. Ces appareils peuvent toujours se connecter aux ressources de l'entreprise, créant ainsi un vecteur d'attaque potentiel.

Réseaux non sécurisés et connexions à distance

Les employés travaillent depuis des bureaux, des espaces de coworking, leur domicile, des aéroports — et bien plus encore. La plupart des réseaux manquent de sécurité de classe entreprise, et le wifi dans les lieux publics est notoirement peu sûr. Les réseaux ouverts et fragiles offrent aux attaquants un point d'entrée pour intercepter les données et accéder à vos systèmes

Types d'appareils et systèmes d'exploitation mixtes

Les MacBook, les iPhone, les téléphones Android et les PC Windows ne sont que quelques-uns des appareils que vos employés sont susceptibles d'utiliser. Chacun possède son propre système d'exploitation, ses propres paramètres de sécurité et des vulnérabilités uniques. Maintenir une protection cohérente sur tous les appareils est un défi majeur.

Manque de visibilité sur la connexion des points de terminaison

Sans une gestion appropriée de la sécurité des points de terminaison, votre équipe informatique pourrait ne pas être en mesure de gérer tous les appareils accédant à votre réseau ou d'identifier les logiciels obsolètes et les comportements à risque avant qu'ils ne mettent votre réseau en danger.

Application des exigences de conformité

Le GDPR, la HIPAA et d'autres réglementations vous obligent à protéger les données des clients sur chaque appareil qui y accède. Une seule fuite de données via un point de terminaison non sécurisé peut entraîner des amendes massives et nuire à votre réputation.

Fonctionnalités de Proton VPN pour la gestion de la sécurité des points de terminaison

Sécurisez tous les appareils de votre réseau

Proton VPN propose un support multi-plateforme avec des applications et des extensions de navigateur faciles à utiliser. Les employés peuvent connecter leurs appareils en toute sécurité tout en protégeant les ressources de l'entreprise. Chaque membre de l'équipe peut connecter jusqu'à 10 appareils simultanément.

Protection sur n'importe quel réseau

Que votre équipe se connecte depuis le bureau, à l'aéroport ou n'importe où ailleurs, Proton VPN chiffre entièrement tout le trafic provenant des appareils connectés. Personne ne peut intercepter les données de votre entreprise.

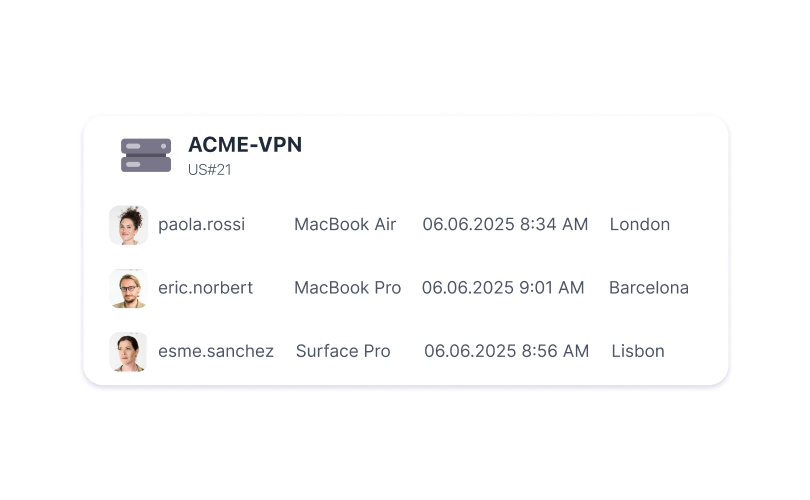

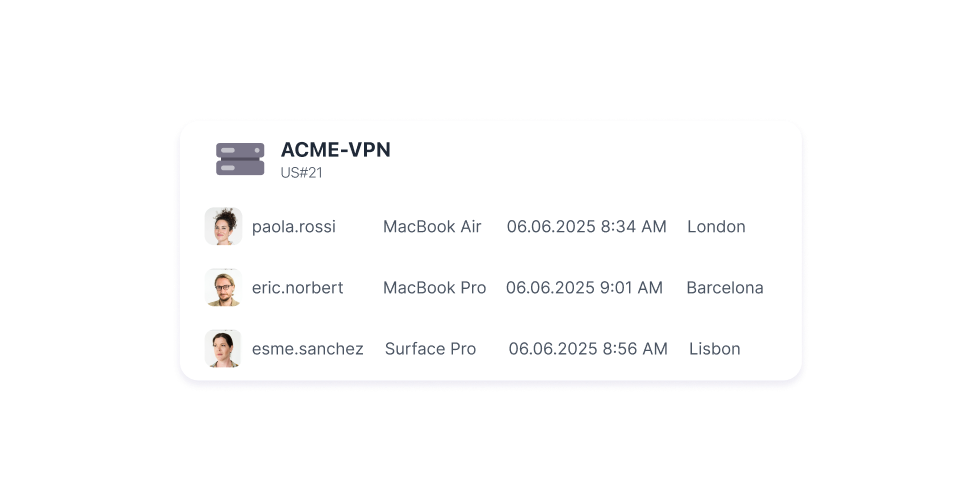

Visibilité complète des points de terminaison

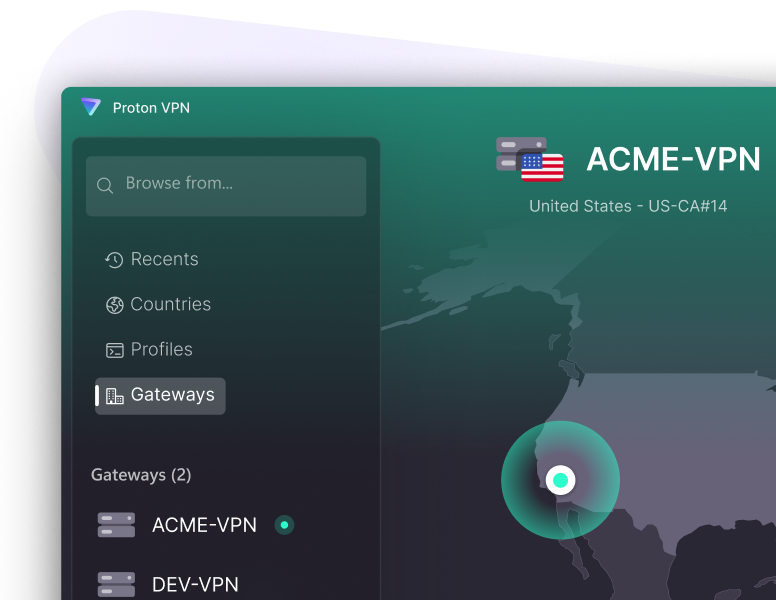

Surveillez toutes les connexions VPN via un tableau de bord administrateur centralisé. Voyez quels appareils sont connectés, suivez les modes d'utilisation et gérez les autorisations d'accès.

Protection avancée contre les menaces

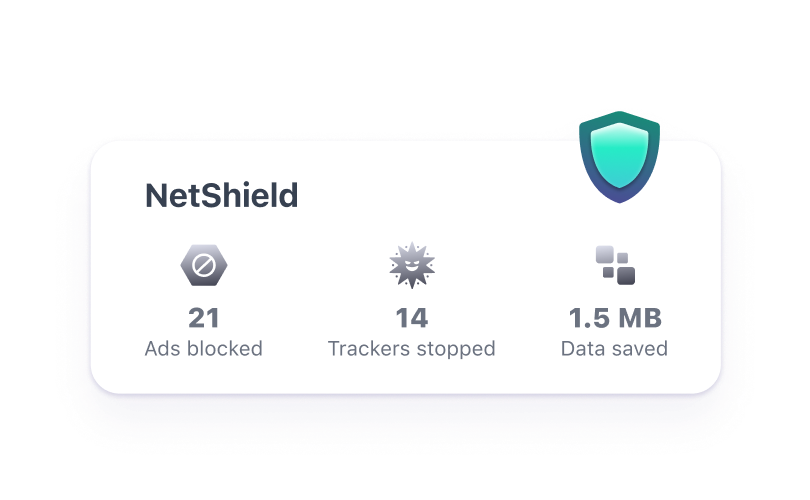

Le bloqueur de publicités NetShield intégré empêche les logiciels malveillants, les traqueurs et les publicités malveillantes de compromettre les appareils. Proton VPN dispose également d'un Arrêt d'urgence (kill switch) intégré pour préserver la confidentialité des adresses IP même en cas de perte de connexion.

Appliquez une authentification plus forte

Pour plus de sécurité, activez facilement l'authentification à deux facteurs ou l'authentification unique (SSO) dans toute votre organisation. De cette façon, vous pouvez vous assurer que seuls les utilisateurs autorisés ont accès à votre réseau.

Comment sécuriser les points de terminaison avec un VPN

S'inscrire à Proton VPN for Business

Choisissez un abonnement qui répond aux besoins de votre entreprise.

Déployez sur l'ensemble de votre équipe

Ajoutez des collaborateurs et demandez-leur d'installer Proton VPN sur leurs appareils.

Connectez-vous à un serveur VPN

Lorsque les collaborateurs se connectent au VPN, les connexions de leurs appareils sont instantanément chiffrées.

Des milliers d'entreprises et d'experts en respect de la vie privée font confiance à Proton VPN

30 000 +

Professionnels de la finance et de la technologie

10 000 +

Startups en pleine croissance

15 000 +

Organisations à but non lucratif

20 +

Organisations gouvernementales de l'UE sur plus de 80

+100 millions

Comptes

Le VPN de sécurité des points de terminaison n° 1 pour les entreprises

Questions fréquemment posées sur la sécurité des points de terminaison

- Combien de points de terminaison puis-je protéger avec Proton VPN ?

- À quelle vitesse puis-je déployer Proton VPN sur les points de terminaison ?

- Les collaborateurs peuvent-ils installer Proton VPN sur des appareils BYOD ou personnels ?