Sichere jedes verbundene Gerät mit einem Endpunkt-Sicherheits-VPN auf Unternehmensebene

Sicheren Fernzugriff aktivieren

Bedrohungen im gesamten Netzwerk blockieren

Einhaltung gesetzlicher Vorschriften gewährleisten

Was ist Endpunktsicherheit?

Endpunktsicherheit bezieht sich auf die Praxis, alle Benutzergeräte (auch als Endpunkte bezeichnet) abzusichern, die eine Verbindung zu deinem Unternehmensnetzwerk herstellen, einschließlich Firmen-Laptops, Telefone und BYOD-Geräte. Die Absicherung jedes einzelnen Endpunkts ist von entscheidender Bedeutung, da sie potenzielle Eintrittspunkte für Cyberangriffe darstellen.

Die Endpunktsicherheit wird durch den Einsatz von Cybersicherheits-Software durchgesetzt. Ein Endpunkt-Sicherheits-VPN bietet eine wesentliche Grundlage für die Endpunktsicherheit. VPNs verschlüsseln alle Verbindungen von jedem Gerät zu deinem Netzwerk und gewährleisten so einen sicheren Zugriff für Mitarbeiter, egal wo sie sich befinden, während sie und dein Netzwerk vor Gefährdungen geschützt werden.

Häufige Herausforderungen bei der Endpunktsicherheit

Die Zunahme von Remote-Arbeit und flexiblen Geräterichtlinien bedeutet, dass Unternehmen mehr Geräte als je zuvor absichern müssen. Durch diese Veränderungen in der Arbeitswelt stellt die Sicherung von Endpunkten neue Herausforderungen dar.

Privatgeräte, die auf Unternehmensressourcen zugreifen

Wenn deine BYOD-Richtlinie keine verwalteten Profile erfordert, kann dein IT-Team keine Sicherheitsrichtlinien durchsetzen oder sicherstellen, dass die Geräte auf dem neuesten Stand und sicher sind. Diese Geräte können sich weiterhin mit Unternehmensressourcen verbinden, was einen potenziellen Angriffsvektor darstellt.

Ungesicherte Netzwerke und Remote-Verbindungen

Mitarbeiter arbeiten in Büros, Co-Working-Spaces, von zu Hause aus, an Flughäfen – und mehr. Den meisten Netzwerken fehlt es an Sicherheit auf Unternehmensebene, und WLAN an öffentlichen Orten ist bekanntermaßen unsicher. Offene und schwache Netzwerke bieten Angreifern einen Einstiegspunkt, um Daten abzufangen und auf deine Systeme zuzugreifen

Verschiedene Gerätetypen und Betriebssysteme

MacBooks, iPhones, Android-Handys und Windows-PCs sind nur einige der Geräte, die deine Mitarbeiter wahrscheinlich verwenden. Jedes hat sein eigenes Betriebssystem, seine eigenen Sicherheitseinstellungen und einzigartige Schwachstellen. Einen konsistenten Schutz über alle Geräte hinweg aufrechtzuerhalten, ist eine große Herausforderung.

Mangelnde Sichtbarkeit der Endpunkt-Verbindung

Ohne ordnungsgemäße Verwaltung der Endpunktsicherheit ist dein IT-Team möglicherweise nicht in der Lage, alle Geräte zu verwalten, die auf dein Netzwerk zugreifen, oder veraltete Software und riskantes Verhalten zu identifizieren, bevor sie dein Netzwerk gefährden.

Compliance-Anforderungen durchsetzen

Die GDPR, HIPAA und andere Vorschriften verlangen von dir, Kundendaten auf jedem Gerät zu schützen, das darauf zugreift. Ein einziges Datenleck durch einen ungesicherten Endpunkt kann massive Bußgelder und Rufschädigung zur Folge haben.

Proton VPN-Funktionen für die Verwaltung der Endpunktsicherheit

Sichere alle Geräte in deinem Netzwerk ab

Proton VPN bietet Multi-Plattform-Unterstützung mit benutzerfreundlichen Apps und Browser-Erweiterungen. Mitarbeiter können ihre Geräte sicher verbinden und gleichzeitig die Unternehmensressourcen schützen. Jedes Teammitglied kann bis zu 10 Geräte gleichzeitig verbinden.

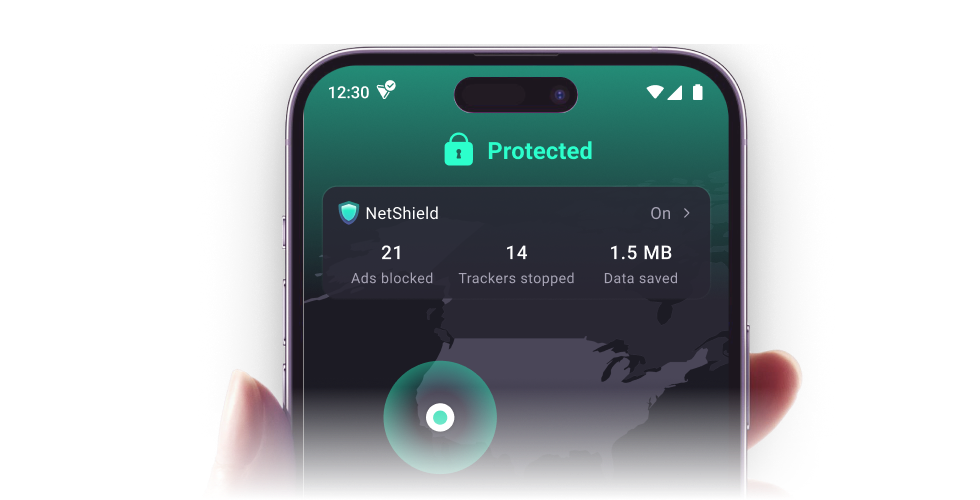

Schutz in jedem Netzwerk

Ganz gleich, ob dein Team vom Büro aus, am Flughafen oder von irgendwo dazwischen eine Verbindung herstellt – Proton VPN verschlüsselt den gesamten Datenverkehr von verbundenen Geräten vollständig. Niemand kann deine Unternehmensdaten abfangen.

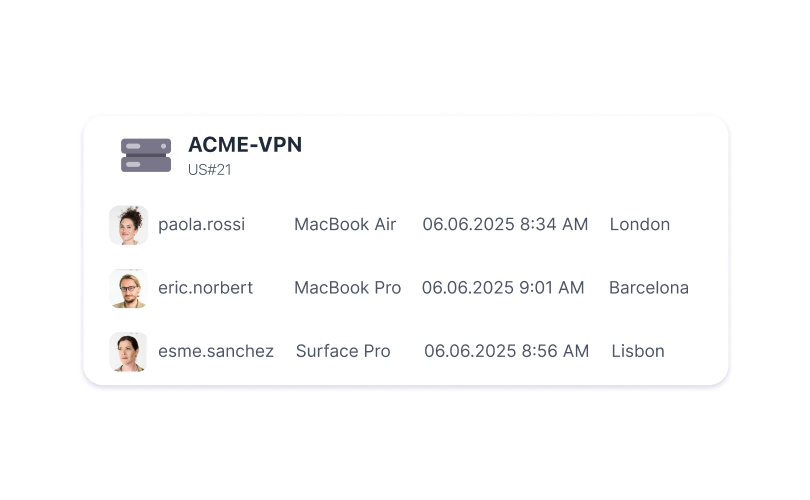

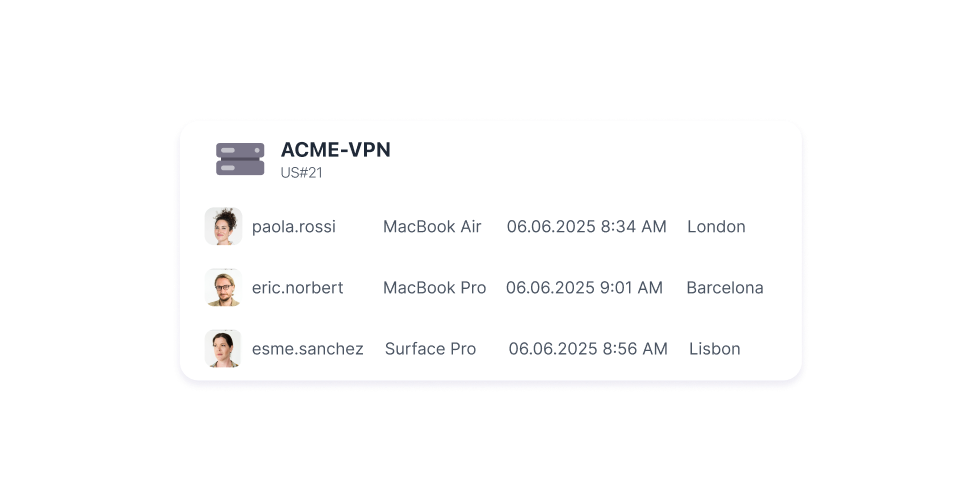

Vollständige Sichtbarkeit der Endpunkte

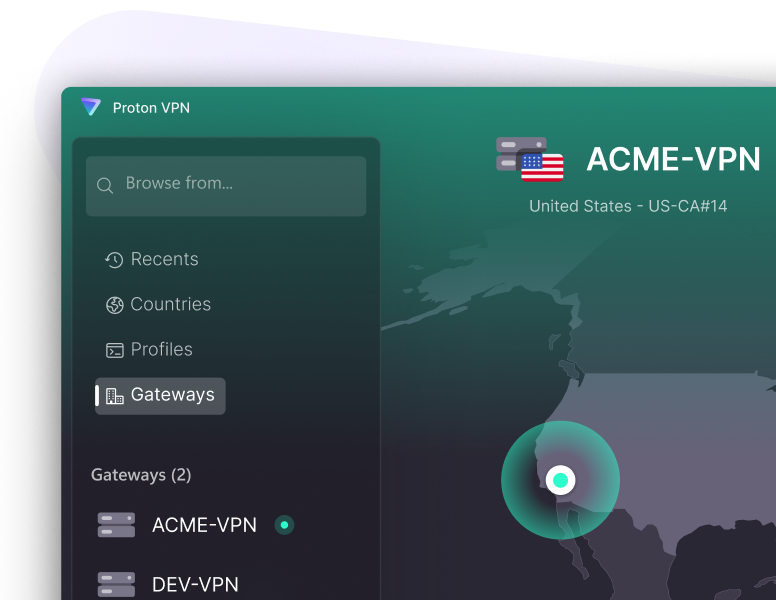

Überwache alle VPN-Verbindungen über ein zentralisiertes Administrator-Dashboard. Sieh nach, welche Geräte verbunden sind, verfolge Nutzungsmuster und verwalte Zugriffsberechtigungen.

Erweiterter Schutz vor Bedrohungen

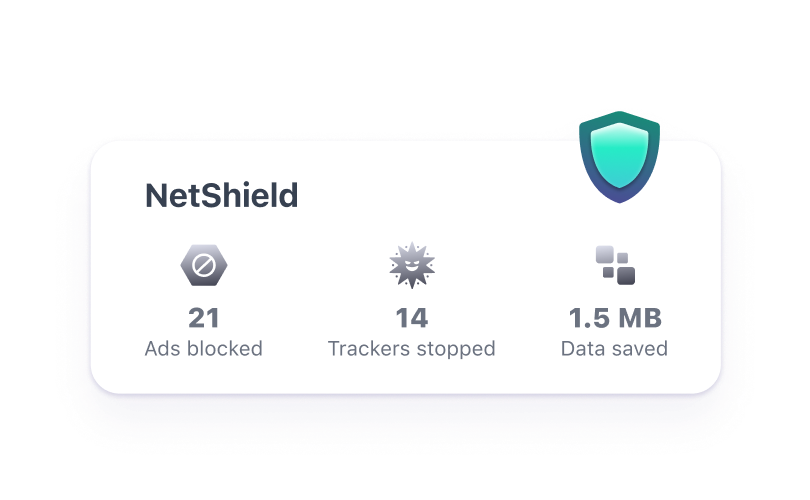

Der integrierte NetShield-Werbeblocker verhindert, dass Malware, Tracker und bösartige Werbung Geräte gefährden. Proton VPN hat auch einen integrierten Kill Switch, um IP-Adressen privat zu halten, selbst wenn die Verbindung abbricht.

Stärkere Authentifizierung erzwingen

Aktiviere für zusätzliche Sicherheit ganz einfach die Zwei-Faktor-Authentifizierung oder Single Sign-On in deiner gesamten Organisation. Auf diese Weise kannst du sicherstellen, dass nur autorisierte Benutzer Zugriff auf dein Netzwerk haben.

So sicherst du Endpunkte mit einem VPN ab

Für Proton VPN for Business registrieren

Wähle ein Abonnement, das zu deinen geschäftlichen Anforderungen passt.

Im gesamten Team bereitstellen

Füge Mitarbeitende hinzu und lass sie Proton VPN auf ihren Geräten installieren.

Mit einem VPN-Server verbinden

Wenn sich Mitarbeitende mit dem VPN verbinden, werden ihre Geräteverbindungen sofort verschlüsselt.

Tausende von Unternehmen und Privatsphäre-Experten vertrauen auf Proton VPN

30.000+

Finanz- und Technologieexperten

10.000+

Wachsende Start-ups

15.000+

Gemeinnützige Organisationen

20+

EU-Regierungsorganisationen von insgesamt über 80

+100 Millionen

Konten

Häufig gestellte Fragen zur Endpunktsicherheit

- Wie viele Endpunkte kann ich mit Proton VPN schützen?

- Wie schnell kann ich Proton VPN auf Endpunkten bereitstellen?

- Können Mitarbeitende Proton VPN auf BYOD- oder persönlichen Geräten installieren?