Защитите каждое подключенное устройство с помощью VPN корпоративного уровня для защиты конечных точек

Включите безопасный удаленный доступ

Блокируйте угрозы во всей своей сети

Обеспечьте соблюдение нормативных требований

Что такое безопасность конечных точек?

Безопасность конечных точек — это практика защиты всех пользовательских устройств (также называемых конечными точками), которые подключаются к вашей корпоративной сети, включая рабочие ноутбуки, телефоны и личные устройства сотрудников. Защита каждой конечной точки имеет решающее значение, так как они являются потенциальными точками входа для кибератак.

Безопасность конечных точек обеспечивается за счет использования программного обеспечения для кибербезопасности. VPN для защиты конечных точек служит надежной основой для безопасности конечных точек. VPN зашифровывают все подключения с каждого устройства к вашей сети, обеспечивая сотрудникам безопасный доступ независимо от их местоположения и защищая их и вашу сеть от риска быть раскрытыми.

Распространенные проблемы безопасности конечных точек

Распространение удаленной работы и гибких политик использования устройств означает, что компаниям приходится защищать больше устройств, чем когда-либо. В условиях изменений в организации рабочего процесса защита конечных точек создает новые проблемы.

Доступ к ресурсам компании с личных устройств

Если ваша политика использования личных устройств не требует управляемых профилей, ваша ИТ-команда не сможет применять политики безопасности или гарантировать, что устройства обновлены и защищены. Такие устройства по-прежнему могут подключаться к ресурсам компании, создавая потенциальный вектор атаки.

Незащищенные сети и удаленные подключения

Сотрудники работают из офисов, коворкингов, дома, из аэропортов и других мест. Большинству сетей не хватает защиты корпоративного уровня, а WiFi в общественных местах общеизвестно небезопасен. Открытые и слабые сети предоставляют злоумышленникам точку входа для перехвата данных и получения доступа к вашим системам

Разнообразие типов устройств и операционных систем

MacBook, iPhone, телефоны Android и ПК на базе Windows — это лишь некоторые из устройств, которые, вероятно, используют ваши сотрудники. Каждое из них имеет свою операционную систему, настройки безопасности и уникальные уязвимости. Поддержание согласованной защиты на всех устройствах является серьезной проблемой.

Отсутствие видимости подключений конечных точек

Без надлежащего управления безопасностью конечных точек ваша ИТ-команда может оказаться не в состоянии управлять всеми устройствами, получающими доступ к вашей сети, или выявлять устаревшее программное обеспечение и рискованное поведение до того, как они подвергнут вашу сеть риску.

Обеспечение соблюдения требований комплаенса

GDPR, HIPAA и другие правовые нормы требуют, чтобы вы защищали данные клиентов на каждом устройстве, которое получает к ним доступ. Даже одна утечка через незащищенную конечную точку может привести к огромным штрафам и репутационному ущербу.

Функции Proton VPN для управления безопасностью конечных точек

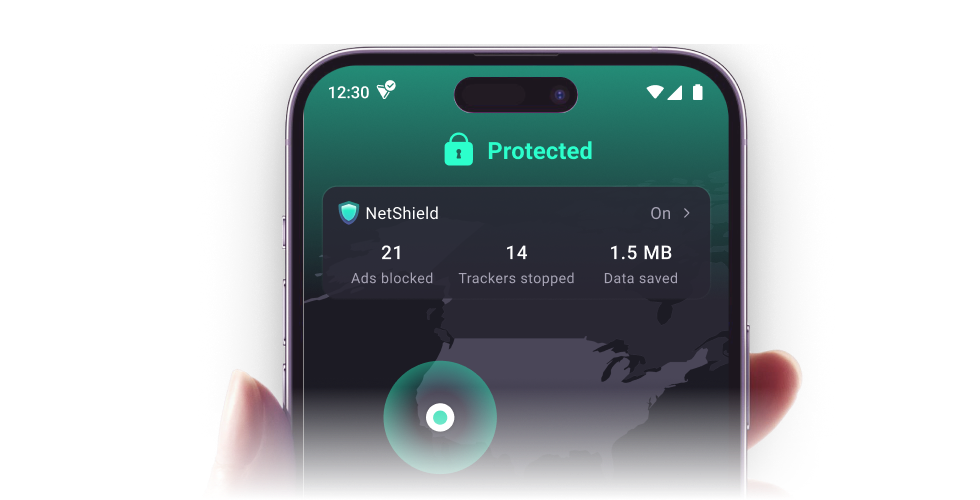

Защитите все устройства в вашей сети

Proton VPN предлагает мультиплатформенную поддержку с простыми в использовании приложениями и расширениями для браузера. Сотрудники могут безопасно подключать свои устройства, защищая при этом ресурсы компании. Каждый член команды может подключить до 10 устройств одновременно.

Защита в любой сети

Независимо от того, подключается ли ваша команда из офиса, в аэропорту или в любом другом месте, Proton VPN полностью зашифровывает весь трафик с подключенных устройств. Никто не сможет перехватить данные вашей компании.

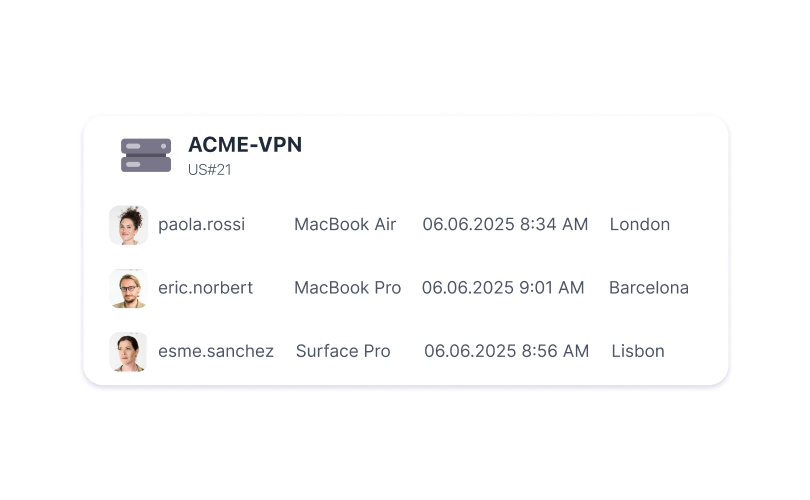

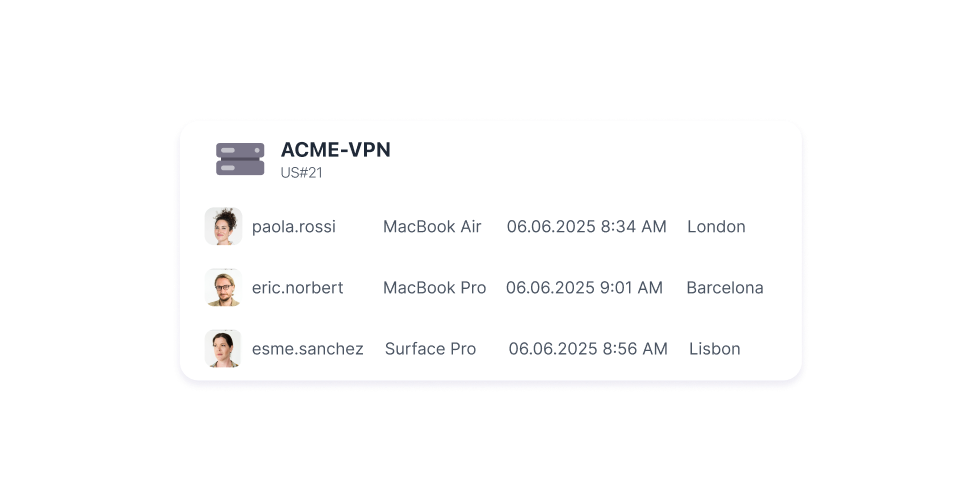

Полная видимость конечных точек

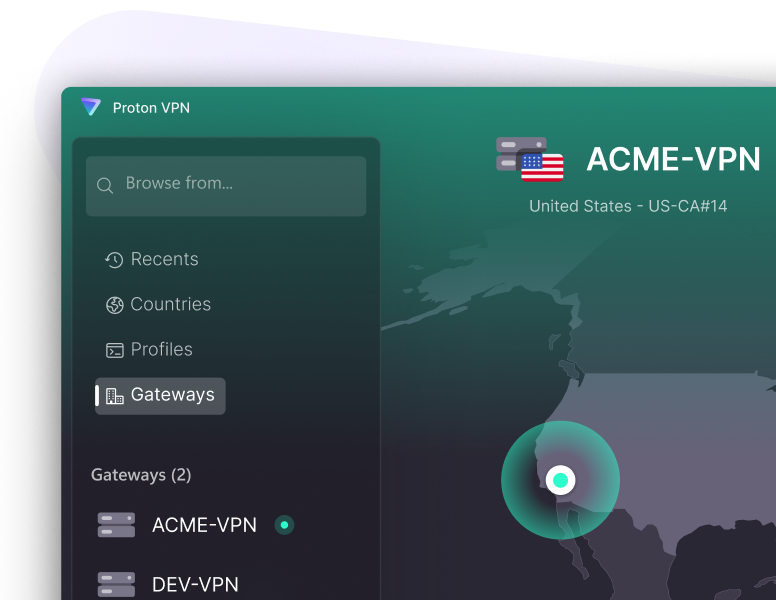

Контролируйте все VPN-подключения через централизованную панель управления администратора. Смотрите, какие устройства подключены, отслеживайте структуру использования и управляйте правами доступа.

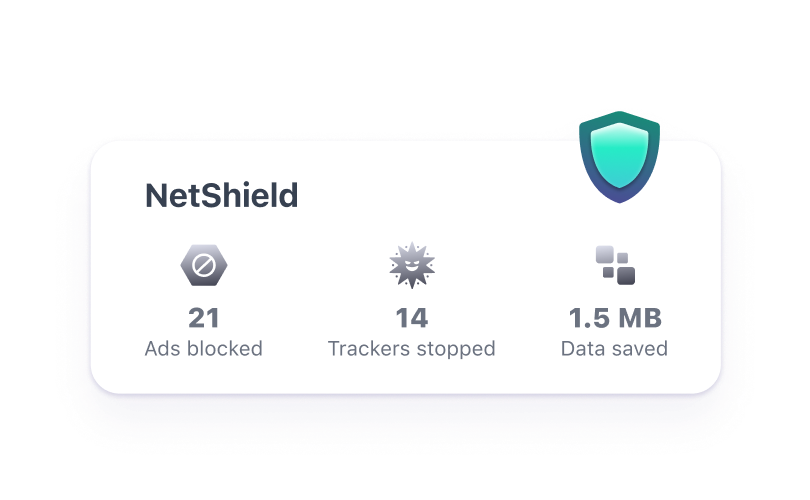

Продвинутая защита от угроз

Встроенный блокировщик рекламы NetShield предотвращает заражение устройств вредоносными программами, трекерами и вредоносной рекламой. В Proton VPN также есть встроенная функция kill switch, которая сохраняет IP-адреса конфиденциальными даже при обрыве подключения.

Обеспечьте более строгую аутентификацию

Для дополнительной безопасности легко включите двухфакторную аутентификацию или систему единого входа во всей вашей организации. Таким образом вы сможете гарантировать, что только авторизованные пользователи будут иметь доступ к вашей сети.

Как защитить конечные точки с помощью VPN

Зарегистрироваться в Proton VPN for Business

Выберите тариф, который соответствует потребностям вашего бизнеса.

Разверните в своей команде

Добавьте сотрудников, чтобы они могли установить Proton VPN на свои устройства.

Подключитесь к VPN-серверу

Когда сотрудники подключаются к VPN, соединения на их устройствах мгновенно зашифровываются.

Тысячи компаний и экспертов по конфиденциальности доверяют Proton VPN

30 000+

Специалистов в сфере финансов и технологий

10 000+

Растущие стартапы

15 000+

Некоммерческих организаций

20+

правительственных организаций ЕС из более чем 80

+100 миллионов

Аккаунтов

Часто задаваемые вопросы о защите конечных точек

- Сколько конечных точек я могу защитить с помощью Proton VPN?

- Как быстро я смогу развернуть Proton VPN на конечных точках?

- Могут ли сотрудники устанавливать Proton VPN на личные устройства (BYOD)?