Zabezpiecz każde połączone urządzenie dzięki klasie korporacyjnej usługi VPN dla punktów końcowych

Włącz bezpieczny dostęp zdalny

Blokuj zagrożenia w swojej sieci

Zapewnij zgodność z przepisami

Czym jest bezpieczeństwo punktów końcowych?

Bezpieczeństwo punktów końcowych to praktyka polegająca na zabezpieczaniu wszystkich urządzeń użytkowników (zwanych punktami końcowymi), które łączą się z Twoją siecią firmową, w tym laptopów służbowych, telefonów i urządzeń prywatnych. Zabezpieczenie każdego punktu końcowego jest kluczowe, ponieważ stanowią one potencjalne drogi wejścia dla cyberataków.

Bezpieczeństwo punktów końcowych jest egzekwowane poprzez wykorzystanie oprogramowania cyberbezpieczeństwa. VPN dla punktów końcowych stanowi niezbędny fundament ich bezpieczeństwa. Usługi VPN szyfrują wszystkie połączenia z każdego urządzenia do Twojej sieci, zapewniając bezpieczny dostęp pracownikom, bez względu na to, gdzie się znajdują, jednocześnie chroniąc ich i Twoją sieć przed zagrożeniami.

Typowe wyzwania w zakresie bezpieczeństwa punktów końcowych

Wzrost popularności pracy zdalnej i elastyczne zasady dotyczące sprzętu oznaczają, że firmy mają więcej urządzeń do zabezpieczenia niż kiedykolwiek. Wraz z tymi zmianami w kulturze pracy zabezpieczanie punktów końcowych stawia nowe wyzwania.

Urządzenia prywatne uzyskujące dostęp do zasobów firmy

Jeśli Twoje zasady dotyczące urządzeń prywatnych nie wymagają zarządzanych profili, zespół IT nie może egzekwować zasad bezpieczeństwa ani upewnić się, że urządzenia są aktualne i bezpieczne. Urządzenia te nadal mogą łączyć się z zasobami firmy, tworząc potencjalny wektor ataku.

Niezabezpieczone sieci i połączenia zdalne

Pracownicy pracują z biur, przestrzeni coworkingowych, domów, lotnisk i nie tylko. Większości sieci brakuje zabezpieczeń klasy korporacyjnej, a sieci Wi-Fi w miejscach publicznych są znane z braku bezpieczeństwa. Otwarte i słabe sieci zapewniają atakującym punkt wejścia do przechwytywania danych i uzyskiwania dostępu do Twoich systemów

Różne typy urządzeń i systemów operacyjnych

MacBooki, iPhone'y, telefony z Androidem i komputery z systemem Windows to tylko niektóre z urządzeń, których prawdopodobnie używają Twoi pracownicy. Każde z nich ma własny system operacyjny, ustawienia bezpieczeństwa i unikalne luki w zabezpieczeniach. Utrzymanie spójnej ochrony na wszystkich urządzeniach to główne wyzwanie.

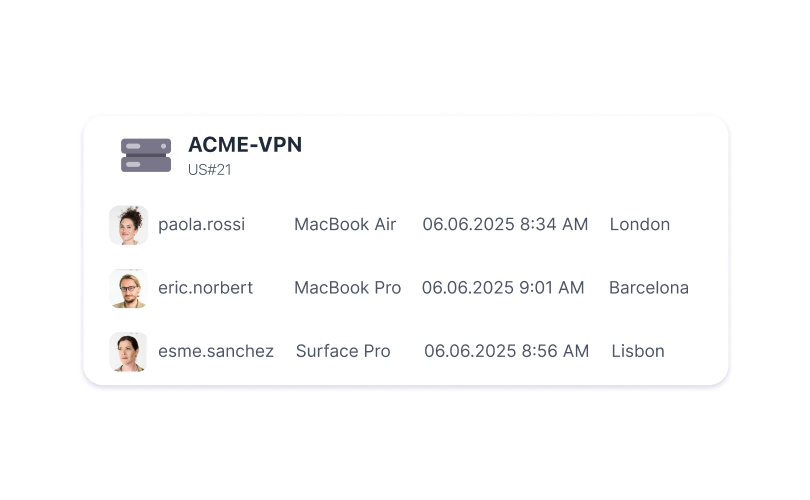

Brak widoczności połączeń punktów końcowych

Bez właściwego zarządzania bezpieczeństwem punktów końcowych Twój zespół IT może nie być w stanie zarządzać wszystkimi urządzeniami uzyskującymi dostęp do Twojej sieci ani identyfikować nieaktualnego oprogramowania i ryzykownych zachowań, zanim zagrożą one sieci.

Wymuszanie zgodności z przepisami

RODO (GDPR), HIPAA i inne regulacje wymagają od Ciebie ochrony danych klientów na każdym urządzeniu, które uzyskuje do nich dostęp. Pojedyncze naruszenie przez niezabezpieczony punkt końcowy może skutkować ogromnymi karami i utratą reputacji.

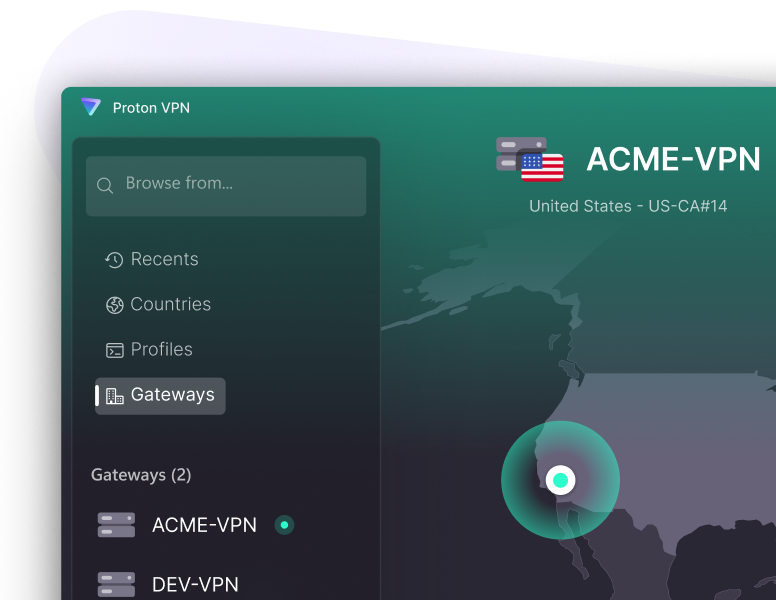

Funkcje Proton VPN do zarządzania bezpieczeństwem punktów końcowych

Zabezpiecz wszystkie urządzenia w swojej sieci

Proton VPN oferuje wsparcie dla wielu platform dzięki łatwym w obsłudze aplikacjom i rozszerzeniom przeglądarki. Pracownicy mogą bezpiecznie łączyć swoje urządzenia, chroniąc jednocześnie zasoby firmy. Każdy członek zespołu może połączyć jednocześnie do 10 urządzeń.

Ochrona w każdej sieci

Bez względu na to, czy Twój zespół łączy się z biura, lotniska, czy z jakiegokolwiek innego miejsca, Proton VPN w pełni szyfruje cały ruch sieciowy z połączonych urządzeń. Nikt nie może przechwycić danych Twojej firmy.

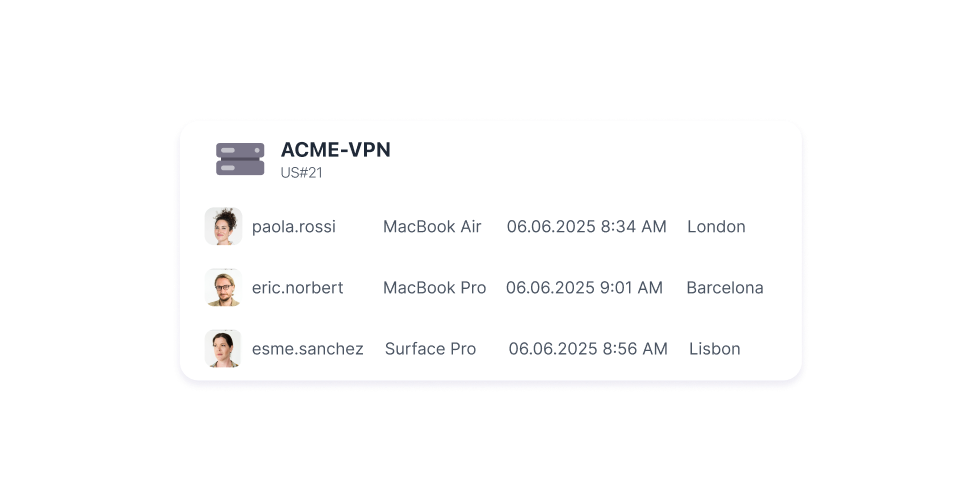

Pełna widoczność punktów końcowych

Monitoruj wszystkie połączenia VPN za pomocą scentralizowanego pulpitu administratora. Sprawdzaj, które urządzenia są połączone, śledź wzorce użytkowania i zarządzaj uprawnieniami dostępu.

Zaawansowana ochrona przed zagrożeniami

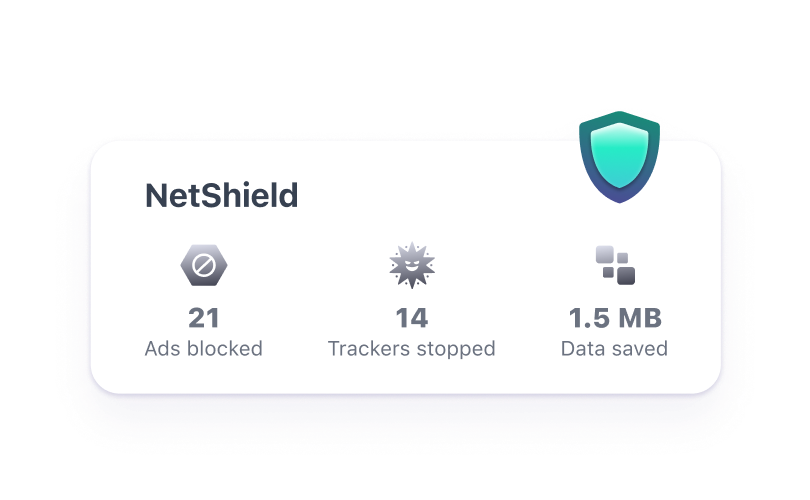

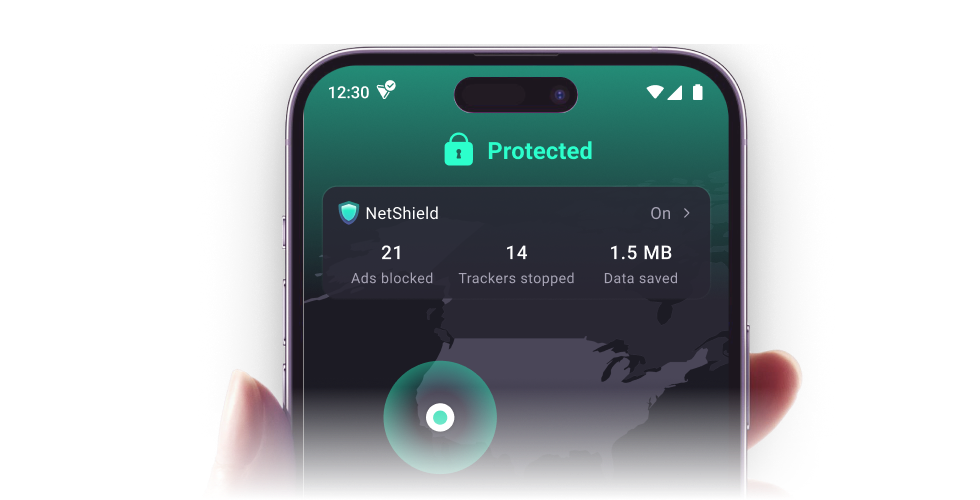

Wbudowana blokada reklam NetShield zapobiega zainfekowaniu urządzeń przez złośliwe oprogramowanie, elementy śledzące i złośliwe reklamy. Proton VPN ma również wbudowany Kill Switch, który zapewnia prywatność adresów IP nawet w przypadku zerwania połączenia.

Wymuś silniejsze uwierzytelnianie

Dla dodatkowego bezpieczeństwa możesz łatwo włączyć uwierzytelnianie dwustopniowe lub logowanie jednokrotne w całej swojej organizacji. W ten sposób zapewnisz dostęp do swojej sieci tylko autoryzowanym użytkownikom.

Jak zabezpieczyć punkty końcowe za pomocą VPN

Zarejestruj się w Proton VPN for Business

Wybierz plan pasujący do potrzeb Twojej firmy.

Wdrożenie w całym zespole

Dodaj pracowników i poproś ich o zainstalowanie Proton VPN na swoich urządzeniach.

Połącz się z serwerem VPN

Gdy pracownicy łączą się z VPN, ich połączenia z urządzeniami są natychmiast szyfrowane.

Tysiące firm i ekspertów od prywatności ufa Proton VPN

30 tys.+

Specjaliści z branży finansowej i technologicznej

10 tys.+

Rozwijające się startupy

15 tys.+

Organizacje non-profit

20+

unijnych organizacji rządowych z ponad 80

+100 milionów

Kont

Nr 1 wśród VPN dla firm w zakresie bezpieczeństwa punktów końcowych

Najczęściej zadawane pytania dotyczące bezpieczeństwa punktów końcowych

- Ile punktów końcowych mogę chronić za pomocą Proton VPN?

- Jak szybko mogę wdrożyć Proton VPN w punktach końcowych?

- Czy pracownicy mogą zainstalować Proton VPN na urządzeniach BYOD lub prywatnych?