Proteja todos os dispositivos conectados com uma VPN de segurança de ponto de extremidade de nível empresarial

Ative o acesso remoto seguro

Bloqueie ameaças em toda a sua rede

Garanta a conformidade regulatória

O que é segurança de ponto de extremidade?

A segurança de ponto de extremidade refere-se à prática de proteger todos os dispositivos do usuário (também conhecidos como pontos de extremidade) que se conectam à sua rede corporativa, incluindo notebooks da empresa, telefones e dispositivos BYOD. Proteger cada ponto de extremidade é crucial, pois eles são pontos de entrada potenciais para ataques cibernéticos.

A segurança do ponto de extremidade é aplicada por meio do uso de software de segurança cibernética. Uma VPN de segurança de ponto de extremidade fornece uma base essencial para a segurança do ponto de extremidade. As VPNs criptografam todas as conexões de cada dispositivo à sua rede, garantindo acesso seguro para os funcionários, não importa onde estejam, ao mesmo tempo que protegem você e sua rede contra comprometimento.

Desafios comuns de segurança de ponto de extremidade

O aumento do trabalho remoto e das políticas de dispositivos flexíveis significa que as empresas têm mais dispositivos para proteger do que nunca. Com essas mudanças nas práticas da força de trabalho, a proteção dos pontos de extremidade apresenta novos desafios.

Dispositivos pessoais acessando recursos da empresa

Se a sua política BYOD não exigir perfis gerenciados, sua equipe de TI não poderá aplicar políticas de segurança ou garantir que os dispositivos estejam atualizados e seguros. Esses dispositivos ainda podem se conectar aos recursos da empresa, criando um vetor de ataque em potencial.

Redes não seguras e conexões remotas

Os funcionários trabalham em escritórios, espaços de coworking, em suas casas, aeroportos e muito mais. A maioria das redes carece de segurança de nível empresarial, e o Wi-Fi em locais públicos é notoriamente inseguro. Redes abertas e fracas fornecem aos invasores um ponto de entrada para interceptar dados e acessar seus sistemas

Tipos de dispositivos e sistemas operacionais mistos

MacBooks, iPhones, telefones Android e PCs com Windows são apenas alguns dos dispositivos que seus funcionários provavelmente estão usando. Cada um tem seu próprio sistema operacional, configurações de segurança e vulnerabilidades exclusivas. Manter uma proteção consistente em todos os dispositivos é um grande desafio.

Falta de visibilidade da conexão do ponto de extremidade

Sem o gerenciamento adequado da segurança do ponto de extremidade, sua equipe de TI pode não ser capaz de gerenciar todos os dispositivos que acessam sua rede ou identificar softwares desatualizados e comportamentos de risco antes que coloquem sua rede em perigo.

Imposição de requisitos de conformidade

GDPR, HIPAA e outras regulamentações exigem que você proteja os dados dos clientes em todos os dispositivos que os acessam. Uma única violação por meio de um ponto de extremidade não seguro pode resultar em multas pesadas e danos à reputação.

Recursos do Proton VPN para gerenciamento de segurança de ponto de extremidade

Proteja todos os dispositivos da sua rede

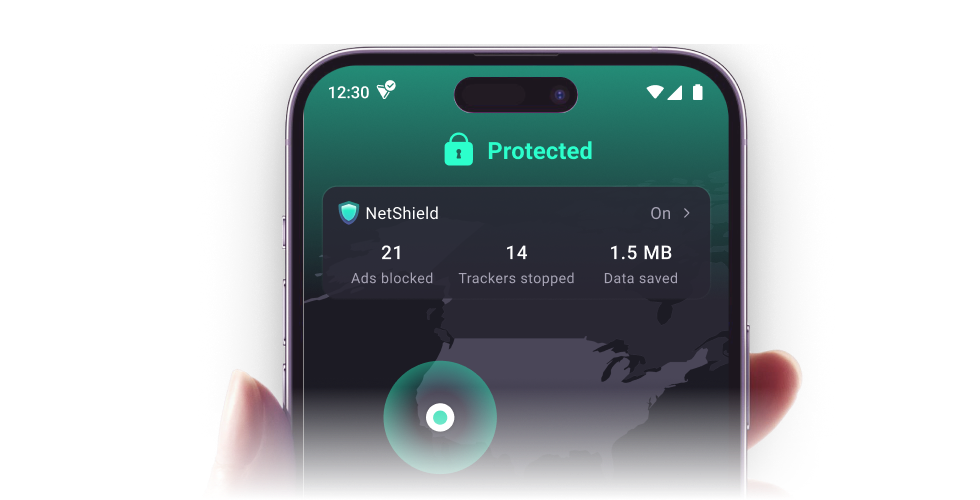

O Proton VPN oferece suporte multiplataforma com aplicativos e extensões de navegador fáceis de usar. Os funcionários podem conectar seus dispositivos com segurança enquanto protegem os recursos da empresa. Cada membro da equipe pode conectar até 10 dispositivos ao mesmo tempo.

Proteção em qualquer rede

Não importa se a sua equipe se conecta do escritório, do aeroporto ou de qualquer outro lugar, o Proton VPN criptografa totalmente todo o tráfego dos dispositivos conectados. Ninguém pode interceptar os dados da sua empresa.

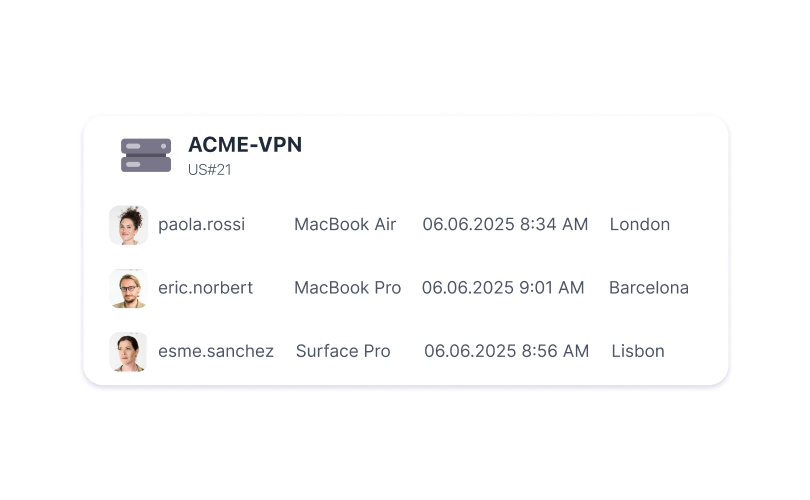

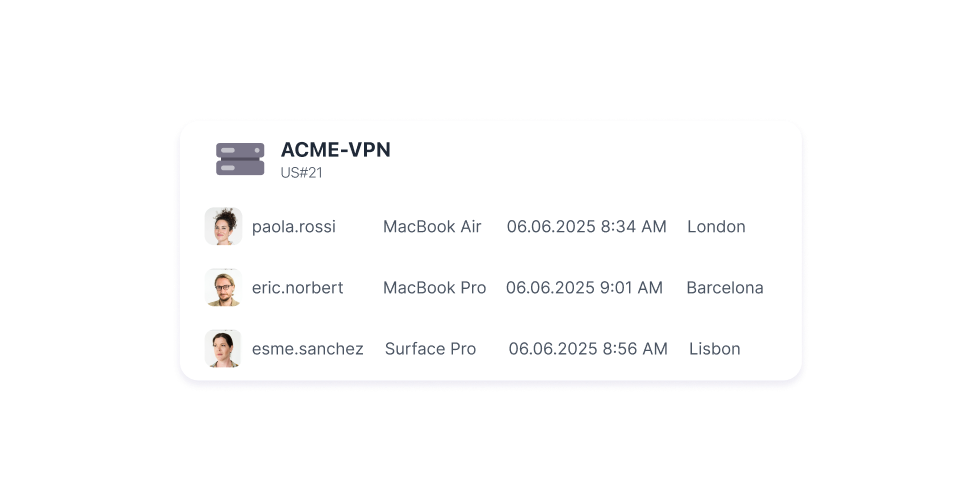

Visibilidade completa do ponto de extremidade

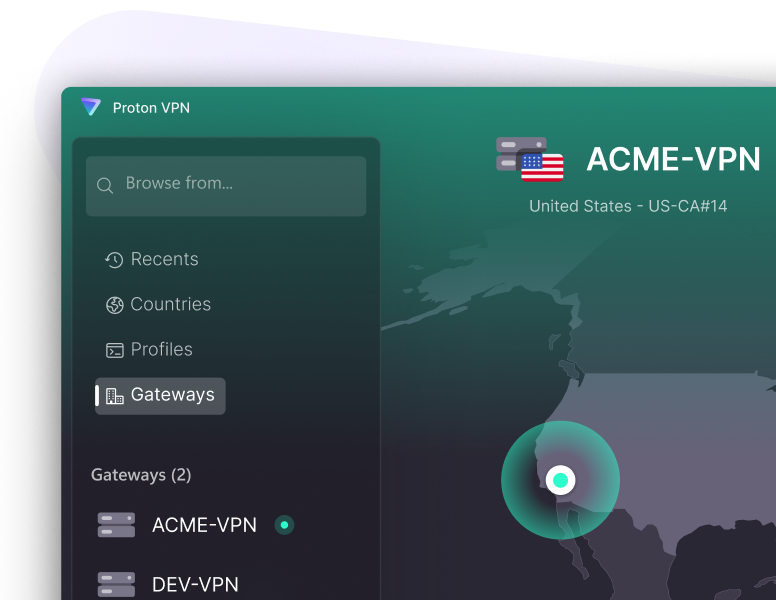

Monitore todas as conexões VPN por meio de um painel de controle do administrador centralizado. Veja quais dispositivos estão conectados, acompanhe os padrões de uso e gerencie as permissões de acesso.

Proteção avançada contra ameaças

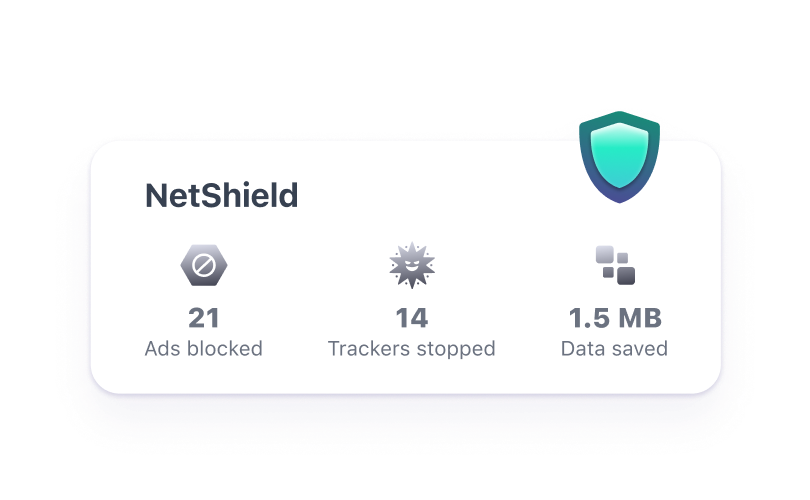

O bloqueador de anúncios NetShield integrado evita que malwares, rastreadores e anúncios maliciosos comprometam os dispositivos. O Proton VPN também tem um kill switch integrado para manter os endereços IP privados, mesmo que a conexão caia.

Aplique uma autenticação mais forte

Para maior segurança, ative facilmente a autenticação de dois fatores ou o logon único em toda a sua organização. Dessa forma, você garante que apenas usuários autorizados tenham acesso à sua rede.

Como proteger pontos de extremidade com uma VPN

Crie sua conta no Proton VPN for Business

Escolha um plano que se adapte às necessidades do seu negócio.

Implantar em toda a sua equipe

Adicione funcionários e peça que instalem o Proton VPN nos dispositivos deles.

Conectar a um servidor VPN

Quando os funcionários se conectam à VPN, as conexões dos dispositivos deles são criptografadas instantaneamente.

Milhares de empresas e especialistas em privacidade confiam no Proton VPN

Mais de 30 mil

Profissionais de finanças e tecnologia

Mais de 10 mil

Startups em crescimento

Mais de 15 mil

Organizações sem fins lucrativos

20+

Organizações governamentais da UE de mais de 80

+100 milhões

Contas

A VPN de segurança de ponto de extremidade nº 1 para empresas

Perguntas frequentes sobre segurança de pontos de extremidade

- Quantos pontos de extremidade posso proteger com o Proton VPN?

- Em quanto tempo posso implantar o Proton VPN nos pontos de extremidade?

- Os funcionários podem instalar o Proton VPN em dispositivos pessoais ou BYOD?