クラウドデータセキュリティとは何ですか?

クラウドデータセキュリティとは、クラウドストレージを使用して保管済み、処理、転送されるデータを保護するために使用される一連の技術、ポリシー、および慣行のことです。 その目的は、正当なユーザーにアクセスを提供しながら、盗難、漏洩防止、不正アクセス、紛失、改ざんからデータを安全に守ることにあります。

ISO 27001などの情報セキュリティ基準を導く3つの柱は、クラウドデータセキュリティの基盤でもあります。

機密性: 許可された人物やシステムのみがアクセスできるようにすることで、データが適切な場所で管理されるようにします。

完全性: 望まない変更からデータを保護し、データの正確性と信頼性を維持します。

可用性: 正当なユーザーが必要なときにいつでも、データやクラウドサービスを利用可能で到達可能な状態に保ちます。

クラウドデータセキュリティの仕組み

効果的なクラウドデータセキュリティ戦略は、データがクラウドへ、クラウドから、またはクラウド内を移動する際に、複数の保護レイヤーを追加します。

1. 転送中のデータを暗号化

データをクラウドサービスにアップロードすると、オンラインバンキングでも使用されているHTTPS/TLSなどの安全な暗号化プロトコルを使用して、インターネット上の移動中も保護されます。 この暗号化により、転送中に攻撃者がデータを傍受したとしても、アクセスしたり改ざんしたりすることはできません。

2. 保管中のデータを暗号化

従来のクラウドサービスでは、プロバイダーはデータの到着後に復号化し、サーバー側の暗号化を使用してストレージ用に再暗号化し、暗号鍵を管理します。

これにより外部の脅威からは保護されますが、技術的にはプロバイダーが必要に応じて、ファイルスキャン、AI機能、パーソナライズされたサービス、または利用規約で認められているその他の目的でお客様のコンテンツにアクセスできることも意味します。

3. データへのアクセス権限を制御

クラウドデータセキュリティシステムは、最小権限の原則としても知られるアクセス制御を使用して、承認された人のみがファイルの閲覧、編集、共有を行えるようにします。

これには通常、以下の組み合わせが含まれます。

- 本人確認を行うためのユーザーログインとパスワード、またはパスキー。

- さらなる保護レイヤーとしての2要素認証(2FA)。

- 各ユーザーができることを制限する権限設定。

例えば、従業員にファイルの編集や共有の権限を与えずに、閲覧のみを許可することができます。 これは、特にチームが拡大したり、リモートで作業したりする場合に、不慮のデータ漏洩防止、内部脅威、または不正アクセスを防ぐのに役立ちます。

4. セキュリティ脅威を監視しブロックする

効果的なクラウドデータセキュリティプラットフォームは、組織のクラウドを能動的に監視し、深刻な問題になる前に脅威を検知して阻止します。 これは、繰り返される試行の失敗、なじみのない位置からのアクセス、ブルートフォースログイン攻撃などの事象を監視することを意味します。

異常が検知されると、自動応答メカニズムが直ちに作動してアクセスをブロックし、管理者に警告します。

5. バックアップを作成し、回復を有効にする

ビジネスにおいては、ヒューマンエラー、ランサムウェア、ハードウェアの故障、または不慮の削除によってデータが失われる可能性があります。 クラウドデータセキュリティプラットフォームは、定期的にお客様のデータの安全なバックアップを自動的に作成することで、これを支援します。

これらのバックアップは、保護された別の位置に保管され、多くの場合バージョン管理されているため、ファイルが破損したり、上書きされたり、ランサムウェアによって暗号化されたりした場合でも、以前のバージョンのファイルを復元できます。

チームのクラウドデータ保護を向上させる方法

組織において強固なデータセキュリティとプライバシーを維持するために従うべきベストプラクティスは以下の通りです。

1. ゼロアクセス暗号化を使用する

ゼロアクセス暗号化により、お客様のビジネスのみがデータの鍵を管理し、クラウドプロバイダーがお客様のファイルを閲覧、スキャン、またはアクセスできないことが保証されます。

Proton Driveは、エンドツーエンド暗号化 (E2EE)を使用して、データが転送される前にお客様のデバイス上でデータを暗号化します。 お客様のファイルは常に暗号化されたままであり、お客様のみが暗号鍵を管理するため、Protonがお客様のコンテンツにアクセスすることは決してありません。 万が一データ侵害が発生した場合でも、お客様のファイルは保護されたままになります。

2. 強力なアクセス制御を使用する

内部従業員、請負業者、外部パートナーを問わず、組織全体で誰がデータにアクセスできるかを正確に定義し、役割の変化に応じてそのアクセス権を簡単に調整または失効できるようにする必要があります。

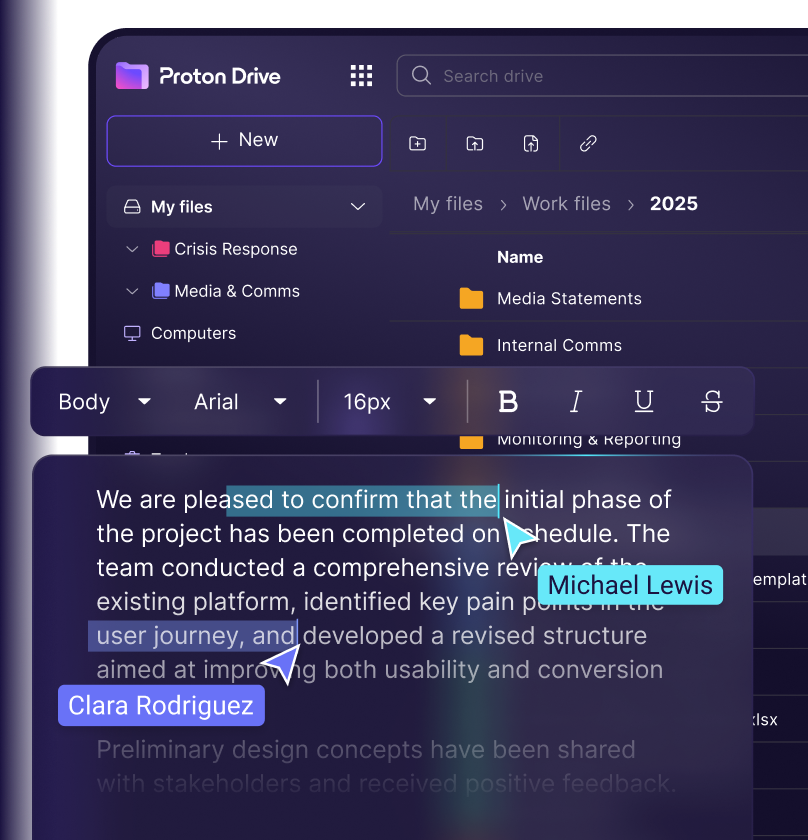

Proton Driveを使用すると、メールでの招待や、パスワードと有効期限で保護されたセキュアリンクを使用して、チームの内外でファイルを安全に共有できます。これにより、アクセスの有効期間や利用者を完全に制御できます。

各個人に対して「閲覧のみ」や「編集」などの役割を設定できるため、必要なレベルのアクセス権のみを付与することができます。 共有されているものはすべて1つの中心的なスペースに表示され、いつでも簡単にアクセス権の確認、更新、失効を行うことができます。

3. 削除されたファイルや以前のファイルバージョンを回復する

安全なクラウドソリューションは、問題が発生した際にお客様のデータを簡単に復元できるものであるべきです。それによって、チームは迅速に業務を再開できます。

Proton Driveでは、削除したファイルはすべてごみ箱に移動され、完全に削除することを選択するか、気が変わって回復させるまでそこに保持されます。

さらに、ドライブはすべてのファイルの詳細なバージョン履歴を最大10年間保存します。 そのため、お客様やチームメンバーが誤ってファイルを上書きしてしまった場合(あるいは単に優先順位が変わった場合)でも、古いバージョンを確認し、いつ誰がアップロードしたかを確認した上で、必要なものを復元できます。

4. 2要素認証を強制する

組織のセキュリティの強さは、最も脆弱なアカウントの強さに左右されます。 2要素認証は、認証アプリのコードやセキュリティキーなど、アクセスが許可される前に2つ目の形式の検証を求めることで、チームのアカウントに強力な保護を追加します。

Proton Drive for Businessでは、組織の管理者がチーム全体で2要素認証を強制したり、監視したりできます。 誰が有効にしているかを確認し、まだ有効にしていないメンバーにリマインダーを送信したり、管理者または全メンバーに対して2要素認証を必須にしたりできます。

5. 不審な行動がないかチームのアクティビティを監視する

クラウドセキュリティソリューションは、環境を継続的に監視し、異常と思われるものにフラグを立てる必要があります。これにより、インシデント対応チームが潜在的な脅威を早期に発見し、事態が悪化する前に対策を講じるための時間を確保できます。

Proton Drive for Businessのアクティビティ監視により、ログインの失敗、ユーザーアクティビティの変更、アクセスのパターンなどのイベントをログに記録し、チームはアカウントがどのように使用されているかを可視化できます。

さらに、Proton Sentinelを使用して、リスクの高いアカウントを保護できます。 これはAIと人間による分析を組み合わせて、不審なログイン行動を特定し阻止する高度なセキュリティ機能です。

Protonがチームのクラウドデータのプライバシーとセキュリティをどのようにサポートするか

クラウドデータのセキュリティとプライバシーにProtonが選ばれる理由

すべてのProtonアプリは、セキュリティ、プライバシー、透明性という共通の基本原則に基づき、連携してお客様のクラウド環境を保護します。

信頼を築くコンプライアンス

Protonは、GDPR、HIPAA、SOC 2 Type II、ISO 27001などの国際的な規則や情報セキュリティの枠組みによって設定された厳格な基準を満たしており、お客様の顧客やパートナーの信頼を維持しながら、機密情報を保護します。

透明性と監査

すべてのProtonのアプリはオープンソースです。つまり、当社のコードは公開されており、誰でも当社のセキュリティモデルを検証できるため、言葉だけで当社を信頼していただく必要はありません。 さらに、当社のアプリは独立したセキュリティの専門家によって定期的に監査されています。

スイスのプライバシー保護

Protonはスイスを拠点としているため、お客様のデータは厳格な法的保護の恩恵を受けます。 データはEU内のデータセンターに安全に保管されており、ビッグテック(巨大IT企業)が使用するデータ収集モデルが及ばない場所に維持されています。

長期的なプライバシー

Protonは主に、民間投資家や大企業ではなく、非営利のProton Foundationによって管理されています。 当社の長期的な決定は、利益の最大化ではなく、常にプライバシーとセキュリティを保護するというミッションに基づいて行われます。

クラウドデータのセキュリティに関するよくある質問

- クラウドデータのセキュリティにおける責任共有モデルとは何ですか?

- クラウドセキュリティとクラウドデータのセキュリティの違いは何ですか?

- クラウドデータのセキュリティに対する最大の脅威は何ですか?