Wenn du ein Unternehmen gründest oder führst, das mit Informationen aus der Strafjustiz (CJI) arbeitet, etwa als Auftragnehmer für Regierungs- oder Strafverfolgungsbehörden, bist du wahrscheinlich mit der CJIS-Compliance vertraut.

Falls nicht, hilft dir dieser Artikel zu verstehen, was die CJIS-Compliance ist, wer sie einhalten muss und wie du auf datenschutzorientierte Tools und Dienste zugreifen kannst, damit dein Unternehmen diese Standards erfüllt.

Was ist CJIS?

Die CJIS-Sicherheitsrichtlinie(neues Fenster) ist ein Satz von Sicherheitsstandards, der von der Abteilung für Criminal Justice Information Services(neues Fenster) (CJIS) des FBI(neues Fenster) zusammengestellt wurde. Sie wurden entwickelt, um CJI in jeder Phase ihres Lebenszyklus zu schützen – von der Erhebung über die Speicherung und das Teilen bis hin zur Entsorgung.

Die CJIS-Compliance ist nicht nur für US-Unternehmen von Bedeutung, sondern auch für internationale Unternehmen, die mit US-Strafverfolgungs- oder Regierungsbehörden zusammenarbeiten. Die Einhaltung der CJIS-Sicherheitsrichtlinie ist mittlerweile ein Branchenstandard für Unternehmen, die CJI handhaben, speichern oder verarbeiten.

Welche Daten umfasst CJIS?

Es gibt viele Arten von Informationen, die unter die CJIS-Richtlinie fallen:

- Biometrische Daten: Daten aus physischen oder verhaltensbezogenen Merkmalen (z. B. Fingerabdrücke, Gesichtserkennung), mit denen Personen identifiziert werden.

- Identitätshistorie: Textdaten, die mit biometrischen Daten verknüpft sind. Diese Daten werden oft verwendet, um eine Historie krimineller Aktivitäten zu erstellen.

- Biografische Daten: Informationen, die sich auf einen bestimmten Fall beziehen, aber nicht unbedingt mit der Identität einer Person verknüpft sind.

- Objektdaten: Informationen über Fahrzeuge und Eigentum im Zusammenhang mit einem Vorfall.

- Fall- oder Vorfallhistorie: Die Kriminalgeschichte einer Person.

- Personenbezogene Daten (PII): Alle Informationen, die zur Identifizierung einer Person verwendet werden können, einschließlich Namen, Sozialversicherungsnummern und biometrischer Aufzeichnungen.

Wenn staatliche, lokale oder bundesstaatliche Strafverfolgungsbehörden über das FBI auf Informationen aus der Strafjustiz zugreifen, müssen während des gesamten Lebenszyklus angemessene Kontrollen angewendet werden.

Wer muss CJIS-konform sein?

Jede Organisation, die CJI handhabt, einschließlich Strafverfolgungsbehörden, privater Auftragnehmer und Cloud-Dienstleister, muss die CJIS-Standards einhalten.

Obwohl es sich primär um eine Anforderung des FBI handelt, ist die CJIS-Compliance aufgrund der Sensibilität der beteiligten Daten de facto zu einem Branchenstandard geworden. Selbst wenn eine Organisation nicht direkt mit dem FBI zusammenarbeitet, aber CJI handhabt, muss sie die CJIS-Standards erfüllen, um den Betrieb ohne Konsequenzen fortzuführen.

Dies erstreckt sich auf Datensysteme, Sicherungen, Netzwerke und Geräte – wie z. B. Drucker –, die mit CJI interagieren; all diese müssen gemäß den CJIS-Richtlinien geschützt werden.

Ein Unternehmen kann mit zivil- und strafrechtlichen Sanktionen auf Bundes- und Staatsebene rechnen, wenn es unsachgemäß auf CJIS-Daten zugreift oder diese verbreitet. Diese Sanktionen können Bußgelder sowie die Aussetzung, den Widerruf oder die Überwachung des Zugriffs auf CJIS(neues Fenster) umfassen.

Es ist wichtig zu beachten, dass Informationen, die von einer Regierungsbehörde gesammelt werden, welche Informationen aus der Strafjustiz (CJI) erfasst, verarbeitet oder verwendet, nicht den CJIS-Kontrollen unterliegen, es sei denn, sie wurden an das System National Data Exchange (N-DEx)(neues Fenster) übermittelt.

Nach der Übermittlung müssen die Informationen jedoch die CJIS-Standards einhalten. N-DEx ist ein zentrales System zum Teilen von Informationen aus der Strafjustiz zwischen Behörden, das eine sichere und konsistente Verwaltung dieser Daten ermöglicht.

Die Audit-Einheit (CAU) der Criminal Justice Information Services (CJIS) schützt die Integrität von Informationen aus der Strafjustiz, indem sie Behörden prüft, die CJIS-Systeme und -Programme nutzen. Zu diesen Behörden gehören(neues Fenster):

- Staatliche CSA und Datenspeicher

- Büro des staatlichen UCR-Programms

- Bundes-CSA

- Vom Bund regulierte Behörde

- Behörde innerhalb eines US-Territoriums mit einer Wide-Area-Network-Verbindung

- Vom FBI zugelassener Channeler (ein vom FBI ausgewählter Auftragnehmer, der die elektronische Übermittlung von Fingerabdrücken für Hintergrundüberprüfungen außerhalb der Strafjustiz im Namen eines autorisierten Empfängers ermöglicht)

- Autorisierter Empfänger von Informationen aus Strafregisterauszügen

- Register für Sexualstraftäter

- Identitätsanbieter des Law Enforcement Enterprise Portal

- Jede FBI-Komponente

Verschlüsselung ist der Schlüssel zur CJIS-Compliance

Um auf CJIS-Datenbanken zuzugreifen, müssen Organisationen eine Reihe von Sicherheitsstandards erfüllen. Dazu gehören die Implementierung der Multi-Faktor-Authentifizierung (MFA) zur Verifizierung von Benutzeridentitäten, die Aufrechterhaltung strenger Zugriffskontrollen zur Einschränkung der Einsicht oder Änderung sensibler Daten sowie die Durchsetzung physischer Sicherheitsmaßnahmen zum Schutz von Systemen und Geräten, die CJI handhaben.

Verschlüsselung ist jedoch der Schlüssel zur CJIS-Compliance.

Was ist Verschlüsselung?

Verschlüsselung ist eine Methode, Informationen unkenntlich zu machen, sodass niemand außer den vorgesehenen Personen darauf zugreifen kann. Dies geschieht mit Computerprogrammen, die mathematische Algorithmen verwenden, um die Informationen zu sperren und zu entsperren.

Es gibt zwei Abschnitte der CJIS-Sicherheitsrichtlinie, die Verschlüsselung explizit erwähnen:

- Abschnitt 5.10.1.2.1: Wenn CJI außerhalb der Grenzen des physisch gesicherten Standorts übertragen werden, müssen die Daten sofort durch Verschlüsselung geschützt werden. Wenn eine Verschlüsselung eingesetzt wird, muss das verwendete Kryptografiemodul nach FIPS 140-2 zertifiziert sein und eine symmetrische Schlüsselstärke von mindestens 128 Bit zum Schutz der CJI verwenden.

- Abschnitt 5.10.1.2.2: Wenn CJI im Ruhezustand (d. h. digital gespeichert) außerhalb der Grenzen des physisch gesicherten Standorts vorliegen, müssen die Daten durch Verschlüsselung geschützt werden. Wenn eine Verschlüsselung eingesetzt wird, müssen Behörden CJI entweder gemäß dem Standard in Abschnitt 5.10.1.2.1 oben verschlüsseln oder eine symmetrische Chiffre verwenden, die nach FIPS 197 zertifiziert ist (AES) und eine Stärke von mindestens 256 Bit aufweist.

Verschlüsselung trägt dazu bei, dass CJI sowohl im Ruhezustand als auch bei der Übertragung geschützt sind. Leider verwenden viele Online-Dienste, etwa für Cloud-Speicher und E-Mails, standardmäßig keine Ende-zu-Ende-Verschlüsselung, wodurch Daten während der Übertragung angreifbar bleiben.

Wir haben Proton im Jahr 2014 ins Leben gerufen, um diesen Bedarf zu decken. Proton wurde von Wissenschaftlern entwickelt, die sich am CERN (der Europäischen Organisation für Kernforschung) in der Schweiz kennengelernt haben, und schützt sensible E-Mails, Dateien, Passwörter und andere Daten mit einer robusten Ende-zu-Ende-Verschlüsselung, die zudem für jeden einfach zu bedienen ist. Heute vertrauen über 100 Millionen Benutzer, darunter Regierungen, Militäreinheiten und Fortune-500-Unternehmen, auf Proton, um ihre Informationen zu schützen und Datenschutzstandards einzuhalten.

Schütze deine Daten mit Proton

Egal, ob du Informationen über Proton Mail sendest, Dateien in Proton Drive speicherst oder Anmeldedaten mit Proton Pass verwaltest – Proton hält deine Daten sicher und schützt sie vor unbefugtem Zugriff.

Standardmäßig privat

Wenn du Proton Mail nutzt, sind E-Mails, die innerhalb deiner Organisation gesendet werden, standardmäßig Ende-zu-Ende-verschlüsselt. Das bedeutet, dass die Nachrichten und Anhänge auf deinem Gerät gesperrt werden, bevor sie an unsere Server übertragen werden, und nur vom Empfänger entsperrt und gelesen werden können. Für E-Mails an Konten, die nicht zu Proton Mail gehören, kannst du passwortgeschützte E-Mails senden, und eine Zero-Access-Verschlüsselung ist vorhanden, um eingehende E-Mails automatisch zu sichern.

In jedem Fall werden Nachrichten auf unseren Servern immer verschlüsselt. Das bedeutet, dass selbst im Falle eines Server-Datenlecks die E-Mails deines Unternehmens sicher und für jeden außer dir unlesbar bleiben, was deine vertraulichen Informationen vor Cyberangriffen schützt.

Es ist für Proton mathematisch unmöglich, deine Nachrichten, Dateien und viele Arten von Metadaten zu entschlüsseln. (Hier siehst du, was verschlüsselt wird.) Und da Proton in der Schweiz ansässig ist, sind die wenigen über dich gesammelten Daten durch Schweizer Datenschutzgesetze geschützt und unterliegen nicht den Anfragen ausländischer Strafverfolgungsbehörden.

Abwehr von Hackern

Proton verfügt außerdem über mehrere Verteidigungsebenen gegen potenzielle Cyberangriffe:

- PhishGuard: Protons PhishGuard-Filter wurde entwickelt, um Phishing-Versuche zu identifizieren und zu markieren. Wenn ein Phishing-Angriff erkannt wird, siehst du eine Warnung.

- Zwei-Faktor-Authentifizierung (2FA): Proton Mail bietet mit Zwei-Faktor-Authentifizierung (2FA) Sicherheit, die über ein bloßes Passwort hinausgeht. Proton unterstützt mehrere 2FA-Methoden, einschließlich Authenticator-Apps und physischer Sicherheitsschlüssel, was bedeutet, dass du die bequemste und sicherste Option wählen kannst. Mit einem Proton for Business-Abonnement können Administratoren 2FA auch als obligatorisch für ihre Organisationen durchsetzen, um die Sicherheit unter den Mitarbeitern zu stärken.

- Proton Sentinel: Dies ist das fortschrittliche Kontoschutzprogramm von Proton, das mit einem Proton Mail Professional- oder Proton Business Suite-Abonnement verfügbar ist. Es wurde entwickelt, um maximale Sicherheit für diejenigen zu bieten, die sie benötigen, indem es KI mit menschlicher Analyse kombiniert. Das ist besonders nützlich, wenn du eine Führungskraft bist – oder jemand, der mit sensiblen Daten und Mitteilungen zu tun hat. Proton Sentinel bietet rund um die Uhr Support, um verdächtige Anmeldeversuche an Sicherheitsanalysten zu eskalieren.

Bleibe mit Proton konform

Unser Ziel ist es, das Internet so umzugestalten, dass Menschen und Organisationen die Kontrolle über ihre Daten haben.

Der Wechsel zu Proton Mail ist mit unserer Funktion Easy Switch ganz einfach. Sie ermöglicht es dir, alle E-Mails, Kontakte und Kalender deiner Organisation nahtlos von anderen Diensten zu übertragen, ohne dass eine Schulung für dein Team erforderlich ist.

Unser Support-Team steht dir außerdem rund um die Uhr zur Verfügung, um dich bei Bedarf live zu unterstützen. Proton Mail, unsere Ende-zu-Ende-verschlüsselte E-Mail, und Proton Drive, unser Ende-zu-Ende-verschlüsselter Cloud-Speicher-Dienst, machen es einfach, Datenschutz- und Privatsphäre-Anforderungen zu erfüllen.

Die Nutzung von Proton for Business bietet zusätzliche Vorteile, darunter:

- Proton Mail: Schütze deine geschäftliche Kommunikation mit Ende-zu-Ende-verschlüsselten E-Mails und stelle sicher, dass nur du und deine beabsichtigten Empfänger deine Nachrichten lesen können.

- Proton VPN: Sichere deine Internetverbindung und schütze deine Online-Aktivitäten mit Hochgeschwindigkeits-VPN-Zugriff.

- Proton Calendar: Verwalte deinen Zeitplan mit einem verschlüsselten Kalender, der deine geschäftlichen Termine privat hält.

- Proton Pass: Speichere und verwalte deine Passwörter sicher mit unserem verschlüsselten Passwort-Manager.

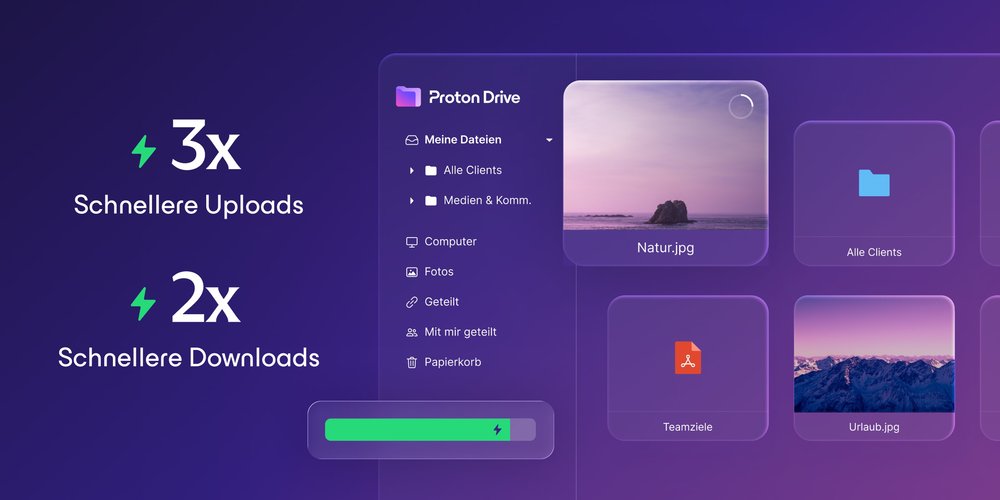

- Proton Drive: Geschäftsdateien sicher speichern und teilen mit Ende-zu-Ende-Verschlüsselung, um sicherzustellen, dass deine Daten privat und geschützt bleiben.

Wenn du dein Unternehmen in das Proton-Ökosystem verlagerst, schützt du gleichzeitig dich selbst und die dir anvertrauten Daten, bleibst konform und hilfst dabei, eine Zukunft aufzubauen, in der Privatsphäre der Standard ist.