Phishing był najczęstszym cyberprzestępstwem zgłaszanym do Internet Crime Complaint Center(nowe okno) w 2024 roku. Pisaliśmy na naszym blogu o tym, czym jest phishing i podawaliśmy przykłady przekonujących wiadomości phishingowych, ale cyberprzestępcy zawsze dostosowują swoje ataki, aby zmaksymalizować zysk.

Bardziej skuteczną wersją phishingu jest sytuacja, w której atakujący biorą na cel konkretne osoby, co nazywa się whalingiem lub spear phishingiem. Podczas gdy phishing może być wymierzony w osoby prywatne lub firmy, whaling i spear phishing celują konkretnie w osoby wewnątrz firmy. Ważne jest, aby zrozumieć różnicę między tymi terminami, a także jak je rozpoznać i jak się przed nimi chronić.

Jaka jest różnica między whalingiem, phishingiem a spear phishingiem?

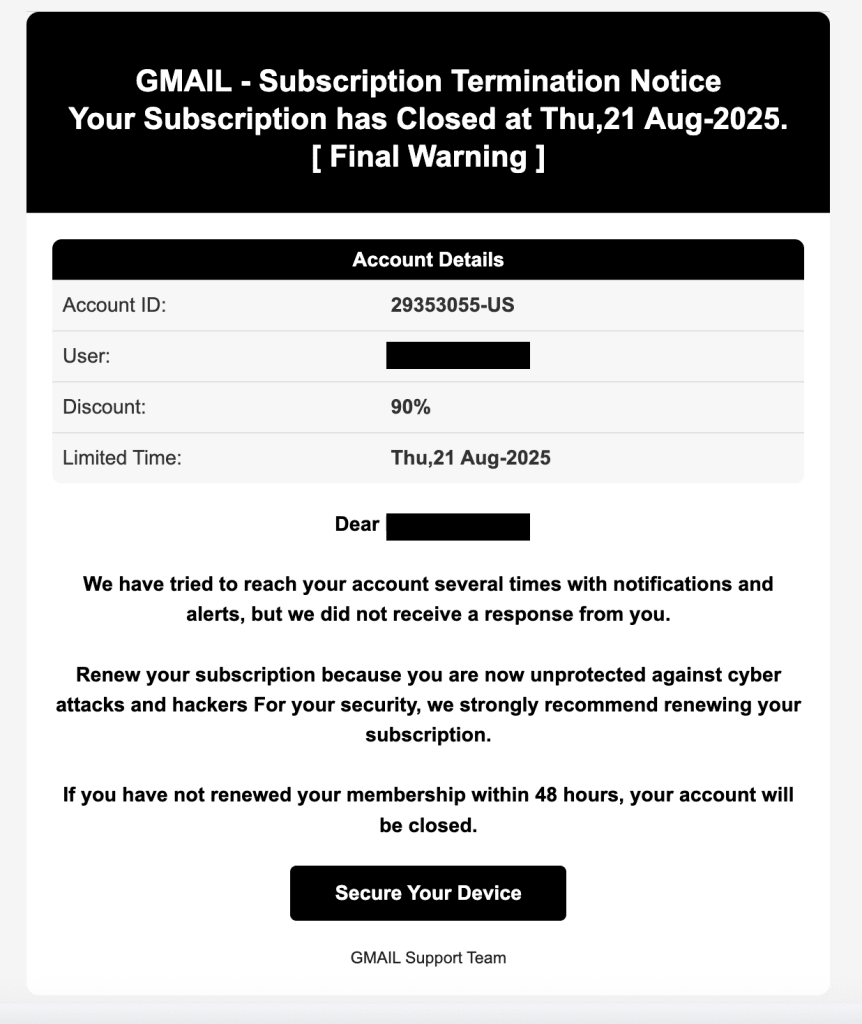

Phishing to metoda, której hakerzy używają, aby podstępem skłonić Cię do udostępnienia im wrażliwych informacji. Jeśli kiedykolwiek otrzymałeś podejrzanie wyglądającą wiadomość z serwisu takiego jak Amazon, Google czy PayPal, informującą, że Twoje konto zostało zamrożone, stałeś się celem próby phishingu. Ataki te są szeroko zakrojone i mają na celu uzyskanie jak największej liczby odpowiedzi. Otrzymasz je zarówno na swój osobisty adres e-mail, jak i na firmowy adres e-mail.

Ataki typu spear phishing i whaling wykorzystują te same taktyki co phishing, ale stosują je wobec znacznie mniejszej i specyficznej grupy celów wewnątrz firmy. Oba rodzaje ataków mieszczą się w szerokiej kategorii phishingu, ale warto zrozumieć, jak cel hakera wpływa na stosowane przez niego taktyki.

Czym jest spear phishing?

Spear phishing wykorzystuje te same szerokie techniki stosowane w atakach phishingowych i dostosowuje je do konkretnych osób. Osoby będące celem spear phishingu często pracują w działach prawnych lub finansowych, co daje im dostęp do szczególnie wrażliwych i cennych danych.

Według badań opublikowanych przez Barracuda Networks(nowe okno), ponad 80% ataków typu spear phishing wiąże się z podszywaniem się pod markę. Po przeanalizowaniu 360 000 wiadomości phishingowych w ciągu trzech miesięcy firma stwierdziła, że Microsoft i Apple są najczęściej podrabianymi markami, a ataki najczęściej zdarzają się między wtorkiem a czwartkiem i nasilają się w okolicach wydarzeń takich jak sezon podatkowy. Ten poziom planowania ze strony oszustów świadczy o tym, jak dokładnie badają pracowników i planują swoje ataki.

Raport sugeruje, że trzy najpopularniejsze tematy używane w atakach typu spear phishing to jakaś wariacja poniższych:

- Prośba

- Kontynuacja / Nawiązanie

- Pilne/Ważne

Nie jest zaskoczeniem, że tematy te tworzą albo poczucie pilności, albo wrażenie, że byłeś już w kontakcie z nadawcą. Ataki typu spear phishing mogą mieć również motywacje polityczne. W 2024 roku Microsoft opublikował dane wywiadowcze(nowe okno) dotyczące irańskiej ingerencji w wybory w USA. Konto Microsoft Hotmail byłego starszego doradcy zostało skompromitowane, aby przeprowadzić atak wymierzony w wysokiego rangą urzędnika kampanii prezydenckiej.

Czym jest whaling?

Podczas gdy spear phishing celuje w kilka osób wysokiego szczebla, whaling celuje w… cóż, wieloryby (grube ryby). Whaling to w rzeczywistości spear phishing skierowany w bardzo cenny cel, taki jak CEO lub CFO. Ataki te są wysoce spersonalizowane i skrupulatnie przygotowane. Cyberprzestępcy mogą zarobić pieniądze, a także potencjalnie uzyskać dostęp do wrażliwych danych, takich jak własność intelektualna lub informacje o inwestorach, szantażować swoje cele i powodować ogromne szkody wizerunkowe.

Ataki typu whaling wymagają miesięcy, a nawet lat skutecznego planowania, a przestępcy biorą na cel firmy przechodzące przez burzliwe wydarzenia, aby wykorzystać chaos. W 2015 roku atakujący wzięli na cel kadrę zarządzającą w Mattel za pomocą wyrafinowanego ataku typu whaling(nowe okno), gdy firma przechodziła restrukturyzację i zmieniała zasady płatności. Dyrektor finansowy otrzymał notatkę od nowego CEO firmy z prośbą o nową płatność dla dostawcy do Chin, kraju, na który Mattel próbował się rozszerzyć. Zgodnie ze zmianami w zasadach płatności przelewy wymagały zatwierdzenia przez dwóch menedżerów wysokiego szczebla w Mattel, więc odbiorca zatwierdził płatność, a przelew został wykonany. Dopiero po zniknięciu pieniędzy dyrektor wspomniał o płatności nowemu CEO, który nie złożył takiej prośby.

Dzięki temu, że 1 maja był w Chinach dniem wolnym od pracy dla banków, Mattel był w stanie zamrozić konto, na którym znajdowały się skradzione środki, a pieniądze odzyskano w ciągu dwóch dni. Ale ten wysoce ukierunkowany atak mógł kosztować Mattel 3 miliony dolarów za sprawą jednej wiadomości.

Whaling a spear phishing

Podsumowując różnice między trzema rodzajami ataków:

| Phishing | Celuje we wszystkich za pomocą ogólnych ataków |

| Spear phishing | Celuje w konkretne osoby za pomocą konkretnych ataków |

| Whaling | Celuje w VIP-ów i liderów biznesu za pomocą spersonalizowanych ataków |

Specyfika celu dyktuje ilość badań i targetowania, które wchodzą w każdy atak. Ale bez względu na rodzaj ataku, istnieje podobny proces, którego hakerzy przestrzegają podczas planowania i wykonywania.

Jaki jest proces ataku typu whaling lub spear phishing?

- Rozpoznanie: Haker bada swój cel, sprawdzając jego obecność online, aby stworzyć profil prawdopodobnych bodźców, które skłonią cel do odpowiedzi. Obejmuje to profile w mediach społecznościowych, strony internetowe firm i każde inne miejsce, w którym cel może pojawić się online. Wykorzysta również brokerów danych i potencjalnie dark web, aby uzyskać dane osobowe.

- Tworzenie przynęty: Haker następnie układa plan ataku. Tworzy wiadomość zaprojektowaną tak, aby przekonać cel, że jest kolegą z pracy, usługą strony trzeciej lub agencją rządową. Zbiera jak najwięcej informacji, aby oszukać cel, być może poprzez szerszy phishing wewnątrz firmy.

- Dostarczenie: Atakujący wyślą dostosowaną wiadomość do swojego celu. Może wyglądać jak faktura i zawierać link do złośliwej strony internetowej, zapraszając czytelnika do wpisania szczegółów płatności, lub prośbę z działu IT firmy o loginy i hasła.

- Eksploatacja: Wiadomość może być nafaszerowana złośliwym oprogramowaniem lub ransomware, linkować do sfałszowanej strony lub prosić o dane logowania, wrażliwe informacje lub płatności. Istnieje wiele sposobów, w jakie hakerzy mogą wykorzystać Twoją sieć po uzyskaniu dostępu, np. ustanawiając tylne wejście i nadając sobie uprawnienia administratora.

- Wpływ: Jeśli atak się powiedzie, haker będzie kontynuował phishing w celu uzyskania szerszego dostępu lub rozpocznie wykonywanie transakcji, pobieranie danych albo przejmowanie kont. Firma staje w obliczu straty finansowej, naruszenia danych, szkody wizerunkowej lub wszystkiego naraz.

Ataki przybierają wiele form, co utrudnia ciągłe zachowanie czujności. Ogólnie rzecz biorąc, im wyższe masz stanowisko lub im większy masz dostęp do wrażliwych danych, tym ważniejsza staje się weryfikacja.

Jak możesz chronić się przed atakami?

Ochrona przed cyberatakami składa się z dwóch części: infrastruktury Twojej firmy i Twojej własnej świadomości.

Najpierw przyjrzyjmy się temu, co Ty możesz zrobić osobiście.

- Ufaj, ale sprawdzaj. Jeśli otrzymasz prośbę dotyczącą płatności lub przyznania dostępu do wrażliwych danych, rozmowa z osobą, która rzekomo wysłała Ci prośbę, jest najlepszym wyjściem. Jeśli spotkałeś tę osobę wcześniej, zadzwoń do niej lub porozmawiaj twarzą w twarz i potwierdź, że prośba jest prawdziwa. Jeśli nie, zweryfikuj jej tożsamość za pomocą zaufanych kanałów, takich jak kolega z kontaktami lub osoba na wyższym stanowisku w jej firmie.

- Nie pozwól, aby pośpiech popchnął Cię do błędu. Oszuści wykorzystują fałszywą pilność, aby zachęcić Cię do szybkiej decyzji. Nie będziesz żałować czekania na weryfikację prośby, ale możesz żałować jej nieweryfikowania.

- Sprawdź dokładnie adres e-mail nadawcy. Kiedy haker sprawia wrażenie, że jego wiadomość pochodzi od prawdziwego nadawcy, nazywa się to spoofingiem e-mailowym. Upewnij się, że nazwa domeny jest poprawna i że w samym adresie e-mail nie ma błędów w pisowni. Dowiedz się więcej o tym, jak chronić się przed spoofingiem e-mailowym.

- Edukuj swój zespół na temat ryzyka ataków phishingowych. Jedna skuteczna wiadomość phishingowa może mieć katastrofalne skutki dla firmy.

Bycie świadomym potencjalnych zagrożeń nie oznacza bycia podejrzliwym wobec każdej otrzymanej wiadomości, ale oznacza upewnienie się, że podejmujesz kroki w celu ochrony zarówno siebie, jak i swojego miejsca pracy.

Jak Proton pomaga zmniejszyć ryzyko

Innym skutecznym sposobem ochrony miejsca pracy jest przyjęcie bezpiecznych narzędzi zaszyfrowanych end-to-end, które pomagają zachować kontrolę nad danymi:

- Proton Pass to bezpieczny menadżer haseł, który pomaga tworzyć, przechowywać i zarządzać hasłami firmowymi. Umożliwienie zespołowi bezpiecznego udostępniania danych logowania pomaga wszystkim zidentyfikować nieprawdziwe prośby o loginy lub dane — jeśli ktoś zostanie poproszony o przesłanie hasła e-mailem zamiast bezpiecznego udostępnienia go w Proton Pass, może oznaczyć prośbę jako podejrzaną. Możesz również upewnić się, że jeśli Twoje dane pojawią się w dark webie, zostaniesz natychmiast powiadomiony, abyś mógł podjąć działania zapobiegające próbom phishingu.

- Proton Mail to bezpieczny e-mail i kalendarz, który chroni Twoje wiadomości firmowe. Nasza zaawansowana ochrona przed phishingiem PhishGuard broni Cię przed próbami phishingu, oznaczając dla Ciebie potencjalnie sfałszowane adresy e-mail. Wszelkie podejrzane logowania lub zmiany na koncie są identyfikowane i oznaczane dla Ciebie automatycznie, a ochrona linków pomaga zobaczyć pełne adresy URL przed ich otwarciem, aby zapobiec przypadkowemu otwarciu linku phishingowego.

Jeśli jesteś gotowy, aby chronić siebie i swoją firmę przed whalingiem, spear phishingiem i atakami phishingowymi, zacznij już dziś, sprawdzając, który plan Proton jest dla Ciebie najlepszy.