Las hojas de cálculo están en el centro de las decisiones comerciales cotidianas, conteniendo datos financieros, registros de clientes, información de RR. HH. y planes estratégicos. Una nueva investigación de Proton muestra que este papel central convierte a las hojas de cálculo en un riesgo oculto de seguridad y privacidad.

Los resultados apuntan a una variedad de riesgos que son fáciles de pasar por alto para empleados y gerentes ocupados:

- El acceso a la hoja de cálculo no expira cuando los roles cambian y las empresas confiesan que no revisan el acceso a documentos antiguos, dejando datos sensibles expuestos indefinidamente.

- Los gerentes dicen que tienen poca claridad sobre lo que proveedores de grandes tecnológicas como Google y Microsoft pueden ver o reutilizar para el entrenamiento de IA y otros fines. Sin cifrado de extremo a extremo, los datos podrían ser indexados, Escaneados y filtrados.

- Los trabajadores usan cuentas personales para administrar archivos de trabajo, desdibujando las líneas digitales y haciendo que sea casi imposible mantener un cortafuegos de red y controlar los datos comerciales.

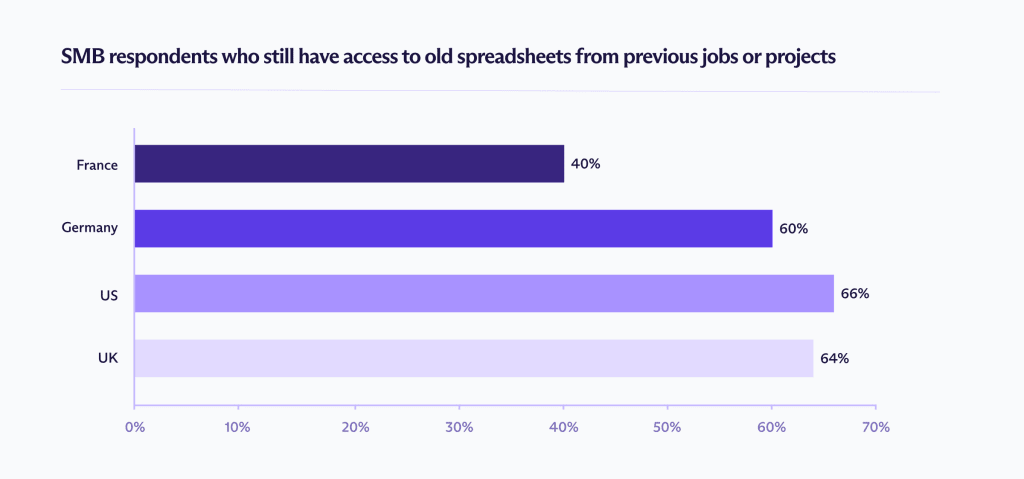

Encuestamos a líderes de pymes en EE. UU., Reino Unido, Alemania y Francia sobre cómo usan —y protegen— sus hojas de cálculo. Todas ellas eran pequeñas empresas (con menos de 100 empleados), lo que las hace excepcionalmente vulnerables a ataques de hackeo y ransomware.

Los resultados apuntan a una necesidad crítica de hojas de cálculo cifradas y mejores prácticas de seguridad interna. Presentamos nuestras recomendaciones al final de este artículo.

De herramientas temporales a Archivos permanentes

Uno de los hallazgos más llamativos de la investigación es la frecuencia con la que el acceso a la hoja de cálculo persiste después de que terminan los roles y proyectos. Los exempleados continúan teniendo visibilidad de los archivos mucho después de lo que deberían, exponiendo a las empresas a fallos de cumplimiento, incumplimientos contractuales y pérdida de confianza del cliente.

La naturaleza de qué archivos permanecen abiertos varía según el país. El Reino Unido informa de los niveles más altos de datos de RR. HH. visibles, mientras que Francia muestra la mayor incidencia de exposición de datos de clientes.

Este acceso persistente se conoce como acceso fantasma: archivos que contienen datos comerciales sensibles permanecen abiertos, los enlaces siguen funcionando y los permisos abiertos permanecen en segundo plano. Los datos expuestos no son triviales. Los encuestados informan de acceso continuo a información salarial y de nóminas en curso, presupuestos internos, registros de clientes y documentos de planificación estratégica.

Cuando se les preguntó a qué tipos de datos podían seguir accediendo, los encuestados informaron de lo siguiente:

EE. UU.:

- Documentos financieros o de nómina (44 %)

- Registros de ventas o compras (41 %)

Este tipo de acceso expone datos personales de los empleados y transacciones comercialmente sensibles, aumentando el riesgo de violaciones de privacidad y uso indebido financiero.

Reino Unido:

- Documentos financieros o de nómina (31 %)

- Información de clientes o consumidores (31 %)

El acceso continuo a nóminas y registros de clientes plantea preocupaciones directas de cumplimiento del GDPR, particularmente en torno al acceso legal y la limitación de propósito.

Alemania:

- Documentos financieros o de nómina (30 %)

- Planes de negocio internos o archivos de estrategia (26 %)

Además de la exposición de datos personales, el acceso a planes internos puede afectar a la posición competitiva e incumplir obligaciones de confidencialidad.

Francia:

- Documentos financieros o de nómina (31 %)

- Información de clientes o consumidores (31 %)

La combinación de datos de nóminas y de clientes crea tanto exposición regulatoria como riesgo reputacional si la información se comparte más allá de los roles autorizados.

Por qué persiste el acceso fantasma

El acceso fantasma es un subproducto de cómo colaboran los equipos. En todos los mercados, el 26-28 % de los encuestados dijeron que comparten hojas de cálculo usando «cualquiera con el enlace puede ver». Otro 7-15 % usa «cualquiera con el enlace puede editar».

Una vez que existe un enlace, se separa de la identidad. Si no está vinculado al estado laboral, cambios de rol o eliminación de cuenta, puede reenviarse, copiarse, marcarse como favorito y reabrirse indefinidamente. Una hoja de cálculo es tan segura como la última persona que recibió el enlace.

Las revisiones de acceso rara vez compensan esto. Solo el 30 % de los encuestados franceses dicen que su equipo revisa regularmente el acceso a las hojas de cálculo, y esta cifra no es un caso atípico entre países. Una vez que se concede acceso a un documento, las revisiones de los colaboradores son inconsistentes, aunque el intercambio ocurre constantemente como parte del trabajo diario.

Con el tiempo, estas decisiones puntuales de compartir se acumulan. La forma más rápida y familiar de colaborar se convierte en la opción por defecto, mientras que las revisiones de acceso siguen siendo poco frecuentes y la propiedad a menudo no está clara. Como resultado, las hojas de cálculo tienden a retener permisos mucho después de que los proyectos, roles o equipos hayan cambiado.

Reducir el riesgo a largo plazo requiere controles que operen a lo largo del ciclo de vida de una hoja de cálculo, no solo en el momento en que se comparte. El acceso fantasma persiste incluso en organizaciones con buenas intenciones porque la protección exige revisiones manuales periódicas y traspasos perfectos.

La brecha en la desvinculación

Cuando se les preguntó qué sucede con el acceso a la hoja de cálculo después de que alguien deja un trabajo o termina un proyecto, solo el 33-44 % de los encuestados dijo que creían que sus empleadores limpiaban manualmente el acceso. Entre el 12 y el 28 % creía que no pasaba nada en absoluto. Otro 14-26 % admitió que simplemente no lo sabía.

Esa incertidumbre importa. Donde la responsabilidad no está clara, el acceso tiende a persistir por defecto. Los archivos no desaparecen por sí solos; alguien tiene que recordar que existen y actuar en consecuencia. Esto no es necesariamente un fallo de intención, sino más bien un fallo de los sistemas que dependen de la memoria humana.

También es importante distinguir entre dos fallos relacionados pero separados: la desvinculación, que es un momento en el tiempo, y la revisión continua de acceso, que es una responsabilidad constante.

Nuestros datos muestran que ambos están fallando.

- El 38 % de las pymes de EE. UU. cree que el acceso se elimina automáticamente

- El 44 % de las pymes de Alemania y Reino Unido piensa que el acceso se elimina manualmente

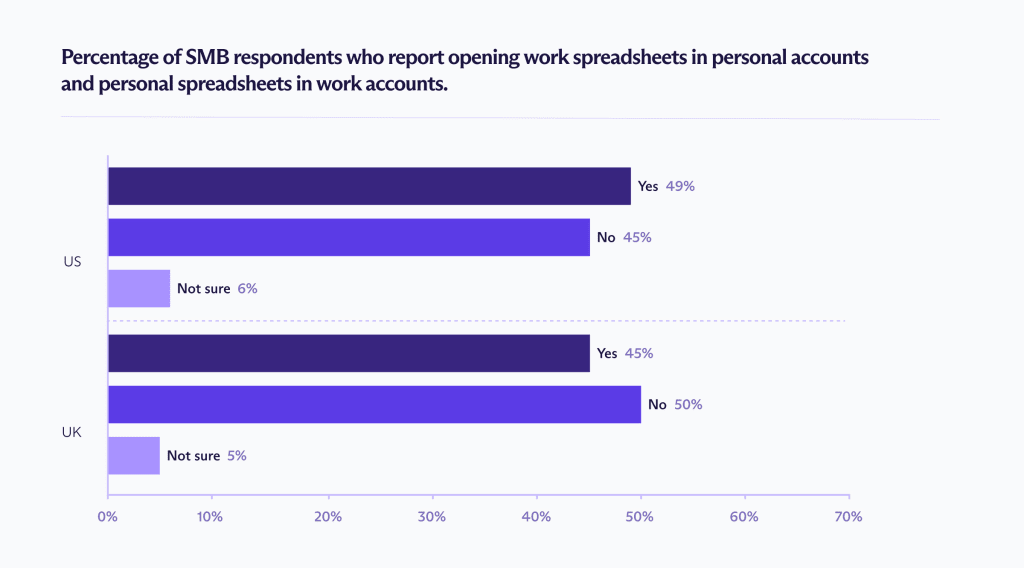

Desdibujando cuentas laborales y personales

Otra razón importante para el acceso fantasma es la mezcla de cuentas —usar la misma cuenta para actividades personales y laborales— lo que crea un punto ciego de seguridad generalizado. En EE. UU. y Reino Unido, más del 45 % de los trabajadores de pymes admiten abrir hojas de cálculo de trabajo en cuentas personales, u hojas de cálculo personales en cuentas de trabajo.

Cuando los límites se desdibujan de esta manera, las hojas de cálculo ya no están limitadas por los marcos de seguridad que tiene una empresa. El acceso se separa de los roles, proyectos y estado laboral, lo que dificulta el rastreo, la revisión o la revocación.

Grandes tecnológicas, IA y acceso del proveedor

Ni siquiera una desvinculación perfecta y una revisión de acceso pueden abordar el acceso a nivel de proveedor o el uso secundario de datos. Muchas pymes están cada vez más inseguras sobre lo que sucede con sus datos entre bastidores, especialmente cuando esos datos incluyen información financiera, de clientes y de RR. HH. sensible.

Entrenamiento de IA (40-50 %)

Casi la mitad de los encuestados cree que los datos de las hojas de cálculo pueden usarse para entrenar sistemas de IA.

Segmentación de anuncios (35-45 %)

Una parte significativa de los encuestados cree que el contenido de sus hojas de cálculo puede influir en la publicidad o la elaboración de perfiles.

Escaneo de contenido (30-40 %)

Muchos usuarios esperan que los archivos de hojas de cálculo sean Escaneados automáticamente en busca de contenido sensible o prohibido.

Las preocupaciones reflejan cómo están diseñadas las plataformas de almacenamiento en la nube de las grandes tecnológicas. Si bien herramientas como Google Drive y OneDrive cifran los datos en tránsito y en reposo, retienen acceso al contenido de los archivos para permitir la indexación, búsqueda, funciones de colaboración y herramientas impulsadas por IA. Las hojas de cálculo cifradas de extremo a extremo son la mejor manera de prevenir este tipo de acceso.

A pesar de esto, las empresas continúan utilizando estas plataformas para flujos de trabajo críticos, colocando datos financieros, de clientes y operativos en sistemas controlados por terceros con un historial deficiente de privacidad.

Cuando los proveedores de grandes tecnológicas retienen este nivel de acceso, los archivos pueden ser Escaneados, indexados y procesados automáticamente, sin ninguna interacción humana. En este modelo, la exposición no se limita solo a quién tiene el enlace, sino también a la seguridad de la plataforma que aloja los datos.

Privacidad y seguridad duradera con Proton Sheets

Para muchas pymes, las hojas de cálculo funcionan como sistemas operativos integrales. Contienen datos financieros, información de clientes y registros de RR. HH. que conllevan riesgos regulatorios, reputacionales y comerciales.

Para mantener los datos seguros, las políticas de acceso sólidas, la desvinculación automatizada y los límites claros de la cuenta siguen siendo esenciales. Como mínimo, deberías:

- Limitar el acceso por rol

- Revisar los archivos compartidos regularmente

- Eliminar el acceso inmediatamente cuando alguien se vaya

- Evitar el uso de enlaces públicos para datos sensibles

Pero la gobernanza por sí sola no puede eliminar la visibilidad a nivel de proveedor o el uso secundario de datos mientras las plataformas tengan las claves de cifrado.

Proton Sheets está diseñado para abordar este riesgo estructural:

- Cifrado de conocimiento cero: El proveedor no puede leer, procesar ni reutilizar la información, incluso si está almacenada en sus servidores.

- Claves de cifrado controladas por el usuario: Solo los colaboradores autorizados pueden acceder al contenido de la hoja de cálculo.

- Colaboración segura: Los equipos pueden colaborar en tiempo real manteniendo un control claro sobre quién puede ver o editar una hoja de cálculo.

- Herramientas familiares, protección más fuerte: Admite formatos y funciones de hoja de cálculo comunes, incluidas fórmulas, Gráficos e importaciones de archivos existentes.

En términos prácticos, Proton Sheets hace que las hojas de cálculo colaborativas sean lo más seguras posible a nivel de plataforma, al tiempo que apoya el trabajo en equipo en tiempo real y los flujos de trabajo familiares. Combinado con prácticas de intercambio responsables, esto reduce la exposición a largo plazo de datos que a menudo duran mucho más de lo que los equipos esperan.