Wiadomości, które wysyłasz za pośrednictwem większości dostawców poczty e-mail, nie są bezpieczne, ale istnieją sposoby na wysłanie wrażliwych informacji przez e-mail.

Większość usług pocztowych została zbudowana dla wygody, nie poufności. Mimo to pozostają one podstawowym narzędziem komunikacji w biznesie.

Ale jeśli pracujesz w regulowanej branży lub przetwarzasz dane osobowe, finansowe lub prawne, udostępnianie wrażliwych informacji – takich jak dane bankowe klientów, numery ubezpieczenia społecznego (SSN) i poufne informacje rozliczeniowe klientów – wysyłanie ich e-mailem jest z natury ryzykowne.

Przechwycenie, nieautoryzowany dostęp i przypadkowe ujawnienie są prawdopodobnymi zagrożeniami. Ale kiedy zaufanie jest częścią Twojego modelu biznesowego, to jak przetwarzasz wrażliwe informacje, ma takie samo znaczenie jak to, co dostarczasz.

Jesteśmy tu, aby pomóc. Czytaj dalej, jeśli jesteś liderem biznesowym i chcesz zrozumieć:

- Co kwalifikuje się jako wrażliwe informacje

- Jakie typy danych wymagają dodatkowej ochrony, gdy są udostępniane przez e-mail

- Dlaczego standardowa wiadomość nie jest bezpiecznym kanałem dla wrażliwych informacji

- 4 sposoby na wysłanie wrażliwych informacji przez e-mail

- Jak zaszyfrowana wiadomość może być użyta do bezpiecznego wysyłania wrażliwych danych

Czym są wrażliwe informacje?

Wrażliwe informacje to wszelkie dane, które mogą narazić osobę lub firmę na oszustwo, kradzież tożsamości, stratę finansową lub odpowiedzialność prawną.

Dane te są uważane za wrażliwe, ponieważ w przypadku ujawnienia mogą zostać wykorzystane do podszywania się pod osoby, uzyskiwania dostępu do kont lub popełniania oszustw finansowych.

W praktyce firmy rutynowo udostępniają wrażliwe materiały. Mogą to być raporty finansowe, umowy, akta pracowników lub dane klientów.

Wysyłanie tych informacji za pośrednictwem standardowej poczty e-mail naraża organizacje na niezgodność z przepisami, grzywny i utratę reputacji.

Jakie typy danych wymagają dodatkowej ochrony, gdy są udostępniane przez e-mail?

Większość osób i firm przetwarza dane osobowe i poufne informacje biznesowe codziennie – często nie zdając sobie sprawy, jak bardzo mogą być one narażone w standardowym przepływie pracy z e-mailami. Dane, które muszą być chronione ze względów prywatności lub bezpieczeństwa, są powszechnie grupowane w trzech kategoriach, w oparciu o to, do kogo należą dane i jaki jest wpływ ich ujawnienia:

Dane osobowe

Co obejmują:

• Numery SSN, wyciągi bankowe, podania o pracę, CV, szczegóły kontaktu, dokumenty podróży.

• Wysoce wrażliwe dane, takie jak historia medyczna, orientacja seksualna, religia lub przynależność polityczna.

Dlaczego to ważne:

• Identyfikuje osobę i może być wykorzystane do kradzieży tożsamości.

• Niektóre atrybuty mogą prowadzić do dyskryminacji lub nękania.

Poufne informacje biznesowe

Co obejmują:

• Tajemnice handlowe, dane finansowe, plany produktów.

• Dane klientów i kontrahentów, akta pracowników.

Dlaczego to ważne:

• Naruszenia mogą powodować pozwy, grzywny i utratę reputacji.

• Wymagają ochrony na mocy przepisów takich jak RODO.

Informacje niejawne rządu

Co obejmują:

• Dane chronione ze względu na bezpieczeństwo narodowe lub stosunki zagraniczne.

• Obejmuje poziomy klasyfikacji (Poufne, Tajne, Ściśle Tajne) i SCI.

Dlaczego to ważne:

• Niewłaściwe obchodzenie się może zagrozić życiu i zaszkodzić stosunkom dyplomatycznym.

• Obowiązują surowe kary prawne.

Dlaczego standardowa wiadomość nie jest bezpiecznym kanałem dla wrażliwych informacji?

Standardowa wiadomość nie jest bezpiecznym kanałem dla wrażliwych informacji, ponieważ nigdy nie została zaprojektowana do ochrony danych w niej zawartych, a jedynie do ich dostarczania.

A co z dostawcami poczty e-mail, którzy reklamują szyfrowanie? Większość dostawców polega na podstawowym szyfrowaniu transportowym, takim jak TLS, które chroni wiadomości tylko w trakcie przesyłania.

Gdy wiadomość dotrze do serwerów dostawcy, jest zazwyczaj przechowywana w formie, do której dostawca może uzyskać dostęp, co czyni Twoje wrażliwe informacje czytelnymi poza kontrolą nadawcy i odbiorcy.

Bazowe mechanizmy kontroli dostępu często nie odpowiadają wrażliwości udostępnianych informacji.

Nawet gdy dostępne są bardziej zaawansowane opcje bezpieczeństwa, mogą być one skomplikowane w konfiguracji i zarządzaniu. Firmy mogą musieć wziąć na siebie ręczne zarządzanie kluczami, niestandardowe zasady lub ekspertyzę techniczną, której nie posiadają.

Ta luka – między wrażliwością danych a bezpieczeństwem, które większość systemów pocztowych faktycznie egzekwuje – często wprowadza ryzyko niezgodności dla firm, które regularnie przetwarzają wrażliwe informacje.

Czy więc możliwe jest bezpieczne udostępnianie informacji przez e-mail? Tak, ale tylko przy zastosowaniu odpowiednich zabezpieczeń.

1. Używaj szyfrowanej end-to-end poczty e-mail

Najbardziej prywatnym i bezpiecznym sposobem na wysłanie wrażliwych informacji przez e-mail jest użycie szyfrowania end-to-end.

Szyfrowana end-to-end poczta elektroniczna zapewnia, że wiadomości są szyfrowane na urządzeniu nadawcy i mogą zostać odszyfrowane tylko przez zamierzonego odbiorcę. Oznacza to, że treść wiadomości pozostaje nieczytelna dla kogokolwiek innego – w tym dla dostawcy poczty e-mail, pośredników, reklamodawców czy stron trzecich.

W przeciwieństwie do podstawowego szyfrowania transportowego, szyfrowanie end-to-end chroni wiadomości zarówno w trakcie przesyłania, jak i w spoczynku, znacznie zmniejszając ryzyko przechwycenia, nieautoryzowanego dostępu lub ujawnienia w przypadku naruszenia.

Bezpieczny użytek osobisty

Szyfrowana poczta elektroniczna pozwala osobom fizycznym bezpiecznie udostępniać wysoce wrażliwe dane osobowe – takie jak numery ubezpieczenia społecznego, dane bankowe czy dokumenty tożsamości – bez narażania tych danych na niepotrzebne ryzyko.

Bezpieczny użytek biznesowy

Dla firm szyfrowana poczta elektroniczna zapewnia sposób na wysyłanie poufnych informacji – w tym raportów finansowych, akt pracowników, umów i danych klientów – przy jednoczesnym wspieraniu wymogów prywatności i ochrony danych. Ograniczając dostęp do treści wiadomości, szyfrowanie pomaga organizacjom zmniejszyć ryzyko związane z niezgodnością, gdy wrażliwe dane muszą być udostępniane elektronicznie.

Dowiedz się więcej o szyfrowaniu end-to-end

2. Zabezpiecz swoje e-maile biznesowe hasłem

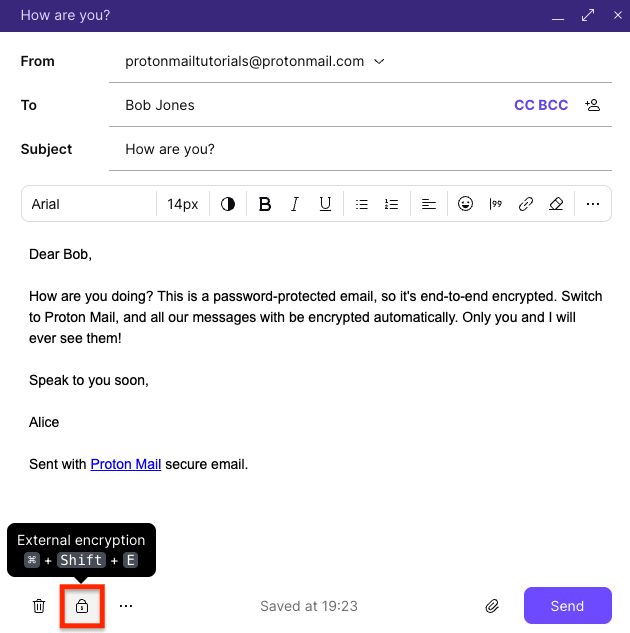

Aby wysłać wrażliwe informacje do kogoś, kto nie korzysta z szyfrowanej usługi poczty e-mail, użyj wiadomości chronionej hasłem.

Zamiast dostarczać treść wiadomości bezpośrednio do skrzynki odbiorczej odbiorcy, wiadomości chronione hasłem wymagają od odbiorcy wpisania hasła, zanim będzie mógł przeczytać wiadomość.

Dodaje to warstwę ochrony, jeśli wiadomość zostanie przechwycona, błędnie dostarczona lub uzyskany zostanie do niej dostęp przez skompromitowane konto.

Jak działają wiadomości chronione hasłem

Chociaż dokładne kroki różnią się w zależności od dostawcy, ogólny proces wygląda tak:

- Napisz wiadomość jak zwykle.

- Włącz ochronę hasłem lub bezpieczne udostępnianie wiadomości przed wysłaniem.

- Udostępnij hasło odbiorcy za pomocą oddzielnego, bezpiecznego kanału (np. rozmowy telefonicznej lub szyfrowanej aplikacji do przesyłania wiadomości).

Używaj ochrony hasłem tylko wtedy, gdy silniejsze szyfrowanie nie jest dostępne. Zawsze udostępniaj hasło za pomocą oddzielnego, bezpiecznego kanału. Nigdy nie wysyłaj hasła w tej samej wiadomości co treść – zrobienie tego anuluje dodatkowe zabezpieczenie.

Dowiedz się więcej o zabezpieczaniu wiadomości hasłem

3. Zabezpiecz swoje załączniki hasłem

Zabezpieczanie załączników hasłem jest często wystarczające, gdy treść wiadomości sama w sobie nie zawiera wrażliwych informacji, a ryzyko leży głównie w pliku – takim jak samodzielny raport, formularz czy dokument.

Ochrona samego pliku dodaje ważną warstwę bezpieczeństwa. Wysyłając wrażliwy dokument, zastosuj ochronę hasłem przed załączeniem go do wiadomości. Większość popularnych typów plików – w tym Microsoft Word, Excel, PowerPoint i pliki PDF – wspiera wbudowaną ochronę hasłem.

Utwórz plik, ustaw silne hasło lub frazę hasłową, a następnie załącz go do wiadomości.

Uwaga: Siła szyfrowania różni się w zależności od typu pliku, a odbiorcy muszą mieć kompatybilne oprogramowanie, aby otworzyć chronione pliki. Jeśli sama wiadomość zawiera wrażliwe szczegóły lub informacje kontekstowe, ochrona tylko załącznika może nie wystarczyć – w takich przypadkach zabezpieczenie całej wiadomości jest bezpieczniejszą opcją.

Dowiedz się, jak bezpiecznie wysyłać dokumenty przez e-mail

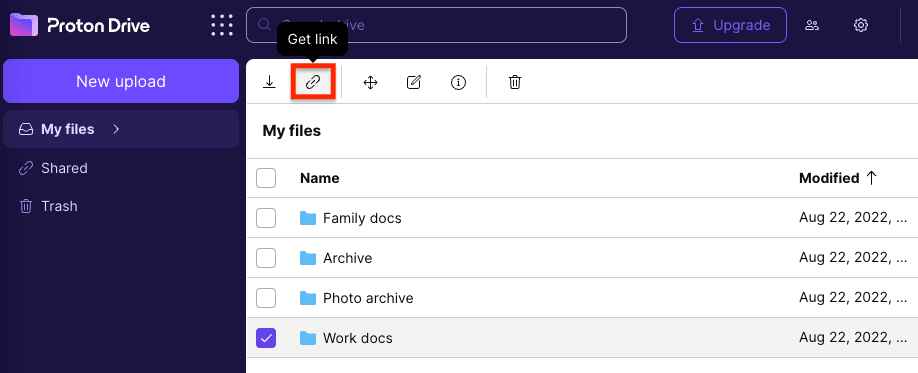

4. Używaj szyfrowanej przestrzeni dyskowej w chmurze

Usługi pocztowe często ograniczają rozmiar załączników, utrudniając wysyłanie dużych plików lub wielu dokumentów naraz.

W takich przypadkach korzystanie z bezpiecznej usługi przestrzeni dyskowej w chmurze z szyfrowanymi linkami udostępniania jest bezpieczniejszą i bardziej praktyczną alternatywą. Zamiast załączać pliki bezpośrednio do wiadomości, przesyłasz je do bezpiecznej przestrzeni dyskowej i udostępniasz link odbiorcy.

To podejście sprawdza się dobrze przy udostępnianiu plików osobistych, dużych folderów projektowych, materiałów dla klientów czy dokumentów technicznych – bez ujawniania samych plików w skrzynce odbiorczej.

Jak działa bezpieczne udostępnianie linków

Chociaż dokładne kroki różnią się w zależności od dostawcy, ogólny proces wygląda następująco:

- Prześlij swoje pliki do bezpiecznej usługi przestrzeni dyskowej w chmurze.

- Wygeneruj prywatny lub szyfrowany link udostępniania dla wybranych plików lub folderów.

- Dodaj link do wiadomości i wyślij go do odbiorcy.

- Odbiorca używa linku, aby bezpiecznie pobrać lub uzyskać dostęp do plików.

Bezpieczne udostępnianie linków jest najskuteczniejsze w połączeniu z dodatkowymi kontrolami dostępu, takimi jak ochrona hasłem, daty wygaśnięcia czy ograniczenia pobierania. Te kontrole pomagają ograniczyć, kto może uzyskać dostęp do plików – i na jak długo – zmniejszając ryzyko nieautoryzowanego dostępu, jeśli link zostanie przekazany dalej lub ujawniony.

W połączeniu z silnym szyfrowaniem, bezpieczne linki udostępniania plików pozwalają zespołom współpracować i wymieniać wrażliwe informacje bez polegania na załącznikach e-mail.

Możesz chronić swój link udostępniania plików hasłem lub ustawić datę wygaśnięcia, po której link zostanie wyłączony.

Dowiedz się więcej o bezpiecznym udostępnianiu plików

Najłatwiejszy sposób na bezpieczne wysyłanie wrażliwych danych e-mailem

Nawet przy Slacku, bezpiecznych narzędziach do udostępniania plików i portalach dla klientów, e-mail pozostaje nieuniknioną częścią codziennej pracy. Jeśli przetwarzasz dane osobowe, finansowe lub poufne, ryzykiem nie jest to, że używasz e-maila – ale to, jak go używasz.

Z odpowiednimi zabezpieczeniami możesz nadal korzystać z poczty e-mail bez poświęcania poufności czy zaufania. Ale te środki to akceptowalne rozwiązania tymczasowe, a nie system, który jest bezpieczny domyślnie.

Zamiast polegać na obejściach, ręcznych decyzjach czy idealnym zachowaniu użytkownika, szyfrowana end-to-end poczta elektroniczna chroni wiadomości automatycznie, za każdym razem, gdy są wysyłane.

Proton Mail jest zaprojektowany wokół tej zasady. Wiadomości są szyfrowane domyślnie, dostęp do treści jest ograniczony ściśle do nadawcy i odbiorcy, a bezpieczeństwo nie zależy od udostępniania haseł, przełączania narzędzi czy dodawania utrudnień do codziennych przepływów pracy.

Dowiedz się więcej o Proton Mail

Jeśli chcesz wesprzeć naszą wizję, zarejestruj się w płatnym planie. Razem możemy zbudować lepszy internet, w którym prywatność jest domyślna.