Protezione dalle violazioni dei dati: la tua azienda è al sicuro?

Esplora gli strumenti e le strategie migliori per proteggere la tua organizzazione dalle violazioni dei dati e dal furto di credenziali, inclusi i gestori di password per le aziende, la formazione interna, i software DLP e i sistemi di rilevamento delle intrusioni.

Come avvengono le violazioni dei dati?

Una violazione dei dati si verifica quando utenti non autorizzati accedono a informazioni sensibili o quando queste vengono esposte involontariamente. Le cause più comuni includono password deboli o riutilizzate, cyberattacchi brute-force, truffe di phishing e vulnerabilità tecniche, come software non aggiornati.

Le organizzazioni possono subire danni finanziari e d'immagine, a prescindere da come avvenga una violazione dei dati. E un singolo incidente può costare a una piccola azienda oltre 1 milione di dollari.

Scopri come prevenire una violazione dei dati ed esplora il nostro osservatorio sulle violazioni dei dati.

Migliori strumenti e strategie di protezione contro le violazioni dei dati

Considerando che le piccole e medie imprese (PMI) rappresentano il 70% delle violazioni nel 2025, implementare protezioni di sicurezza avanzate è più importante che mai. Per proteggere la tua organizzazione da violazioni della privacy imbarazzanti e costose, sono disponibili diverse misure di salvaguardia.

Igiene delle password

Le credenziali deboli e riutilizzate sono uno dei modi più semplici per i malintenzionati di aggirare la tua sicurezza. Imporre una buona igiene delle password è un modo semplice ed efficace per ridurre le probabilità di una violazione dei dati nella tua azienda. Proton Pass for Business consente alle aziende di applicare policy sulle password, monitorare l'accesso e l'utilizzo, ricevere avvisi sulle violazioni ed eseguire controlli di igiene sulle credenziali esistenti.

Formazione sulla sicurezza per i dipendenti

L'errore umano gioca spesso un ruolo significativo nelle violazioni dei dati. Occasionalmente, è dovuto a falle nelle configurazioni software. A volte è semplice come lasciare un portatile aperto o perdere un telefono. Ma il più delle volte è il risultato di un sofisticato attacco di phishing.

Istruire i dipendenti a essere consapevoli dei potenziali rischi e a sapere come reagire in varie situazioni può ridurre significativamente il rischio di una violazione dei dati derivante da un errore umano.

Policy di sicurezza interne

Le policy che regolano la gestione dei dati e il controllo degli accessi sono essenziali per proteggersi dalle violazioni dei dati. Possono includere la classificazione dei dati, l'accesso con privilegi minimi, i gestori di password e i processi di smaltimento dei dati.

Per i dipendenti che utilizzano dispositivi personali o esterni, le policy per l'uso accettabile, il lavoro remoto e il BYOD aiutano a definire gli standard di sicurezza. Ciò potrebbe includere l'uso obbligatorio di VPN o altri strumenti di crittografia, l'applicazione dell'MFA e la garanzia di una corretta gestione dei dati aziendali.

Strumenti IT per la protezione dalle violazioni dei dati

Il software di prevenzione della perdita dei dati (DLP) è uno strumento ampiamente utilizzato che monitora e controlla il trasferimento di dati sensibili per prevenire condivisioni non autorizzate o perdite. Il software DLP potrebbe essere combinato con uno strumento di monitoraggio continuo della sicurezza (CSM) per fornire il rilevamento delle minacce in tempo reale e uno strumento di crittografia per proteggere i dati crittografandoli e rendendoli illeggibili anche se qualcuno riuscisse a intercettarli o a causarne la perdita.

Altri strumenti standard includono i sistemi di rilevamento delle intrusioni (IDS) e i software di gestione delle informazioni e degli eventi di sicurezza (SIEM), che aiutano le organizzazioni a raccogliere e analizzare i dati di sicurezza nelle loro reti, facilitando l'identificazione e la risposta a potenziali minacce prima che causino danni.

Come Proton for Business può proteggere la tua azienda da una violazione dei dati

Proton offre alle aziende una suite di prodotti progettati specificamente per garantire la sicurezza del tuo posto di lavoro e aiutare la tua organizzazione a rispettare il GDPR, l'HIPAA, il CCPA e altre normative sulla privacy.

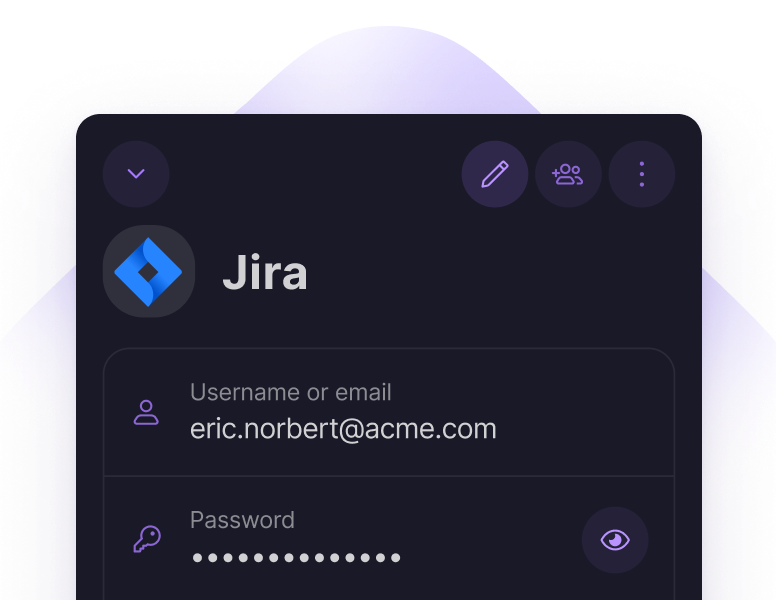

Gestore di password aziendale

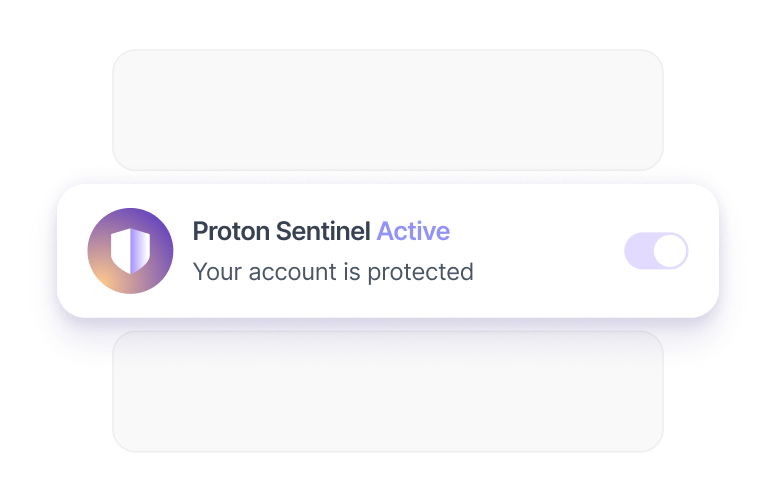

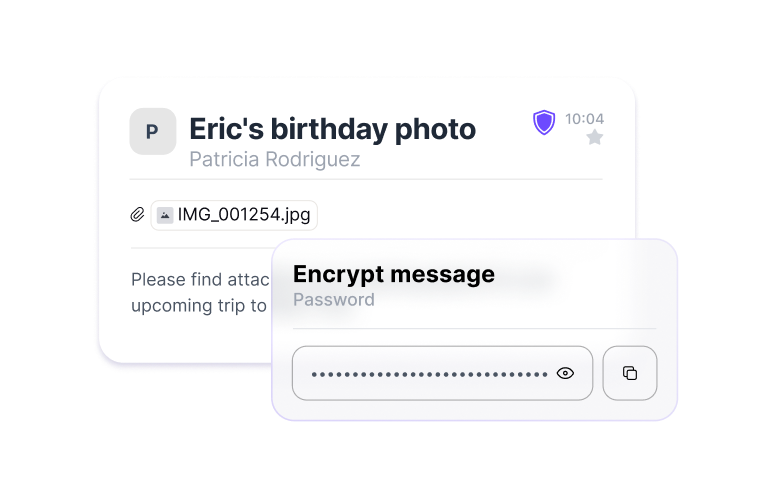

Il nostro gestore di password aziendale ti consente di applicare password robuste, condividere i login in modo sicuro e controllare l'accesso ai tuoi account. Gli utenti business beneficiano anche di Sentinel, il nostro programma di alta sicurezza che combina il monitoraggio dell'intelligenza artificiale con l'esperienza umana per rilevare, identificare e contrastare qualsiasi tentativo sospetto di acquisizione dell'account.

Informazioni in tempo reale sulle violazioni

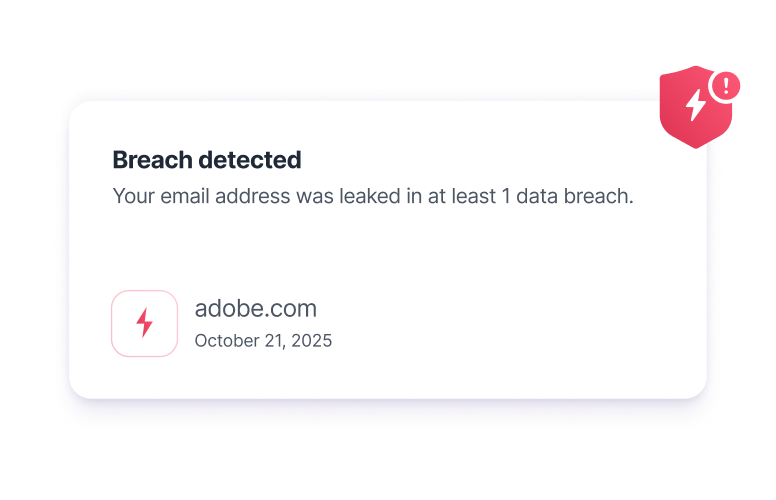

Lo strumento Monitoraggio del Dark Web di Proton scansiona le parti nascoste di Internet alla ricerca di indirizzi email finiti in mercati di dati illegali. Il nostro sistema ti avviserà se trova dettagli trapelati di uno qualsiasi dei tuoi account per siti web di terze parti. Riceverai informazioni complete sulla violazione, insieme alle azioni che puoi intraprendere per mitigare qualsiasi rischio.

Inoltre, il Data Breach Observatory di Proton è uno strumento gratuito che ti fornisce informazioni in tempo reale sulle violazioni dei dati. Puoi utilizzare l'Observatory per indagare su come le aziende come la tua vengono colpite — dai tipi di dati rubati ai settori più frequentemente presi di mira — e rafforzare di conseguenza le protezioni della tua attività.

VPN aziendale

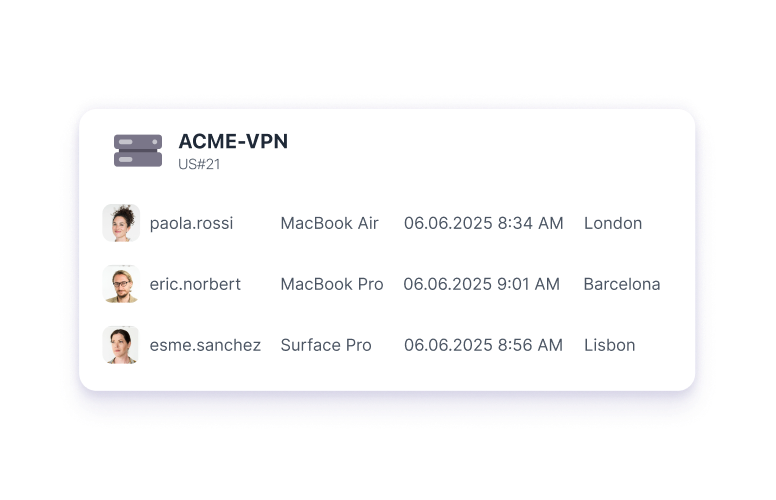

Una VPN aziendale crittografa i dati all'interno della tua rete, proteggendo le informazioni sensibili da hacker e minacce interne. Ti consente di limitare i login in modo che solo i dispositivi e le reti approvati possano utilizzare i gateway privati, oltre ad assegnare e segmentare i permessi in modo che i dipendenti vedano solo ciò di cui hanno bisogno. Con Proton VPN, puoi assicurarti che i tuoi dati siano sempre al sicuro, anche quando vi accedi da remoto o su reti WiFi pubbliche.

Crittografia end-to-end

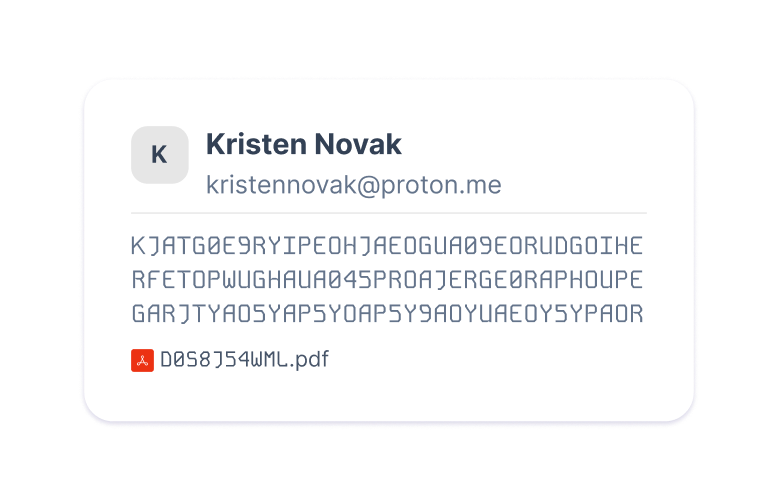

Proton utilizza la crittografia end-to-end per impostazione predefinita per proteggere le tue password, il traffico VPN, le email, gli eventi del calendario, i tuoi dati sull'archiviazione cloud e altro ancora. Anche se i tuoi dati venissero persi o intercettati, sarebbe impossibile decriptarli.

Architettura ad accesso zero

Proton utilizza un'architettura a zero-access in modo che noi non possiamo mai accedere ai tuoi dati. Crittografiamo istantaneamente le email provenienti da altri fornitori di servizi, le query in Lumo e altri dati sui nostri server utilizzando la tua chiave pubblica, quindi non possiamo decriptare i tuoi messaggi.

Ferma le violazioni prima che inizino

Proteggi i tuoi dati con un gestore di password aziendale. Crea e applica password efficaci, condividi i login in modo sicuro e controlla l'accesso ai tuoi account.

FAQ sulla protezione dalle violazioni dei dati

- Che cos'è una violazione dei dati?

- Quali sono le cause più comuni di violazione dei dati?

- In che modo le aziende possono prevenire le violazioni dei dati?

- In che modo un gestore di password aiuta a proteggersi dalle violazioni dei dati?

- Cosa dovrebbe fare la mia azienda in caso di violazione dei dati?

- Qual è la differenza tra una violazione dei dati e una violazione della privacy?