Protección contra vulneraciones de datos: ¿está segura tu empresa?

Explora herramientas y estrategias de mejores prácticas para proteger a tu organización frente a vulneraciones de datos y el robo de credenciales, incluyendo gestores de contraseñas para empresas, formación interna, software de DLP y sistemas de detección de intrusiones.

¿Cómo se producen las vulneraciones de datos?

Una vulneración de datos ocurre cuando usuarios no autorizados acceden a información sensible o cuando esta se expone de forma involuntaria. Las causas más comunes incluyen contraseñas débiles o reutilizadas, ciberataques de fuerza bruta, estafas de suplantación de identidad y vulnerabilidades técnicas, como el software sin parches.

Las organizaciones pueden sufrir daños financieros y de reputación, independientemente de cómo se produzca una vulneración de datos. Y un solo incidente puede costar a una pequeña empresa más de 1 millón de dólares.

Descubre cómo prevenir una vulneración de datos y explora nuestro observatorio de vulneraciones de datos.

Mejores herramientas y estrategias de protección contra vulneraciones de datos

Dado que las pequeñas y medianas empresas (pymes) representaron el 70 % de las vulneraciones en 2025, es más importante que nunca implementar protecciones de seguridad mejoradas. Existe una amplia gama de medidas de seguridad para proteger a tu organización de vulneraciones de privacidad vergonzosas y costosas.

Higiene de contraseñas

Las credenciales débiles y reutilizadas son una de las formas más fáciles para que los actores malintencionados eludan tu seguridad. Imponer una buena higiene de contraseñas es una forma sencilla y eficaz de reducir las posibilidades de que se produzca una vulneración de datos en tu empresa. Proton Pass for Business permite a las empresas aplicar políticas de contraseñas, supervisar el acceso y el uso, recibir alertas de vulneraciones y realizar comprobaciones de higiene en las credenciales existentes.

Formación en seguridad para empleados

El error humano desempeña con frecuencia un rol significativo en las vulneraciones de datos. En ocasiones, se debe a fallos en las configuraciones de software. A veces, es algo tan sencillo como dejarse un portátil abierto o perder un teléfono. Pero lo más habitual es que sea el resultado de un ataque de suplantación de identidad sofisticado.

Formar a los empleados para que sean conscientes de los riesgos potenciales y sepan cómo responder en diversas situaciones puede reducir significativamente el riesgo de que se produzca una vulneración de datos como consecuencia de un error humano.

Políticas de seguridad internas

Las políticas que rigen la gestión de datos y el control de acceso son esenciales para protegerse contra las vulneraciones de datos. Pueden incluir la clasificación de datos, el acceso con privilegios mínimos, gestores de contraseñas y procesos de eliminación de datos.

Para los empleados que utilizan dispositivos personales o fuera de las instalaciones, las políticas de uso aceptable, el trabajo remoto y el BYOD ayudan a establecer estándares de seguridad. Esto podría incluir el requisito de usar VPN u otras herramientas de cifrado, imponer la MFA y garantizar el manejo adecuado de los datos de la empresa.

Herramientas de TI para la protección contra vulneraciones de datos

El software de prevención de pérdida de datos (DLP) es una herramienta muy utilizada que supervisa y controla la transferencia de datos sensibles para evitar filtraciones o que se compartan sin autorización. El software DLP podría combinarse con una herramienta de monitorización continua de seguridad (CSM) para ofrecer detección de amenazas en tiempo real, y con una herramienta de cifrado para proteger los datos cifrándolos y haciéndolos ilegibles incluso si alguien lograra filtrarlos o interceptarlos.

Otras herramientas estándar incluyen los sistemas de detección de intrusiones (IDS) y el software de gestión de eventos e información de seguridad (SIEM), que ayudan a las organizaciones a recopilar y analizar datos de seguridad en sus redes, lo que facilita la identificación y respuesta ante posibles amenazas antes de que causen daños.

Cómo Proton for Business puede proteger a tu empresa de una vulneración de datos

Proton ofrece a las empresas un conjunto de productos diseñados específicamente para garantizar la seguridad de tu lugar de trabajo y ayudar a tu organización a cumplir con el GDPR, HIPAA, CCPA y otras normativas de privacidad.

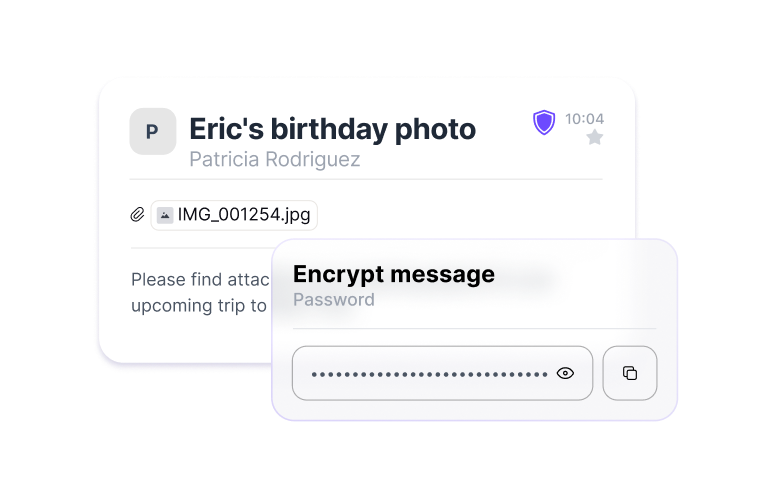

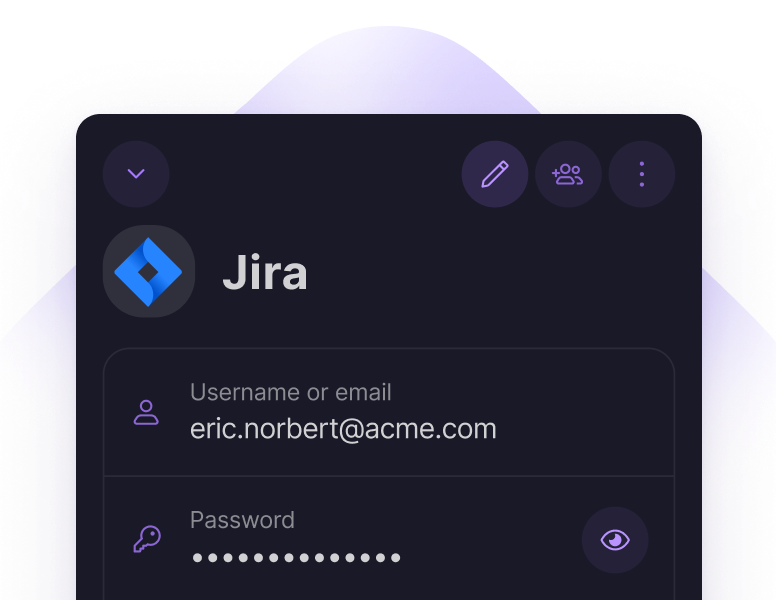

Gestor de contraseñas para empresas

Nuestro gestor de contraseñas para empresas te permite imponer contraseñas seguras, compartir inicios de sesión de forma segura y controlar el acceso a tus cuentas. Los usuarios de Business también se benefician de Sentinel, nuestro programa de alta seguridad que combina la monitorización con inteligencia artificial con la experiencia humana para detectar, identificar y desafiar cualquier intento sospechoso de toma de control de cuentas.

Información sobre vulneraciones en tiempo real

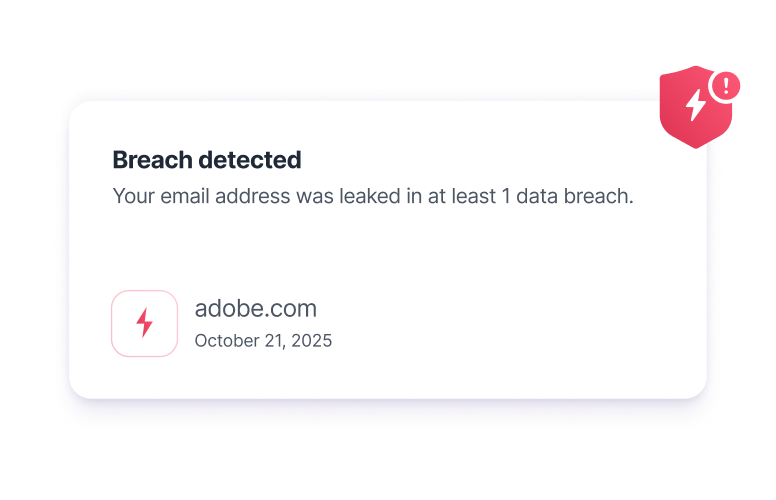

La herramienta de Monitoreo de la Dark Web de Proton escanea partes ocultas de internet en busca de direcciones de correo electrónico que hayan acabado en mercados de datos ilegales. Nuestro sistema te avisará si encuentra detalles filtrados de cualquiera de tus cuentas de sitios web de terceras partes. Recibirás información exhaustiva sobre la vulneración, junto con las medidas que puedes tomar para mitigar cualquier riesgo.

Además, el Observatorio de Vulneraciones de Datos de Proton es una herramienta gratuita que te ofrece información en tiempo real sobre las vulneraciones de datos. Puedes usar el Observatorio para investigar cómo se ven afectadas las empresas como la tuya (desde los tipos de datos robados hasta los sectores más atacados) y reforzar las protecciones de tu negocio en consecuencia.

VPN para empresas

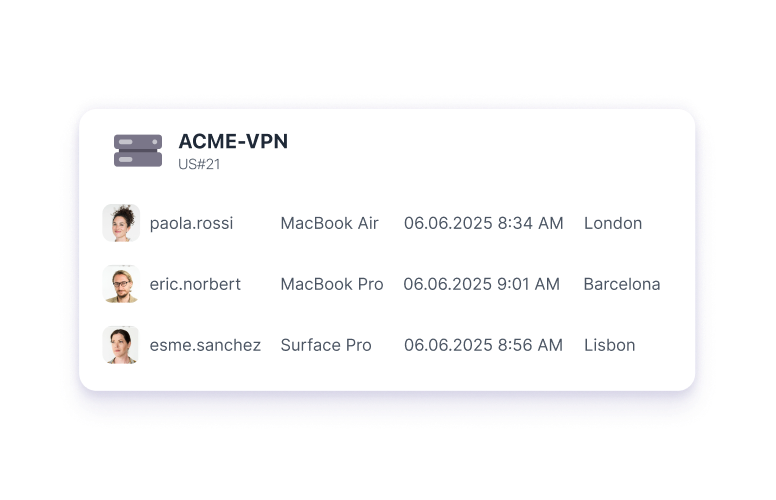

Una VPN para empresas cifra los datos dentro de tu red, protegiendo la información sensible de hackers y amenazas internas. Te permite restringir los inicios de sesión para que solo los dispositivos y redes aprobados puedan usar puertas de enlace privadas, así como asignar y segmentar permisos para que los empleados solo vean lo que necesitan. Con Proton VPN, puedes asegurarte de que tus datos estén siempre seguros, incluso cuando accedas de forma remota o en redes WiFi públicas.

Cifrado de extremo a extremo

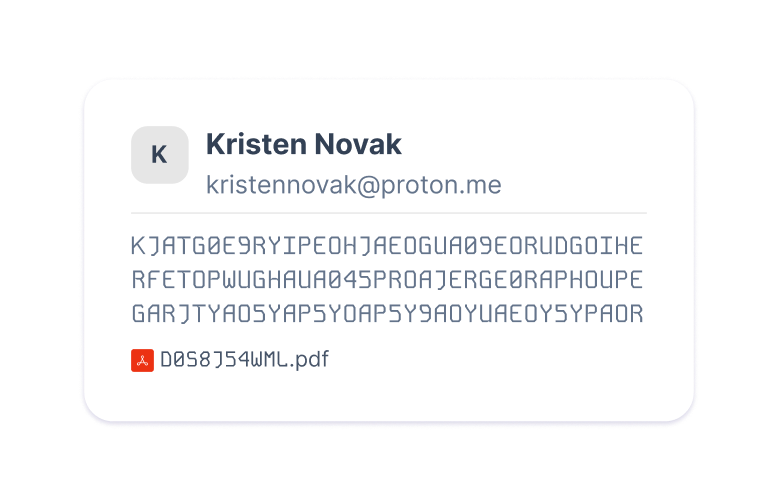

Proton utiliza el cifrado de extremo a extremo por defecto para proteger tus contraseñas, el tráfico de la VPN, los correos electrónicos, los eventos del calendario, tus datos en el almacenamiento en la nube y mucho más. Incluso si tus datos se filtraran o interceptaran, sería imposible descifrarlos.

Arquitectura de acceso cero

Proton utiliza una arquitectura de acceso cero para que nunca podamos acceder a tus datos. Ciframos instantáneamente los correos electrónicos de otros proveedores de servicios, las consultas en Lumo y otros datos en nuestros servidores utilizando tu clave pública, por lo que no podemos descifrar tus mensajes.

Detén las vulneraciones antes de que empiecen

Protege tus datos con un gestor de contraseñas para empresas. Crea y aplica contraseñas seguras, comparte inicios de sesión de forma segura y controla el acceso a tus cuentas.

Preguntas frecuentes sobre la protección contra vulneraciones de datos

- ¿Qué es una vulneración de datos?

- ¿Cuáles son las causas más comunes de las vulneraciones de datos?

- ¿Cómo pueden las empresas prevenir las vulneraciones de datos?

- ¿Cómo ayuda un gestor de contraseñas a protegerse contra las vulneraciones de datos?

- ¿Qué debe hacer mi empresa en caso de una vulneración de datos?

- ¿Cuál es la diferencia entre una vulneración de datos y una vulneración de la privacidad?