우리 대부분은 인터넷에 접근하고 다양한 컴퓨팅 활동을 핸들하기 위해 모바일 기기를 사용합니다. 점점 더 많은 사람들에게 귀하의 휴대전화는 우선 순위 기기입니다. 그리고 많은 사람들, 특히 개발도상국에서는 그것이 유일한 기기입니다.

우리는 온라인 뱅킹과 쇼핑, 정부 서비스와의 상호 작용, 그리고 수많은 기타 개인적이고 매우 민감한 온라인 작업에 휴대전화를 사용합니다. 또한 우리의 연락처, 캘린더 이벤트, 친밀한 사진, 메시지, 메모 등을 저장하고 정리합니다. 따라서 모바일 기기(특히 휴대전화)의 보안은 매우 중요합니다.

두 모바일 운영 체제가 시장을 지배하고 있습니다:

- Android: 69%의 글로벌 시장 점유율(공유)(새 창)을 가진 개방형(단, 완전히 오픈 소스는 아님) 운영 체제. Google에서 개발했지만, 다양한 제조업체의 하드웨어에서 실행됩니다.

- iOS(이 기사의 목적상 iPadOS 포함): Apple이 개발하고 자체 하드웨어(iPhone 및 iPad)에서만 독점적으로 사용되는 닫기(“벽으로 둘러싸인 정원”) 방식의 운영 체제입니다. 글로벌 모바일 운영 체제 시장에서의 계정 비율은 29.3%에 불과하지만, iOS는 미국에서 61%의 점유율(공유)을 누리고 있습니다.

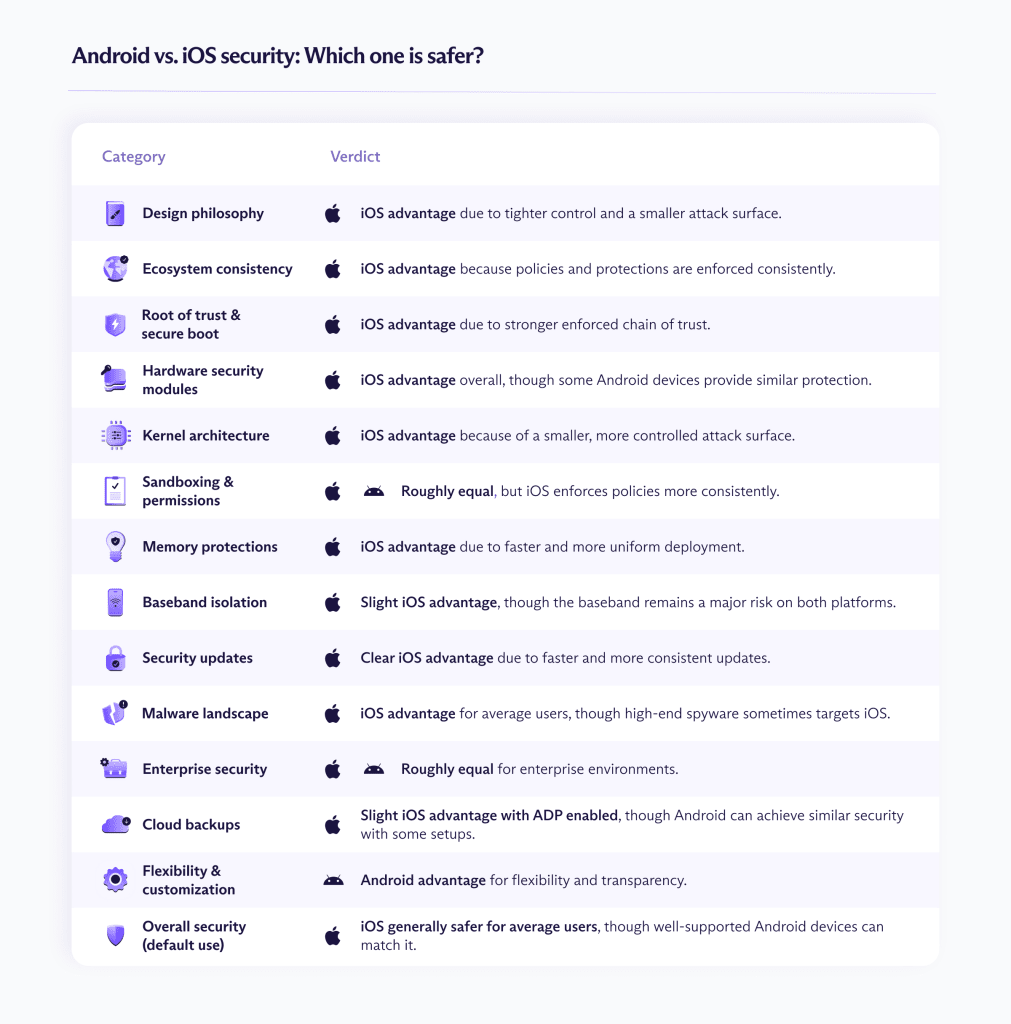

이 글에서는 Android와 iOS 중 어느 것이 더 안전한지 심층적으로 살펴봅니다. 양쪽 모두 미묘한 차이가 있는 복잡한 문제이지만, 반복되는 테마는 Android의 개방형 접근 방식과 iOS의 벽으로 둘러싸인 정원 사이의 대조입니다.

- 보안 및 설계 철학

- 신뢰의 근원과 보안 부팅

- 하드웨어 보안 모듈

- 커널

- 샌드박싱 및 권한

- 메모리

- 베이스밴드

- 보안 업데이트

- 멀웨어

- 엔터프라이즈 보안

- 클라우드 백업

- 운영 체제 유연성

- 최종 판결

- FAQ

Android 대 iOS: 보안 및 설계 철학

Android

Android는 다양한 제조업체의 광범위한 하드웨어에서 실행되도록 설계된 개방형 운영 체제입니다. 이는 저렴한 무명 휴대폰부터 삼성, 화웨이, 모토로라 및 Google 자체의 고급 플래그십 기기에 이르기까지 모든 곳에서 실행된다는 것을 의미합니다.

Android는 Android 오픈 소스 프로젝트(AOSP)로 알려진 오픈 소스 코어를 기반으로 구축되지만 대부분의 기기는 Google의 독점 버전을 실행합니다. 여기에는 Google 모바일 서비스, Google Play Store 및 이와 관련된 Google Play 서비스 개발 플랫폼과 같은 폐쇄형 소스 구성 요소가 사용됩니다. 이 외에도 대부분의 제조업체는 자신의 기기에 고유한 독점 코드를 추가합니다.

이러한 단편화는 보안 패치와 기능이 생태계 전반에 걸쳐 일관성 없이 출시됨을 의미합니다. 그러나 Android의 개방성은 독립적인 보안 연구원들이 대부분의 코드를 감사할 수 있기 때문에 더 많은 투명성을 허용하기도 합니다.

iOS

반면 iOS는 엄격하게 통제되는 생태계입니다. Apple은 하드웨어, 운영 체제 및 앱 배포 체인을 통제합니다. 모든 구성 요소가 엄격한 사양에 따라 함께 작동하도록 설계되었기 때문에 더 작은 공격 표면이 생성됩니다. 벽으로 둘러싸인 정원 접근 방식은 Apple이 모든 기기에서 일관되게 보안 정책을 집행할 수 있음을 의미합니다.

판결

이론적으로 이것은 Android의 파편화된 생태계에 비해 iOS의 벽으로 둘러싸인 정원의 쉬운 승리입니다. 그러나 AOSP를 사용하면 최소한 iOS만큼 안전한 Android 버전을 구축할 수 있습니다.

또 다른 중요한 점은 이 평가가 오직 전체적인 Android 시스템만을 고려한다는 것입니다. 삼성(시장에 있는 모든 Android 기기의 거의 3분의 1(새 창)을 차지함)과 같은 개별 제조업체는 전체 Android 생태계보다 정기적인 보안 업데이트를 푸시하고 구형 기기에 대한 지원을 훨씬 잘 수행하며, 때로는 자사의 플래그십 기기에 대한 Apple의 지원을 맞추거나 심지어 능가(새 창)하기도 합니다.

iOS 대 Android: 기술 보안

신뢰의 근원과 보안 부팅

신뢰의 근원(root of trust)은 변경할 수 없고 다른 모든 것을 검증하는 데 사용되는 시스템의 첫 번째 신뢰됨 하드웨어 또는 펌웨어 부분입니다. 보안 부팅은 신뢰의 근원을 사용하여 부팅 프로세스의 각 단계를 검증하는 프로세스입니다. 이 둘은 함께 최신 스마트폰 및 PC 보안의 중추를 형성합니다.

Android

Android는 전원이 켜질 때 시스템 파티션이 암호화 방식으로 확인되도록 하기 위해 Android 검증 부팅(AVB)을 사용합니다. 그러나 Android 부트로더는 일반적으로 잠금 해제가 가능하므로(개발 목적 및 사용자 지정 ROM 허용), 이는 신뢰의 사슬을 끊습니다.

Google은 Google 모바일 서비스와 함께 제공되는 기기에 AVB를 요구하며, 주류 제조업체는 일반적으로 이를 구현합니다. 그러나 실제 집행은 다양합니다. 많은 공급업체는 사용자가 부트로더를 잠금 해제하거나 부팅 체인의 실질적인 보안 보장을 줄이는 허용적인 설정을 사용할 수 있도록 허용합니다.

Google 인증이 없는 기기(예: 오픈 소스 포크 및 저가 OEM 빌드)는 AVB 요구 사항의 제목(대상)이 아니며 확인된 부팅을 전혀 구현하지 않을 수도 있습니다.

iOS

iOS는 불변의 하드웨어 Boot ROM에 뿌리를 둔 완전히 잠긴 보안 부팅 체인을 엄격하게 적용합니다. 부팅 프로세스의 모든 단계는 Apple의 서명을 받아야 하며 서명되지 않은 펌웨어는 취약점을 악용하지 않고는 실행할 수 없습니다.

판결

iOS가 더 강력한 신뢰의 근원을 강제하기 때문에 Apple의 또 다른 승리입니다. Android의 솔루션은 이론상 비교적 안전하지만, 부트로더 잠금 해제에 대한 더 큰 유연성이 실용적인 이점이 있음에도 불구하고 근본적으로 신뢰의 사슬을 약화시켜 결과적으로 보안 비용을 초래합니다. 하지만 다시 한 번 말하지만, 이 문제의 심각성은 누가 휴대폰을 만드는지에 크게 좌우됩니다.

하드웨어 보안 모듈

하드웨어 보안 모듈(HSM)은 전용 위조 방지 하드웨어 조각으로, 암호화 키를 안전하게 생성, 저장 및 사용하여 민감한 비밀이 서식 없는 텍스트 형태로 절대 하드웨어를 벗어나지 않도록 합니다.

Android

Android 기기는 신뢰됨 실행 환경(새 창)(메인 프로세서 내부의 하드웨어 분리 보안 영역) 및 하드웨어 보안 칩(예: Pixel의 Titan M 및 삼성 Knox)과 같은 공급업체별 HSM 솔루션을 사용합니다. 이러한 보안 솔루션의 강도는 크게 다를 수 있으며, 일부 저비용 기기는 소프트웨어 기반 키 저장공간에 의존하기도 합니다.

iOS

Apple 기기는 메인 CPU와 격리되어 무차별 대입 공격에 대비해 강화된, 암호화 키 및 생체 데이터를 저장하는 전용 칩인 보안 엔클레이브 프로세서를 사용합니다.

판결

Apple 기기는 일관되게 강력한 하드웨어 키 보호를 제공합니다. 일부 Android 기기도 비슷한 수준의 보안을 제공하지만, 이 기사의 테마가 되고 있는 것처럼 공급업체에 크게 의존합니다.

커널

커널은 기기의 하드웨어와 실행되는 소프트웨어 사이의 다리입니다.

Android

Android는 Linux 커널을 실행하지만, 대부분의 공급업체는 Qualcomm 및 MediaTek의 독점 드라이버와 같이 하드웨어와의 호환성을 보장하기 위해 드라이버를 추가합니다. 이는 커널의 공격 표면(공격 방법)을 엄청나게 증가시키고 역사적으로 권한 상승(새 창) 익스플로잇을 활성화해 왔습니다.

iOS

iOS는 필수 코드 서명 및 엄격하게 제어되는 드라이버 생태계와 함께 Apple의 XNU 커널을 사용하여, 더 작고 더 일관된 공격 표면을 제공합니다.

판결

전체 생산 공정에 대한 Apple의 완벽한 통제 덕분에, iOS는 더 작고 더 엄격하게 통제되는 커널 공격 표면을 갖습니다. 이와 대조적으로 Android는 premium 기기에도 영향을 미치는 복잡한 공급업체 생태계와 경쟁해야 합니다. 예를 들어, 삼성은 플래그십 기기에 종종 Qualcomm Snapdragon 프로세서를 사용합니다. 이러한 타사 하드웨어 지원에는 추가 커널 드라이버가 필요하며 이는 공격 표면을 증가시킵니다.

샌드박싱 및 권한

두 운영 체제 모두 샌드박싱을 사용합니다. 이는 각 앱이 시스템 리소스와 다른 앱의 데이터에 대한 접근이 제한된 채 독립적으로 실행됨을 의미합니다. 그러나 구현 및 사용하는 권한 모델은 다릅니다.

Android

최신 Android 버전은 런타임 권한, 일회성 부여, 세분화된 제어 및 iOS와 유사한 개인정보 표시기가 있는 강력한 샌드박싱을 제공합니다. 그러나 제조업체가 운영 체제를 수정할 수 있기 때문에 권한 처리는 기기마다 다릅니다.

iOS

iOS는 Apple이 통제하는 엄격한 샌드박싱 및 권한 부여 기반의 권한을 강제하며, 제한된 앱 간 통신과 강력한 파일 시스템 격리를 제공합니다.

판결

기본으로 iOS와 Android 모두 강력한 샌드박싱을 제공합니다. 그러나 Android 공급업체는 종종 기본 설정을 고수하지 않습니다.

메모리

최신 운영 체제는 소프트웨어가 메모리를 사용하는 방식에서 버그를 이용하는 해킹 기술로부터 방어하도록 구축되었습니다. 이러한 취약성은 귀하도 모르는 사이에 공격자가 기기의 통제권을 쥘 수 있게 합니다.

Android

Android는 소프트웨어 버그를 이용하기 어렵게 만들기 위해 여러 내장 보호 기능을 사용합니다. 여기에는 프로그램과 데이터가 메모리에 있는 위치 무작위화, 서로 다른 앱 분리, 공격자가 정상적인 프로그램 흐름을 가로채는 것을 방지하기 위한 추가 검사 추가 등이 포함됩니다. 최신 Android 버전은 강화된 메모리 할당기(새 창)와 제어 흐름 보호(새 창)도 사용하지만, 이것이 얼마나 널리 배포되는지는 기기 제조업체와 칩셋에 달려 있습니다.

iOS

iOS는 메모리 무작위화 및 엄격한 코드 서명을 포함하여 유사한 방어를 사용합니다. 여기에 Apple은 최신 칩에 포인터 인증(새 창)과 같은 하드웨어 지원 보호 기능을 추가합니다. 또한 일반적으로 지원되는 모든 기기에서 이러한 메모리 취약성 완화를 동시에 활성화하여 야생에 있는 취약한 설정의 수를 줄입니다.

판결

두 플랫폼 모두 메모리 악용에 대한 최신 보호 기능을 구현하지만 iOS는 고급 메모리 안전 기능을 더 빠르고 균일하게 배포하는 경향이 있습니다. Android도 유사한 보호 기능을 제공할 수 있지만 구현은 기기와 공급업체에 따라 다릅니다.

베이스밴드

베이스밴드(새 창)는 셀룰러 및 기타 통신 프로토콜을 핸들하기 위해 자체 펌웨어와 운영 체제를 실행하는 별도의 모뎀 프로세서입니다. 주요 CPU가 아니며, 종종 상승된 권한을 지닌 독점 코드를 실행하고 외부에서 접근할 수 있습니다.

유출될 경우, 베이스밴드는 메인 운영 체제 아래의 숨겨진 진입점 역할을 할 수 있으며 앱 샌드박싱과 커널의 많은 내장 보안 보호 기능을 우회할 수 있습니다. 따라서 베이스밴드는 모바일 보안에 남아있는 가장 큰 문제 중 하나이며, 모뎀 스택(베이스밴드에서 실행되는 소프트웨어)이 악용되면 완벽하게 강화된 커널조차 우회할 수 있습니다.

Android

Android 기기는 독점적인 모뎀 펌웨어(예: Qualcomm)를 사용하며, 각 제조업체는 시스템의 나머지 부분에서 베이스밴드를 격리하기 위해 자체 아키텍처를 사용합니다. 말할 필요도 없이 이러한 솔루션은 품질과 보안 측면에서 상당히 다양합니다.

iOS

대부분의 iPhone은 Qualcomm 베이스밴드 칩을 사용하지만, 2025년 iPhone 16e를 시작으로 Apple은 자사의 칩을 도입했습니다(작성 시점에서 특정 중급 모델에만 적용됨). Apple은 하드웨어 분리, 엄격한 IPC(새 창), 그리고 메모리 보호를 사용하여 대부분의 Android 공급업체보다 더 공격적으로 베이스밴드를 분리합니다. 하지만 이러한 조치와 Apple 자체 모뎀 하드웨어조차 베이스밴드가 안전하게 유지될 것을 보장할 수 없습니다.

판결

베이스밴드는 두 운영 체제 모두의 취약한 부분입니다. Apple은 대부분의 Android 제조업체(특히 중저가 기기)보다 격리에 더 능숙하지만, 여전히 우려되는 공격 표면입니다.

iOS 및 Android의 보안 업데이트

보안 업데이트가 출시되는 방식은 두 플랫폼 간의 가장 중요한 실질적 보안 차이점일 것입니다.

Android

Google은 매달 패치를 배포하지만 Android의 복잡한 공급망으로 인해 소비자 기기에 도달하는 데 몇 달이 걸릴 수 있습니다. OEM 공급업체는 더 기기별 업데이트를 제공하기 위해 이러한 패치를 사용자 지정하는 경우가 많으며, 이후 모바일 네트워크 이동통신사의 인증을 받아야 합니다.

게다가 대부분의 Android 기기는 기기 및 공급업체에 따라 2~3년 후에 업데이트 수신을 중단하므로 취약한 기기의 거대한 집단이 생성됩니다.

iOS

보안 업데이트는 Apple에서 직접 제공되며 지원되는 기기에서 동시에 사용할 수 있습니다. 채택률이 높기 때문에 대부분의 iPhone은 몇 달 내에 최신 iOS 버전을 실행합니다. 즉, 보안 패치가 사용자에게 빠르게 도달합니다.

판결

Android의 체계 없는 업데이트 생태계는 비기술적 사용자에게 iOS가 더 안전하다고 여겨지는 첫 번째 이유입니다. Google은 더 긴 지원을 위한 요구 사항과 함께 Play Store를 통해 업데이트됨 수 있도록 모듈식 시스템 보안 구성 요소를 사용하는 프로젝트 메인라인(새 창)으로 이 주소를 해결하려고 시도했습니다. 그러나 생태계의 파편화는 여전히 문제입니다.

특히 Google 자체 Pixel 기기는 항상 최신 업데이트를 받으며, 삼성과 같은 일부 공급업체는 정기적이고 시기적절한 업데이트를 제공하는 데 뛰어납니다. 하지만 전반적으로 더 넓은 Android 생태계는 이 분야에서 꽤나 혼란스럽습니다.

멀웨어

Android

2022년 Check Point Research(새 창) 보고서에 따르면, 모바일 멀웨어의 97%가 Android 기기를 표적으로 삼은 반면 iOS를 표적으로 한 것은 3%에 불과했습니다. 이는 주로 더 많은 사람들이 Android를 사용하기 때문에 더 매력적인 표적이 되기 때문입니다.

그러나 Play Store 외부에서 앱을 사이드로딩하는 기능, Android의 단편화된 보안 업데이트 생태계, 시스템 파일에 대한 개방형 접근, 오래된 소프트웨어를 실행하는 수많은 저렴한 기기 등 다른 요인도 이 문제의 원인이 됩니다.

그렇다 하더라도 Play Store에서만 앱을 다운로드하고 최신 보안 패치로 기기를 업데이트됨 유지하면 위험이 크게 줄어듭니다. 그리고 iOS와 달리 안티 멀웨어 앱을 설치하여 위험을 더욱 최소화할 수 있습니다.

iOS

iOS 멀웨어는 존재하지만 흔치 않습니다. 코드 서명, App Store 검토, 사이드로딩 부족 등의 장벽은 대규모 공격을 어렵게 만들며 따라서 일반 사용자에 대한 위험이 현저히 낮습니다. 그러나 Apple이 App Store에 안티 멀웨어 앱을 허용하지 않는 것은 사용자에 대한 진정한 관심이라기보다 오만에 더 가깝습니다.

존재하는 대부분의 iOS 멀웨어는 탈옥된(새 창) 기기를 표적으로 삼거나, Graphite 및 Pegasus 스파이웨어(새 창)와 같은 제로데이 익스플로잇(새 창)을 사용하는 고도로 정교한 국가 지원 행위자에 의해 배포됩니다. 부분적으로 이는 iPhone 사용자가 종종 “고가치” 표적으로 간주되기 때문입니다.

판결

Android 사용자는 오랫동안 Windows 사용자를 괴롭혀 온 대규모 표적 멀웨어에 훨씬 취약하며, 이는 여러 같은 이유 때문입니다. 그러나 iOS 사용자는 고급 간첩 멀웨어의 특별한 표적입니다.

엔터프라이즈 보안

비즈니스 사용자에게 보안은 이론적인 설계보다는 관리 가능성, 업데이트 일관성, 규정 준수 및 규모에 따른 위험 감소에 더 관련이 있습니다.

Android

Google의 Android Enterprise(새 창)는 업무 프로필, 완전히 관리되는 기기 모드, 제로 터치 등록, 하드웨어 지원 키 저장공간을 중심으로 구축된 성숙한 기업 관리 프레임워크입니다.

적절히 지원되는 기기(특히 Android Enterprise Recommended 프로그램의 기기)에서 조직은 암호화를 적용하고 부트로더 잠금 해제를 차단하며 Play Integrity 증명(새 창)을 요구하고 프로필을 사용하여 직원의 개인 앱에서 회사 데이터를 암호화로 분리할 수 있습니다.

iOS

iOS는 긴밀한 수직적 통합의 혜택을 받습니다. 하드웨어, 펌웨어 및 운영 체제 업데이트는 동일한 공급업체에서 직접 제공되어 일관된 패치 배포와 예측 가능한 지원 일정을 보장합니다. 감독 모드, Secure Enclave를 통한 하드웨어 지원 키, 관리되는 Apple ID, 그리고 강력한 MDM 통합은 기기 전반에 걸쳐 일관된 정책 집행을 허용합니다.

판결

엔터프라이즈 수준에서 iOS와 Android 간의 보안 격차는 상당히 좁혀졌습니다. 오늘날 대부분의 조직에서 플랫폼 선택은 보안 기본 사항보다는 어느 플랫폼이 기존 인프라, 사용자 설정 및 특정 요구 사항에 더 잘 맞는지에 달려 있습니다.

Android 대 iOS: 클라우드 백업

모바일 보안에서 종종 간과되지만 중요한 부분은 데이터가 백업되는 위치와 방법입니다. 기기는 로컬에서 완벽하게 강화될 수 있지만, 백업 데이터는 클라우드에 접근할 수 있는 제3자가 쉽게 접근할 수 있습니다.

Android

기본으로, Android는 귀하의 모든 데이터를 Google 드라이브에 백업합니다. 이것은 종단 간 암호화(E2EE)를 사용하지 않으므로, Google 및 잠재적으로 다른 제3자가 귀하의 파일에 접근할 수 있음을 의미합니다. 그러나 Android 9 무렵부터 Google은 귀하의 기기 잠금 화면 방법(예: PIN, 비밀번호 또는 패턴)에 연결된(새 창) 클라이언트 측 암호화를 도입했습니다. 다음 항목은 Google의 서버에 업로드할 때에도 E2EE로 보호될 수 있습니다:

- 앱 데이터

- SMS 메시지

- 통화 기록

- 기기 설정

현실은 훨씬 더 얼룩덜룩합니다. 일부 메타데이터는 Google에 계속 노출될 수 있으며 구현은 기기마다 다릅니다. 취약한 전화 잠금 해제 방법은 또한 클라우드의 취약한 E2EE 보호를 의미합니다.

잘 구현되더라도, 백업된 문서와 사진은 종단간 암호화됨 상태가 아니지만, Proton Drive와 같이 이를 위한 다양한 타사 클라우드 저장공간 솔루션이 있습니다. 숙련된 Android 사용자는 ADB 또는 사용자 지정 ROM 복구 도구를 통해 전체 기기 백업을 수행할 수 있으며, 이는 표준 iOS에서는 불가능합니다.

개별 Android 공급업체는 Samsung의 향상된 데이터 보호(새 창) 기능과 같이 자체적인 E2EE 백업 솔루션을 구현할 수도 있습니다.

iOS

기본으로, iOS는 iCloud에 모든 데이터를 백업합니다. 그리고 기본으로 귀하의 iCloud 계정은 종단간 암호화됨 상태가 아닙니다. Google 드라이브와 마찬가지로, 이는 Apple 및 잠재적으로 다른 제3자가 귀하의 데이터에 접근할 수 있음을 의미합니다.

그러나 iOS 16.2부터 Apple은 iCloud 백업 및 기타 데이터 범주에 대해 종단 간 암호화를 활성화하는 선택적 기능인 고급 데이터 보호(ADP)를 제공합니다. 이는 문서 및 사진을 포함한 모든 백업을 포괄하지만, 일부 메타데이터는 여전히 노출될 수 있습니다.

iCloud Keychain(Apple의 내장 비밀번호 관리자)에 저장됨된 비밀번호와 패스키는 ADP를 사용하여 보호되며, 모든 Apple 기기에서 자동완성 기능으로 자동 사용 가능합니다. 이는 편리하지만, Proton Pass와 같은 타사 비밀번호 관리자와 달리 Apple의 닫기 생태계 내에서만 작동합니다.

판결

ADP가 활성화된 상태에서 iCloud 백업은 가장 강력한 주류 클라우드 백업 구현 중 하나입니다. 그러나 기본으로 활성화되어 있지 않으며 어디서나 사용할 수 있는 것은 아닙니다.

한편, 많은 Android 기기에서는 현재 종단간 암호화됨 백업이 종종 기본으로 활성화되어 유사한 수준의 보안을 제공합니다. Android 기기는 Android와 iOS 모두에서 사용할 수 있고 두 생태계의 기기를 모두 사용하는 경우 특히 유용한 Proton Drive 및 Proton Pass와 같은 안전한 타사 E2EE 백업 또는 비밀번호 관리 솔루션과 결합할 수도 있습니다.

운영 체제 유연성

보안 고려 사항 외에도, Android의 가장 매력적인 점 중 하나는 유연성입니다. 거의 모든 예산에 맞게 설계된 기기에서 실행되며, 광범위한 조작을 위해 파일 시스템에 대한 접근을 허용하고, Play Store 외부에서 앱을 설치할 수 있게 해줍니다.

이러한 유연성은 Android의 많은 보안 문제의 핵심입니다. 그러나 몇 가지 보안상 장점도 있습니다.

Android

앞서 언급했듯이 Android의 오픈 소스 코어(AOSP)는 제대로 작동하는지 확인하기 위해 공개적으로 독립적인 감사를 받을 수 있음을 의미합니다. Linux 커널, SELinux 정책 및 주요 시스템 라이브러리와 같은 주요 구성 요소는 수십 년 동안 더 넓은 보안 커뮤니티의 조사를 받았습니다.

이러한 장점은 “순정” Android를 실행하는 기기를 포함하여 대부분의 기기가 독점적인 폐쇄 소스 코드를 실행한다는 사실에 의해 다소 약화됩니다. 하지만 숙련된 사용자는 전체 운영 체제를 LineageOS(새 창) 및 GrapheneOS와 같은 강화되고 완전히 오픈 소스인 사용자 지정 ROM으로 교체하여 완전히 통제할 수 있습니다. 이러한 유연성은 고정된 천편일률적인 설정에 의존하기보다 특정 위협 모델에 맞게 기기를 조정할 수 있게 합니다.

추가로 고려해야 할 점은 Android 하드웨어의 순수한 다양성이 “단일 문화 위험”을 줄인다는 것입니다. Android는 여러 제조업체의 기기에서 실행되므로 하나의 설계 결함이 생태계 내의 모든 기기에 자동으로 영향을 미치지는 않습니다.

iOS

Apple의 엄격한 통제와 수직적 통합은 많은 이점을 갖습니다. 생태계 전반의 정기적이고 일관된 보안 업데이트, 엄격하게 집행되는 신뢰 체인, 단순화된 위험 관리 등은 모든 기기의 기본 설정에서 강력한 보안을 보장합니다.

이에 대한 대가는 유연성과 투명성의 감소입니다. 사용자와 연구원은 내부에서 일어나는 일에 대한 가시성이 거의 없으며 사용자 지정이 제한됩니다.

판결

대가가 따를 수는 있지만, Android의 유연성은 많은 사람들을 플랫폼으로 끌어들이는 요소입니다. iOS의 엄격하게 통제되고 통합된 접근 방식이 일반 사용자에게 더 안전한 경험을 제공하지만 Android의 보다 개방적인 모델에도 장점이 있습니다.

유연성은 잘못된 설정의 여지를 더 많이 만들지만, 본질적으로 안전하지 않은 것은 아닙니다. 적절한 사용자의 손에 들어가면 투명성, 맞춤화 및 복원력을 활성화하며, 이 모든 것은 진정한 보안 강점이 될 수 있습니다.

최종 판결: Android 대 iOS — 어느 운영 체제가 더 안전한가요?

주류 기기를 구매하고 기본 설정으로 두는 일반 비기술적 사용자의 경우 iOS가 비우기 우위를 점하고 있습니다. Apple의 긴밀한 하드웨어-소프트웨어 통합, 균일하게 적용되는 보안 부팅 체인, 일관된 업데이트 제공 및 제어되는 앱 생태계는 파편화를 줄이고 사용자 주도 위험을 최소화합니다. 그 결과 공격 표면이 작아지고 전체 생태계에 걸쳐 패치 채택이 더 빨라집니다.

그러나 Android가 본질적으로 안전하지 않은 것은 아닙니다. 부족한 점은 매우 다양한 생태계 전반에 걸친 일관성의 부족으로 인해 업데이트 일정, 하드웨어 보안 구현 및 장기 지원에 있어 상당한 변동성이 초래된다는 것입니다. iOS는 엄격한 수직적 통제를 통해 이러한 문제를 대부분 피하고 모든 제품에 걸쳐 일관되게 안전한 환경을 조성합니다.

하지만 잘 지원되는 기기(특히 주요 공급업체의 플래그십 모델과 Google 자체 Pixel 기기)에서 Android의 핵심 보안 아키텍처는 매우 강력하여 iOS에 맞먹는 보호를 제공합니다. 그리고 특정 위협 모델을 가진 기술적으로 정교한 사용자의 경우, Android는 iOS를 능가하는 방식으로 설정될 수 있습니다.

어떤 플랫폼을 사용하든 좋은 VPN(새 창)으로 온라인 개인정보를 개선할 수 있습니다. 기기를 여러 대 사용하는 경우, Proton Pass 및 Proton Drive와 같은 타사 솔루션으로 여러 플랫폼에 걸쳐 민감한 데이터를 보호할 수 있습니다.

자주 묻는 질문

iOS가 Android보다 더 안전한가요?

본질적으로 그렇지는 않지만 모든 iOS 기기가 매우 안전하다고 확신할 수 있습니다. Android 기기도 매우 안전할 수 있지만 이는 누가 만들었는지, 보안 업데이트로 계속 지원되는지에 따라 크게 좌우됩니다.

iPhone이 Android보다 해킹하기 더 어렵습니까?

Android 전화는 주로 대부분의 멀웨어가 더 인기 있는 플랫폼을 겨냥하기 때문에 멀웨어를 통한 해킹에 훨씬 더 취약합니다. iPhone은 고가치 표적을 찾는 정교한 해커들의 특별한 표적입니다.

해커로부터 가장 안전한 휴대전화는 무엇인가요?

이는 위협 모델에 따라 다릅니다. 대부분의 사람들에게는 iPhone이 더 안전합니다. 하지만 Play Store에서만 Android 앱을 다운로드한다면 귀하 역시 해킹당할 가능성은 낮습니다.