De fleste af os bruger en mobilenhed til at få adgang til internettet og håndtere forskellige computeraktiviteter. For et stigende antal af os er vores telefon vores primære enhed. Og for mange, især i udviklingslande, er det den eneste enhed.

Vi bruger vores telefoner til online bank og shopping, interaktion med offentlige tjenester og en række andre personlige og meget følsomme online opgaver. De gemmer og organiserer også vores kontakter, kalenderbegivenheder, intime billeder, beskeder, noter og meget mere. Sikkerheden af vores mobilenheder (især vores telefoner) er derfor af kritisk betydning.

To mobile operativsystemer dominerer markedet:

- Android: Et åbent (men ikke fuldt open source) operativsystem med en global markedsandel(nyt vindue) på 69 %. Selvom det er udviklet af Google, kører det på hardware fra mange forskellige producenter.

- iOS (inklusive iPadOS til formålet med denne artikel): Et lukket (“walled garden”) operativsystem udviklet af Apple og brugt udelukkende på deres egen hardware (iPhones og iPads). Mens det kun står for 29,3 % af det globale mobile OS-marked, nyder iOS en andel på 61 % i USA.

I denne artikel tager vi et dybdegående kig på, om Android eller iOS er mest sikkert. Det er et komplekst spørgsmål med nuancer på begge sider, men det tilbagevendende tema er kontrasten mellem Androids åbne tilgang og iOS’ walled garden.

- Sikkerheds- og designfilosofi

- Tillidsrod og sikker opstart

- Hardwaresikkerhedsmoduler

- Kerne

- Sandboxing og tilladelser

- Hukommelse

- Baseband

- Sikkerhedsopdateringer

- Malware

- Virksomhedssikkerhed

- Sky-sikkerhedskopi

- Operativsystemets fleksibilitet

- Endelig dom

- Ofte stillede spørgsmål

Android vs. iOS: Sikkerheds- og designfilosofi

Android

Android er et åbent operativsystem designet til at køre på en bred vifte af hardware fra forskellige producenter. Dette betyder, at det kører på alt fra billige no-name-telefoner til avancerede flagskibsenheder fra mærker som Samsung, Huawei, Motorola og Google selv.

Android er bygget på en open source-kerne kendt som Android Open Source Project (AOSP), men de fleste enheder kører Googles proprietære version. Denne bruger closed-source-komponenter såsom Google Mobile Services, Google Play Store og dens tilknyttede Google Play Services-udviklingsplatform. Oven i dette tilføjer de fleste producenter deres egen proprietære kode til deres enheder.

Denne fragmentering betyder, at sikkerhedsrettelser og funktioner udrulles inkonsekvent på tværs af økosystemet. Androids åbne natur tillader imidlertid også mere gennemsigtighed, da uafhængige sikkerhedsforskere kan revidere en stor del af koden.

iOS

iOS, på den anden side, er et stramt kontrolleret økosystem. Apple kontrollerer hardware, operativsystem og app-distributionskæden. Dette skaber en mindre angrebsflade, fordi hver komponent er designet til at arbejde sammen under strenge specifikationer. Walled garden-tilgangen betyder, at Apple kan håndhæve sikkerhedspolitikker konsekvent på tværs af alle enheder.

Dom

På papiret er dette en nem sejr for iOS’ walled garden over Androids brudte økosystem. Imidlertid er det med AOSP muligt at bygge versioner af Android, der mindst er lige så sikre som iOS.

Et andet vigtigt punkt er, at denne vurdering kun betragter Android-systemet som helhed. Individuelle producenter såsom Samsung (der laver næsten en tredjedel(nyt vindue) af alle Android-enheder på markedet), er meget bedre til at skubbe regelmæssige sikkerhedsopdateringer og yde support til ældre enheder end Android-økosystemet som helhed, og matcher nogle gange eller ligefrem overgår Apples support(nyt vindue) for dets flagskibsenheder.

iOS vs Android: Teknisk sikkerhed

Tillidsrod og sikker opstart

Tillidsroden (root of trust) er den første betroede del af hardware eller firmware i et system, der ikke kan ændres og bruges til at bekræfte alt andet. Sikker opstart (secure boot) er processen med at bruge tillidsroden til at verificere hvert trin i opstartsprocessen. Sammen udgør de rygraden i moderne smartphone- og pc-sikkerhed.

Android

Android bruger Android Verified Boot (AVB) for at sikre, at systempartitioner bekræftes kryptografisk ved startupvirksomhed. Imidlertid er Android-bootloadere typisk oplåselige (til udvikling og for at tillade brugerdefinerede ROM’er), hvilket bryder tillidskæden.

Google kræver AVB for enheder, der leveres med Google Mobile Services, og almindelige producenter implementerer det generelt. Imidlertid varierer håndhævelsen i praksis. Mange leverandører tillader brugere at låse bootloadere op eller bruge tilladende konfigurationer, der reducerer de praktiske sikkerhedsgarantier i opstartskæden.

Enheder uden Google-certificering (såsom open source-forks og lavpris-OEM-builds) er ikke underlagt AVB-krav og implementerer muligvis ikke Verified Boot overhovedet.

iOS

iOS håndhæver strengt en fuldt låst sikker opstartskæde forankret i en uforanderlig hardware Boot ROM. Hvert trin i opstartsprocessen skal være signeret af Apple, og usigneret firmware kan ikke køre uden at udnytte sårbarheder.

Dom

Endnu en sejr for Apple, da iOS håndhæver en stærkere tillidsrod. Androids løsning er tilsvarende sikker på papiret, men mens dens større fleksibilitet over at låse bootloaderen op har praktiske fordele, svækker det fundamentalt tillidskæden og kommer derfor med en sikkerhedsomkostning. Igen afhænger alvoren af dette problem dog meget af, hvem der laver Deres telefon.

Hardwaresikkerhedsmoduler

Et hardwaresikkerhedsmodul (HSM) er et dedikeret, manipulationssikkert stykke hardware, der sikkert genererer, gemmer og bruger kryptografiske nøgler, så følsomme hemmeligheder aldrig forlader hardwaren i klartekst.

Android

Android-enheder bruger leverandørspecifikke HSM-løsninger, såsom betroede udførelsesmiljøer(nyt vindue) (hardware-isolerede sikre områder inde i hovedprocessoren) og hardwaresikkerhedschips (såsom Pixels Titan M og Samsung Knox). Styrken af disse sikkerhedsløsninger kan variere meget, og nogle lavprisenheder er endda afhængige af softwarebaseret nøglelagerplads.

iOS

Apple-enheder bruger Secure Enclave Processor, en dedikeret chip, der gemmer krypteringsnøgler og biometriske data, isoleret fra hoved-CPU’en og hærdet mod brute force-angreb.

Dom

Apple-enheder giver konsekvent stærk hardwarenøglebeskyttelse. Nogle Androids tilbyder lignende sikkerhedsniveauer, men som er ved at blive et tema i denne artikel, afhænger det meget af leverandøren.

Kerne

Kernen er broen mellem en enheds hardware og den software, den kører.

Android

Android kører en Linux-kerne, men de fleste leverandører tilføjer drivere for at sikre kompatibilitet med deres hardware, såsom proprietære drivere fra Qualcomm og MediaTek. Disse øger kernens angrebsflade (måder at angribe den på) massivt og har historisk aktiveret privilegieeskalering(nyt vindue)sudnyttelser.

iOS

iOS bruger Apples XNU-kerne med obligatorisk kodesignering og et stramt kontrolleret driverøkosystem, hvilket resulterer i en mindre og mere konsekvent angrebsflade.

Dom

Takket være Apples fuldstændige kontrol over hele produktionsprocessen, har iOS en mindre og mere stramt kontrolleret kerneangrebsflade. Android, derimod, skal kæmpe med et komplekst leverandørøkosystem, der påvirker selv premium-enheder. For eksempel bruger Samsung ofte Qualcomm Snapdragon-processorer i sine flagskibsenheder. At understøtte denne tredjeparts-hardware kræver yderligere kernedrivere, hvilket øger angrebsfladen.

Sandboxing og tilladelser

Begge operativsystemer bruger sandboxing. Dette betyder, at hver app kører isoleret med begrænset adgang til systemressourcer og andre apps’ data. Imidlertid er de implementerings- og tilladelsesmodeller, de bruger, forskellige.

Android

Moderne Android-versioner tilbyder robust sandboxing med runtime-tilladelser, engangstilladelser, granulære kontroller og privatlivsindikatorer svarende til iOS. Imidlertid, fordi producenter kan ændre OS’et, varierer tilladelseshåndteringen mellem enheder.

iOS

iOS håndhæver streng sandboxing og rettighedsbaserede tilladelser kontrolleret af Apple, med begrænset kommunikation mellem apps og stærk filsystemisolering.

Dom

Som standard tilbyder både iOS og Android stærk sandboxing. Men Android-leverandører holder sig ofte ikke til standardindstillingerne.

Hukommelse

Moderne operativsystemer er bygget til at forsvare sig mod hacking-teknikker, der udnytter fejl i, hvordan software bruger hukommelse. Disse sårbarheder kan lade angribere tage kontrol over en enhed, uden at De engang bemærker det.

Android

Android bruger flere indbyggede beskyttelser for at gøre softwarefejl sværere at udnytte. Disse inkluderer at tilfældiggøre, hvor programmer og data lever i hukommelsen, adskille apps fra hinanden og tilføje ekstra kontroller for at forhindre angribere i at kapre den normale programstrøm. Nyere Android-versioner bruger også hærdede hukommelsestildelere(nyt vindue) og kontrolstrømsbeskyttelser(nyt vindue), men hvor bredt disse udrulles, afhænger af enhedsproducenten og chipsættet.

iOS

iOS bruger lignende forsvar, herunder hukommelsestilfældiggørelse og streng kodesignering. Til dette tilføjer Apple hardware-assisterede beskyttelser såsom pointer-godkendelse(nyt vindue) på sine nyere chips. Det aktiverer typisk også disse hukommelsesudnyttelsesafbødninger på tværs af alle understøttede enheder på samme tid, hvilket reducerer antallet af sårbare konfigurationer i naturen.

Dom

Begge platforme implementerer moderne beskyttelser mod hukommelsesudnyttelser, men iOS har tendens til at udrulle avancerede hukommelsessikkerhedsfunktioner hurtigere og mere ensartet. Android kan tilbyde sammenlignelige beskyttelser, men implementeringen varierer efter enhed og leverandør.

Baseband

Baseband(nyt vindue) er en separat modemprocessor, der kører sin egen firmware og OS for at håndtere cellulære og andre kommunikationsprotokoller. Det er ikke hoved-CPU’en og kører ofte proprietær kode med forhøjede rettigheder, og kan tilgås eksternt.

Hvis det bliver kompromitteret, kan basebandet fungere som et skjult indgangspunkt under hoved-OS’et og omgå app-sandboxing og mange af kernens indbyggede sikkerhedsbeskyttelser. Basebandet er derfor et af de største tilbageværende problemer i mobil sikkerhed, og selv en perfekt hærdet kerne kan omgås, hvis modemstakken (softwaren, der kører på basebandet) udnyttes.

Android

Android-enheder bruger proprietær modem-firmware (for eksempel fra Qualcomm), hvor hver producent bruger sin egen arkitektur til at isolere basebandet fra resten af systemet. Det er overflødigt at sige, at disse løsninger varierer betydeligt i kvalitet og sikkerhed.

iOS

De fleste iPhones bruger en Qualcomm baseband-chip, selvom Apple fra 2025 med iPhone 16e har introduceret sin egen chip (i skrivende stund kun på visse mellemklassemodeller). Apple isolerer basebandet mere aggressivt end de fleste Android-leverandører ved at bruge hardware-adskillelse, streng IPC(nyt vindue) og hukommelsesbeskyttelser. Imidlertid kan selv disse foranstaltninger og Apples egen modem-hardware ikke garantere, at basebandet vil forblive sikkert.

Dom

Basebandet er den bløde underbug af begge operativsystemer. Apple er bedre til at isolere det end de fleste Android-producenter (især på lav- til mellemklasse-enheder), men det er stadig en bekymrende angrebsflade.

Sikkerhedsopdateringer på iOS og Android

Hvordan sikkerhedsopdateringer udrulles, er velsagtens den mest betydningsfulde praktiske sikkerhedsforskel mellem de to platforme.

Android

Google udgiver rettelser månedligt, men på grund af Androids komplekse forsyningskæde kan det tage måneder for dem at nå forbrugerenheder. OEM-leverandører tilpasser ofte disse rettelser for at give mere enhedsspecifikke opdateringer, som derefter skal certificeres af mobile netværksoperatører.

Desuden stopper de fleste Androids med at modtage opdateringer efter blot to til tre år, afhængigt af enheden og leverandøren, hvilket skaber en massiv population af sårbare enheder.

iOS

Sikkerhedsopdateringer kommer direkte fra Apple og er tilgængelige for understøttede enheder samtidigt. Og fordi adoptionsraterne er høje, kører de fleste iPhones den nyeste iOS-version inden for måneder. Dette betyder, at sikkerhedsrettelser når brugerne hurtigt.

Dom

Androids tilfældige opdateringsøkosystem er den primære årsag til, at iOS anses for at være mere sikkert for ikke-tekniske brugere. Google har forsøgt at adressere dette med Project Mainline(nyt vindue), som bruger modulære systemsikkerhedskomponenter, så de kan blive opdateret via Play Store, sammen med krav om længere support. Men økosystemets fragmentering forbliver et problem.

Googles egne Pixel-enheder modtager i særdeleshed altid de nyeste opdateringer – og nogle andre leverandører (såsom Samsung) er gode til at levere regelmæssige, rettidige opdateringer. Men generelt er det bredere Android-økosystem noget af et rod på dette område.

Malware

Android

Ifølge en rapport fra Check Point Research(nyt vindue) i 2022 var 97 % af mobil malware rettet mod Android-enheder, mens kun 3 % var rettet mod iOS. Dette skyldes i høj grad, at flere mennesker bruger Android, hvilket gør det til et mere attraktivt mål.

Imidlertid bidrager andre faktorer også til dette problem, herunder muligheden for at sideload-apps uden for Play Store, Androids fragmenterede sikkerhedsopdateringsøkosystem, åben adgang til systemfiler og det enorme antal billige enheder, der kører forældet software.

Når det er sagt, reducerer det at downloade apps kun fra Play Store og at holde Deres enhed opdateret med de nyeste sikkerhedsrettelser risikoen betydeligt. Og i modsætning til på iOS kan De installere anti-malware-apps for yderligere at minimere faren.

iOS

iOS-malware eksisterer, men er sjælden. Barrierer såsom kodesignering, App Store-gennemgang og manglen på sideloading gør storskalaangreb vanskelige, og risikoen for gennemsnitlige brugere er derfor væsentligt lavere. Imidlertid smager Apples afvisning af at tillade anti-malware-apps i App Store mere af hybris end ægte bekymring for deres brugere.

Det meste iOS-malware, der eksisterer, er rettet mod jailbroken(nyt vindue) enheder eller udrulles af sofistikerede, statsstøttede aktører, der bruger zero-day-udnyttelser(nyt vindue) som Graphite og Pegasus spyware(nyt vindue). Dette skyldes delvist, at iPhone-brugere ofte anses for at være “højere værdi” mål.

Dom

Android-brugere er meget mere sårbare over for massemålrettet malware af den slags, der længe har plaget Windows-brugere, og af mange af de samme årsager. Imidlertid er iOS-brugere et særligt mål for high-end spionage-malware.

Virksomhedssikkerhed

For erhvervsbrugere handler sikkerhed mindre om teoretisk design og mere om håndterbarhed, opdateringskonsekvens, overholdelse og at reducere risiko i stor skala.

Android

Android Enterprise(nyt vindue) fra Google er et modent virksomhedsadministrationsrammeværk bygget omkring arbejdsprofiler, fuldt administrerede enhedstilstande, zero-touch-tilmelding og hardware-bakket nøglelagerplads.

På korrekt understøttede enheder (især dem i Android Enterprise Recommended-programmet) kan organisationer håndhæve kryptering, blokere oplåsning af bootloader, kræve Play Integrity-attestation(nyt vindue), og bruge profiler til kryptografisk at adskille virksomhedsdata fra personalets personlige apps.

iOS

iOS drager fordel af stram vertikal integration. Opdateringer til hardware, firmware og operativsystem leveres direkte af den samme leverandør, hvilket resulterer i ensartet patch-distribution og forudsigelige supporttidslinjer. Overvåget tilstand, hardware-bakkede nøgler via Secure Enclave, administrerede Apple-id’er og stærk MDM-integration giver mulighed for konsekvent politikhåndhævelse på tværs af enheder.

Dom

På virksomhedsniveau er sikkerhedskløften mellem iOS og Android indsnævret betydeligt. For de fleste organisationer afhænger platformvalg nu mindre af sikkerhedsprincipper og mere af, hvilken platform der passer bedre til deres eksisterende infrastruktur, brugerpræferencer og specifikke krav.

Android vs iOS: Sky-sikkerhedskopi

En ofte overset, men vigtig del af mobil sikkerhed er, hvor og hvordan Deres data sikkerhedskopieres. En enhed kan være perfekt hærdet lokalt, men Deres sikkerhedskopierede data kan der nemt fås adgang til af tredjeparter med adgang til skyen.

Android

Som standard sikkerhedskopierer Android alle Deres data til Google Drev. Dette bruger ikke end-to-end kryptering (E2EE), hvilket betyder, at Google og potentielt andre tredjeparter kan få adgang til Deres filer. Imidlertid introducerede Google fra omkring Android 9 klientsidekryptering, der er knyttet til Deres enheds låseskærmsmetode(nyt vindue) (for eksempel PIN, adgangskode eller mønster). Følgende ting kan være beskyttet med E2EE, selv når de uploades til Googles servere:

- App-data

- SMS-beskeder

- Opkaldshistorik

- Enhedsindstillinger

Virkeligheden er meget mere uensartet. Nogle metadata kan forblive udsat for Google, og implementeringen varierer på tværs af enheder. En svag metode til at låse telefonen op betyder også svage E2EE-beskyttelser i skyen.

Selv når det er implementeret godt, er sikkerhedskopierede dokumenter og billeder ikke end-to-end krypteret, men der er masser af tredjeparts-sky-lagerpladsløsninger tilgængelige for disse, såsom Proton Drive. Avancerede Android-brugere kan udføre fulde enhedssikkerhedskopier via ADB eller brugerdefinerede ROM-gendannelsesværktøjer, hvilket ikke er muligt på standard iOS.

Individuelle Android-leverandører kan også implementere deres egne E2EE-sikkerhedskopiløsninger, såsom Samsungs funktion for Forbedret databeskyttelse(nyt vindue).

iOS

Som standard sikkerhedskopierer iOS alle Deres data til iCloud. Og som standard er Deres iCloud-konto ikke end-to-end krypteret. Som med Google Drev betyder dette, at Apple og potentielt andre tredjeparter kan få adgang til Deres data.

Siden iOS 16.2 har Apple imidlertid tilbudt Avanceret databeskyttelse (ADP), en valgfri funktion, der aktiverer end-to-end kryptering for iCloud-sikkerhedskopier og andre datakategorier. Dette dækker alle sikkerhedskopier, herunder dokumenter og fotos, men kan stadig efterlade nogle metadata udsat.

Adgangskoder og adgangsnøgler lagret i iCloud Keychain (Apples indbyggede adgangskodeadministrator) er beskyttet med ADP og er automatisk tilgængelige for autofyld på tværs af alle Apple-enheder. Dette er praktisk, men i modsætning til tredjeparts-adgangskodeadministratorer såsom Proton Pass, fungerer det kun inden for Apples lukkede økosystem.

Dom

Med ADP aktiveret er iCloud-sikkerhedskopier blandt de stærkeste mainstream-implementeringer af sky-sikkerhedskopiering. Men det er ikke aktiveret som standard, og det er ikke tilgængeligt overalt.

I mellemtiden tilbyder mange Android-enheder nu lignende sikkerhedsniveauer, med end-to-end krypterede sikkerhedskopier ofte aktiveret som standard. Android-enheder kan også kombineres med en sikker tredjeparts-E2EE-sikkerhedskopi- eller adgangskodeadministrationsløsning såsom Proton Drive og Proton Pass, som er tilgængelige på både Android og iOS og kan være særligt nyttige, hvis De bruger enheder fra begge økosystemer.

Operativsystemets fleksibilitet

Uden for sikkerhedsovervejelser er en af Androids mest overbevisende trækplastre dets fleksibilitet. Det kører på enheder designet til at imødekomme næsten ethvert budget, tillader adgang til filsystemet for omfattende tilpasning, og lader Dem installere apps udefra Play Store.

Denne fleksibilitet er kernen i mange af Androids sikkerhedsproblemer. Imidlertid har det også nogle sikkerhedsmæssige fordele.

Android

Som allerede nævnt betyder Androids open source-kerne (AOSP), at den kan blive offentligt og uafhængigt revideret for at sikre, at den gør, hvad den skal. Vigtige komponenter som Linux-kernen, SELinux-politikker og nøglesystembiblioteker har gennemgået årtiers granskning fra det bredere sikkerhedssamfund.

Denne fordel undermineres noget af det faktum, at de fleste enheder også kører proprietær closed-source-kode, herunder dem, der kører “stock” Android. Men avancerede brugere kan erstatte hele OS’et med hærdede, fuldt open source brugerdefinerede ROM’er såsom LineageOS(nyt vindue) og GrapheneOS, som de har fuld kontrol over. Denne fleksibilitet gør det muligt at skræddersy enheder til en specifik trusselsmodel frem for at stole på en fast, one-size-fits-all-konfiguration.

En yderligere overvejelse er, at den blotte mangfoldighed af Android-hardware reducerer “monokulturrisikoen”. Fordi Android kører på enheder fra mange producenter, påvirker en enkelt designfejl ikke automatisk alle enheder i økosystemet.

iOS

Apples strenge kontrol og vertikale integration har mange fordele. Regelmæssige, konsekvente sikkerhedsopdateringer på tværs af økosystemet, en strengt håndhævet tillidskæde, forenklet risikostyring og mere sikrer robust sikkerhed ved standardindstillinger på tværs af alle enheder.

Kompromiset er reduceret fleksibilitet og gennemsigtighed. Brugere og forskere har næsten ingen synlighed i, hvad der foregår under motorhjelmen, og tilpasningen er begrænset.

Dom

Det kan have en pris, men Androids fleksibilitet er det, der trækker mange mennesker til platformen. Mens iOS’ stramt kontrollerede og integrerede tilgang giver en mere sikker oplevelse for de fleste afslappede brugere, er der fordele ved Androids mere åbne model.

Fleksibilitet skaber mere plads til fejlkonfiguration, men det er ikke i sig selv usikkert. I de rette hænder aktiverer det gennemsigtighed, tilpasning og modstandsdygtighed – som alle kan være ægte sikkerhedsstyrker.

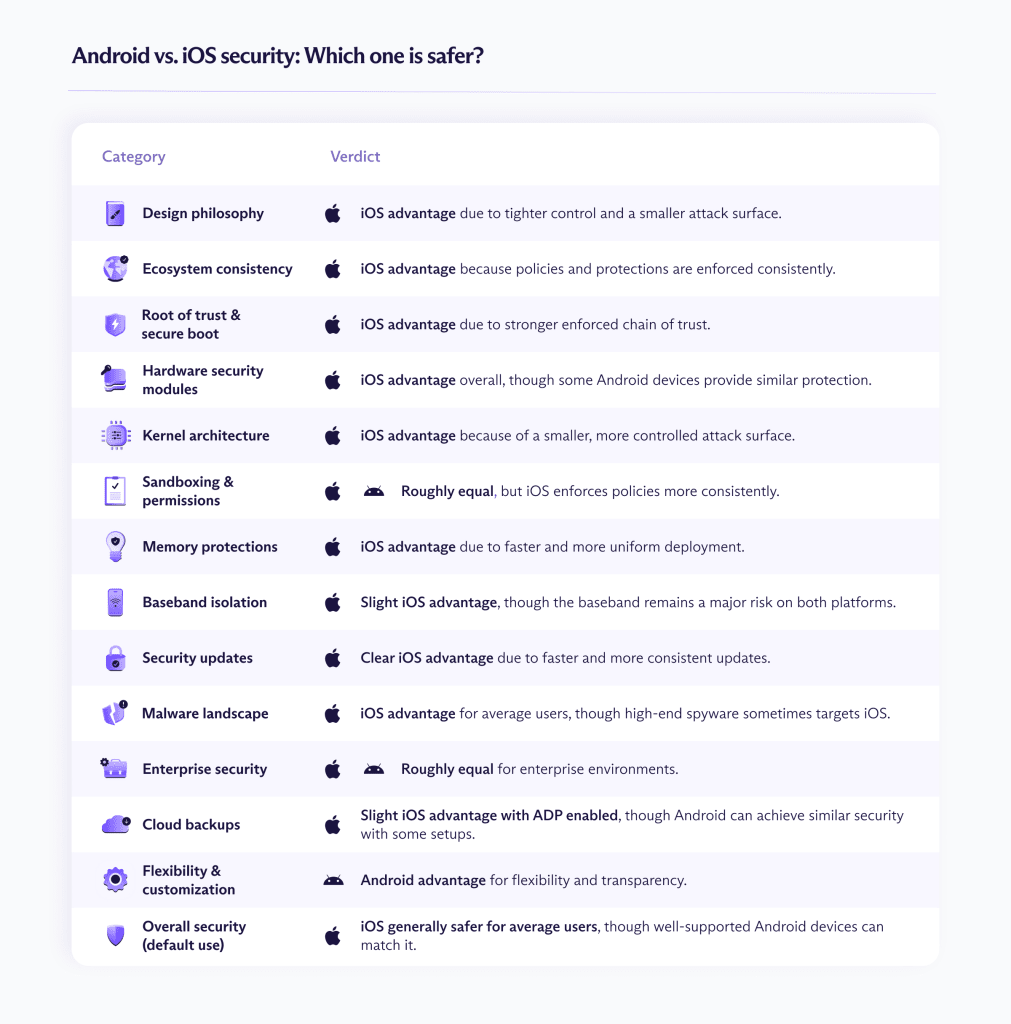

Endelig dom: Android vs. iOS — hvilket OS er mest sikkert?

For den gennemsnitlige ikke-tekniske bruger, der køber en mainstream-enhed og efterlader den på standardindstillinger, har iOS den klare fordel. Apples stramme hardware–software-integration, ensartet håndhævet sikker opstartskæde, konsekvent opdateringslevering og kontrolleret app-økosystem reducerer fragmentering og minimerer brugerdrevet risiko. Resultatet er en mindre angrebsflade og hurtigere patch-adoption på tværs af hele økosystemet.

Android er imidlertid ikke i sig selv usikkert. Hvor det falder igennem, er i manglen på konsekvens på tværs af dets enormt mangfoldige økosystem, hvilket resulterer i en betydelig variation over opdateringstidslinjer, hardwaresikkerhedsimplementeringer og langsigtet support. iOS undgår meget af dette gennem streng vertikal kontrol, hvilket skaber en konsekvent sikker oplevelse på tværs af alle sine produkter.

Men på velunderstøttede enheder (især flagskibsmodeller fra store leverandører og Googles egne Pixel-enheder) er Androids kernesikkerhedsarkitektur meget robust og giver beskyttelser, der kan matche dem i iOS. Og for teknisk sofistikerede brugere med specifikke trusselsmodeller, kan Android konfigureres på måder, der overgår dem i iOS.

Uanset hvilken platform De bruger, kan De forbedre Deres online privatliv med en god VPN(nyt vindue). Og for dem, der bruger mere end én enhed, kan tredjepartsløsninger såsom Proton Pass og Proton Drive sikre Deres følsomme data på tværs af flere platforme.

Ofte stillede spørgsmål

Er iOS mere sikkert end Android?

Ikke i sig selv, men De kan være sikker på, at alle iOS-enheder er meget sikre. Android-enheder kan også være meget sikre, men dette afhænger i høj grad af, hvem der laver dem, og om de stadig understøttes med sikkerhedsopdateringer.

Er iPhones sværere at hacke end Android?

Android-telefoner er meget mere sårbare over for hacking gennem malware, i høj grad fordi det meste malware retter sig mod den mere populære platform. iPhones er et særligt mål for sofistikerede hackere, der leder efter mål af høj værdi.

Hvilken telefon er den sikreste mod hackere?

Dette afhænger af Deres trusselsmodel. For de fleste mennesker er iPhones mere sikre. Men hvis De holder Dem til kun at downloade Android-apps fra Play Store, er det også usandsynligt, at De bliver hacket.