De fleste av oss bruker en mobilenhet for å få tilgang til internett og håndtere ulike dataaktiviteter. For et økende antall av oss er telefonen den primære enheten vår. Og for mange, spesielt i utviklingsland, er det den eneste enheten.

Vi bruker telefonene våre til pålogget nettbank og shopping, interaksjon med offentlige tjenester, og en rekke andre personlige og svært sensitive påloggede oppgaver. De lagrer og organiserer også kontaktene våre, kalenderhendelser, intime bilder, meldinger, notater og mye mer. Sikkerheten til mobilenhetene våre (spesielt telefonene våre) er derfor av avgjørende betydning.

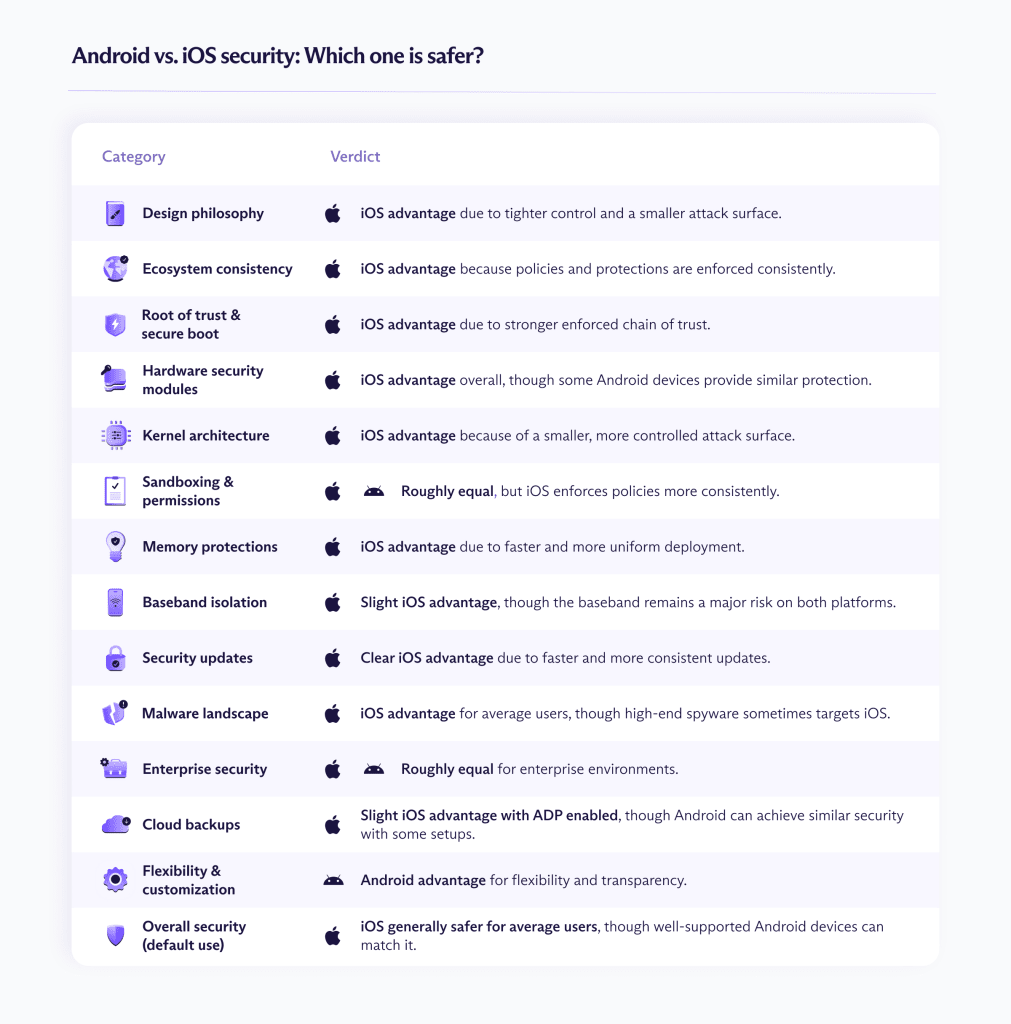

To mobile operativsystemer dominerer markedet:

- Android: Et åpent (men ikke fullstendig åpen kildekode) operativsystem med en global markedsandel(nytt vindu) på 69 %. Selv om det er utviklet av Google, kjører det på maskinvare fra mange forskjellige produsenter.

- iOS (inkludert iPadOS i denne artikkelen): Et lukket («innhegnet hage») operativsystem utviklet av Apple og brukt utelukkende på deres egen maskinvare (iPhone og iPad). Mens det står for bare 29,3 % av det globale markedet for mobile OS, har iOS en andel på 61 % i USA.

I denne artikkelen tar vi et dypdykk i hvorvidt Android eller iOS er sikrest. Det er et komplekst spørsmål med nyanser på begge sider, men det tilbakevendende temaet er kontrasten mellom Androids åpne tilnærming og iOS sin innhegnede hage.

- Sikkerhets- og designfilosofi

- Tillitsrot og sikker oppstart

- Maskinvaresikkerhetsmoduler

- Kjerne

- Sandkassekjøring og tillatelser

- Minne

- Baseband

- Sikkerhetsoppdateringer

- Skadelig programvare

- Bedriftssikkerhet

- Sikkerhetskopi i skyen

- Fleksibilitet i operativsystem

- Endelig dom

- Vanlige spørsmål

Android vs. iOS: Sikkerhets- og designfilosofi

Android

Android er et åpent operativsystem designet for å kjøre på et bredt spekter av maskinvare fra forskjellige produsenter. Dette betyr at det kjører på alt fra billige telefoner uten navn til flaggskipsenheter i toppklassen fra produsenter som Samsung, Huawei, Motorola og Google selv.

Android er bygget på en kjerne med åpen kildekode kjent som Android Open Source Project (AOSP), men de fleste enheter kjører Googles proprietære versjon. Denne bruker komponenter med lukket kildekode, for eksempel Google Mobile Services, Google Play Butikk og dens tilhørende utviklingsplattform Google Play Services. På toppen av dette legger de fleste produsenter til sin egen proprietære kode på enhetene sine.

Denne fragmenteringen betyr at sikkerhetsoppdateringer og funksjoner rulles ut inkonsekvent over hele økosystemet. Imidlertid gir Androids åpne natur også rom for mer åpenhet, siden uavhengige sikkerhetsforskere kan revidere mye av koden.

iOS

iOS, derimot, er et stramt kontrollert økosystem. Apple kontrollerer maskinvaren, operativsystemet og app-distribusjonskjeden. Dette skaper en mindre angrepsflate fordi hver komponent er utformet for å fungere sammen under strenge spesifikasjoner. Tilnærmingen med en innhegnet hage betyr at Apple kan håndheve sikkerhetsretningslinjer konsekvent på tvers av alle enheter.

Dom

På papiret er dette en enkel seier for iOS sin innhegnede hage over Androids oppdelte økosystem. Med AOSP er det imidlertid mulig å bygge versjoner av Android som er minst like sikre som iOS.

Et annet viktig poeng er at denne vurderingen bare vurderer Android-systemet som helhet. Individuelle produsenter som Samsung (som lager nesten en tredjedel(nytt vindu) av alle Android-enheter på markedet), er mye flinkere til å pushe regelmessige sikkerhetsoppdateringer og støtte eldre enheter enn Android-økosystemet som helhet, og de matcher noen ganger eller til og med overgår Apples støtte(nytt vindu) for flaggskipsenhetene sine.

iOS vs. Android: Teknisk sikkerhet

Tillitsrot og sikker oppstart

Tillitsroten (root of trust) er den første klarerte maskinvaren eller fastvaren i et system som ikke kan endres, og som brukes til å verifisere alt annet. Sikker oppstart (secure boot) er prosessen med å bruke tillitsroten til å verifisere hvert trinn i oppstartsprosessen. Sammen utgjør de ryggraden i moderne sikkerhet for smarttelefoner og PC-er.

Android

Android bruker Android Verified Boot (AVB) for å sikre at systempartisjoner blir kryptografisk verifisert ved oppstart. Android-oppstartslastere (bootloadere) kan imidlertid vanligvis låses opp (for utvikling og for å tillate tilpassede ROM-er), noe som bryter tillitskjeden.

Google krever AVB for enheter som leveres med Google Mobile Services, og de største produsentene implementerer det generelt. Imidlertid varierer håndhevelsen i praksis. Mange leverandører lar brukere låse opp oppstartslastere eller bruke tillatende konfigurasjoner som reduserer de praktiske sikkerhetsgarantiene til oppstartskjeden.

Enheter uten Google-sertifisering (som forgreninger med åpen kildekode og rimelige OEM-bygg) er ikke underlagt AVB-krav og implementerer kanskje ikke Verified Boot i det hele tatt.

iOS

iOS håndhever strengt en fullstendig låst sikker oppstartskjede forankret i en uforanderlig Boot ROM-maskinvare. Hvert trinn i oppstartsprosessen må være signert av Apple, og usignert fastvare kan ikke kjøres uten å utnytte sårbarheter.

Dom

Nok en seier for Apple, ettersom iOS håndhever en sterkere tillitsrot. Androids løsning er til sammenligning sikker på papiret, men selv om dens større fleksibilitet når det gjelder opplåsing av oppstartslasteren har praktiske fordeler, svekker det fundamentalt tillitskjeden og har derfor en sikkerhetskostnad. Igjen avhenger imidlertid alvorlighetsgraden av dette problemet i stor grad av hvem som lager telefonen din.

Maskinvaresikkerhetsmoduler

En maskinvaresikkerhetsmodul (HSM) er en dedikert sabotasjesikker maskinvare som sikkert genererer, lagrer og bruker kryptografiske nøkler slik at sensitive hemmeligheter aldri forlater maskinvaren i ren tekst.

Android

Android-enheter bruker leverandørspesifikke HSM-løsninger, som for eksempel klarerte kjøringsmiljøer(nytt vindu) (maskinvare-isolerte sikre områder i hovedprosessoren) og maskinvaresikkerhetsbrikker (som Pixels Titan M og Samsung Knox). Styrken til disse sikkerhetsløsningene kan variere mye, og noen lavpris-enheter er til og med avhengige av programvarebasert nøkkellagring.

iOS

Apple-enheter bruker Secure Enclave Processor, en dedikert brikke som lagrer krypteringsnøkler og biometriske data, isolert fra hovedprosessoren (CPU) og herdet mot brute force-angrep.

Dom

Apple-enheter gir konsekvent sterk maskinvarebeskyttelse av nøkler. Noen Android-telefoner tilbyr lignende sikkerhetsnivåer, men som er i ferd med å bli et tema i denne artikkelen, avhenger det i stor grad av leverandøren.

Kjerne

Kjernen er broen mellom maskinvaren til en enhet og programvaren den kjører.

Android

Android kjører en Linux-kjerne, men de fleste leverandører legger til drivere for å sikre kompatibilitet med maskinvaren sin, for eksempel proprietære drivere fra Qualcomm og MediaTek. Disse øker kjernens angrepsflate massivt (måter å angripe den på) og har historisk sett aktivert utnyttelser for rettighetseskalering(nytt vindu).

iOS

iOS bruker Apples XNU-kjerne med obligatorisk kodesignering og et stramt kontrollert driver-økosystem, noe som resulterer i en mindre og mer konsekvent angrepsflate.

Dom

Takket være Apples fullstendige kontroll over hele produksjonsprosessen, har iOS en mindre og mer stramt kontrollert angrepsflate i kjernen. Android, derimot, må forholde seg til et komplekst leverandørøkosystem som påvirker selv premium-enheter. For eksempel bruker Samsung ofte Qualcomm Snapdragon-prosessorer i flaggskipsenhetene sine. Å støtte denne tredjeparts maskinvaren krever ytterligere kjernedrivere, noe som øker angrepsflaten.

Sandkassekjøring og tillatelser

Begge operativsystemer bruker sandkassekjøring. Dette betyr at hver app kjører isolert med begrenset tilgang til systemressurser og data fra andre apper. Imidlertid er implementeringen og tillatelsesmodellene de bruker forskjellige.

Android

Moderne Android-versjoner tilbyr robust sandkassekjøring med kjøretidstillatelser, engangstillatelser, granulære kontroller og personvernsindikatorer som ligner på iOS. Fordi produsenter kan modifisere OS-et, varierer imidlertid tillatelseshåndteringen mellom enheter.

iOS

iOS håndhever streng sandkassekjøring og rettighetsbaserte tillatelser kontrollert av Apple, med begrenset kommunikasjon mellom apper og sterk filsystemisolasjon.

Dom

Som standard tilbyr både iOS og Android sterk sandkassekjøring. Men Android-leverandører holder seg ofte ikke til standardinnstillingene.

Minne

Moderne operativsystemer er bygget for å forsvare mot hacking-teknikker som utnytter feil i hvordan programvare bruker minne. Disse sårbarhetene kan la angripere ta kontroll over en enhet uten at du engang merker det.

Android

Android bruker flere innebygde beskyttelser for å gjøre feil i programvaren vanskeligere å utnytte. Disse inkluderer randomisering av hvor programmer og data bor i minnet, atskillelse av apper fra hverandre og å legge til ekstra kontroller for å forhindre angripere fra å kapre den normale programflyten. Nyere Android-versjoner bruker også herdede minneallokatorer(nytt vindu) og beskyttelse av kontrollflyt(nytt vindu), men hvor mye disse distribueres avhenger av enhetsprodusenten og brikkesettet.

iOS

iOS bruker lignende forsvar, inkludert minnerandomisering og streng kodesignering. Til dette legger Apple til maskinvareassisterte beskyttelser som pekerautentisering(nytt vindu) på sine nyere brikker. De aktiverer også vanligvis disse begrensningene for minneutnyttelse på tvers av alle støttede enheter samtidig, noe som reduserer antall sårbare konfigurasjoner i omløp.

Dom

Begge plattformer implementerer moderne beskyttelser mot minneutnyttelse, men iOS har en tendens til å distribuere avanserte minnesikkerhetsfunksjoner raskere og mer enhetlig. Android kan tilby sammenlignbare beskyttelser, men implementeringen varierer etter enhet og leverandør.

Basebånd

Basebåndet(nytt vindu) er en separat modemprosessor som kjører sin egen fastvare og OS for å brukernavn mobil- og andre kommunikasjonsprotokoller. Det er ikke den primære CPU-en, kjører ofte proprietær kode med forhøyede rettigheter, og det kan gis tilgang eksternt.

Hvis kompromittert, kan basebåndet fungere som et skjult inngangspunkt under hoved-OS-et, og omgå app-sandkassering og mange av kjerne sek innebygde sikkerhetsbeskyttelser. Basebåndet er derfor et av de største gjenværende problemene innen mobilsikkerhet, og selv en perfekt herdet kjerne kan omgås hvis modemstakken (programvaren som kjører på basebåndet) utnyttes.

Android

Android-enheter bruker proprietær modemfastvare (for eksempel fra Qualcomm), hvor hver produsent bruker sin egen arkitektur for å isolere basebåndet fra resten av systemet. Det sier seg selv at disse løsningene varierer betydelig i kvalitet og sikkerhet.

iOS

De fleste iPhone-telefoner bruker en Qualcomm-basebåndbrikke, selv om Apple, fra og med iPhone 16e i 2025, har introdusert sin egen brikke (i skrivende stund bare på visse mellomklassemodeller). Apple isolerer basebåndet mer aggressivt enn de fleste Android-leverandører, ved bruk av maskinvareseparasjon, streng IPC(nytt vindu) og minnebeskyttelse. Imidlertid kan selv disse tiltakene og Apple sek egen modemmaskinvare ikke garantere at basebåndet forblir sikkert.

Dom

Basebåndet er den myke buken til begge operativsystemer. Apple er bedre til å isolere det enn de fleste Android-produsenter (spesielt på lav- til mellomklasse-enheter), men det er fortsatt en bekymringsfull angrepsflate.

Sikkerhetsoppdater på iOS og Android

Hvordan sikkerhetsoppdater rulles ut er uten tvil den mest betydelige praktiske sikkerhetsforskjellen mellom de to plattformene.

Android

Google gir ut oppdater månedlig, men på grunn av Android sek komplekse forsyningskjede, kan det ta måneder før de når forbrukerenheter. OEM-leverandører tilpasser ofte disse oppdater for å gi mer enhetsspesifikke oppdater, som deretter må sertifiseres av mobilnettverksoperatører.

I tillegg slutter de fleste Android-enheter å motta oppdater etter bare to til tre år, avhengig av enhet og leverandør, noe som skaper en massiv populasjon av sårbare enheter.

iOS

Sikkerhetsoppdater kommer direkte fra Apple og er tilgjengelige for støttede enheter samtidig. Og fordi adopsjonsraten er høy, kjører de fleste iPhone-telefoner den nyeste iOS-versjonen i løpet av måneder. Dette betyr at sikkerhetsoppdater når brukere raskt.

Dom

Android sek tilfeldige oppdater-økosystem er hovedgrunnen til at iOS regnes som tryggere for ikke-tekniske brukere. Google har forsøkt å adresse dette med Project Mainline(nytt vindu), som bruker modulære systemsikkerhetskomponenter slik at de kan bli oppdatert via Play Butikk, sammen med krav til lengre støtte. Men økosystemets fragmentering forblir et problem.

Spesielt Google sek egne Pixel-enheter mottar alltid de nyeste oppdater — og noen andre leverandører (som Samsung) er gode på å levere regelmessige, betimelige oppdater. Men generelt er det bredere Android-økosystemet litt av et rot på dette området.

Skadelig programvare

Android

Ifølge en rapport fra Check Point Research(nytt vindu) i 2022, rettet 97 % av mobil skadelig programvare seg mot Android-enheter, mens bare 3 % rettet seg mot iOS. Dette er i stor grad fordi flere bruker Android, noe som gjør det til et mer attraktivt mål.

Imidlertid bidrar også andre faktorer til dette problemet, inkludert muligheten til å sidilaste apper utenfor Play Butikk, Android sek fragmenterte sikkerhetsoppdater-økosystem, åpen tilgang til systemfil-er, og det enorme antallet billige enheter som kjører utdatert programvare.

Når det er sagt, reduserer det risikoen betydelig å bare laste ned app-er fra Play Butikk og holde enheten din oppdatert med de nyeste sikkerhetsoppdateringene. Og i motsetning til på iOS, kan du installere anti-skadelig programvare-app-er for å minimer faren ytterligere.

iOS

iOS skadelig programvare eksisterer, men er sjelden. Barrierer som kodesignering, App Store-gjennomgang og mangelen på sidelasting gjør angrep i stor skala vanskelige, og risikoen for gjennomsnittlige brukere er derfor vesentlig lavere. Imidlertid smaker Apple sek nektelse av å tillate anti-skadelig programvare-app-er på App Store mer av hybris enn ekte bekymring for sine brukere.

Det meste av iOS skadelig programvare som faktisk eksisterer, retter seg mot jailbreakede(nytt vindu) enheter eller distribueres av sofistikerte, statsstøttede aktører som bruker null-dags-utnyttelser(nytt vindu) som Graphite og Pegasus forfalskning av e-postadresser (spoofing)(nytt vindu). Til dels er dette fordi iPhone-brukere ofte anses som «høyverdige» mål.

Dom

Android-brukere er mye mer sårbare for massemålrettet skadelig programvare av den typen som lenge har plaget Windows-brukere, og av mange av de samme grunnene. Imidlertid er iOS-brukere et spesielt mål for høykvalitets spionasje-skadelig programvare.

Bedriftssikkerhet

For bedriftsbrukere handler sikkerhet mindre om teoretisk design og mer om håndterbarhet, oppdater-konsistens, samsvar og risikoreduksjon i stor skala.

Android

Android Enterprise(nytt vindu) fra Google er et modent rammeverk for bedriftsadministrasjon bygget rundt jobbprofiler, fullt administrerte enhetsmoduser, nullberøringsregistrering og maskinvarestøttet nøkkellagring.

På riktig støttede enheter (spesielt de i Android Enterprise Recommended-programmet), kan organisasjoner håndheve kryptering, blokkere opplåsing av oppstartslaster, kreve Play Integrity-attestering(nytt vindu), og bruke profiler for å kryptografisk skille bedriftsdata fra de ansattes personlige app-er.

iOS

iOS drar nytte av tett vertikal integrasjon. Maskinvare, fastvare og operativsystem-oppdateringer leveres direkte av samme leverandør, noe som resulterer i enhetlig oppdateringsdistribusjon og forutsigbare støtte-tidslinjer. Overvåket modus, maskinvarestøttede nøkler via Secure Enclave, administrerte Apple ID-er, og sterk MDM-integrasjon tillater konsekvent håndheving av retningslinjer på tvers av enheter.

Dom

På bedriftsnivå har sikkerhetsgapet mellom iOS og Android blitt betydelig smalere. For de fleste organisasjoner avhenger plattformvalg nå mindre av sikkerhetsfundamenter og mer om hvilken plattform som samsvarer bedre med deres eksisterende infrastruktur, bruker-preferanser og spesifikke krav.

Android vs iOS: Sky-sikkerhetskopi

En ofte oversett, men viktig del av mobilsikkerhet, er hvor og hvordan dataene dine sikkerhetskopieres. En enhet kan være perfekt herdet lokalt, men de sikkerhetskopierte dataene dine kan lett få tilgang av tredjeparter med tilgang til skyen.

Android

Som standard sikkerhetskopierer Android alle dataene dine til Google Drive. Dette bruker ikke ende-til-ende-kryptering (E2EE), noe som betyr at Google og potensielt andre tredjeparter kan få tilgang til filene dine. Imidlertid introduserte Google rundt Android 9 klientside-kryptering knyttet til enhetens låseskjermmetode(nytt vindu) (for eksempel PIN, passord eller mønster). Følgende ting kan beskyttes med E2EE, selv når de lastes opp til Google sek servere:

- \n

- App-data \n \n

- SMS-meldinger \n \n

- Anropshistorikk \n \n

- Enhets-innstillinger \n

Virkeligheten er mye mer ujevn. Noe metadata kan forbli eksponert for Google, og implementeringen varierer på tvers av enheter. En svak metode for telefonopplåsing betyr også svake E2EE-beskyttelser i skyen.

Selv når det er implementert godt, er sikkerhetskopierte dokumenter og bilder ikke ende-til-ende-kryptert, men det finnes mange tredjeparts løsninger for sky-lagring tilgjengelig for disse, for eksempel Proton Drive. Avanserte Android-brukere kan utføre fulle enhets-sikkerhetskopier via ADB eller tilpasset ROM-gjenopprettingsverktøy, noe som ikke er mulig på standard iOS.

Individuelle Android-leverandører kan også implementere sine egne E2EE-sikkerhetskopi-løsninger, for eksempel Samsung sek Enhanced Data Protection(nytt vindu)-funksjon.

iOS

Som standard sikkerhetskopierer iOS alle dataene dine til iCloud. Og som standard er iCloud-kontoen din ikke ende-til-ende-kryptert. Som med Google Drive betyr dette at Apple og potensielt andre tredjeparter kan få tilgang til dataene dine.

Siden iOS 16.2 har Apple imidlertid tilbudt Advanced Data Protection (ADP), en valgfri funksjon som aktiverer ende-til-ende-kryptering for iCloud-sikkerhetskopier og andre datakategorier. Dette dekker alle sikkerhetskopier, inkludert dokumenter og bilder, men kan fortsatt etterlate noe metadata eksponert.

Passord og passnøkler lagret i iCloud Keychain (Apple sek innebygde passordapp) er beskyttet med ADP, og er automatisk tilgjengelige for autofyll på tvers av alle Apple-enheter. Dette er praktisk, men i motsetning til tredjeparts passordapp-er som Proton Pass, fungerer det bare innenfor Apple sek lukk økosystem.

Dom

Med ADP aktivert er iCloud-sikkerhetskopier blant de sterkeste implementeringene for mainstream sky-sikkerhetskopi som er tilgjengelige. Men det er ikke aktivert som standard, og det er ikke tilgjengelig overalt.

I mellomtiden tilbyr mange Android-enheter nå lignende sikkerhetsnivåer, med ende-til-ende-krypterte sikkerhetskopier som ofte er aktivert som standard. Android-enheter kan også kombineres med en sikker tredjeparts E2EE-sikkerhetskopi- eller passord-administrasjonsløsning som Proton Drive og Proton Pass, som er tilgjengelige på både Android og iOS og kan være spesielt nyttige hvis du bruker enheter fra begge økosystemer.

Operativsystem-fleksibilitet

Utenom sikkerhetshensyn er en av Android sek mest overbevisende fordeler fleksibiliteten. Det kjører på enheter designet for å møte nesten ethvert budsjett, gir tilgang til filsystemet for omfattende tilpasning, og lar deg installere app-er utenfor Play Butikk.

Denne fleksibiliteten er selve kjernen i mange av Android sek sikkerhets-problem-er. Den har imidlertid også noen sikkerhetsfordeler.

Android

Som allerede nevnt, betyr Android sek åpen kildekode-kjerne (AOSP) at den kan bli offentlig og uavhengig revidert for å sikre at den gjør det den skal. Viktige komponenter som Linux-kjernen, SELinux-retningslinjer og viktige systembiblioteker har gjennomgått flere tiår med gransking fra det bredere sikkerhetssamfunnet.

Denne fordelen undergraves noe av det faktum at de fleste enheter også kjører proprietær lukket-kildekode-kode, inkludert de som kjører «standard» Android. Men avanserte brukere kan erstatte hele OS-et med herdede, fullt åpen-kildekode tilpassede ROM-er som LineageOS(nytt vindu) og GrapheneOS, som de har full kontroll over. Denne fleksibiliteten gjør det mulig å skreddersy enheter til en spesifikk trusselmodell fremfor å stole på en fastsatt én-størrelse-passer-alle-konfigurasjon.

En ytterligere vurdering er at den rene mangfoldigheten av Android-maskinvare reduserer «monokultur-risikoen». Fordi Android kjører på enheter fra mange produsenter, påvirker ikke én enkelt designfeil automatisk alle enheter i økosystemet.

iOS

Apple sek strenge kontroll og vertikale integrasjon har mange fordeler. Regelmessige, konsekvente sikkerhetsoppdateringer på tvers av økosystemet, en strengt håndhevet tillitskjede, forenklet risikostyring og mer sikrer robust sikkerhet ved standard-innstillinger på tvers av alle enheter.

Avveiningen er redusert fleksibilitet og transparens. Brukere og forskere har nesten ingen innsikt i hva som skjer under panseret, og tilpasningen er begrenset.

Dom

Det har kanskje en pris, men Android sek fleksibilitet er det som trekker mange mennesker til plattformen. Mens iOS sek tett kontrollerte og integrerte tilnærming gir en tryggere opplevelse for de fleste vanlige brukere, er det fordeler ved Android sek mer åpne modell.

Fleksibilitet skaper mer rom for feilkonfigurasjon, men det er ikke iboende usikkert. I de rette hender aktiverer det transparens, tilpasning og robusthet — noe som alle kan være genuine sikkerhetsstyrker.

Endelig dom: Android vs. iOS — hvilket OS er sikrest?

For den gjennomsnittlige ikke-tekniske brukeren som kjøper en ordinær enhet og lar den stå på standard-innstillinger, har iOS en tøm fordel. Apple sek tette integrasjon mellom maskinvare og programvare, enhetlig håndhevede sikre oppstartskjede, konsekvente oppdater-levering og kontrollerte app-økosystem reduserer fragmentering og minimerer brukerdrevet risiko. Resultatet er en mindre angrepsflate og raskere oppdateringsadopsjon på tvers av hele økosystemet.

Imidlertid er ikke Android iboende usikkert. Der det feiler, er mangelen på konsistens på tvers av dets enormt mangfoldige økosystem, noe som resulterer i betydelig variasjon over oppdater-tidslinjer, implementeringer av maskinvaresikkerhet og langsiktig støtte. iOS unngår mye av dette gjennom streng vertikal kontroll, noe som skaper en konsekvent sikker opplevelse på tvers av alle produktene deres.

Men på godt støttede enheter (spesielt flaggskipmodeller fra store leverandører og Google sek egne Pixel-enheter), er Android sek kjernesikkerhetsarkitektur svært robust, og gir beskyttelser som kan matche de til iOS. Og for teknisk sofistikerte brukere med spesifikke trusselmodeller, kan Android konfigureres på måter som overgår iOS.

Uansett hvilken plattform du bruker, kan du forbedre ditt pålogget personvern med en god VPN(nytt vindu). Og for de som bruker mer enn én enhet, kan tredjeparts løsninger som Proton Pass og Proton Drive sikre de sensitive dataene dine på tvers av flere plattformer.

Ofte stilte spørsmål

Er iOS sikrere enn Android?

Ikke i seg selv, men du kan være sikker på at alle iOS-enheter er svært sikre. Android-enheter kan også være veldig sikre, men dette avhenger i stor grad av hvem som produserer dem og om de fortsatt støttes med sikkerhets-oppdateringer.

Er iPhone-telefoner vanskeligere å hacke enn Android?

Android-telefoner er mye mer sårbare for hacking gjennom skadelig programvare, i stor grad fordi mesteparten av den skadelige programvaren er rettet mot den mer populære plattformen. iPhone-telefoner er et spesielt mål for sofistikerte hackere som leter etter høyverdige mål.

Hvilken telefon er tryggest mot hackere?

Dette avhenger av trusselmodellen din. For de fleste er iPhones tryggere. Men hvis du holder deg til bare å laste ned Android-apper fra Play Butikk, er det også usannsynlig at du blir hakket.