La mayoría de nosotros usa un dispositivo móvil para acceder a internet y realizar diversas actividades informáticas. Para un número cada vez mayor de nosotros, el teléfono es nuestro dispositivo principal. Y para muchos, especialmente en los países en desarrollo, es el único dispositivo.

Usamos nuestros teléfonos para servicios bancarios y compras online, para interactuar con servicios gubernamentales y para muchas otras tareas online personales y muy sensibles. También almacenan y organizan nuestros contactos, eventos del calendario, fotos íntimas, mensajes, notas y mucho más. Por eso, la seguridad de nuestros dispositivos móviles (especialmente nuestros teléfonos) es de importancia crítica.

Dos sistemas operativos móviles dominan el mercado:

- Android: un sistema operativo abierto (pero no totalmente de código abierto) con una cuota de mercado global(ventana nueva) del 69 %. Aunque lo desarrolla Google, funciona en hardware de muchos fabricantes diferentes.

- iOS (incluido iPadOS a efectos de este artículo): un sistema operativo cerrado («jardín amurallado») desarrollado por Apple y utilizado exclusivamente en su propio hardware (iPhone y iPad). Aunque representa solo el 29,3 % del mercado global de SO móviles, iOS disfruta de una cuota del 61 % en Estados Unidos.

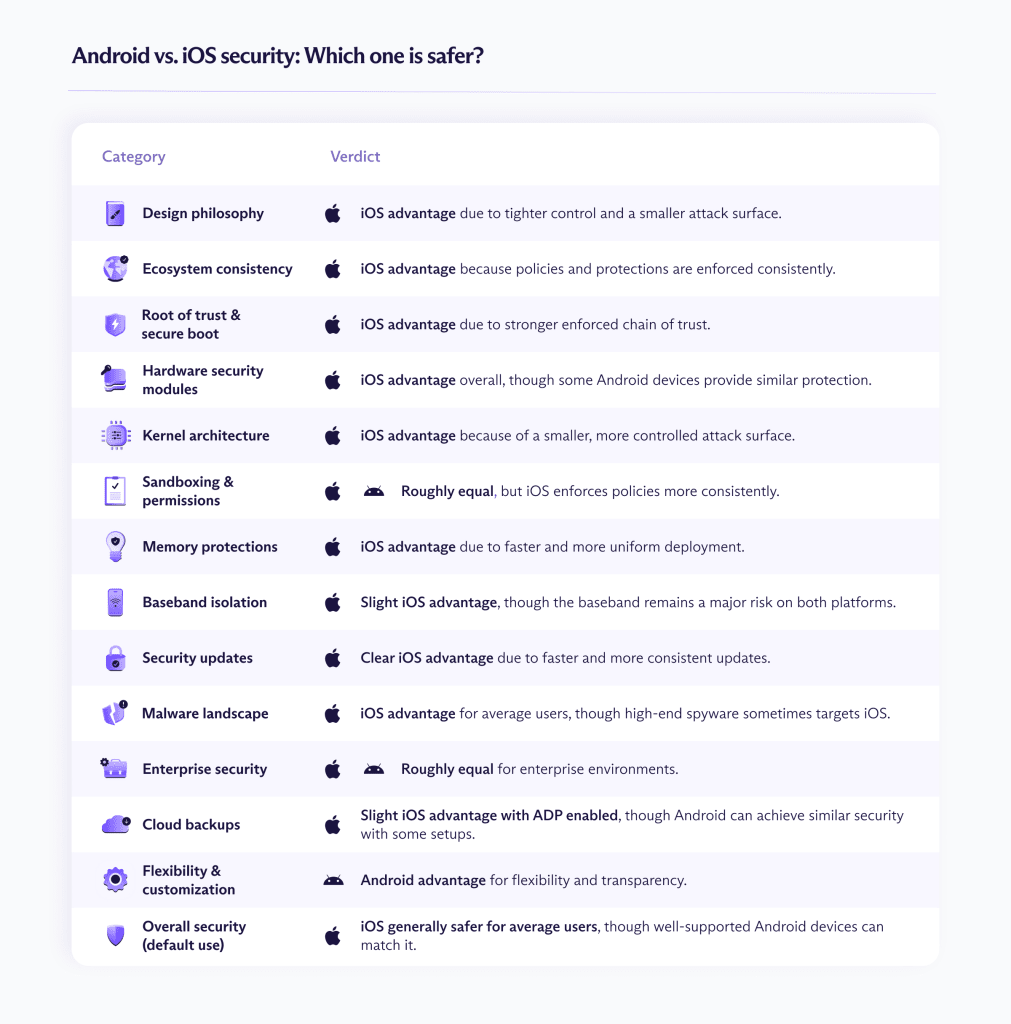

En este artículo, analizamos en profundidad si Android o iOS es más seguro. Es una pregunta compleja con matices en ambos lados, pero el tema recurrente es el contraste entre el enfoque abierto de Android y el jardín amurallado de iOS.

- Filosofía de seguridad y diseño

- Raíz de confianza y arranque seguro

- Módulos de seguridad de hardware

- Kernel

- Sandboxing y permisos

- Memoria

- Banda base

- Actualizaciones de seguridad

- Malware

- Seguridad empresarial

- Copia de seguridad en la nube

- Flexibilidad del sistema operativo

- Veredicto final

- Preguntas frecuentes

Android vs. iOS: seguridad y filosofía de diseño

Android

Android es un sistema operativo abierto diseñado para funcionar en una amplia variedad de hardware de distintos fabricantes. Esto significa que funciona en todo, desde teléfonos baratos sin marca hasta dispositivos insignia de gama alta de fabricantes como Samsung, Huawei, Motorola y la propia Google.

Android se basa en un núcleo de código abierto conocido como Android Open Source Project (AOSP), pero la mayoría de los dispositivos ejecutan la versión propietaria de Google. Esta utiliza componentes de código cerrado, como Google Mobile Services, Google Play Store y su plataforma de desarrollo asociada Google Play Services. Además, la mayoría de los fabricantes añade su propio código propietario a sus dispositivos.

Esta fragmentación significa que los parches y las funciones de seguridad se implementan de forma desigual en todo el ecosistema. Sin embargo, la naturaleza abierta de Android también permite una mayor transparencia, ya que investigadores de seguridad independientes pueden auditar gran parte del código.

iOS

iOS, por otro lado, es un ecosistema estrechamente controlado. Apple controla el hardware, el sistema operativo y la cadena de distribución de aplicaciones. Esto crea una superficie de ataque más pequeña porque cada componente está diseñado para funcionar en conjunto bajo especificaciones estrictas. El enfoque de jardín amurallado significa que Apple puede aplicar políticas de seguridad de forma coherente en todos los dispositivos.

Veredicto

Sobre el papel, esta es una victoria fácil para el jardín amurallado de iOS frente al ecosistema fragmentado de Android. Sin embargo, con AOSP, es posible crear versiones de Android que sean al menos tan seguras como iOS.

Otro punto importante es que esta evaluación solo considera el sistema Android en su conjunto. Fabricantes individuales como Samsung (que fabrica casi un tercio(ventana nueva) de todos los dispositivos Android del mercado) son mucho mejores a la hora de ofrecer actualizaciones de seguridad periódicas y dar soporte a dispositivos antiguos que el ecosistema Android en su conjunto, y a veces igualan o incluso superan el soporte de Apple(ventana nueva) para sus dispositivos insignia.

iOS vs Android: seguridad técnica

Raíz de confianza y arranque seguro

La raíz de confianza es la primera pieza de hardware o firmware de confianza en un sistema que no puede alterarse y que se utiliza para verificar todo lo demás. El arranque seguro es el proceso de usar la raíz de confianza para verificar cada etapa del proceso de arranque. Juntos, forman la columna vertebral de la seguridad moderna de smartphones y PC.

Android

Android utiliza Android Verified Boot (AVB) para garantizar que las particiones del sistema se verifiquen criptográficamente al iniciarse. Sin embargo, los bootloaders de Android suelen poder desbloquearse (para desarrollo y para permitir ROM personalizadas), lo que rompe la cadena de confianza.

Google exige AVB para los dispositivos que se envían con Google Mobile Services, y los fabricantes principales suelen implementarlo. Sin embargo, su aplicación varía en la práctica. Muchos proveedores permiten a los usuarios desbloquear bootloaders o usar configuraciones permisivas que reducen las garantías prácticas de seguridad de la cadena de arranque.

Los dispositivos sin certificación de Google (como las bifurcaciones de código abierto y las compilaciones OEM de bajo coste) no están sujetos a los requisitos de AVB y puede que ni siquiera implementen Verified Boot.

iOS

iOS aplica estrictamente una cadena de arranque seguro totalmente bloqueada con raíz en una Boot ROM de hardware inmutable. Cada etapa del proceso de arranque debe estar firmada por Apple, y el firmware sin firmar no puede ejecutarse sin explotar vulnerabilidades.

Veredicto

Otra victoria para Apple, ya que iOS aplica una raíz de confianza más sólida. La solución de Android es comparativamente segura sobre el papel, pero aunque su mayor flexibilidad para desbloquear el bootloader tiene ventajas prácticas, debilita fundamentalmente la cadena de confianza y, por tanto, tiene un coste en seguridad. Una vez más, la gravedad de este problema depende mucho de quién fabrique tu teléfono.

Módulos de seguridad de hardware

Un módulo de seguridad de hardware (HSM) es una pieza de hardware dedicada y resistente a manipulaciones que genera, almacena y utiliza claves criptográficas de forma segura para que los secretos sensibles nunca abandonen el hardware en texto plano.

Android

Los dispositivos Android utilizan soluciones HSM específicas del proveedor, como los entornos de ejecución de confianza(ventana nueva) (áreas seguras aisladas por hardware dentro del procesador principal) y chips de seguridad de hardware (como Titan M de Pixel y Samsung Knox). La solidez de estas soluciones de seguridad puede variar mucho, y algunos dispositivos de bajo coste incluso dependen del almacenamiento de claves basado en software.

iOS

Los dispositivos Apple utilizan el Secure Enclave Processor, un chip dedicado que almacena claves de cifrado y datos biométricos, aislado de la CPU principal y reforzado contra ataques de fuerza bruta.

Veredicto

Los dispositivos Apple ofrecen una protección de claves por hardware sistemáticamente sólida. Algunos Android ofrecen niveles de seguridad similares, pero, como ya se está convirtiendo en un tema de este artículo, depende mucho del proveedor.

Kernel

El kernel es el puente entre el hardware de un dispositivo y el software que ejecuta.

Android

Android ejecuta un kernel de Linux, pero la mayoría de los proveedores añade controladores para garantizar la compatibilidad con su hardware, como los controladores propietarios de Qualcomm y MediaTek. Esto aumenta enormemente la superficie de ataque del kernel (las formas de atacarlo) y, históricamente, ha permitido exploits de escalada de privilegios(ventana nueva).

iOS

iOS utiliza el kernel XNU de Apple con firma obligatoria de código y un ecosistema de controladores estrechamente controlado, lo que da como resultado una superficie de ataque más pequeña y más coherente.

Veredicto

Gracias al control total de Apple sobre todo el proceso de producción, iOS tiene una superficie de ataque del kernel más pequeña y mucho más controlada. Android, en cambio, debe lidiar con un ecosistema complejo de proveedores que afecta incluso a dispositivos prémium. Por ejemplo, Samsung suele usar procesadores Qualcomm Snapdragon en sus dispositivos insignia. Dar soporte a este hardware de terceras partes requiere controladores adicionales del kernel, lo que aumenta la superficie de ataque.

Sandboxing y permisos

Ambos sistemas operativos utilizan sandboxing. Esto significa que cada aplicación se ejecuta de forma aislada con acceso limitado a los recursos del sistema y a los datos de otras aplicaciones. Sin embargo, la implementación y los modelos de permisos que usan son diferentes.

Android

Las versiones modernas de Android ofrecen un sandboxing sólido con permisos en tiempo de ejecución, concesiones de un solo uso, controles granulares e indicadores de privacidad similares a los de iOS. Sin embargo, como los fabricantes pueden modificar el SO, la gestión de permisos varía entre dispositivos.

iOS

iOS aplica un sandboxing estricto y permisos basados en derechos controlados por Apple, con comunicación limitada entre aplicaciones y un fuerte aislamiento del sistema de archivos.

Veredicto

Por defecto, tanto iOS como Android ofrecen un sandboxing sólido. Pero los proveedores de Android a menudo no se ciñen a los ajustes por defecto.

Memoria

Los sistemas operativos modernos están diseñados para defenderse de técnicas de pirateo que explotan errores en la forma en que el software usa la memoria. Estas vulnerabilidades pueden permitir a los atacantes tomar el control de un dispositivo sin que siquiera te des cuenta.

Android

Android utiliza varias protecciones integradas para dificultar la explotación de errores de software. Entre ellas se incluyen la aleatorización de dónde se alojan los programas y los datos en memoria, la separación de las aplicaciones entre sí y comprobaciones adicionales para impedir que los atacantes secuestren el flujo normal del programa. Las versiones más recientes de Android también usan asignadores de memoria reforzados(ventana nueva) y protecciones del flujo de control(ventana nueva), pero hasta qué punto se han desplegado depende del fabricante del dispositivo y del chipset.

iOS

iOS utiliza defensas similares, incluida la aleatorización de la memoria y una estricta firma de código. Además, Apple añade protecciones asistidas por hardware, como la autenticación de punteros(ventana nueva) en sus chips más recientes. También suele activar estas mitigaciones contra exploits de memoria en todos los dispositivos compatibles al mismo tiempo, lo que reduce el número de configuraciones vulnerables en circulación.

Veredicto

Ambas plataformas implementan protecciones modernas contra exploits de memoria, pero iOS tiende a desplegar funciones avanzadas de seguridad de memoria más rápido y de forma más uniforme. Android puede ofrecer protecciones comparables, pero la implementación varía según el dispositivo y el proveedor.

Banda base

La banda base(ventana nueva) es un procesador de módem independiente que ejecuta su propio firmware y SO para gestionar protocolos celulares y de otras comunicaciones. No es la CPU principal y, a menudo, ejecuta código propietario con privilegios elevados y puede ser accedida desde el exterior.

Si se ve comprometida, la banda base puede actuar como un punto de entrada oculto por debajo del SO principal, eludiendo el sandboxing de aplicaciones y muchas de las protecciones de seguridad integradas del kernel. Por ello, la banda base es uno de los mayores problemas pendientes en la seguridad móvil, e incluso un kernel perfectamente reforzado puede ser eludido si se explota la pila del módem (el software que se ejecuta en la banda base).

Android

Los dispositivos Android utilizan firmware de módem propietario (por ejemplo, de Qualcomm), y cada fabricante usa su propia arquitectura para aislar la banda base del resto del sistema. Ni que decir tiene que estas soluciones varían considerablemente en calidad y seguridad.

iOS

La mayoría de los iPhone usan un chip de banda base de Qualcomm, aunque a partir de 2025 con el iPhone 16e Apple ha introducido su propio chip (en el momento de escribir esto, solo en ciertos modelos de gama media). Apple aísla la banda base de forma más agresiva que la mayoría de los proveedores de Android, usando separación por hardware, IPC estricto(ventana nueva) y protecciones de memoria. Sin embargo, ni siquiera estas medidas ni el propio hardware de módem de Apple pueden garantizar que la banda base siga siendo segura.

Veredicto

La banda base es el talón de Aquiles de ambos sistemas operativos. Apple la aísla mejor que la mayoría de los fabricantes de Android (especialmente en dispositivos de gama baja y media), pero sigue siendo una superficie de ataque preocupante.

Actualizaciones de seguridad en iOS y Android

La forma en que se implementan las actualizaciones de seguridad es posiblemente la diferencia práctica de seguridad más importante entre las dos plataformas.

Android

Google publica parches mensualmente, pero debido a la compleja cadena de suministro de Android, pueden pasar meses antes de que lleguen a los dispositivos de los consumidores. Los proveedores OEM suelen personalizar estos parches para ofrecer actualizaciones más específicas para cada dispositivo, que luego deben ser certificadas por los operadores de redes móviles.

Además, la mayoría de los Android deja de recibir actualizaciones al cabo de solo dos o tres años, según el dispositivo y el proveedor, lo que crea una enorme población de dispositivos vulnerables.

iOS

Las actualizaciones de seguridad llegan directamente desde Apple y están disponibles simultáneamente para los dispositivos compatibles. Y como las tasas de adopción son altas, la mayoría de los iPhone ejecuta la versión más reciente de iOS en pocos meses. Esto significa que los parches de seguridad llegan rápidamente a los usuarios.

Veredicto

El caótico ecosistema de actualizaciones de Android es la razón número uno por la que iOS se considera más seguro para los usuarios no técnicos. Google ha intentado solucionar esto con Project Mainline(ventana nueva), que utiliza componentes modulares de seguridad del sistema para que puedan actualizarse a través de Play Store, junto con requisitos de soporte más prolongado. Pero la fragmentación del ecosistema sigue siendo un problema.

Los propios dispositivos Pixel de Google, en particular, siempre reciben las últimas actualizaciones, y algunos otros proveedores (como Samsung) hacen un buen trabajo ofreciendo actualizaciones periódicas y oportunas. Pero, en general, el ecosistema Android más amplio es bastante caótico en este aspecto.

Malware

Android

Según un informe de Check Point Research(ventana nueva) de 2022, el 97 % del malware móvil se dirigió a dispositivos Android, mientras que solo el 3 % se dirigió a iOS. Esto se debe en gran medida a que más gente usa Android, lo que lo convierte en un objetivo más atractivo.

Sin embargo, otros factores también contribuyen a este problema, incluida la posibilidad de instalar aplicaciones fuera de Play Store, el fragmentado ecosistema de actualizaciones de seguridad de Android, el acceso abierto a los archivos del sistema y la enorme cantidad de dispositivos baratos que ejecutan software desactualizado.

Dicho esto, descargar aplicaciones solo desde Play Store y mantener tu dispositivo actualizado con los últimos parches de seguridad reduce enormemente el riesgo. Y, a diferencia de iOS, puedes instalar aplicaciones antimalware para minimizar aún más el peligro.

iOS

El malware para iOS existe, pero es raro. Barreras como la firma de código, la revisión de App Store y la ausencia de instalación externa dificultan los ataques a gran escala, y por ello el riesgo para los usuarios medios es sustancialmente menor. Sin embargo, la negativa de Apple a permitir aplicaciones antimalware en la App Store suena más a arrogancia que a una preocupación genuina por sus usuarios.

La mayor parte del malware para iOS que existe se dirige a dispositivos con jailbreak(ventana nueva) o es desplegado por actores sofisticados respaldados por estados que usan exploits de día cero(ventana nueva) como el spyware Graphite y Pegasus(ventana nueva). En parte, esto se debe a que los usuarios de iPhone suelen considerarse objetivos de «mayor valor».

Veredicto

Los usuarios de Android son mucho más vulnerables al malware dirigido a grandes masas del tipo que lleva mucho tiempo afectando a los usuarios de Windows, y por muchas de las mismas razones. Sin embargo, los usuarios de iOS son un objetivo particular para malware de espionaje de alto nivel.

Seguridad empresarial

Para los usuarios empresariales, la seguridad tiene menos que ver con el diseño teórico y más con la capacidad de gestión, la coherencia de las actualizaciones, el cumplimiento normativo y la reducción del riesgo a escala.

Android

Android Enterprise(ventana nueva) de Google es un marco maduro de gestión corporativa basado en perfiles de trabajo, modos de dispositivo totalmente gestionados, inscripción sin intervención y almacenamiento de claves respaldado por hardware.

En dispositivos con el soporte adecuado (especialmente los del programa Android Enterprise Recommended), las organizaciones pueden aplicar cifrado, bloquear el desbloqueo del bootloader, exigir atestación de Play Integrity(ventana nueva) y usar perfiles para separar criptográficamente los datos corporativos de las aplicaciones personales del personal.

iOS

iOS se beneficia de una estrecha integración vertical. Las actualizaciones de hardware, firmware y sistema operativo las entrega directamente el mismo proveedor, lo que da lugar a una distribución uniforme de parches y a plazos de soporte previsibles. El modo supervisado, las claves respaldadas por hardware a través de Secure Enclave, los Apple ID gestionados y la sólida integración con MDM permiten aplicar políticas de forma coherente en todos los dispositivos.

Veredicto

A nivel empresarial, la brecha de seguridad entre iOS y Android se ha reducido considerablemente. Para la mayoría de las organizaciones, la elección de plataforma ahora depende menos de los fundamentos de seguridad y más de qué plataforma se ajusta mejor a su infraestructura existente, las preferencias de los usuarios y sus requisitos específicos.

Android vs iOS: copia de seguridad en la nube

Una parte importante de la seguridad móvil que a menudo se pasa por alto es dónde y cómo se hace la copia de seguridad de tus datos. Un dispositivo puede estar perfectamente reforzado a nivel local, pero terceros con acceso a la nube pueden acceder fácilmente a tus datos respaldados.

Android

Por defecto, Android hace una copia de seguridad de todos tus datos en Google Drive. Esto no utiliza cifrado de extremo a extremo (E2EE), lo que significa que Google y potencialmente otros terceros pueden acceder a tus archivos. Sin embargo, a partir de Android 9, Google introdujo cifrado del lado del cliente vinculado al método de bloqueo de pantalla de tu dispositivo(ventana nueva) (por ejemplo, PIN, contraseña o patrón). Las siguientes cosas pueden estar protegidas con E2EE, incluso cuando se cargan en los servidores de Google:

- Datos de la aplicación

- Mensajes SMS

- Historial de llamadas

- Ajustes del dispositivo

La realidad es mucho más irregular. Algunos metadatos pueden seguir expuestos a Google, y la implementación varía entre dispositivos. Un método débil de desbloqueo del teléfono también implica protecciones E2EE débiles en la nube.

Incluso cuando se implementa bien, los documentos y las fotos respaldados no están cifrados de extremo a extremo, pero existen muchas soluciones de almacenamiento en la nube de terceras partes para esto, como Proton Drive. Los usuarios avanzados de Android pueden realizar copias de seguridad completas del dispositivo a través de ADB o herramientas de recuperación de ROM personalizadas, algo que no es posible en iOS estándar.

Los proveedores individuales de Android también pueden implementar sus propias soluciones de copia de seguridad E2EE, como la función Enhanced Data Protection(ventana nueva) de Samsung.

iOS

Por defecto, iOS hace una copia de seguridad de todos tus datos en iCloud. Y, por defecto, tu cuenta de iCloud no está cifrada de extremo a extremo. Como ocurre con Google Drive, esto significa que Apple y potencialmente otros terceros pueden acceder a tus datos.

Sin embargo, desde iOS 16.2, Apple ofrece Advanced Data Protection (ADP), una función opcional que activa el cifrado de extremo a extremo para las copias de seguridad de iCloud y otras categorías de datos. Esto cubre todas las copias de seguridad, incluidos documentos y fotos, pero aún puede dejar algunos metadatos expuestos.

Las contraseñas y llaves de acceso almacenadas en iCloud Keychain (el gestor de contraseñas integrado de Apple) están protegidas mediante ADP y están disponibles automáticamente para el relleno automático en todos los dispositivos Apple. Esto es cómodo, pero, a diferencia de los gestores de contraseñas de terceras partes, como Proton Pass, solo funciona dentro del ecosistema cerrado de Apple.

Veredicto

Con ADP activado, las copias de seguridad de iCloud están entre las implementaciones de copia de seguridad en la nube convencionales más sólidas disponibles. Pero no está activado por defecto y no está disponible en todas partes.

Mientras tanto, muchos dispositivos Android ofrecen ahora niveles de seguridad similares, con copias de seguridad cifradas de extremo a extremo a menudo activadas por defecto. Los dispositivos Android también pueden combinarse con una solución segura de copia de seguridad E2EE o de gestión de contraseñas de terceras partes, como Proton Drive y Proton Pass, que están disponibles tanto en Android como en iOS y pueden ser especialmente útiles si utilizas dispositivos de ambos ecosistemas.

Flexibilidad del sistema operativo

Más allá de las consideraciones de seguridad, uno de los mayores atractivos de Android es su flexibilidad. Funciona en dispositivos diseñados para ajustarse a casi cualquier presupuesto, permite acceso al sistema de archivos para realizar amplias modificaciones y te deja instalar aplicaciones de fuera de Play Store.

Esta flexibilidad está en el centro de muchos de los problemas de seguridad de Android. Sin embargo, también tiene algunas ventajas desde el punto de vista de la seguridad.

Android

Como ya hemos mencionado, el núcleo de código abierto de Android (AOSP) significa que puede auditarse públicamente e independientemente para asegurarse de que hace lo que se supone que debe hacer. Componentes importantes como el kernel de Linux, las políticas de SELinux y las bibliotecas clave del sistema han pasado décadas bajo el escrutinio de la comunidad de seguridad en general.

Esta ventaja se ve algo reducida por el hecho de que la mayoría de los dispositivos también ejecuta código propietario de código cerrado, incluidos los que ejecutan Android «de serie». Pero los usuarios avanzados pueden sustituir todo el SO por ROM personalizadas reforzadas y totalmente de código abierto, como LineageOS(ventana nueva) y GrapheneOS, sobre las que tienen control total. Esta flexibilidad permite adaptar los dispositivos a un modelo de amenaza específico en lugar de depender de una configuración fija y universal.

Otra consideración adicional es que la enorme diversidad del hardware Android reduce el «riesgo de monocultivo». Como Android funciona en dispositivos de muchos fabricantes, un único defecto de diseño no afecta automáticamente a todos los dispositivos del ecosistema.

iOS

El estricto control y la integración vertical de Apple tienen muchas ventajas. Actualizaciones de seguridad regulares y coherentes en todo el ecosistema, una cadena de confianza aplicada estrictamente, una gestión simplificada del riesgo y más garantizan una seguridad sólida con los ajustes por defecto en todos los dispositivos.

La contrapartida es una menor flexibilidad y transparencia. Los usuarios y los investigadores casi no tienen visibilidad de lo que ocurre bajo el capó, y la personalización es limitada.

Veredicto

Puede tener un coste, pero la flexibilidad de Android es lo que atrae a mucha gente a la plataforma. Aunque el enfoque estrechamente controlado e integrado de iOS ofrece una experiencia más segura para la mayoría de los usuarios ocasionales, el modelo más abierto de Android también tiene ventajas.

La flexibilidad crea más margen para errores de configuración, pero no es intrínsecamente insegura. En las manos adecuadas, activa la transparencia, la personalización y la resiliencia, y todo ello puede ser una auténtica fortaleza de seguridad.

Veredicto final: Android vs. iOS — ¿qué SO es más seguro?

Para el usuario medio no técnico que compra un dispositivo convencional y lo deja con los ajustes por defecto, iOS tiene una ventaja clara. La estrecha integración hardware-software de Apple, la cadena de arranque seguro aplicada de forma uniforme, la entrega coherente de actualizaciones y el ecosistema controlado de aplicaciones reducen la fragmentación y minimizan el riesgo impulsado por el usuario. El resultado es una superficie de ataque más pequeña y una adopción más rápida de parches en todo el ecosistema.

Sin embargo, Android no es intrínsecamente inseguro. Donde falla es en la falta de coherencia en su ecosistema enormemente diverso, lo que se traduce en una variabilidad significativa en los plazos de actualización, las implementaciones de seguridad de hardware y el soporte a largo plazo. iOS evita gran parte de esto mediante un estricto control vertical, creando una experiencia sistemáticamente segura en todos sus productos.

Pero en dispositivos con buen soporte (especialmente modelos insignia de grandes proveedores y los propios dispositivos Pixel de Google), la arquitectura de seguridad central de Android es muy robusta y ofrece protecciones que pueden igualar a las de iOS. Y, para usuarios técnicamente avanzados con modelos de amenaza específicos, Android puede configurarse de formas que superen a iOS.

Sea cual sea la plataforma que utilices, puedes mejorar tu privacidad online con una buena VPN(ventana nueva). Y para quienes utilizan más de un dispositivo, soluciones de terceras partes como Proton Pass y Proton Drive pueden proteger tus datos sensibles en múltiples plataformas.

Preguntas frecuentes

¿Es iOS más seguro que Android?

No de forma inherente, pero puedes estar seguro de que todos los dispositivos iOS son muy seguros. Los dispositivos Android también pueden ser muy seguros, pero eso depende mucho de quién los fabrique y de si siguen teniendo soporte con actualizaciones de seguridad.

¿Es más difícil hackear un iPhone que un Android?

Los teléfonos Android son mucho más vulnerables al hackeo mediante malware, en gran parte porque la mayor parte del malware se dirige a la plataforma más popular. Los iPhone son un objetivo particular para hackers sofisticados que buscan objetivos de alto valor.

¿Qué teléfono es el más seguro frente a hackers?

Esto depende de tu modelo de amenaza. Para la mayoría de la gente, los iPhone son más seguros. Pero si te limitas a descargar aplicaciones Android solo desde Play Store, también es poco probable que te hackeen.